Czy można złapać za rękę obcych szpiegów działających online i wskazać ich nazwiska? Najnowszy akt oskarżenia wobec Rosjan manipulujących kampanią wyborczą w USA pokazuje, że to możliwe.

Robert Mueller, specjalny prokurator do nadzorowania federalnego śledztwa w sprawie zarzutów o ingerencję Rosji w wybory prezydenckie w 2016 roku, ujawnił wczoraj zarzuty wobec 12 oficerów GRU – Głównego Zarządu Wywiadowczego, czyli rosyjskiego wywiadu wojskowego. Oficerowie ci, wymienieni z imienia i nazwiska, oskarżeni są o prowadzenie kampanii zmierzającej do wywarcia wpływu na przebieg ostatnich wyborów prezydenckich w USA. Akt oskarżenia jest pełen szczegółów pokazujących, że wywiady amerykański i sprzymierzone nad wyraz skutecznie udokumentowały poczynania Rosjan. Spójrzmy zatem, jakie są ich ustalenia.

Na początek wideo

W 2017 miałem okazję przedstawić zebraną wówczas wiedzę na temat tej operacji na konferencji firmy Exatel. Poniżej znajdziecie wideo z tej prezentacji – pokazuję w jej trakcie wiele dokumentów i dowodów opisywanych poniżej w akcie oskarżenia.

https://youtu.be/RISgcer3YQc

Szerokie spektrum działania

Wrogie działania zaczęły się stosunkowo późno, bo w marcu 2016, gdy kampania wyborcza w USA była już w pełnym rozkwicie. Zakres ataków obejmował nie tylko celowane phishingi na skrzynki pocztowe setek osób zaangażowanych w kampanię po stronie Hillary Clinton (zarówno ochotników, jak i etatowych pracowników), ale także serwery i sieci komputerowe DCCC (Democratic Congressional Campaign Committee) oraz DNC (Democratic National Committee). Oprócz kradzieży danych na ogromną skalę, atakujący zorganizowali liczne kanały dystrybucji wykradzionych informacji, ukrywające ich prawdziwą tożsamość. Były to zarówno fikcyjne postacie (jak np. Guccifer 2.0), dedykowane serwisy (DCLeaks) czy zewnętrzne podmioty (Wikileaks). W celu lepszego ukrycia swojej tożsamości, napastnicy tworzyli fałszywe tożsamości rzekomych obywateli USA i wynajmowali serwery na terenie USA. Ataki trwały do października 2016.

Ataki na skrzynki pocztowe

W lutym 2016 atakujący zasilają konto bitcoina, które zostanie użyte później do opłacenia niektórych usług. 14 marca dokonują pierwszego zakupu – usługi VPN, z której będzie korzystał Guccifer 2.0. 15 marca rozpoczynają pentest od klasycznego rozpoznania – przeglądają adresację IP ofiar i szukają w sieci informacji na temat struktur organizacyjnych. 19 marca ruszają ukierunkowane ataki phishingowe, w tym na szefa kampanii Clinton, Johna Podestę. Jeden z napastników używa konta bit.ly i fałszywego adresu e-mail do wysłania rzekomego komunikatu o problemie z bezpieczeństwem konta ofiary (omawiam to szczegółowo na wideo powyżej). Podesta daje się złapać – 21 marca napastnicy wykradają ok. 50 000 e-maili z jego konta. W kolejnych dniach kontynuują kampanie phishingowe wymierzone we współpracowników Hillary Clinton i jej sztab wyborczy ze sporym sukcesem. Wyszukują informacje o swoich ofiarach online, a następnie nakłaniają do ujawnienia haseł do skrzynek pocztowych na spreparowanych witrynach udających ich interfejsy poczty elektronicznej. Używają też innej techniki – np. 6 kwietnia tworzą adres poczty łudząco podobny do adresu jednego z pracowników i z tego konta wysyłają do kilkudziesięciu innych osób wiadomość, zawierającą link do rzekomego dokumentu prezentującego dobre wyniki sondaży dla ich kandydatki.

27 lipca, po godzinach pracy, ma miejsce jeszcze jedna kampania phishingowa, tym razem wymierzona po raz pierwszy w konta pocztowe biura Hillary Clinton. To ten sam dzień, gdy Trump wezwał Rosjan do znalezienia „zaginionych e-maili” Clinton.

Ataki na infrastrukturę

W kwietniu zaczynają się ataki na serwery organizacji zaangażowanych w kampanię po stronie Demokratów. Rosjanie konfigurują swojego konia trojańskiego o nazwie X-Agent i kontynuują rozpoznanie sieci ofiar na podstawie dostępnych informacji. Akt oskarżenia wspomina nawet konkretne działania, takie jak skanowanie sieci czy zapytania do serwerów DNS. Gdy włamują się do sieci DCCC (prawdopodobnie za pomocą wykradzionych wcześniej haseł pracowników), instalują w nich swoje złośliwe oprogramowanie umożliwiające kontrolę tego, co robią na swoich komputerach pracownicy. Naciskane klawisze i zrzuty ekranów ofiar wędrują do wynajętego przez przestępców serwera w Arizonie. Przechwytują zarówno informacje służbowe, jak i prywatne. Kontrolę nad siecią ofiary utrzymują od kwietnia do czerwca.

Wykorzystując dostęp do sieci DCCC i komputera pracownika, który miał dostęp do serwerów DNC, 18 kwietnia włamują się także do sieci DNC. Do czerwca 2016 kontrolują już ponad 30 komputerów DNC. Wyszukują konkretne informacje, np. wpisując słowa kluczowe, takie jak „hillary”, „cruz” czy „trump”, zbierają dane dotyczące badania słabych stron Republikanów czy popularnych wówczas afer. Zebrane dokumenty pakują, szyfrują i wysyłają na wynajęte serwery w Stanach. Wykradają gigabajty danych. Między 25 maja a 1 czerwca włamują się na serwer MS Exchange i wykradają tysiące e-maili pracowników DNC. Akt oskarżenia wspomina, że jeden z oficerów w tym samym czasie szuka poleceń Powershella do zarządzania serwerem Exchange (sic). W trakcie całej operacji okresowo czyszczą logi na zainfekowanych komputerach i w swojej infrastrukturze C&C.

Walka z włamaniem

Ofiary infekcji w końcu dowiadują się, że zostały zhakowane i wynajmują firmę Crowdstrike, która od maja do czerwca czyści sieci ze złośliwego kodu. Jak jednak wspomina akt oskarżenia, nie do końca skutecznie – linuksowa wersja X-Agenta na jednym z serwerów działa do października 2016… 31 maja jeden z atakujących szuka informacji o Crowdstrike i jej badaniach nad narzędziami, z których korzystają napastnicy. 1 czerwca atakujący starają się ukryć ślady swojej działalności w sieciach DNC i DCCC. Gdy 20 czerwca Crowdstrike usuwa większość wrogich implantów, oficerowie GRU przez 7 godzin próbują połączyć się ze swoimi narzędziami oraz odzyskać dostęp za pomocą znanych im haseł pracowników.

Napastnicy łatwo się nie poddają – we wrześniu dostają się do serwerów DNC w chmurze jednego z operatorów i wykradają stamtąd dane dotyczące analiz wyborczych.

Publikacja informacji

Ujawnienie wykradzionych informacji bez wskazania tożsamości napastników jest kluczem do sukcesu operacji. Przygotowania do publikacji zaczęto z miesięcznym wyprzedzeniem. Za bitcoiny zarejestrowano domenę DCLeaks (początkowo chcieli zarejestrować electionleaks.com, ale ktoś ich ubiegł) i zakupiono serwer wirtualny. Adres e-mail użyty do zakupu serwera był tym samym, za pomocą którego założono konto bit.ly używane we wcześniejszych phishingach. 8 czerwca strona DCLeaks ruszyła, publikując dokumenty wykradzione z DNC i DCCC. Tego samego dnia ruszyły także powiązane z DCLeaks konta w serwisach społecznościowych, promujące wycieki. Wszystkie zakładane były w oparciu o fałszywe tożsamości.

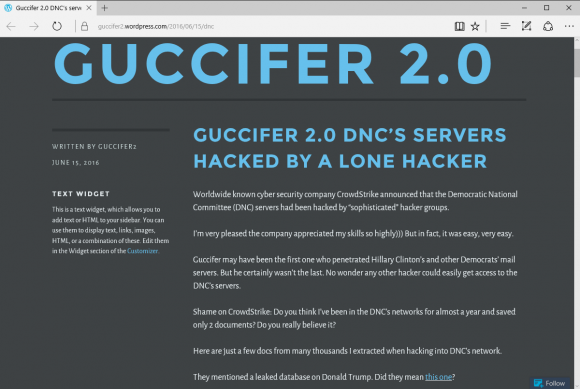

14 czerwca DNC ogłosił, że padł ofiarą włamania. Dzień później pojawiła się strona Guccifera 2.0, który twierdził, że jest samotnym rumuńskim hakerem stojącym za wyciekami. Na serwerze należącym do GRU ktoś tego dnia szukał takich zwrotów jak:

- some hundret sheets

- some hundret of sheets

- illuminati

- think twice about

- company’s competence

- worldwide known

Identyczne zwroty pojawiły się w pierwszym wpisie Guccifera 2.0.

Tożsamość Guccifera była używana do dystrybucji dokumentów wykradzionych z DNC i DCCC do października 2016. Guccifer wysyłał ciekawe dokumenty zarówno dziennikarzom, jak i republikańskim politykom, którzy o nie prosili. Czasem nawet sam proponował pomoc pracownikom kampanii republikańskiej, a ci z niej korzystali. Co ciekawe, infrastruktura hakerów, Guccifera i DCLeaks była opłacana z tej samej puli bitcoinów.

Aby zwiększyć zasięg kampanii włamywacze przekazywali także dokumenty Wikileaks. Przedstawiciele Wikileaks kontaktowali się bezpośrednio z Gucciferem, prosząc o dokumenty związane np. z Hillary Clinton, a Guccifer chętnie realizował zamówienia.

Finansowanie operacji

Atakujący chętnie używali bitcoinów. Co ciekawe, część bitcoinów użytych w operacji wykopali sami – co dobrze świadczy o OPSEC, jednak część kupili. Używali w tym celu zarówno giełd BTC, jak i kart przedpłaconych. Część kryptowalut przewalutowywali wiele razy, by ukryć pochodzenie środków, korzystali także z pomocy stron trzecich, które miały lepiej zatrzeć ślady przepływów. Wszystkich transakcji dokonywali z użyciem fałszywych tożsamości, lecz to najwyraźniej nie pomogło, a użycie kryptowalut pochodzących z tego samego źródła pomogło śledczym powiązać niektóre wątki.

Dwie jednostki, nie jedna

Akt oskarżenia wskazuje dwie jednostki GRU, nr 26165 i nr 74455. Jedna z nich do tej pory identyfikowana była jako APT28, drugiej z kolei przypisywane są bardziej agresywne operacje, takie jak np. NotPetya. W akcie oskarżenia znajdziecie nie tylko imiona i nazwiska sprawców, ale także stopnie wojskowe, adresy, pod którymi znajdują się jednostki, w których służą oraz dokładne zakresy odpowiedzialności w tej operacji. Są tam informacje, kto wysyłał phishing, kto kupował serwery, kto tworzył fałszywe tożsamości, kto zarządzał malware – wiedza, jaką dysponują Amerykanie, jest w tym zakresie imponująca. Po raz pierwszy w historii ujawniono tak wiele tak precyzyjnych szczegółów na temat wrogiej operacji. To wyraźny sygnał dla przeciwnika – wiemy o was dużo, a być może jeszcze więcej.

Podsumowanie

Ostatnim wydarzeniem (z chronologicznego punktu widzenia) ujętym w akcie skarżenia jest zamieszczenie przez Guccifera w styczniu 2017 informacji, że wycieki danych Demokratów „nie mają w ogóle nic wspólnego z rosyjskim rządem”. Akt oskarżenia pokazuje, jak prawdziwe jest odwrotne twierdzenie.

Komentarze

demokracja… ?

W latach ’80 punkowy zespół TZN Xenna szyderczo śpiewał:

„Sznurują mi usta paragrafami

Wiążą mi ręce ustawami

zasłaniają oczy kodeksami

Demokracja w czarnych okularach

Ciągle ktoś stoi za moimi drzwiami

Ktoś podsłuchuje rozmowy między nami

Kiedy coś piszę, patrzą mi przez ramię

Gdy krzyczę prawdę, duszą mnie gazami

Oto obraz naszej codzienności

Oto obraz naszej wolności

Oto kultura nasza cała.

Demokracja w czarnych okularach”

.

Jedna z koncertowych wersji https://www.youtube.com/watch?v=jieN3OLQC2Y

Dodam, że moim zdaniem Trump wygrał tylko dlatego, że nie jest Clinton, gdyby ktoś w to ingerował, wygrałby większością, a nie «demokratyczną mniejszością»))

Dla niespokojnych duchów poszukujących prawdy o współczesnym świecie: Naomi Klein „Nie to za mało. Jak stawić opór polityce szoku i stworzyć świat, jakiego nam trzeba”

.

Gorąca reakcja na najważniejsze wydarzenia polityczne, przede wszystkim na wybór Donalda Trumpa na prezydenta Stanów Zjednoczonych, oraz na gwałtownie rosnące w innych krajach prawicowy populizm i nacjonalizm.

To książka o systemie, w którym ktoś taki jak Trump mógł zostać prezydentem. Książka o procesach i prawidłowościach tego systemu, które mimo lokalnych różnic są takie same w Stanach, Polsce i w wielu krajach Europy. Naomi Klein nie tylko pomaga zrozumieć, jakie wydarzenia i jakie idee doprowadziły nas do miejsca, w którym się dziś znajdujemy, lecz pokazuje także, jak się z tego miejsca wydostać.

https://www.znak.com.pl/kartoteka,ksiazka,109277,Nie-to-za-malo-Jak-stawic-opor-polityce-szoku-i-st

Że jesteś systemowcem to wiedziałem od dawna,ale że komunistą ?!

„Alterglobalistka” Klein jest tak samo jak Chomsky związana z „nową” lewicą i jej krytyką kapitalizmu.

Witaj Kezie

Skoro używasz zwrotu „komunista”, to znaczy że niczego nie zrozumiałeś. Szkoda. Życzę Ci żebyś w końcu przejrzał na oczy.

Prawda ma to do siebie że obdziera ze złudzeń i kłamstw którymi karmimy swoje nie do końca uświadomione lęki (podstawy psychologii).

Prawda ma to do siebie że bywa trudna w akceptacji i że trzeba do niej dojrzeć i jest to długi proces (znów podstawy psychologii).

.

ps.

Nie trzeba być komuchem żeby zrozumieć że Trump to kur… xD

Vivat prawicowy populizm i nacjonalizm!

Od kiesy to populizm i nacjonalizm są prawicowe? Partie prawicowe to partie tworzone przez burżuazje, kler i szlachtę. Chodzenie do kościoła nie czyni nikogo prawicowcem.

Np. Pycha i Szmal to typowa partia faszystowska czyli nacjonalizm, socjalizm, populizm i wszechwładza państwa.

Partie lewicowe to socjalizm, populizm i wszechwładza partii.

Różnice to:

-partie lewicowe mówią, że boga nie ma, a faszystowskie, że jest.

-różni są też wrogowie. U socjalistów to burżuazja, a u faszystów przedsiębiorcy i elity.

Podobieństwa to wrogowie w krajach zewnętrznych i nieomylny pierwszy sekretarz.

Tak dla przypomnienia, NSDAP czyli Nationalsozialistische Deutsche Arbeiterpartei w tłumaczeniu na polski to NARODOWOSOCJALISTYCZNA Niemiecka Partia Robotników.

Wnioski w punkt!

Czekam aż ktoś napisze ciekawą książkę na ten temat.

.

Mając na co dzień kontakt z różnymi ludźmi i zdarzeniami, przyznaję że kłamstwo jest „prawdą”, gdy ludzie na styku polityki, władzy i służb tego chcą. To standard że się w polityce kłamie i manipuluje.

W naszym Ciemnogrodzie jest nie lepiej niż opisana sprawa wyborów w Juesej. Na tym stwierdzeniu muszę niestety poprzestać.

90% Polaków myśli, że wybiera sobie posłów, a ie rozumie że robią to prezesi i przewodniczący partii

Paul Manafort w areszcie.

Oraz tweet D Trumpa: Putin & I discussed forming an impenetrable Cyber Security unit so that election hacking, & many other negative things, will be guarded..

Ten akt oskarżenia jest totalnie-bez-sensu.

Przez 80% autorzy tego tworu udowadniają, że „ktoś” hackował, bardzo dobrze się zabezpieczał, używali BTC, serwerów w ameryce, no widać, że się starali, że próbowali ukryć swoją tożsamość.

Przez 10% to takie lanie wody.

A przez ostatnie 10% to stwierdzenie: odpowiedzialne są GRU i ctrl+c/ctrl+v z listy płac dwóch, prawie jawnych jednostek.

Serio?

Kto tak na prawdę uważa, że w Rosji w jednostkach specjalnych służą idioci, którzy zostawią ślady bezpośrednio wskazujące na konkretne jednostki? Ja wiem, że Rosja to kraj nad Wołgą i chociażby sterowanie maszynami stoi tam na kuriozalnym poziomie, ale to wygląda dokładnie tak, jakby ból dupy demokratów starał się po dziś dzień zdyskredytować Trumpa, zwyczajnie, bo ma za wysokie słupki poparcia po wyborach.

Załóżmy, czysto teoretycznie, że demokraci byli wtedy liderem wszelkich rankingów wyborczych, a cały medialny świat robił im laskę, celebryci już wypinali odbyty, a cała reszta komunistów popijała już Chivas Regal w oczekiwaniu na kolejne lata suto lejących się zielonych papierków. Czy to nie jest IDEALNY kandydat do ataków? Nawet pewnie grupa hackerska „sumogaylords” robiła co mogła, żeby zlizać polewę z tego już pokrojonego tortu.

Dlaczego oskarża się Rosję? Bo to obecnie jeden z trzech istniejących wrogów zachodu, obok Korei Pn. i Iranu, z czego Korea to sobie może hackować farmy z jedzeniem, a Iranowi zhackowali program atomowy zdalnie, więc tylko Mateczka Rosija nie dała jeszcze dupy. Idealny kandydat.

Mogły by być jeszcze Chiny, ale Chiny nie są wrogiem zachodu, więc się ich o nic nie oskarża, a infrastrukturą informatyczną oraz INTERESEM w mieszaniu się w takie sprawy (Ameryka jest największym importerem Chińskich produktów chociażby), przewyższają Rosjanki kilkukrotnie.

O patrzcie, dżuma! To na pewno wina Rosji!

Trzęsienie ziemi? Rosja!

Śmierdzące skarpety? Rosja!

Tornado w Texasie? Rosja!

Gorą… Rosja!

Rosja!

Rosja!

Też mnie to kiedyś nurtowało.

Jak Ruskie mogły to tak spartaczyć, że dali się namierzyć?

Wielkie GRU okazało się tak nieudolne?

Sądzę że nie było nieudolne, tylko skala operacji podczas wyborów w USA była tak duża, że po drodze coś poszło nie tak, a w cyfrowym świecie niewiele trzeba żeby stracić anonimowość i zostać zdemaskowanym.

Tam pracowało nie tylko GRU ale także sporo trolli na jego usługach, a to nie byli wyrafinowani hakerzy, tylko łebki skuszone dużym, łatwym i szybkim zarobkiem. W fabryce trolli pracowało ich kilkudziesięciu.

Przy tak dużej i złożonej operacji (fałszywa flaga, dezinformacja, fake-newsy), prowadzonej w mediach społecznościowych, forach, portalach informacyjnych, nie upilnujesz wszystkiego, coś się tam zawsze wymsknie.

„O patrzcie, dżuma! To na pewno wina Rosji!

Trzęsienie ziemi? Rosja!

Śmierdzące skarpety? Rosja!

Tornado w Texasie? Rosja!

Gorą… Rosja!

Rosja! Rosja!”

Oczywiście, że można próbować przesady i groteski, ale to na nic. Rosja to ogromny terytorialnie ale biedny kraj w dodatku z bandytami w kierownictwie i takie działania to jedyna na co ich stać. Nie mogą konkurować przemysłem, swoimi technologiami czy innowacjami. Hakowanie to duże zyski przy małych nakładach, więc to robią i robić będą. I Twoje śmiesznostki w rodzaju „Śmierdzące skarpety? Rosja!” wiele tu nie zmienią. Możesz lubić Rosję i kochać Putina, ale dla większości ludzi to po prostu bandyta. I tyle.

Przy okazji – mam paru znajomych Rosjan, więc gdybyś chciał wmawiać mi rusofobię to spalone na panewce. Zwykli Rosjanie to fajni ludzi, tylko żyją w bandyckim państwie :-(

Wychodzi na to, że dwóch dziennikarzy „The Washington Post” Bob Woodward i Carl Bernsteinm, powinno mieć zarzuty za mieszanie się i wpływanie na wybory prezydenckie w USA.

Te wybory pokazały, że nie warto wywalać miliardów dolarów, bo wystarczy kilka baniek i kilkunastu ruskich hackerów, aby być prezydentem USA.

” Są tam informacje, kto wysyłał phishing ”

Jedzie mi na czole czołg ?

Raczej nie wierze by znali takie szczegóły, jeśli ich nie aresztowali.

Nagranie wystarczy? https://zaufanatrzeciastrona.pl/post/jak-holendrzy-patrzyli-na-rece-rosjan-wlamujacych-sie-do-amerykanow/

Zarzuty zarzutami, fakty faktami, dowody dowodami… A tymczasem Trump spotkał się dziś z Putinem. Trump pyta się: Putinie, czy hackowałeś wybory? Putin odpowiedział: nie, skądże znowu Trumpie. Po czym konferencja, na której wspólnie cieszą się z ustaleń :) Putin – bo go ograł, a Trump bo jest naiwniakiem :)

Trump to taki pocieszny głupek, którego można rozegrać w dowolny sposób, wystarczy się tylko spotkać na żywo. W necie jest mocny, a w gadce pokazuje mentalność i inteligencję typowego spasionego Amerykanina.

Na miejscu ludzi, którzy to rozgryzali – miesiącami ciężkiej analitycznej pracy, zwyczajnie bym się wnerwił. Jaki sens mają próby dochodzenia do prawdy, jeśli później wychodzi taki gość i mając na widelcu fakty pyta się o dowody, negując ustalenia własnych służb. Rozegrany jak dzieciak.

To o czym piszesz zostało składnie podsumowane tutaj.

https://edition.cnn.com/2018/07/16/politics/donald-trump-putin-helsinki-summit/index.html

Są coraz wyraźniej artykułowane teorie, że Trump jest Rosyjską agenturą wpływu. Pierwszym był chyba ghost-writer, który napisał mu książkę która stała się bestsellerem, (https://www.haaretz.com/us-news/.premium-trump-ghostwriter-suggests-trump-has-been-russian-asset-for-decades-1.6272305), następnie wziął się za ten temat żurnalista Jonathan Chait (https://www.cbc.ca/radio/day6/episode-398-trump-meets-putin-greyhound-s-western-exit-alan-alda-esther-the-wonder-pig-and-more-1.4743981/a-plausible-theory-of-mind-boggling-collusion-jonathan-chait-tests-the-case-for-trump-as-russian-asset-1.4743986).

Koncepcja nie zakłada oczywiście tego że zwerbowano go jako typową agenturę typu „bierz ruble i czekaj na telefon z instrukcjami”, a jako agenturę wpływu, czyli człowieka którym z racji cech osobowościowych/intelektualnych można bardzo skutecznie sterować i jednocześnie w odpowiednim momencie wypromować na eksponowane stanowisko.

Jeśli te teorie przynajmniej częściowo trafiają w rzeczywistość, to jesteśmy właśnie świadkami największego tryumfu rosyjskiego wywiadu od czasów zimnej wojny.

nie wiem czy to robota Rosji czy nie, ale mam taką teorię:

Komu najbardziej zależało na tym aby wygrał Trump? Rosji – raczej jest to obojętne, najbardziej zależało … samemu Trumpowi. Facet ma kasy jak lodu i pewien talent do głupich pomysłów, może któryś z jego doradców wpadł na pomysł zhakowania przeciwników, Trump to kupił, wynajęli firmę, potem zwalili na Ruskich. Teraz jak się zrobiła afera Trump chce jakoś to odkręcić i to by tłumaczyło jego zachowanie wobec Putina.

Odnośnie 'dowodów’ to były już ponoć niezbite na broń chemiczną i biologiczną w Iraku, która się potem jakoś nagle rozpłynęła

Co za bzdury?!!! Jak ładnie i wiarygodnie ubrane ? Globalny świat ma też takie TROLE.

Widzę, że totalnie olewacie komentarze ruskich trolli. Tak trudno je usunąć? Tak trudno wyłączyć możliwość komentowania pod artykułem?

ile centow/szekli za wpis? czemu nie piszesz jak usa ingeruje w wybory w wiekszosci krajow swiata w tym w polsce?

Ciekawe jak to się ma teraz do informacji o tym, że FBI manipulowało wyborami i zapłaciło 3,4 mln $ Twitterowi. I ile jeszcze nie wiemy o działaniach apolitycznych inaczej służb specjalnych USA w obronie „demokracji”.