Adam Haertle

Archiwum

- grudzień 2024

- listopad 2024

- październik 2024

- wrzesień 2024

- sierpień 2024

- lipiec 2024

- czerwiec 2024

- maj 2024

- kwiecień 2024

- marzec 2024

- luty 2024

- styczeń 2024

- grudzień 2023

- listopad 2023

- październik 2023

- wrzesień 2023

- sierpień 2023

- lipiec 2023

- czerwiec 2023

- maj 2023

- kwiecień 2023

- marzec 2023

- luty 2023

- styczeń 2023

- grudzień 2022

- listopad 2022

- październik 2022

- wrzesień 2022

- sierpień 2022

- lipiec 2022

- czerwiec 2022

- maj 2022

- kwiecień 2022

- marzec 2022

- luty 2022

- styczeń 2022

- grudzień 2021

- listopad 2021

- październik 2021

- wrzesień 2021

- sierpień 2021

- lipiec 2021

- czerwiec 2021

- maj 2021

- kwiecień 2021

- marzec 2021

- luty 2021

- styczeń 2021

- grudzień 2020

- listopad 2020

- październik 2020

- wrzesień 2020

- sierpień 2020

- lipiec 2020

- czerwiec 2020

- maj 2020

- kwiecień 2020

- marzec 2020

- luty 2020

- styczeń 2020

- grudzień 2019

- listopad 2019

- październik 2019

- wrzesień 2019

- sierpień 2019

- lipiec 2019

- czerwiec 2019

- maj 2019

- kwiecień 2019

- marzec 2019

- luty 2019

- styczeń 2019

- grudzień 2018

- listopad 2018

- październik 2018

- wrzesień 2018

- sierpień 2018

- lipiec 2018

- czerwiec 2018

- maj 2018

- kwiecień 2018

- marzec 2018

- luty 2018

- styczeń 2018

- grudzień 2017

- listopad 2017

- październik 2017

- wrzesień 2017

- sierpień 2017

- lipiec 2017

- czerwiec 2017

- maj 2017

- kwiecień 2017

- marzec 2017

- luty 2017

- styczeń 2017

- grudzień 2016

- listopad 2016

- październik 2016

- wrzesień 2016

- sierpień 2016

- lipiec 2016

- czerwiec 2016

- maj 2016

- kwiecień 2016

- marzec 2016

- luty 2016

- styczeń 2016

- grudzień 2015

- listopad 2015

- październik 2015

- wrzesień 2015

- sierpień 2015

- lipiec 2015

- czerwiec 2015

- maj 2015

- kwiecień 2015

- marzec 2015

- luty 2015

- styczeń 2015

- grudzień 2014

- listopad 2014

- październik 2014

- wrzesień 2014

- sierpień 2014

- lipiec 2014

- czerwiec 2014

- maj 2014

- kwiecień 2014

- marzec 2014

- luty 2014

- styczeń 2014

- grudzień 2013

- listopad 2013

- październik 2013

- wrzesień 2013

- sierpień 2013

- lipiec 2013

- czerwiec 2013

- maj 2013

- kwiecień 2013

- marzec 2013

- luty 2013

- styczeń 2013

- grudzień 2012

- listopad 2012

- październik 2012

- wrzesień 2012

- sierpień 2012

- lipiec 2012

- czerwiec 2012

- maj 2012

- kwiecień 2012

- marzec 2012

- luty 2012

- styczeń 2012

-

01.12.2024

Specjalista ochrony danych, Mateusz Piątek, gościem Rozmowy Kontrolowanej0

Jak pracownicy wynoszą dane z firmy? Kiedy robią to najczęściej? Jakich metod używają i na czym najczęściej wpadają? To tematy, które zainteresują zarówno osoby odpowiedzialne za bezpieczeństwo, jak i każdego,...

-

13.11.2024

Czego lepiej nie przegapić, czyli przewodnik po konferencji Oh My H@ck 20246

Rok temu to właśnie na Oh My H@ck można było po raz pierwszy dowiedzieć się o problemach pociągów Newagu, wynikających z tajemniczych zmian w oprogramowaniu. Ciąg dalszy przygód badaczy z...

-

21.09.2024

Powraca Rozmowa Kontrolowana! Gościem w niedzielę będzie badacz bezpieczeństwa, Piotr Bazydło1

Tak, ten dzień nadszedł - wracamy do wywiadów z ciekawymi ludźmi z branży bezpieczeństwa i mamy plan nadrobić trochę zaległości. Na pierwszy ogień idzie jeden z najbardziej widocznych na świecie...

-

13.09.2024

To ostatni dzień, by dostać darmowe szkolenia Security Awareness – zobacz, co zamawiali inni0

Raz na dwa lata rozdaję za darmo odcinki swojego szkolenia dla pracowników organizacji zatrudniających przynajmniej 20 osób. Dzisiaj mija ostatni dzień przyjmowania zgłoszeń. Jeśli jeszcze się nie zdecydowaliście, to najwyższa...

-

10.09.2024

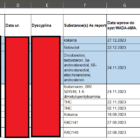

Jak kombinują chętni na nasze szkolenia, by dostać więcej, niż się im należy9

Każdy, kto wystawiał cokolwiek za darmo na OLX, wie już, że zdarzają się różni klienci darmowych usług i produktów. Niektórzy są wdzięczni, inni bywają nad wyraz roszczeniowi, a zawsze trafi...

-

11.08.2024

Poważny wyciek danych Polskiej Agencji Antydopingowej jednym z najgorszych w historii Polski42

Wszystko. To jedno słowo najlepiej opisuje skalę tego, co włamywacze ukradli z komputerów i serwerów Polskiej Agencji Antydopingowej. Nie tylko ukradli, ale także opublikowali w sieci. A znaleźć w tych...

-

20.05.2024

Wykradzione zdjęcia polskiej żołnierki, fałszywe profile, przejęte konta polityków i zhakowany portal4

Niektóre akcje dezinformacyjne, jakie widzimy w polskim internecie, są względnie proste - jeden wpis, grupa botów podaje dalej, koniec akcji - chwyciło albo i nie. Czasem jednak zdarzają się historie...

-

15.04.2024

Narkotyki, bitcoiny i oszuści – najlepsze przekręty w darknecie [RABAT 100% z kodem FREE]3

Mało jest takich miejsc, jak darknetowe sklepy dla miłośników nielegalnych substancji. To tam spotykają się technologia, anonimowość, narkotyki i kryptowaluty, które chcą ukraść lub wyłudzić różnego rodzaju oszuści. Zabiorę was...

-

11.04.2024

Jak hakerzy ze wschodu przed wyborami ekrany w centrum handlowym zhakowali6

Nasi wschodni sąsiedzi od dawna próbują wywierać wpływ na polską politykę za pomocą kampanii dezinformacyjnych. Znamy zhakowane konta w mediach społecznościowych czy skrzynki pocztowe polityków, ale zhakowane ekrany w centrum...

-

28.03.2024

Więźniowie, szpiedzy, partyzanci – nietypowa komunikacja w trudnych warunkach2

Ruch oporu na terenie okupanta. Więźniowie zamknięci w celach. Szpiedzy we wrogim kraju. Obywatele obawiający się własnego rządu. Hakerzy ukrywający swoje transmisje. Oni wszyscy muszą się jakoś porozumiewać. Jakie wymyślili...

-

09.03.2024

5 powodów, dla których używanie Pegasusa w Polsce nie mogło być legalne31

Z kupnem Pegasusa przez Polskę jest trochę jak z zakupem sprawnego czołgu przez zwykłego obywatela. Zabawka fajna, ale jakakolwiek próba użycia zgodnie z przeznaczeniem oznacza problemy przed sądem. Nie wystarczy...

-

04.03.2024

Bzdury Wyborczej, czyli dlaczego Hermes nie jest bardziej zaawansowanym Pegasusem87

Dzisiejsze wydanie Wyborczej otwiera sensacyjną wiadomość: Prokuratura Krajowa kupiła program Hermes, który jest "bardziej zaawansowanym Pegasusem". Artykuł jest upstrzony absurdami, a z Hermesem jest jak z rowerami na Placu Czerwonym....

-

24.02.2024

Od śledzenia ukochanej po kradzież exploitów – najdziwniejsze wpadki wokół Pegasusa1

Posiadanie dostępu do tak potężnego narzędzia, jakim jest Pegasus, potrafi niejednemu zawrócić w głowie. Skutkiem tego mogą być nie tylko nadużycia władzy, ale także załatwianie przy okazji różnych prywatnych interesów....

-

20.02.2024

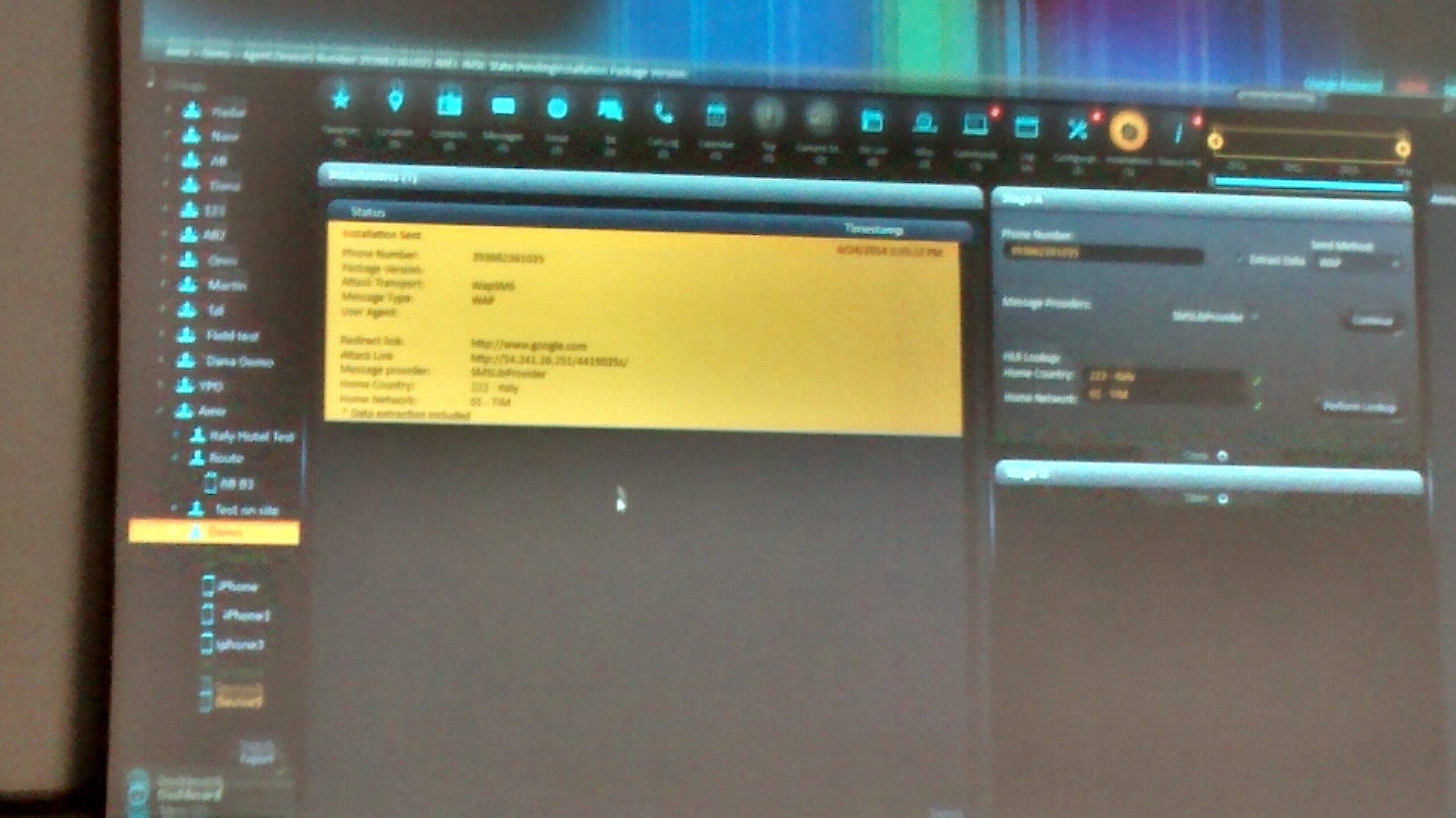

Jak Pegasus sprytnie wykradał MMS-em markę i model telefonu10

Pegasus nie bez powodu nazywany jest wyrafinowaną cyberbronią i kosztuje miliony dolarów. Jego twórcy włożyli sporo wysiłku w zapewnienie, że będzie skuteczny i stosowali wiele sprytnych sztuczek podczas infekcji. Oto...

-

19.02.2024

Wszystko, co chcecie wiedzieć o Pegasusie (i jego następcach)18

Choć powstał około 2011, to pierwszej analizy doczekał się dopiero w 2016. Wydawał się być niewykrywalny, a jego użycie niemożliwe do udowodnienia. Zarówno producent, jak i jego klienci bardzo się...

-

08.02.2024

Nie, 3 miliony szczoteczek nie wzięły udziału w ogromnym ataku DDoS16

Sensacyjny news - miliony urządzeń, które każdy zna, a wiele osób posiada, użyte w masowym ataku wyłączającym strony w internecie - cóż może być lepszego, by zachęcić czytelnika do klikania....

-

07.02.2024

Komu przekazać swoje 1,5% podatku – propozycje z branży (i nagroda!)8

Zbliża się moment wyboru organizacji / osoby, która otrzyma 1,5% naszego podatku. Mam dla was pewne propozycje zebrane wśród czytelników, a dla tych, którzy postanowią w swoim zeznaniu PIT z...

-

03.02.2024

Bardzo poważny incydent w Anydesku – włamywacze kontrolowali infrastrukturę4

Żadne włamanie nie jest fajne (no może poza HackingTeamem), ale włamanie do firmy, której produkt jest narzędziem umożliwiającym wchodzenie z zewnątrz do infrastruktury niezliczonych firm na całym świecie brzmi wyjątkowo...

-

26.01.2024

Fałszywy BTS jeździł po dzielnicy rządowej- ale tym razem nie chodziło o szpiegostwo20

Podsłuchiwanie rozmów i SMS-ów przedstawicieli obcego rządu to gratka dla obcego wywiadu. Gdy jednak czujny kontrwywiad łapie potencjalnego podsłuchiwacza, może się okazać, że to wcale nie o podsłuchiwanie ważnych osób...

-

23.01.2024

Trywialne błędy umożliwiały pobieranie danych medycznych i osobowych pacjentów15

Większość popularnych błędów programistycznych w publicznie dostępnych systemach zostaje dość szybko wykryta i poprawiona. Czasem jednak nawet najprostsze pomyłki mogą długo czekać na odkrycie w miejscach, gdzie rzadko zaglądają informatycy....

-

16.12.2023

Najciekawsze wpadki przestępców, czyli jak w sieci łapani są dilerzy, hakerzy i pedofile12

Przestępcy to też ludzie i popełniają błędy. Czasem publikują za dużo zdjęć, czasem jest to jedno niewłaściwe kliknięcie na 10 lat ciężkiej pracy. Jeśli ktoś na ten błąd czeka, to...

-

13.12.2023

CERT Polska i SKW wraz z sojusznikami utrudniają życie rosyjskim hakerom z SWR4

Jak zmarnować czas, zasoby i nerwy szpiegów z wrogiego kraju? Najlepiej sabotować ich wysiłki, neutralizować operacje oraz opisywać techniki działania, które można ujawnić. To właśnie zrobili polscy specjaliści wraz z...

-

12.12.2023

Co stało się w ALAB-ie, czyli jakie zabezpieczenia nie chronią przed hakerami64

Od dwóch tygodni klienci firmy ALAB boją się, że dane ich badań medycznych wyciekły, a eksperci zajmujący się bezpieczeństwem zastanawiają się, jak mogło dojść do takiego incydentu. Na część pytań...

-

10.12.2023

Jak badacze naprawili zepsute pociągi Newagu i inne ciekawe aspekty tej afery90

W sprawie pociągów Newagu widzimy w internecie sporo pytań i opinii, które często nie mają wiele wspólnego z rzeczywistością. Czas spróbować wyjaśnić najważniejsze aspekty tej afery i wytłumaczyć, co się...

-

05.12.2023

O trzech takich, co zhakowali prawdziwy pociąg – a nawet 30 pociągów473

Pociąg produkcji polskiej firmy nagle zepsuł się w trakcie serwisu. Fachowcy byli bezradni - pociąg był w porządku, tylko nie chciał jechać. W ostatnim odruchu desperacji na pomoc wezwano zespół...