Jedna z największych światowych firm, zatrudniająca 35 tys. osób, padła ofiarą prostego, ale bardzo skutecznego ataku, wpływającego na jej działanie. Atak spowodował nawet wzrost ceny aluminium na światowych rynkach. Co o nim wiemy?

Najpierw trzy słowa o ofierze, o której mogliście do tej pory nie słyszeć. Norsk Hydro zajmuje się produkcją aluminium i jego wyrobów oraz wytwarzaniem energii odnawialnej. Główne segmenty biznesowe firmy to boksyt i tlenek glinu, rynki metali, produkty walcowane oraz wspomniana produkcja energii. Działa na rynkach europejskich i w obu Amerykach. W 2017 roku obroty Norsk Hydro wyniosły 12,3 miliarda dolarów. Na liście Forbesa, klasyfikującej firmy według wielkości przychodów generowanych poza krajowym rynkiem, Norsk Hydro znajduje się na 59 miejscu. Aktywa za 2017 to około 20 miliardów dolarów. Sprzedaż za 2018 to prawie 19 miliardów dolarów.

I właśnie ta firma została wieczorem 18 marca zaatakowana.

Dzień przed

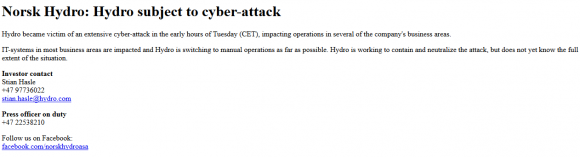

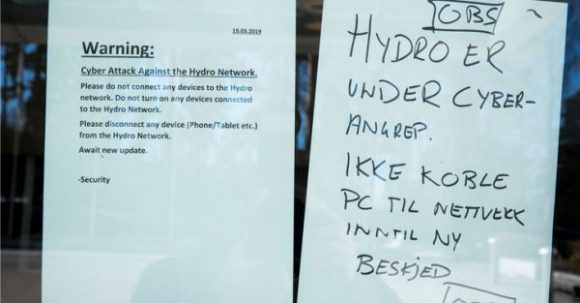

Cyberatak według oficjalnych komunikatów norweskiego giganta rozpoczął się około północy, w poniedziałek 18 marca, a jego kulminacja przypadła na godziny nocne 19 marca. W obliczu ataku Norsk Hydro przeszło na ręczne sterowanie. We wtorkowy poranek na drzwiach wejściowych do spółki pojawiła się napisana odręcznie kartka, przestrzegająca pracowników przez korzystaniem ze służbowych komputerów i podłączaniem swoich urządzeń do sieci.

Dzień wcześniej kierownictwo firmy objęła po wieloletnim prezesie, Sveinie Brandtzægu, zaimportowana ze Statoila (obecnie Equinor) Hilde Merete Aasheim (formalnie to nastąpi 9 maja, faktycznie nowa szefowa podejmuje działania już teraz). Aasheim plasowana jest na liście najpotężniejszych kobiet w Norwegii na 14 miejscu. Kilkanaście godzin przed atakiem Aasheim opowiadała o swojej wizji pracy firmy, zapowiadając w pierwszej kolejności rozwiązanie problemów brazylijskich. W 2018 rafineria Alunorte w Brazylii pozbyła się zanieczyszczonej deszczówki prosto do rzeki Pará. NH została oskarżona o przestępstwa przeciwko środowisku i musiała częściowo zamknąć zakład. Miało to poważny negatywny wpływ na firmę, a także doprowadziło do dużej utraty dochodów. Aasheim zapowiadała podjęcie dialogu ze społecznością lokalną i chwaliła poprzedniego prezesa za dotychczasowe działania.

Chwilę później Aasheim musiała zmierzyć się z atakiem cybernetycznym.

Dzień ataku

Najpierw odkryto zakłócenia w sieci i firma doświadczyła problemów z niektórymi systemami zarządzania. Początkowo w niektórych zakładach firmy przełączono się na obsługę ręczną. Dotyczyło to kilku zakładów Hydro w Europie i USA. Tam, gdzie to możliwe, produkcja została wstrzymana. Na terenie wszystkich oddziałów spółki nie wolno było używać komputerów. Pracownicy mogli komunikować się telefonicznie, SMS-owo, a wskazane były w miarę możliwości spotkania osobiste. Po kilku godzinach pozwolono pracownikom na używanie tabletów i korzystanie z sieci przez smartfony. Dyrektor jednej z norweskich fabryk zapewniał we wtorek rano, że produkcja przebiega normalnie. Jednak na konferencji prasowej powiedziano otwarcie, że sytuacja jest poważna.

Co bardzo ciekawe, pracownicy firmy krótko po ataku mogli już korzystać z firmowej poczty. Było to możliwe dzięki temu, że firma zdecydowała się jakiś czas temu na przeniesienie poczty do chmury Office 365. Firmowe tablety i telefony nie zostały zaszyfrowane, zatem ciągłość komunikacji elektronicznej mogła zostać utrzymana.

Halvor Molland, rzecznik spółki, komentuje, że jest to atak o skali, jakiego nikt w Norsk Hydro nie doświadczył. Atak ma bezpośredni wpływ na działanie systemów i stanowi zagrożenie dla bezpieczeństwa. NSM, czyli Nowerska Agencja Bezpieczeństwa, została powiadomiona o zdarzeniu w kilka godzin po ataku i obecnie jest – jak komentuje jej rzeczniczka Mona Strøm Arnøy – w stałym kontakcie z NH: „Pomagamy Hydro w zarządzaniu i analizie incydentów, ale jest za wcześnie, aby wyciągać jakiekolwiek wnioski. Naszym wstępnym celem jest analiza ścieżek technicznych i pomoc Hydro” (cytat za NRK).

Firma zapewnia, że ma zabezpieczone kopie zapasowe swoich danych. Pojawiły się także informacje, że NH ma także ubezpieczenie od cyberataku.

Jaki to atak?

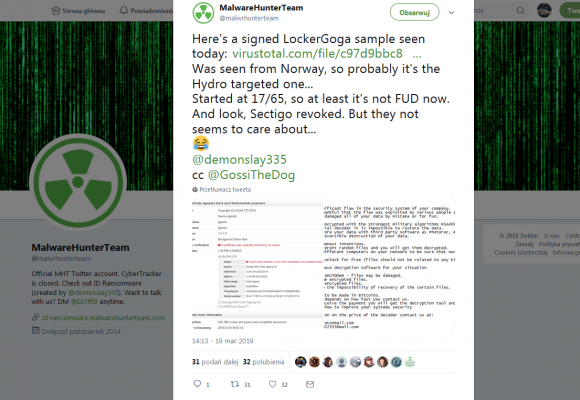

Na konferencji prasowej padło sformułowanie „ecryption virus”. Wszystko wskazuje na to, że doszło do ataku ransomware, nazywanego LockerGoga , który wystąpił wcześniej raz w podobnym incydencie związanym z firmą Altran. Również norweski CERT ostrzega przed LockerGoga.

Co ciekawe, LockerGoga (tutaj znajdziecie kolekcję próbek) nie ma mechanizmów umożliwiających samodzielne rozprzestrzenianie się po sieci zainfekowanej firmy. Oznacza to, że prawdopodobnie został rozesłany i zainstalowany na stacjach i serwerach z użyciem mechanizmów stosowanych do standardowej dystrybucji oprogramowania – zapewne z poziomu Active Directory, z uprawnieniami administratora domeny.

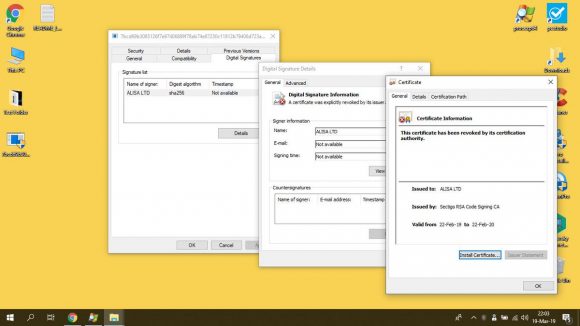

Co również interesujące, próbka LockerGoga posiada prawidłowy (choć już odwołany) certyfikat.

Źródło: https://twitter.com/GrujaRS/status/1108114732534370309

Skutki ataku pewnie będziemy poznawać przez dłuższy czas, jednak już dzisiaj widać, że wydarzenia w Norsk Hydro wpłynęły na chwilowe notowania aluminium, jednego z najważniejszych światowych surowców.

Najnowsze wieści

Dzisiaj rano Norsk Hydro opublikowało aktualizację statusu operacji przywracania działania firmy. Dowiadujemy się z niej, że priorytetem firmy było zapewnienie bezpieczeństwa ludzi, a następnie ograniczenie wpływu na możliwości produkcyjne. Możemy także przeczytać, że pracownicy NH wraz z firmami zewnętrznymi ustalili przyczynę ataku i obecnie weryfikują plan przywrócenia systemów do normalnego działania w bezpieczny sposób. Na razie nie wiadomo, kiedy proces ten dobiegnie końca. Obecnie bez zakłóceń funkcjonuje produkcja energii i surowego aluminium (choć tu dużo procesów przeszło w tryb manualny), gorzej wygląda sytuacja z kolejnymi etapami produkcji, gdzie brak dostępu do systemów utrudnia pracę.

Wzorowa reakcja

Norsk Hydro jedno trzeba przyznać – reakcja na incydent powinna (przynajmniej na razie) trafić do podręczników jako pozytywny przykład. Po pierwsze, firma natychmiast uruchomiła jasną i konkretną komunikację. Tymczasowa strona WWW postawiona na zewnętrznym serwerze oraz profil na Facebooku pomogły w udostępnieniu informacji o statusie incydentu. Co więcej, już wczoraj firma przeprowadziła konferencję prasową, transmitowaną na żywo w sieci. Nie pamiętamy, by którakolwiek z ofiar ataku zdecydowała się tak szybkie i transparentne działania. Po cichu liczymy na to, że prędzej czy później poznamy pełną anatomię tego ataku.

Komentarze

Sveinie Brandtzægu to chyba jednak facet jest:/

A wystarczyłoby, aby użytkownicy nie mieli uprawnień do uruchamiania pobranego przez siebie oprogramowania…

Nie mają

Trzebaby jeszcze załatwić żeby administrator nie mógł używać żadnego softu na swoim koncie. To by załatwiło temat.

Norsk Hydro kojarzy się z bitwą o ciężką wodę i wysadzeniem przez komandosów zakładów w Vemork.

:D

Gwoli ścisłości – zakłady Vemork k. Rjukan :)

oraz z zatopieniem promu z transportem ciężkiej wody.

Proszę w następnych artykułach o powiększane kliknięciem obrazki, tak jak było dotychczas. Za kilka lat źródła mogą być już nieaktualne, a z tych miniaturek niektóre zdania ciężko jest przeczytać.

Czyżby znowu produkowali ciężką wodę po cichu?

Jeśli odrzucić wątek o ciężkiej wodzie to mamy kolejny przykład dlaczego serwery nie powinny być stawiane na microsofcie. Niestety firmy dość często wybierają takie rozwiązanie do sterowania produkcją.

Ale ma to „dobry” powód – oprogramowanie pod to wszystko jest niestety coraz częściej pisane tylko pod Windowsa. Niby dlatego,że jest „popularny” (a tak naprawdę: i MS daje w łapę i programiści coraz bardziej do d… bo oni „cannot into linux / BSD” i tylko C# (a jak nie to Java) A potem takie kwiatki…

Prawda jest taka, że nie znam Linuxa na produkcji który byłby aktualizowany, znam za to masę Windowsów które mogły być aktualizowane chociaż wersję dwie do góry, i programy sterujące cnc nadal działały.

Prawda jest taka, że kompletnie nie ma to znaczenia, czy to Linux czy Windows (w perspektywie czasu). Gdyby odwrócić dzisiejsze proporcje OS-ów w sieciach produkcyjnych, okazałoby się, że głównym wektorem ataku byłyby luki w Linuksach. Dla prawdziwych hackerów nie ma różnicy jaki to OS bo zazwyczaj furtką do systemu są i tak zew. aplikacje albo phishing…