Zapamiętanie wszystkich skomplikowanych haseł, których używamy w internecie, jest w zasadzie niemożliwe, a zapisywanie ich w jakimś pliku na dysku lub na kartce leżącej obok monitora – to zachowanie nierozważne. Na pomoc przychodzą menedżery haseł.

O konieczności używania trudnych do odgadnięcia haseł słyszał chyba każdy mający styczność z internetem. Po wielu latach powtarzania, że dobre hasło powinno zawierać duże i małe litery, cyfry oraz znaki specjalne, eksperci zaczęli coraz większą wagę przywiązywać do jego długości. Z każdym dodanym znakiem trudność złamania wymyślonego przez nas hasła rośnie, stąd prosty wniosek – im więcej znaków, tym lepiej. Istotne jest także nieużywanie tych samych haseł na kilku stronach jednocześnie. Jeśli dojdzie do włamania na jedną z nich i przestępcom uda się wykraść bazę danych, to ktoś na pewno sprawdzi, czy za pomocą zawartych w niej haseł można zalogować się w innych serwisach. To obecnie jeden z najczęściej wykorzystywanych scenariuszy ataku.

Jak jednak zapamiętać te wszystkie skomplikowane hasła, które tworzymy, korzystając z internetu? Bardziej zaawansowani użytkownicy sieci wiedzą, że wcale nie musimy tego robić – wystarczy posłużyć się menedżerem haseł. Na rynku jest wiele tego typu rozwiązań, w tym artykule pokażemy kilka najlepszych, wyjaśniając w przystępny sposób, jak ich używać.

KeePassXC

Strona WWW: keepassxc.org

Producent: KeePassXC Team

Koncepcja: oprogramowanie open source na licencji GNU GPLv3, dostępne także w wersji portable (niewymagające instalacji); dane przechowywane lokalnie; możliwość synchronizacji haseł pomiędzy urządzeniami za pośrednictwem dowolnej, wybranej przez użytkownika usługi chmurowej (np. iCloud, Google Drive, Dropbox)

Koszt: oprogramowanie całkowicie bezpłatne

Obsługiwane platformy: Windows, macOS, Linux, warunkowo Android i iOS

Obsługiwane przeglądarki: Google Chrome, Mozilla Firefox, Chromium, Vivaldi, Brave, Microsoft Edge, Tor Browser

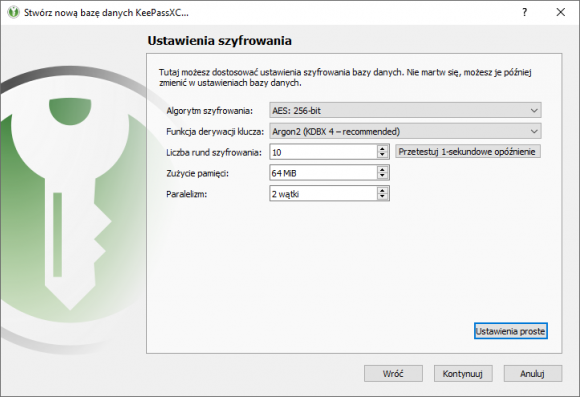

Szyfrowanie: AES, Twofish, ChaCha20 (we wszystkich przypadkach 256-bit) z funkcją derywacji klucza Argon2 (KDBX 4) lub AES-KDF (KDBX 4/3.1)

Aktualna wersja: 2.5.3 (wyd. 19.01.2020)

KeePassXC wywodzi się od dobrze znanego i szeroko polecanego menedżera haseł KeePass Password Safe, który z biegiem lat doczekał się wielu bardziej i mniej oficjalnych portów:

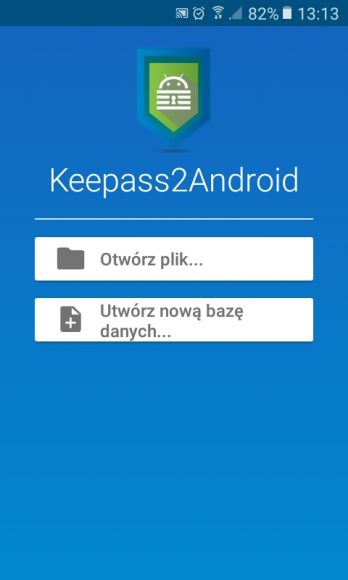

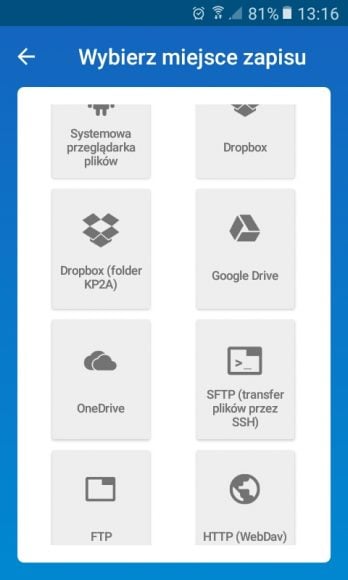

Oryginalny program, rozwijany od 2003 r. przez Dominika Reichla, został stworzony w środowisku .NET firmy Microsoft. W systemach innych niż Windows można go więc uruchomić tylko za pośrednictwem projektu Mono. Zależało nam na rozwiązaniu, które nie przerośnie użytkowników stopniem skomplikowania, dlatego nasze zestawienie otwiera wieloplatformowy zamiennik KeePassa, znany jako KeePassXC. Można go z powodzeniem używać w systemach Windows, macOS i Linux. W przypadku platform mobilnych najlepsze dopasowanie uzyskamy, instalując Strongbox na iPhone’ach i iPadach oraz KeePass2Android na urządzeniach z Androidem. Jako że program jest rozwijany na zasadach licencji open source, każdy znający się na rzeczy człowiek może zajrzeć do kodu źródłowego i zweryfikować jego bezpieczeństwo. Dla wielu dużym plusem będzie możliwość przechowywania stworzonej bazy danych w dowolnie wybranej lokalizacji – zarówno na urządzeniu podręcznym, jak i w chmurze, jeśli zajdzie konieczność zsynchronizowania haseł pomiędzy urządzeniami.

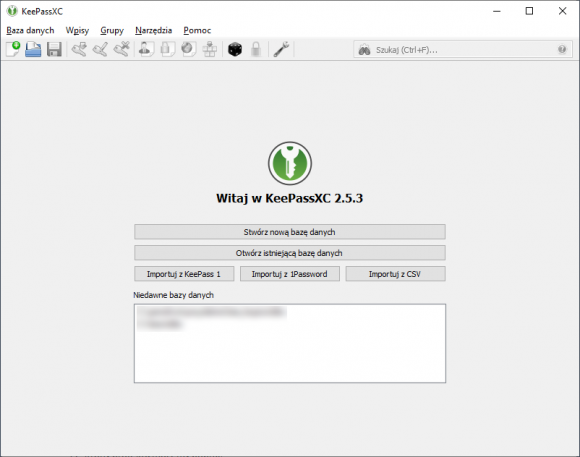

Z instalacją programu poradzi sobie nawet laik, ze strony projektu można zresztą pobrać wersję portable. Przy pierwszym uruchomieniu będziemy mogli stworzyć nową bazę danych lub otworzyć już istniejącą.

Proces tworzenia nowej bazy jest kilkuetapowy, ale przeciętny użytkownik spokojnie może poprzestać na domyślnych ustawieniach.

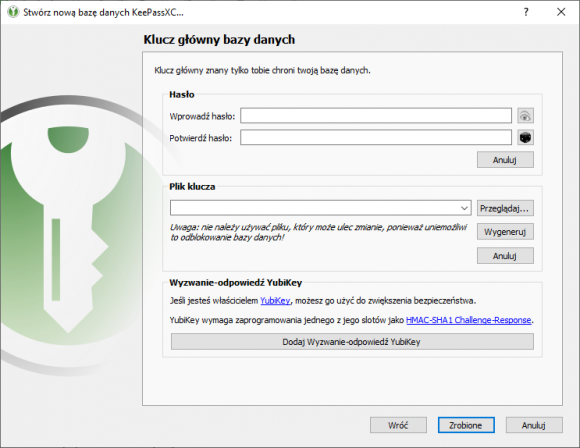

Najważniejszym zadaniem, jakie nas czeka, jest wymyślenie hasła głównego – trudnego do odgadnięcia, ale łatwego do zapamiętania. Możemy oczywiście skorzystać z dostępnego w programie generatora, ale w takim przypadku drugi warunek raczej nie zostanie spełniony. Lepszą alternatywą będzie hasło wielowyrazowe, tworzące jakąś frazę, np. Dbaj-o-siebie-i-innych-Zostan-w-domu. Dodatkowym zabezpieczeniem może być wygenerowany na tym etapie plik klucza. Warto też zwrócić uwagę na opcjonalne dwuskładnikowe uwierzytelnianie za pośrednictwem klucza sprzętowego YubiKey (w modelu challenge-response).

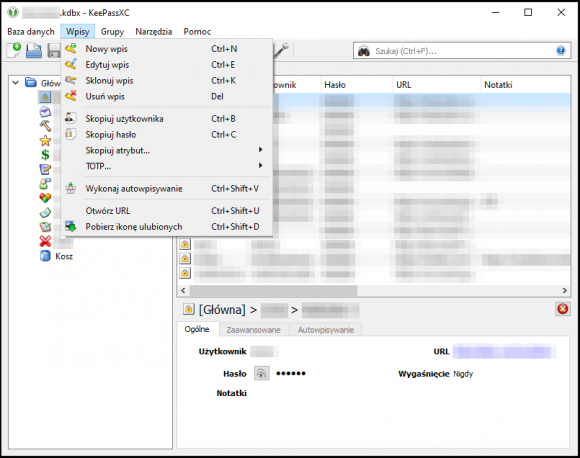

Po stworzeniu bazy danych możemy przystąpić do dodawania nowych wpisów i ich grupowania według własnych potrzeb. KeePassXC sprawdzi się też jako klient TOTP (Time-based One-time Password Algorithm), może bowiem generować zależne od czasu jednorazowe kody, służące do weryfikacji dwuetapowej.

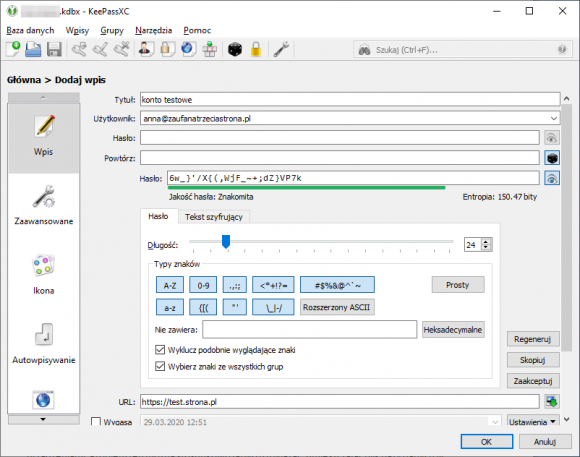

Tworząc nowe wpisy, nie musimy zawracać sobie głowy wymyślaniem haseł – najrozsądniejszym wyborem będzie skorzystanie z rozbudowanego generatora. W tym celu musimy kliknąć ikonę czarnego sześcianu obok pola „Powtórz”.

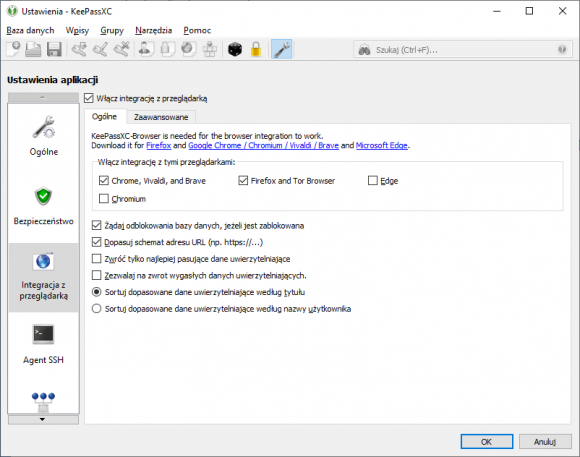

KeePassXC wspiera zarówno logowanie metodą kopiuj-wklej, jak i autowypełnianie pól. Najbardziej efektywnym sposobem wykorzystania menedżera haseł jest jednak zintegrowanie go z przeglądarką. Możemy to zrobić w ustawieniach.

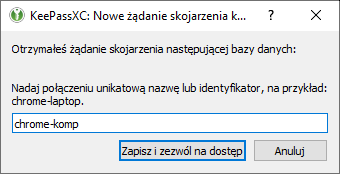

Kolejnym krokiem jest zainstalowanie odpowiedniej wtyczki w wybranych przeglądarkach. Twórcy programu polecają KeePassXC-Browser, którą znajdziemy na stronach z dodatkami Mozilli, Google’a i Microsoftu. Po dodaniu tej wtyczki np. do Chrome’a zobaczymy informację o tym, że trzeba ją sparować z naszym menedżerem haseł. W tym celu klikamy „Połącz”.

KeePassXC poprosi nas wówczas o nadanie połączeniu unikatowej nazwy. Po jej wpisaniu klikamy „Zapisz i zezwól na dostęp”.

Od tego momentu będziemy mogli logować się w odwiedzanych przez nas serwisach, używając zapisanych w bazie loginów i haseł. Co istotne, wtyczka nie zadziała na stronach phishingowych, wykorzystujących w adresie URL literówki i podobnie wyglądające znaki z innych języków.

Do największych wad tego programu można zaliczyć brak wbudowanej synchronizacji haseł między urządzeniami. Problem ten można stosunkowo łatwo rozwiązać, umieszczając plik bazy danych w dowolnej usłudze chmurowej – do wyboru mamy Dropbox, iCloud, Google Drive, OneDrive, Nextcloud itd. Aby móc z tego pliku skorzystać na innym urządzeniu, musimy go po prostu zapisać w katalogu, który synchronizujemy z chmurą.

Nie należy się przy tym obawiać wycieku naszych haseł, ponieważ KeePassXC używa naprawdę mocnych algorytmów szyfrowania. Jeśli więc wymyślimy długie i trudne do odgadnięcia hasło główne, to nic nam nie grozi.

Dashlane

Strona WWW: www.dashlane.com

Producent: Dashlane

Koncepcja: oprogramowanie komercyjne, dane przechowywane na platformie chmurowej Amazon AWS

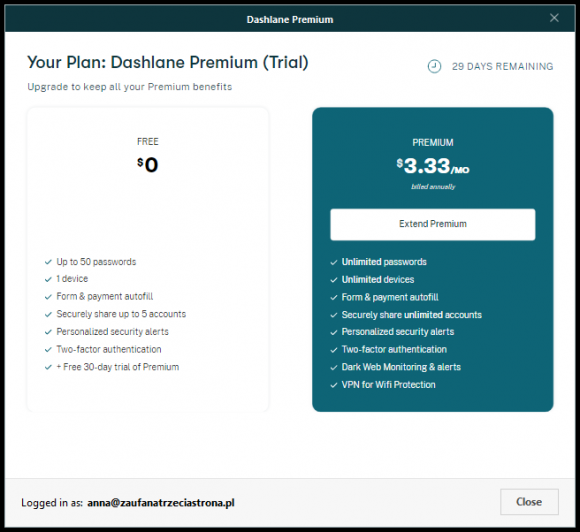

Koszt: wersja bezpłatna (Free) pozwala zapisać tylko 50 haseł na jednym urządzeniu, opłacenie wersji Premium umożliwia synchronizację dowolnej liczby haseł pomiędzy nieograniczoną liczbą urządzeń, koszt to 3,33 USD/mies. (przy płatności rocznej); istnieje też wersja Business

Obsługiwane platformy: Windows, macOS, Android, iOS

Obsługiwane przeglądarki: Google Chrome, Safari, Mozilla Firefox, Internet Explorer, Microsoft Edge

Szyfrowanie: AES-256 z CBC-HMAC i wybór między Argon2d a PBKDF2-SHA2

Aktualna wersja: 6.2011.0 (wyd. 16.03.2020)

Darmowa wersja Dashlane jest prostym menedżerem haseł, który może się sprawdzić w przypadku osób niezbyt intensywnie korzystających z internetu. Pozostałym bardziej się przyda wersja Premium, która umożliwia m.in. synchronizację haseł między różnymi urządzeniami (program niestety nie działa w systemach z rodziny Linux). Użytkownicy rozszerzonej wersji mogą bezpiecznie współdzielić dane z dowolną liczbą kont, mają ponadto możliwość użycia klucza sprzętowego YubiKey w procesie dwuskładnikowego uwierzytelniania. Warto też wspomnieć o udostępnionej im sieci VPN – w odróżnieniu od innych funkcji nie da się jej niestety przetestować bez opłacenia rocznej subskrypcji, firma udziela jednak 30-dniowej gwarancji zwrotu pieniędzy. Poniżej zamieszczamy porównanie obu wersji menedżera:

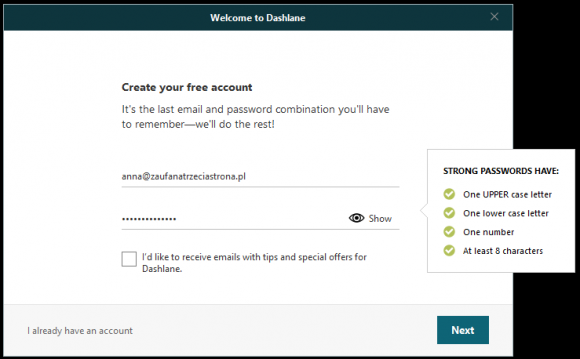

Po zainstalowaniu programu – w celu utworzenia konta – musimy podać adres e-mail oraz wymyślić hasło główne (Dashlane pilnuje, by nie było ono zbyt proste).

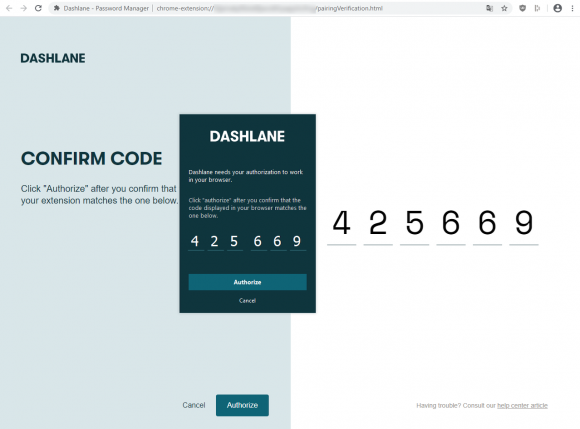

Od razu otrzymujemy też propozycję dodania wtyczki do przeglądarki Chrome. Konieczne będzie wpisanie specjalnego kodu autoryzacyjnego.

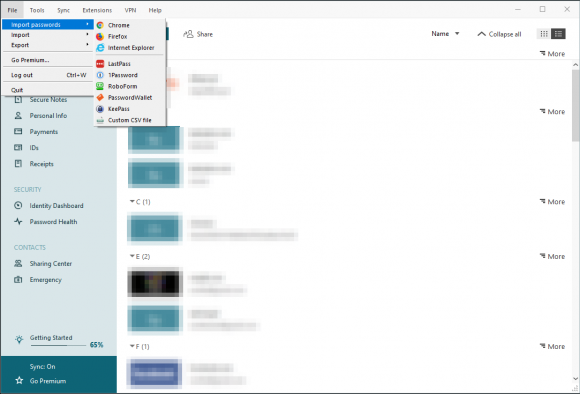

Od tego momentu będziemy mogli logować się na odwiedzanych przez nas stronach za pośrednictwem Dashlane. Warto w tym miejscu wspomnieć o możliwości łatwego importowania haseł z popularnych przeglądarek, innych menedżerów oraz plików CSV. Z poziomu głównego okna programu zainstalujemy też inne wtyczki – zakładka „Extensions”.

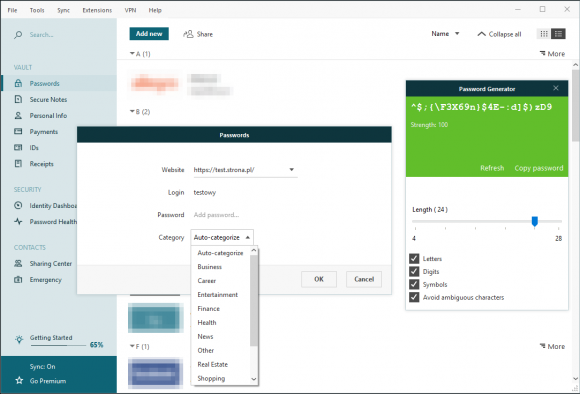

Tworzenie nowych wpisów jest banalnie proste. Prócz haseł możemy w programie przechowywać dane osobowe (mniej i bardziej wrażliwe, w tym np. numery paszportów w sekcji „IDs”), szczegóły kart płatniczych, informacje o dokonanych zakupach oraz różne rodzaje notatek. Program został też oczywiście wyposażony w generator silnych haseł.

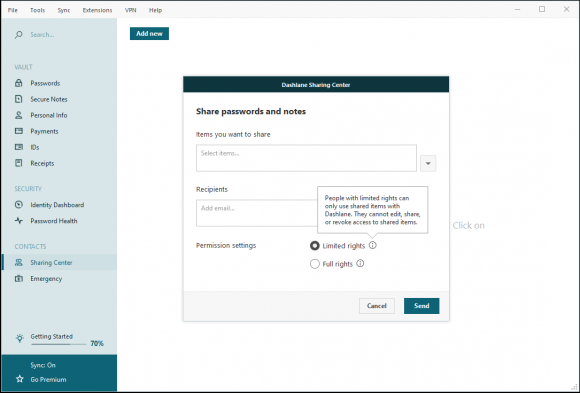

Hasłami i notatkami bez trudu możemy się dzielić z innymi osobami. Istnieje także możliwość przyznania dostępu do naszych danych zaufanej osobie na wypadek sytuacji awaryjnej – sekcja „Emergency”.

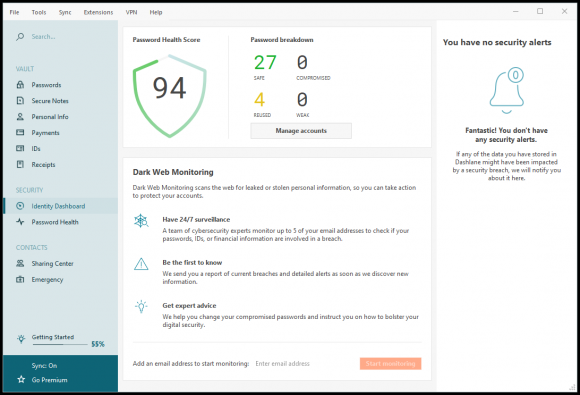

Na szczególną uwagę zasługuje dostępna w wersji Premium funkcja Dark Web Monitoring, która sprawdza, czy zapisywanych w programie haseł nie ma wśród tych, które wyciekły z różnych serwisów i zostały wystawione przez przestępców na sprzedaż.

Po wykryciu naruszeń bezpieczeństwa danych Dashlane wyświetla spersonalizowane ostrzeżenia. Ocenia też przechowywane hasła pod kątem dobrych praktyk, weryfikuje np. czy nie ma wśród nich duplikatów, co w przypadku wycieku umożliwiłoby włamanie na kilka kont naraz.

1Password

Strona WWW: 1password.com

Producent: Agile Bits

Koncepcja: oprogramowanie komercyjne; jeśli synchronizacja nie jest wymagana, dane można przechowywać lokalnie; dostępne są cztery sposoby synchronizacji – za pośrednictwem serwerów firmy zlokalizowanych w Stanach Zjednoczonych, Kanadzie lub na terenie Unii Europejskiej, przy użyciu własnego serwera w sieci WLAN oraz z wykorzystaniem platform chmurowych iCloud lub Dropbox

Koszt: wersja podstawowa – 2,99 USD/mies. (cena netto, rozliczenie roczne), wersja Families obejmująca 5 licencji – 4,99 USD/mies., w obu przypadkach można skorzystać z 30-dniowej bezpłatnej wersji próbnej; dostępne są także trzy wersje dla firm – Teams, Business i Enterprise

Obsługiwane platformy: Windows, macOS, Linux, Android, iOS, Chrome OS

Obsługiwane przeglądarki: Google Chrome, Mozilla Firefox, Safari, Opera, Brave, Microsoft Edge

Szyfrowanie: AES-256-GCM z PBKDF2-HMAC-SHA256

Aktualna wersja: 7.4.759 (wyd. 24.03.2020)

1Password powstał w 2006 r. z myślą o zarządzaniu hasłami na urządzeniach firmy Apple, od tego czasu wyewoluował jednak w rozwiązanie obsługujące wszystkie najważniejsze systemy i przeglądarki. Jest też dostępny jako narzędzie wiersza poleceń, które można uruchomić na dowolnej platformie. Jego mankamentem jest brak darmowej wersji, przed wykupieniem subskrypcji można jednak skorzystać z 30-dniowego bezpłatnego okresu próbnego.

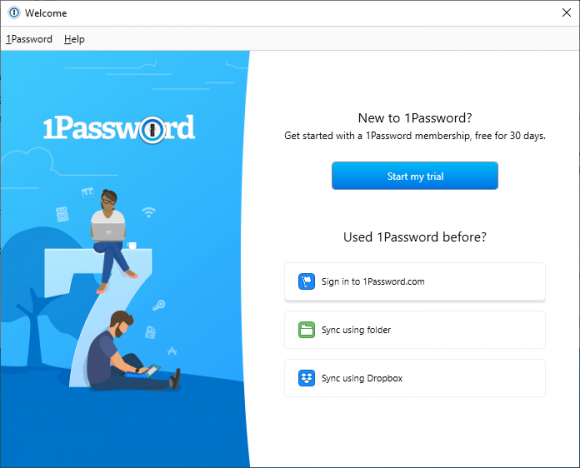

Po zainstalowaniu i uruchomieniu programu zobaczymy okno z przyciskiem „Start my trial”.

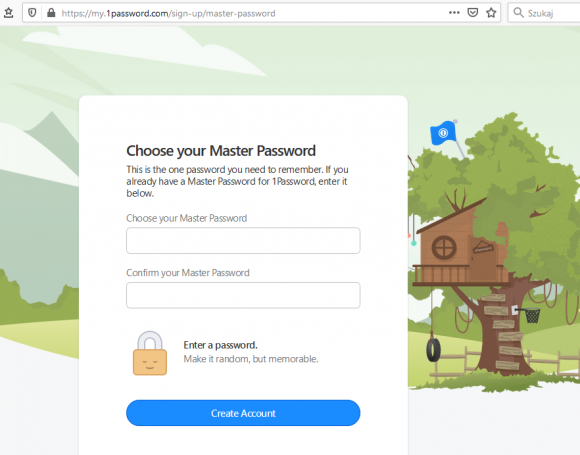

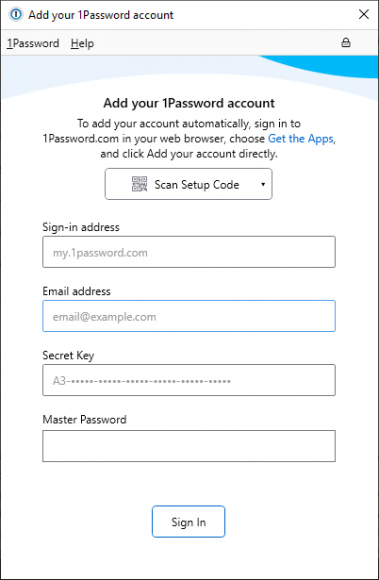

Kliknięcie przycisku spowoduje otwarcie w przeglądarce strony producenta – możemy na niej wybrać, którą wersję chcemy przetestować (podstawową czy rodzinną). W kolejnym kroku musimy wpisać adres e-mail i sześciocyfrowy kod weryfikacyjny, który zostanie na niego wysłany. Następnie otrzymamy propozycję dodania karty płatniczej i dowiemy się, że podane na stronie ceny nie miały doliczonego VAT-u. Wybieramy „Add card later” i przechodzimy na stronę, która pozwala ustalić hasło główne do zakładanego konta.

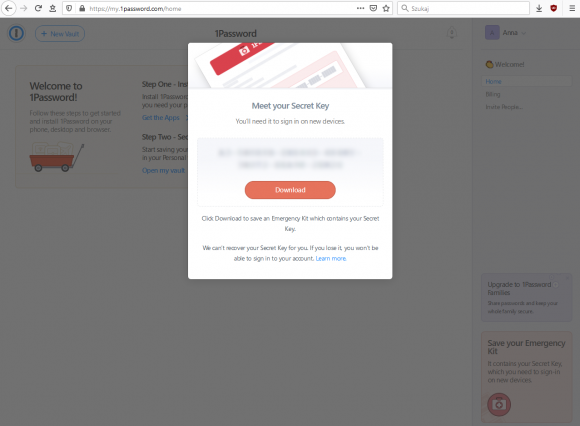

Od razu po tym będziemy mogli pobrać (jako plik PDF) nasz tajny klucz – bez niego nie uzyskamy dostępu do usługi. 1Password obsługuje też uwierzytelnianie dwuskładnikowe za pośrednictwem kluczy sprzętowych YubiKey i Titan.

Z poziomu świeżo założonego konta możemy pobrać odpowiednią aplikację na nasze urządzenie lub rozpocząć dodawanie haseł.

Aplikację już zainstalowaliśmy, pamiętacie? Tym razem na ekranie startowym klikamy „Sign in to 1Password.com”. W kolejnym kroku wybieramy „Scan Setup Code”, a potem „From my Emergency Kit…” (wskazujemy przy tym wcześniej zapisany plik z kluczem), na końcu podajemy hasło główne.

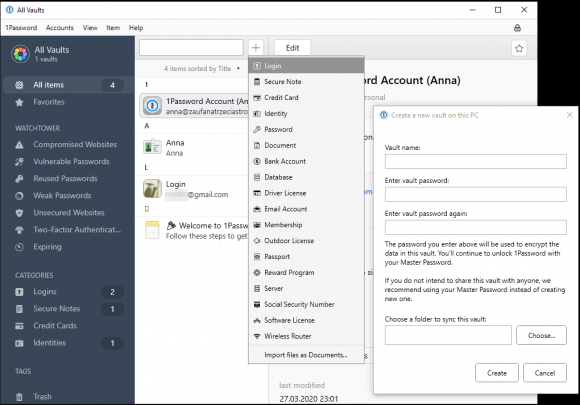

Od teraz możemy na naszym komputerze korzystać z aplikacji, dodając do automatycznie założonej bazy danych nowe wpisy. Nic też nie stoi na przeszkodzie, byśmy stworzyli nowy plik bazy, zabezpieczony tym samym hasłem lub innym – w razie potrzeby będziemy mogli podzielić się nim później np. z rodziną.

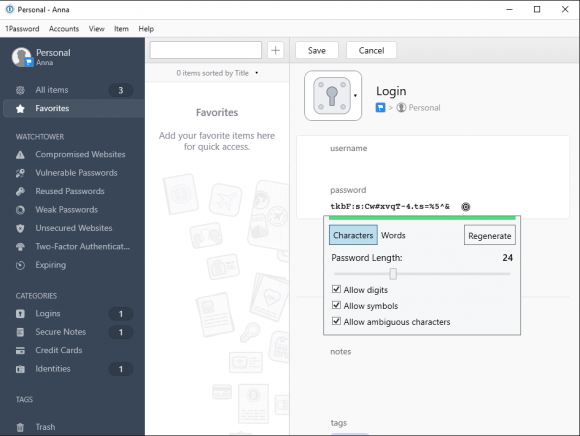

1Password, podobnie jak inne aplikacje tego typu, został wyposażony w generator skomplikowanych haseł – warto z niego korzystać.

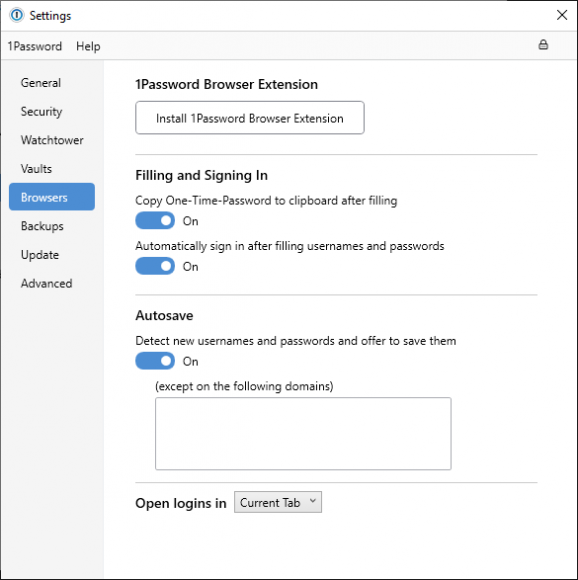

Nie możemy też zapomnieć o zintegrowaniu naszego menedżera z przeglądarkami, których na co dzień używamy. W ustawieniach znajdziemy przycisk, który przeniesie nas na stronę umożliwiającą zainstalowanie odpowiednich wtyczek. Gdy już to zrobimy, podczas odwiedzin w serwisach, które wymagają logowania, wtyczka sama znajdzie w bazie pasujące wpisy (jeśli oczywiście je wcześniej dodaliśmy).

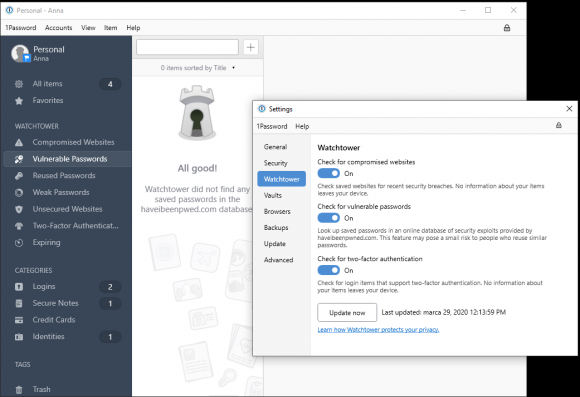

Warto też wspomnieć o usłudze Watchtower, która monitoruje sieć pod kątem wycieków i może użytkownika powiadomić o naruszeniu bezpieczeństwa jego danych. Dwa lata temu producent menedżera haseł nawiązał w tym celu współpracę z serwisem Have I Been Pwned. Aby skorzystać z usługi, należy ją włączyć w ustawieniach.

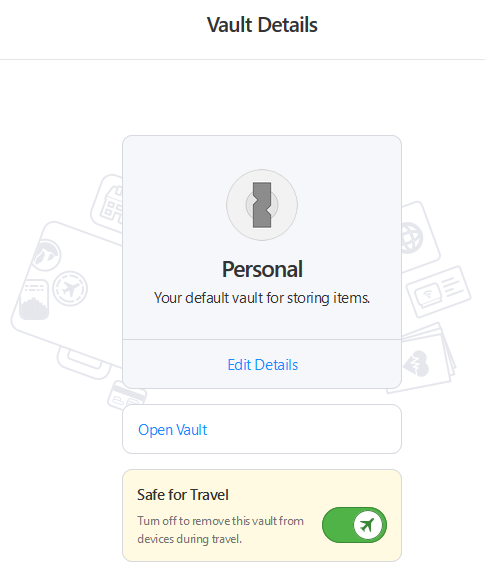

Spośród konkurencji 1Password wyróżnia się też funkcją Travel Mode, do której uzyskujemy dostęp po zalogowaniu się na stronie producenta.

Umożliwia ona tymczasowe usunięcie wszystkich wrażliwych danych, które nie zostały oznaczone jako „safe for travel”. Dzięki temu nikt, np. podczas przeszukania na granicy, nie będzie w stanie uzyskać dostępu do pełnego magazynu haseł. Usunięte w ten sposób dane można w dowolnym momencie – po zakończeniu podróży lub wcześniej – przywrócić jednym kliknięciem.

Żadne z opisanych rozwiązań nie spełnia twoich oczekiwań? Poniżej przedstawiamy krótko jeszcze dwa.

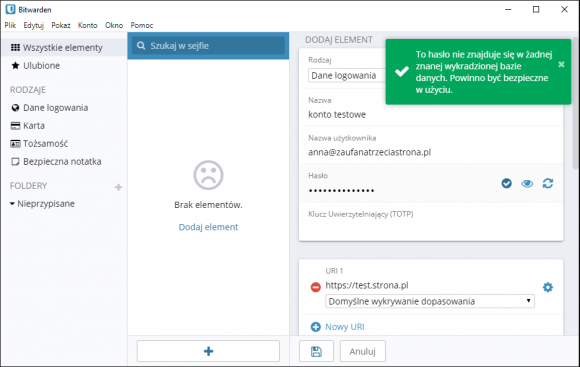

Bitwarden

Strona WWW: bitwarden.com

Producent: Bitwarden

Koncepcja: oprogramowanie open source na licencji GNU GPLv3, dane przechowywane na platformie chmurowej Microsoft Azure

Koszt: wersja Free (bezpłatna) z możliwością rozszerzenia do Premium za 10 USD/rok – w wersji tej dodano m.in. obsługę kluczy sprzętowych YubiKey oraz Duo; domyślnie baza haseł może być współdzielona przez dwie osoby, wersja Families dla 5 użytkowników kosztuje 1 USD/mies. przy płatności rocznej; istnieją też wersje dostosowane do potrzeb biznesowych – Teams i Enterprise

Obsługiwane platformy: Windows, macOS, Linux, Android, iOS

Obsługiwane przeglądarki: Google Chrome, Mozilla Firefox, Opera, Microsoft Edge, Safari, Vivaldi, Brave, Tor Browser

Szyfrowanie: AES-256 z PBKDF2 SHA-256

Aktualna wersja: 1.17.2 (wyd. 25.03.2020)

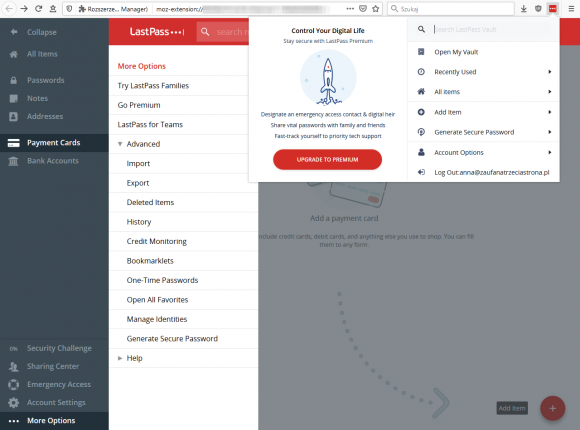

LastPass

Strona WWW: www.lastpass.com

Producent: LogMeIn

Koncepcja: usługa w modelu freemium (dostępna za darmo, ale korzystanie z zaawansowanych funkcji jest płatne); dane przechowywane na serwerach firmy, które znajdują się w Stanach Zjednoczonych, Australii oraz na terenie Unii Europejskiej

Koszt: obok wersji bezpłatnej (Free) dostępne są wersje Premium (1 licencja, 36 USD/rok) i Families (6 licencji, 48 USD/rok), wersja bezpłatna umożliwia testowanie edycji Premium przez 30 dni; istnieją też cztery wersje dostosowane do potrzeb biznesowych – Teams, Enterprise, MFA i Identity

Obsługiwane platformy: Windows, macOS, Linux, Android, iOS

Obsługiwane przeglądarki: Google Chrome, Mozilla Firefox, Safari, Internet Explorer, Microsoft Edge, Opera

Szyfrowanie: AES-256 z PBKDF2 SHA-256

Aktualna wersja: 4.44.0 (wyd. 19.03.2020)

Podsumowanie, czyli co brać pod uwagę, wybierając menedżer haseł

Na rynku jest oczywiście o wiele więcej menedżerów haseł, niż pokazaliśmy w artykule. Próbując znaleźć rozwiązanie dostosowane do swoich potrzeb, warto przestrzegać kilku prostych zasad.

- Postaw na programy dobrze znane, pozytywnie opisywane w branżowych mediach, istniejące już od dłuższego czasu. Uważaj na takie, o których praktycznie nikt nie słyszał.

- Niezależnie od wybranego menedżera, upewnij się, że producent nadal go rozwija. Pamiętaj, aby zawsze korzystać z aktualnej wersji.

- Wybierz aplikację, która wspiera uwierzytelnianie dwuskładnikowe. Jeśli używasz klucza sprzętowego, np. YubiKey, poszukaj rozwiązania, które go obsługuje. Dzięki temu zapisane w programie hasła nie dostaną się w niepowołane ręce, nawet jeśli ktoś złamie hasło główne.

- Znajdź program dopasowany do twoich preferencji i doświadczenia. Będzie on dobrze spełniał swoją funkcję, tylko jeśli będzie dla ciebie łatwy w obsłudze.

- Rozejrzyj się za menedżerem, który poprawnie działa na wszystkich używanych przez ciebie urządzeniach. Upewnij się, że nie będziesz miał problemów z synchronizacją niezbędnych danych.

Zastosowanie się do powyższych wskazówek pozwoli uniknąć rozczarowań, a używanie menedżera haseł znacząco podniesie bezpieczeństwo.

Dla zachowania pełnej przejrzystości: Patronem cyklu jest Aruba Cloud. Za opracowanie i opublikowanie tego artykułu pobieramy wynagrodzenie.

Komentarze

Trzymanie haseł w chmurze. Sprawa dyskusyjna. Jak zwykle to kompromis – tym razem między wygodą a bezpieczeństwem.

Osobiście używam:

PC – KeePass 2 – plik z hasłami synchronizowany przez lokalny NAS, klucze tylko na urządzeniach

iOS – MiniKeePass

macOS – MacPass

Wszystkie aplikacje darmowe i całkiem fajne.

Menedżer haseł hakera: pass (https://www.passwordstore.org/) zapisuje hasła w plikach tekstowych i szyfruje je kluczem pgp. Synchronizacja jest możliwa przez dowolny serwer git. Istnieją też wtyczki do przeglądarek, interfejsy graficzne, aplikacje na smartfony, itp. Najlepiej smakuje z kluczem sprzętowym, np. YubiKey lub Nitrokey.

„Koncepcja: oprogramowanie komercyjne, dane przechowywane na platformie chmurowej Amazon AWS.”

:facepalm:

bitwarden ma mozliwosc hostowania serwera u siebie ale jest duzy :) jak na taki soft. jest tez bitwarden_rs ktory jest zgodny na poziomie API z orginalem ale jest duzo mniejszy …

Za to bitwarden jest najwygodniejszy. Ma wtyczki do wszystkich znanych przeglądarek, działa na 3 systemach operacyjnych. Automatyczne uzupełnianie haseł również z 2AF jest bardzo wygodne. Ma problemy jedynie z maskowanymi hasłami, zna ktoś menadżer który nie ma z tym problemów i obsłuży np. logowanie do millenium hasło + 2 losowe cyfry pesel/ dowód osobisty? Dodatkowo w pakiecie 2 etapowe uwierzytelnianie za darmo. Za 10$ jest dodatek U2F + 1 gb szyfrowanej pamięci idealnej do dokumentów poufnych. Dla mnie idealny kompromis między wygodą, bezpieczeństwem, ceną :) Reszta rozwiązań zdecydowanie koszt zwykle ponad 100 złotych rocznie.

Czy keepassx wspiera uzupełnianie haseł maskowanych?

Niestety nie, ponieważ ideą haseł maskowanych jest blokowanie automatyzacji – pola nie są podpisane w standardowy sposób pomiędzy różnymi stronami internetowymi. Istnieje opcja podejżenia hasła w managerze, skąd sami możemy wpisać odpowiednie znaki

Dlatego lepszy jest oryginalny KeePass.

Oryginalny obsługuje maskowane?

Tak, obsługuje. W sekwencji autouzupełniania trzeba podać {PICKPASSWORDCHARS}

Tak wspiera, tylko trzeba odpowiednio zdefiniować autouzupelnianie

Ja korzystam z rozwiązania Keepass.

Swoja bazę szyfrowaną dosyć dlugim hasłem trzymam na Google drive.

W domu mam starego maca mini late 2012, na którym jest uruchomiony skrypt w aplikacji automator, który robi mi 3 razy dziennie backup bazy oraz innych plików backupowych z aplikacji na telefonie. Backup jest tworzony lokalnie oraz automatycznie przenoszony jako spakowany ZIP do dropboxa.

Dostep do bazy mają tylko 3 klienci : mój telefon, Keepass na komputerze oraz Keepass na telefonie żony.

Wszystkie konta które posiadam mają włączone 2fa w postaci otp, do tego używam aplikacji andOTP, pozwala ona na backup do szyfrowanego jsona.

Jeśli miałbym przesiąść się na iPhona, to niestety blokuje mnie brak aplikacji kompatybilnej z andOTP do wgrania mojego backupu. Nie widzi mi się siedzenia kilku godzin na ponowne tworzenie 2fa.

Ja z andOTP pobrałem niezaszyfrowanych json i prostym skryptem wygenerowalem sobie przy pomocy qrencode (dostępny na pewno na Linuksie, nie wiem jak gdzie indziej) kody do zeskanowania apką na iOSie

Czy znacie jakieś rozwiązanie chmurowe, ale z polskim interfejsem? Dla starszych osób, albo nie znających angielskiego jest to ogromne wyzwanie.

Niemal każdy. BitWarden na pewno jest po polsku.

Bitwarden jest po polsku, i jest za free praktycznie w pełnej funkcjonalności. Wersja płatna to $10 na rok wiec w porównaniu do innych to grosze.

Co sądzicie o SafeInCloud ? Dodam ze KeePass xc czasami w wersji portale potrafi „ czasowo „ zgubić plik z kluczami. Pracuje na sprzęcie prywatnym jak i firmowym bez możliwości instalacji a wiec portale. Po z tym iPhone, Mac , Windows. Dodam ze płynnością pracy SafeInCloud jakoś mnie bardziej przekonuje. A co wy sądzicie ?

Ja też od dobrych kilku lat używam SafeInCloud. Do tej pory nie miałem żadnych wycieków czy włamań (przynajmniej tak sądzę), więc chyba jest bezpieczny.

Nie jest idealny, bo potrafi co jakiś czas zgubić synchronizację, ale zdążyłem już go polubić.

Pytanie paranoika:

Przyjmijmy, że używam KeepassXC (Windows, Linux, odpowiednik na Androida – powiedzmy że 3-4 urządzenia i 4-5 systemów). Jak synchronizować plik bazy pomiędzy urządzeniami/systemami w taki sposób, aby być odpornym na ransomware?

Pierwsze, co mi przychodzi do głowy, to google drive obsługiwany ręcznie (wiem, że wysyłam plik nie przejechany ransomwarem, a nawet jeśli jakimś cudem mi się to uda, to google drive wersjonuje z tego co pobieżnie sprawdziłem).

Druga opcja to postawiony w domu serwer NAS, ale tak na szybko widzę tu 2 wady:

– serwer NAS też może oberwać jakimś syfem (nie mówiąc już o tym że niektóre mają właśnościowy soft i ciężko z nich dane odzyskać jak padną)

– taka konfiguracja trzyma wszystko geograficznie w jednym miejscu więc nie jest odporna na klęski żywiołowe (uprzedzałem, paranoik)

Jak to robią ludzie mądrzejsi ode mnie (najlepiej – automatycznie)? :)

Ja używam programu KeeWeb. Kompatybilny z Kepassem, potrafi bezpośrednio odczytywać bazy z chmury OneDrive, GoogleDrive, Dropbox lub poprzez WebDAV. Ma wersję na Windowsa, Maca, Linuxa, w razie potrzeby jest wersja w przeglądarce. Program również Open Source. Zasadniczo jeśli chodzi o awarię/ramsonware polegam na OneDrive/GDrive, więc żaden ramsonware teoretycznie nie ma dostępu. W razie czego mogę jeszcze polegać (jak sam zauważyłeś) na mechanizmach wersjonowania. Zaś jeśli chodzi o prywatność danych – szyfrowanie jest identyczne co przy KeePass-ie. Z największych zalet rozwiązania- nie muszę się martwić o synchronizację pliku lokalnego z zdalnym, mam dostęp poprzez internet (hasło do chmury, uwierzytelnienie dwuskładnikowe, hasło do bazy, klucz do bazy)

A jak oceniacie menadżera haseł wbudowanego w iOS/macOS albo tego z chrome’a?

Hej,

A gdzie lastpass ?

Pytanie odnośnie integracji KeepassaXC z wtyczką przeglądarkową: zamiast przycisku Połącz jak na załączonym screenshocie mam zielony przycisk „Przeładuj”, który nic nie daje, a w Ustawienia>Podłączone bazy danych żadnej bazy nie ma, po kliknięciu Połącz nic się nie dzieje, jakieś sugestie? Win 10, Brave.

Sugestia jest taka, żebyś używał oryginalnego KeePassa z tej strony https://keepass.info/ od Dominika Reichla, a nie jakichś dziwnych (może i dobrych, a może gorszych) forków.

Działa bardzo dobrze również pod Linuksem i z zastosowaniem Mono, włącznie z autotype.

Używam KeePassa od niepamiętnych czasów, co najmniej kilkanaście lat i używałem pod wieloma przeglądarkami i nie miałem podobnych problemów jak Ty z jakimś KeepassemXC.

Daj sobie spokój z eksperymentowaniem, idź normalną drogą.

a sprawdź w opcjach keepassa, czy na pewno masz włączoną integrację z Brave.

Na nowym systemie miałem identyczne zachowanie właśnie dlatego, że zapomniałem o włączeniu integracji.

Też tak miałem. Wejdź w ustawienia dodatku w przeglądarce, z menu po lewej stronie wybierz druga opcje (ja mam Connected database) i tam będzie przycisk połącz (Connect)

Trzymanie haseł w chmurze może nie jest dobre gdy nie wiesz kto i co z nimi może zrobić, ale jest cholernie wygodne i dziecinnie proste. Mam około 10 komputerów na których korzystam z LASTPASS i nie mam problemu że tu dziecko zapisało a tu chce otworzyć. Dodatkowo na komórce nam autentykację.

Cześć, mam pytanie. Czy trzymanie haseł i loginów w polu „notes” też jest bezpieczne ? Używam KeePass2 i w większości hasła sobie zapisuję właśnie w polu notes, rzadko korzystam z nowych pozycji i auto uzupełniania.

Bezpieczne o tyle, że cała baza KeePassa jest szyfrowana, więc wszystkie wpisane dane są bezpieczne. Tyle, że w notatkach hasło nie jest maskowane gwiazdkami, ktoś stojący obok komputera może po prostu podejrzeć hasło w otwartym programie. Zresztą dotyczy to wszystkich danych, wszystkie pola można maskować i odkrywać.

Dlaczego nie korzystasz z właściwych pól, we właściwy sposób? Przecież to nie jest trudne. Nawet jeśli nie stosujesz autotype.

Jedyna wada tego to że nie da się zamaskować je gwiazdkami jak te w polu Password/Hasło

A tak to te notatki jak i wszystkie inne (użytkownik, hasło itd.) są tak samo zaszyfrowane i bezpiecznie.

Więc, spokojnie możesz tak używać jeżeli to dla ciebie wygodne.

Ale polecam używać wbudowanego generatora haseł w Keepassie, żeby każde hasło było unikatowe i nie powtarzać.

Od portalu specjalistycznego oczekiwałbym, że nie będzie używał błędnego pojęcia „chmura” wymyślonego przez marketingowców dla ukrycia faktu, że dane są trzymane na cudzym komputerze, poza kontrolą użytkownika.

A kto powiedział, że termin „chmura” miał służyć ukryciu faktu zdalnego przetwarzania? Wydaje mi się, że jest wręcz odwrotnie.

Ps. Menadżery haseł nie dość, że własnościowe, to jeszcze w chmurze to żenujący żart. Każdy kto myśli o ochronie haseł na poważnie powinien wybierać programy takie jak KeePass

Czy ktoś wie czy 'Yubikey Secuirty key NFC” zadziała z Keepassem w trybie challenge-response?

https://www.yubico.com/works-with-yubikey/catalog/keepass/

Security Key NFC Unsupported

Dzięki za świetny tekst!

Jakaś propozycja dla pracy zespołowej? Najlepiej coś on-prem i może najlepiej dostepne przez web?

1) co to jest derywacja klucza ?

2) ktory algorytm szyfrowania najlepiej wybrac ?

3) moze by opisac przy kazdym z ilu bitow sie sklada aes(256), twofish(???) itd itp

4) roboform nie widze ?

Derywacja to to samo co obfuskacja. Po naszemu to lenistwo językowe.

Hej. A mi tu zabrakło Sticky Password. Fakt – jest płatny, ale

1. Program jest przejrzysty i intuicyjny

2. Bardzo dobrze zintegrowany z przeglądarkami.

3. Mamy synchronizację wielu urządzeń dzięki chmurze.

4. Autoryzacja dwuetapowa.

Artykuł jest bardzo dobry, ale jeśli ma być adresowany do osób początkujących w kwestiach bezpieczeństwa (a chyba tak jest sądząc po wstępie), to może powinniście na pierwszym miejscu wymienić sposób przechowywaniem haseł w samej przeglądarce i napisać np, że nie polecacie, bo…

A KeeWeb? bazy kdbx, linux okna android. Wystarczy postawić webdav i mamy selfhosted multiplatform menedżer haseł :)

Dobra. A co z rozwiązaniami systemowymi jak pęk kluczy Apple albo menedżer haseł Google Chrome (czy Firefoxa/Opery/Edge), które są bliższe zwykłym użytkownikom? Dobre? Zle? Prosiłbym o aktualizację o te dwa, bo większość osób, które nie zna się na bezpieczeństwie ich używa.

Taki scenariusz: Życie zmusza mnie do jednorazowego zalogowania do mniej_istotnego_maila na hotelowym kompie…

Wersja 1. – hasło mam w głowie:

Hasło kradnie keylogger. Włamywacz przejmuje konto, a po jego przejrzeniu – przejmuje jeszcze kilka kont do mniej istotnych for internetowych, korzystając z funkcji przywracania hasła lub próbując zalogować się tym samym hasłem co do poczty. Bo zdarza mi się używać kilkukrotnie. Skutek: część kont tracę bezpowrotnie, a część odzyskuję po pary tygodniach.

Wersja 2. – mam na penie KeePass-a i jego bazę:

Wtykam pena. Hasło do bazy kradnie keylogger, a plik z bazą jakiś trojan. Jest pozamiatane. Złodziej ma dostęp do wszystkiego – od banku, przez dziekanat uczelni, Allegro i olx, aż po profil na Pudelku i sekretne forum dla zboczeńców. 2 miesiące z życiorysu żeby to ogarnąć, a skutki ciągną się dużo dłużej.

Kto co woli?

Także wspominajcie o tym, że menedżer jest super, ale tylko na _bezpiecznym_ kompie.

Tyle, że nie dam sobie nic uciąć, że mój sprzęt jest właśnie takim bezpiecznym komputerem. Mimo, że jestem świadomy zagrożeń, nie instaluję syfu, nie mam warezów, łatam system, jestem za routerem, nie wtykam cudzych penów itp.

PS Jak z bezpieczeństwem menedżerów wbudowanych w Chrome i Firefox?

PS2 Różnice KeePass i KeePassXC. Czemu XC lepszy?

„Hasło kradnie keylogger. Włamywacz przejmuje konto”

nie przejmuje, bo przecież masz 2fa

… bo korzystam tylko z Facebooka i Google, bo cała reszta internetu nie istnieje?

No niestety – nie u mnie.

OK, na Allegro i w banku mam 2FA. Ale nie zmuszę właściciela każdego darmowego forum, na którym się udzielam, do 2FA.

Aż tak jesteś nieogarnięty, że zarówno keylogger jak i trojan wejdą na komputer i wszystko Ci pokradną? O matko jedyna.

Od kilkunastu lat używam KeePassa, a od kilku wyłącznie z windowsowego Defendera i firewalla. I nikt mi nic nie ukradł. No, przede wszystkim używam też rozumu, może tu jest największa zapora dla keyloggerów, trojanów i innych takich.

Zapraszam do pracy w dowolnym serwisie komputerowym – zobaczysz jak zasyfione kompy przychodzą. Radzić takim ludziom by instalowali menedżera, to tak jak radzić „trzymajcie hasła w pliku na Pulpicie”.

Rozum – nie ma sprawy! Ale zauważ, że znakomita większość tych co nie czytają „zaufanej”, wie o wiele mniej od Ciebie. To są rady dla tych, co są w stanie sobie poradzić, a nie dla przeciętnego traktorzysty. Pewnie byś dał uniwersalna radę: „jesteś tępy, to pozbądź się komputera” – posłuchają?

Ale nie wiem co tu mają do rzeczy serwisy komputerowe, bo ani one ani twoje fantastyczne scenariusze nie mają nic wspólnego z artykułem. Można wymyślać niestworzone historie i próbować znaleźć na nie rozwiązanie, ale po co? Artykuł zawiera informacje dla początkujących, chcących coś sobie znacznie ulepszyć i ułatwić.

Menedżer haseł to tylko bardzo dobre narzędzie odciążające pamięć w jednym z najważniejszych aspektów bezpieczeństwa czyli „jeden serwis – jedno hasło”.

Żeby prywatne dane na domowym komputerze były bezpieczniejsze to należy też zadbać o aktualizacje systemu, włączenie choćby systemowego Defendera jako antywirusa (wystarczy, nie trzeba innych, płatnych) i włączenie systemowego firewalla. Wszystko to jest zrobione na starcie po instalacji systemu. No i włączyć myślenie wsparte uważnym czytaniem.

A potem to klasycznie, nie wchodzić na podejrzane strony, nie ściągać pirackiego oprogramowania, czytać dokładnie e-maile i patrzeć gdzie prowadzą linki nim się kliknie, uważać na zieloną kłódeczkę w przeglądarce i tak dalej. Jest masa poradników o podstawach. Menedżer haseł to tylko jedno z narzędzi pomagających poczuć się bezpieczniej.

Ci co nie czytają zaufanej i podobnych stron używają haseł typu „dupa123” i potem latają na policję blokować dowody osobiste, bo ich oszukali. Ale tacy nie mają pojęcia na temat minimalnych środków bezpieczeństwa podczas poruszania się w sieci a ostrzeżenia na stronie swojego banku o spamie i fałszywych SMS-ach traktują jak obelgę i zabieranie im cennego czasu.

Zaś ci co takie strony czytają też często brodzą w bagnie, bo nie wyciągają wniosków z lektury :). Polecam poczytać komentarze pod niektórymi artykułami, zwłaszcza tymi, które mówią o internetowych sklepach z niezwykłymi promocjami czy stronami oferującymi pożyczki na niebywałych warunkach :D. Ja mam tu nieraz ubaw po pachy.

Tak więc polecam zainstalować KeePassa stąd https://keepass.info/download.html i po prostu się tym program pobawić, żeby go poznać. Żadna magia, nic się nie zepsuje. Po godzinie wszystko będzie jasne. Program darmowy, popularny, łatwy w obsłudze, aktywnie rozwijany, bezpieczny, z olbrzymią społecznością. Nie ma lepszego.

> Pewnie byś dał uniwersalna radę: „jesteś tępy, to pozbądź się komputera” – posłuchają?

Uważam, że nie powinien korzystać z komputera ktoś, kto nie ma *podstawowego* pojęcia jak on działa i jak uniknąć zagrożeń. Tak samo jak na rower nie powinien wsiadać ktoś, kto nie umie utrzymać równowagi siedząc na jego siodełku.

Ja bym dał właśnie taką radę. Z zachętą, żeby pójść na kurs komputerowy. Dla własnego dobra.

A jak nie posłuchają?

Muszą ponieść konsekwencje swojej ignorancji.

A co z roboform bo z niego korzystam od lat…?

Hej, a jak przechowujecie hasła w firmie, bo w firmie nie zawsze się da wdrożyć Publiczne Klucze, ba czasem trzeba nawet tworzyć konta dla zespołów. Albo jak przechowywać hasło roota, i dać do niego dostęp tylko dla upoważnionych użytkowników.

Widziałem że bitwarden ma jakieś opcje enterpirse, a jest też psono.

Polecacie coś szczególnego?

zdecydowanie brakuje https://bitwarden.com

Czytałeś po łebkach ten artykuł.

keepass sx w porównaniu z oryginalnym keepass wypada bardzo blado. przede wszystkim nie daje możliwości otwarcia bazy z innego miejsca niż lokalna maszyna.

korzystam z keepass-a, bazę trzymam na FTP (dedykowane konto FTP tylko pod bazy keepass). zalet takiego rozwiązania jest kilka:

1. na każdym urządzeniu mam dostęp do tych samych baz danych

2. otwieram wiele baz danych na raz (w zakładkach) za pomocą wbudowanego systemu triggerów – w głównej bazie mam zapisane hasła do pozostałych, trigger otwiera kolejne bazy jednocześnie je odszyfrowując

3. mam możliwość współdzielenia pewnych haseł – baza ze wspólnymi hasłami dostępna jest także dla mojej żony, więc mamy dostęp do ważnych danych dostępowych

4. oprócz trzymania bazy na FTP, triggery pozwalają synchronizować bazy z chmurą, w moim przypadku po odblokowaniu bazy kopia leci do dropboxa, mam więc w chmurze bieżące kopie zrzucone

w keepass xc nie widzę możliwości wykonania takich rzeczy.

płacenie za menedżer haseł trzymający moje dane w chmurze jak dla mnie jest nie do przyjęcia. samo trzymanie bazy u kogoś i zawierzenie mu tych danych to nie moja bajka :)

Important information for Firefox users

We recently learned that the way Mozilla Firefox stores cached data from Twitter may have resulted in non-public information being inadvertently stored in the browser’s cache. For example, if you downloaded your data using Firefox, the browser may have retained a copy of the download for a period of time. We have made changes to prevent this from happening again. For more information please see this post.

If you have any questions or concerns regarding this incident, you can contact Twitter’s Data Protection Officer by completing this online form.

to powinno wygladac cos jak : https://blog.devolutions.net/2019/01/updated-2019-most-popular-password-managers-compared

lacznie z taka tabelka :

https://webdevolutions.blob.core.windows.net/blog/2019/01/PasswordManagerCompareTable-Devolutions.jpg

Tak dzisiaj te programy są bezpieczne , a za jakiś czas, przy którejś aktualizacji będą posiadały backdoora do wypływu haseł.

Masz https://www.intigriti.com/programs/keepass/keepassbyec/detail

Okazja do zarobienia, jak nie masz co robić i martwisz się o bezpieczeństwo programu rozwijanego już prawie 20 lat.

Z KeepassXC jets problem na windows 10 – nie czyści histori ze schowka. Dodaje jedynie „pusty wiersz”.

Warto sprawdzić czy po skopiowaniu hasła i upłynięciu czasu przeznaczonego na jego wygaśnięcie nie widnieje czasem ono w schowku (win + v).

@ddd

> Z KeepassXC jets problem na windows 10

Windows 10 z założenia Cię szpieguje, wysyła do Microsoftu to co robisz na komputerze. Natychmiast przejdź na bezpieczniejszy system (MacOS albo którąś z dystrybucji Linuksa), zmień wszystkie hasła na świeżo wygenerowane i zapisz je w KeePassie.

Dopiero wtedy będziesz mógł myśleć o bezpieczeństwie.

Ktoś posiada PasswordBoss? Warto zaufać tej aplikacji?

Ktoś używał lub zna alternatywy dla Pleasant Password Server?

Czy można ufać wtyczce do FF KeePassXC browser?

Czy nie wykrada haseł i nie wysyła ich gdzieś na rosyjski serwer? :)

Kawał dobrej roboty. Dzięki.

ZA KAŻDYM RAZEM, gdziekolwiek, jak się trafia art o menadżerach haseł, szukam i czekam aż ktoś wspomni Passpacka (https://passpack.com). I jeszcze mi się nie przytrafiło… Czy to jest naprawdę takie dno i wodorosty, czy po prostu się mało reklamują, i dlatego nie są widoczni?

Płacę im od dobrych dziesięciu lat, mam setki haseł – prywatne, rodzinne, firmowe, i klientów, i ciągle mam nadzieję, że to jest bezpieczne, ale nikt mi tego nie chce zweryfikować ;-)

A ja stoję nad wyborem menedżera haseł. Nie wiem czy on do mnie przemawia. Potrzebuję go używać na prywatnym laptopie i telefonie. Wszystko fajnie ale co jeśli haker złamie hasło do menedżera i wypłyną setki danych logowania? Powiecie, że paranoja? Może i tak ale do menedżera jest jedno hasło, które wystarczy by niemalże stracić tożsamość. Na własnych urządzeniach korzystam z zapamiętywania danych logowania w przeglądarce. Jak to się odnosi do menedżerów haseł?

O przechowywaniu haseł w przeglądarkach można przeczytać w jednym z kolejnych artykułów z tego cyklu: https://zaufanatrzeciastrona.pl/post/podstawy-bezpieczenstwa-jak-bezpiecznie-skonfigurowac-przegladarke/

Pojawił się nowy Polski menadżer haseł, ma jedną unikalną funkcję, można swoje hasła zapisać do pliku, który sam w sobie jest pełnowartościową aplikacją, którą można używać offline. Sprawdźcie pod https://www.passpilot.com/

Pojawiła się nowa polska strona, której unikalną cechą jest to, że możesz na niej ujawnić wszystkie swoje hasła nieznanym osobnikom. Polecamy.

Dobra reklama, złapał się już ktośna to?

PS. Ktoś w ogóle moderuje te komentarze?

Czy można wierzyć jezeli dla nich (keepass… ) ciąg znaków aaaaaaaaaa oraz #zdfgh/_$@ mają identyczną entropię? Tu i tu 10znaków.

Według KeePassXC entropia ciągu „aaaaaaaaaa” to 5.32, entropia „#zdfgh/_$@” to 43.12

A Roboform? Nikt nie używa?