„Który szyfrowany komunikator jest najlepszy?” – eksperci od cyberbezpieczeństwa często słyszą to pytanie. Na szczęście dziś w tym miejscu nie będziemy tego tematu drążyć – komunikator to tylko narzędzie, które może zostać użyte dobrze bądź źle.

Przypadek Telegrama jest o tyle ciekawy, że można go uznać bardziej za sieć społecznościową z PR-em bezpieczeństwa niż bezpieczny komunikator. Ostatnia kampania wymierzona w komunikator Signal tylko cementuje takie stwierdzenia.

Wprawne oko mogło dostrzec w tytule gwiazdkę przy słowie „użytkowników” – na szczęście opisaną niżej metodą nie da się poznać lokalizacji wszystkich użytkowników tej aplikacji. Dla ludzi z obozu „TL;DR” polecam zacząć od sekcji „Narzędzie”, gdzie przechodzę od razu do sedna sprawy. Pozostałych czytelników zachęcam do lektury w standardowej kolejności.

It is not a bug, it is a feature

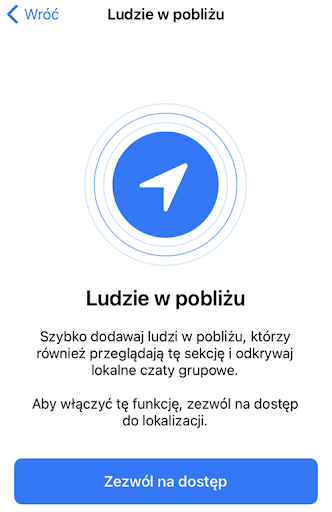

“Znajdź ludzi w pobliżu” to funkcja, której działanie nie powinno być obce bardziej doświadczonym użytkownikom aplikacji mobilnych. W wielkim skrócie, aplikacja daje użytkownikowi możliwość udostępnienia swojej lokalizacji innym osobom, które znajdują się w okolicy. Mogą one wtedy takiego użytkownika odnaleźć, nawiązać z nim kontakt i np. umówić się na spotkanie na kawę.

W Telegramie włączenie tej funkcji wymaga od nas przejścia do kontaktów i wybrania przycisku „Znajdź ludzi w pobliżu”.

Aspekt społeczny takiego rozwiązania jest raczej na plus, udostępnianie swojej lokalizacji w szyfrowanym komunikatorze – to temat do dyskusji. Kiedy udzielimy dostępu do lokalizacji, naszym oczom ukaże się lista ludzi w pobliżu. U niektórych czytelników w tym momencie w głowach mogły pojawić się pytania „Czy oni już mnie widzą? Kto ma dostęp do lokalizacji?”. Na szczęście na tym etapie jesteśmy jeszcze dla użytkowników anonimowi – my możemy ich zlokalizować, ale oni nas nie. Jak można zauważyć, podkreśliłem „dla użytkowników”, serwery aplikacji Telegram oczywiście lokalizację telefonu znają – przecież jakoś musiały tę listę ograniczyć do danego obszaru.

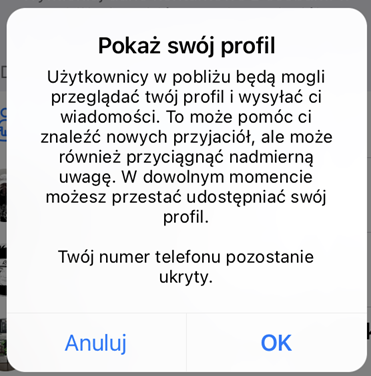

Idźmy krok dalej i skonfigurujmy lokalizację tak, żeby była widoczna dla każdego użytkownika – w tym celu klikamy w przycisk „Uczyń mnie widocznym”. Na szczęście Telegram ostrzega nas o możliwych zagrożeniach. To na użytkowniku spoczywa ciężar decyzji – na szczęście wszyscy czytają komunikaty, prawda? I pamiętają, żeby potem tę funkcję wyłączyć.

O tym, że zdecydowana większość użytkowników spędza całe 0,2 sekundy na czytaniu tekstu, nie musimy dyskutować.

Narzędzie

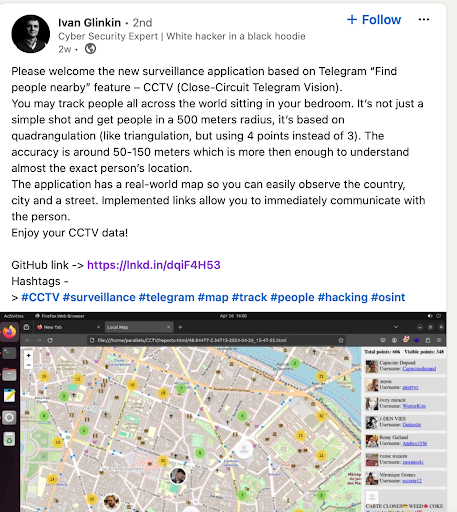

Ivan, korzystając z faktu, że telegram oferuje API dla tej funkcji, postanowił stworzyć odpowiednie narzędzie. Ja trafiłem na jego ślad na LinkedInie (o dziwo, w zalewie quasi-tiktokowego kontentu dalej da się tam znaleźć interesujące rzeczy).

Close-Circuit Telegram Vision to otwarte narzędzie, które możemy znaleźć na GitHubie. Z dokładnością między 50 a 150 m wskazuje ono ostatnie położenie użytkownika. Położenie to jest wygodnie nanoszone na mapę z OpenStreetMap – co zdecydowanie ułatwia wybranie interesujących nas użytkowników.

Korzystanie z narzędzia nie wymaga wielu kroków, do rozpoczęcia przygody potrzebujemy:

- konta na Telegramie ze świeżym numerem telefonu (spragnieni wrażeń mogą testować apkę na swoim prywatnym koncie),

- identyfikatora aplikacji oraz sekretu potrzebnego do uwierzytelniania aplikacji,

- przerwy na kawę albo jednego popołudnia – to zależy, ile adresów chcemy sprawdzić.

Instrukcje, jak krok po kroku wszystko skonfigurować, znajdziemy w repozytorium. Chcących rzucić się w wir testów uprzedzam, że według informacji dostępnych na GitHubie, Telegram aktywnie banuje użytkowników, którzy zbyt intensywnie korzystają z tego narzędzia.

Zalecam ustawienie sporych opóźnień między żądaniami do API oraz „teleportacji” po różnych krajach w odstępie kilku minut.

Panie… Ale na co to komu?

Odpowiem jak na eksperta przystało: „To zależy” – od kreatywności osoby przed terminalem, funduszy, ilości czasu itd. To tylko kilka zmiennych, które mogą wpływać na sposób wykorzystania wyżej wymienionej metody.

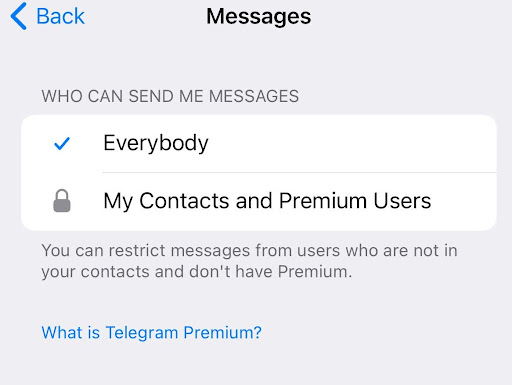

Zdarzyło mi się kilka razy być zaatakowanym przez jakieś boty na Telegramie. W celu walki ze spamem chciałem zmienić ustawienia konta w taki sposób, żeby tylko osoby z moich kontaktów mogły do mnie pisać. Okazało się, że muszę wykupić premium, a nawet jeśli je wykupię, to inni użytkownicy premium i tak będą mogli do mnie pisać.

Jako adept sztuki łączenia kropek pomyślałem, że lista użytkowników plus wymóg wykupienia premium lub posiadanie konta premium daje nam całkiem ciekawą kombinację celów do ataku phishingowego.

Ciekawe adresy

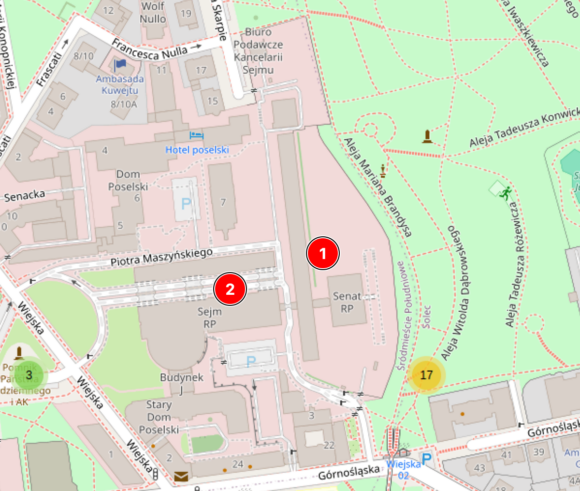

Pierwszym adresem, który wpadł mi do głowy, był sejm – możliwość pogratulowania któremuś z posłów wygrania wyborów byłaby czymś ciekawym. Dodam jeszcze, że pod wskazanymi adresami równie dobrze mogą znajdować się „turyści”, którzy akurat przechodzili obok.

Sejm – 52.22468, 21.027599

Niestety na terenie sejmu nie udało się znaleźć żadnych użytkowników. Testy przeprowadziłem specjalnie 9 maja, tak żeby pokrywało się to z obradami sejmu.

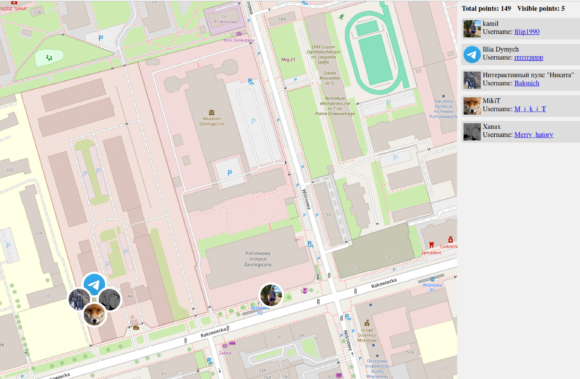

Z kolei pod sejmem udało się znaleźć grupę turystów.

Po konsultacjach z Adamem zebrałem listę potencjalnie interesujących adresów.

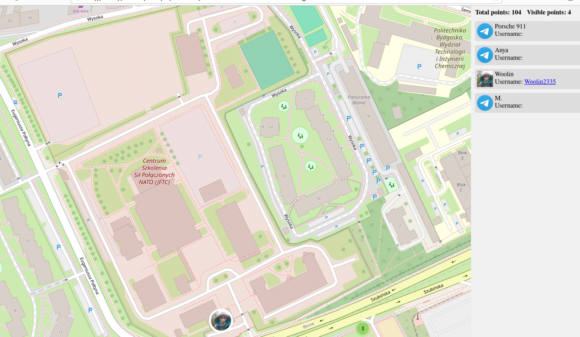

NATO HQ Bydgoszcz – 53.1197854, 17.9766892

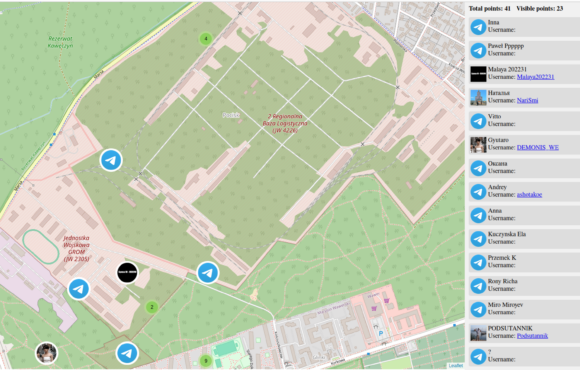

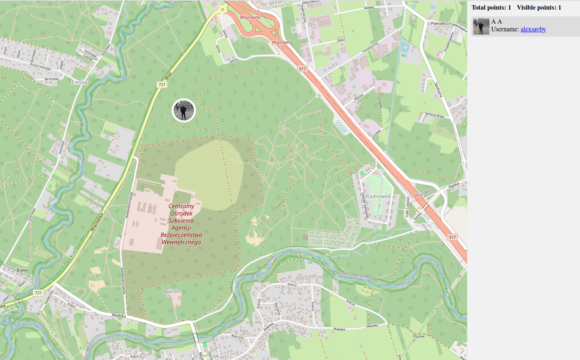

Jednostka wojskowa pod Warszawą – 52.2458857, 19,21.1428141

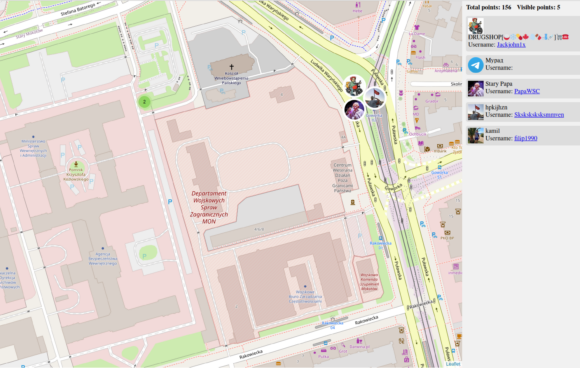

ABW – 52.2097548, 21.0144349

Pewna wieś pod Warszawą

Sztab generalny Wojska Polskiego – 52.208562, 21.008925

Śmieszek czy nie śmieszek?

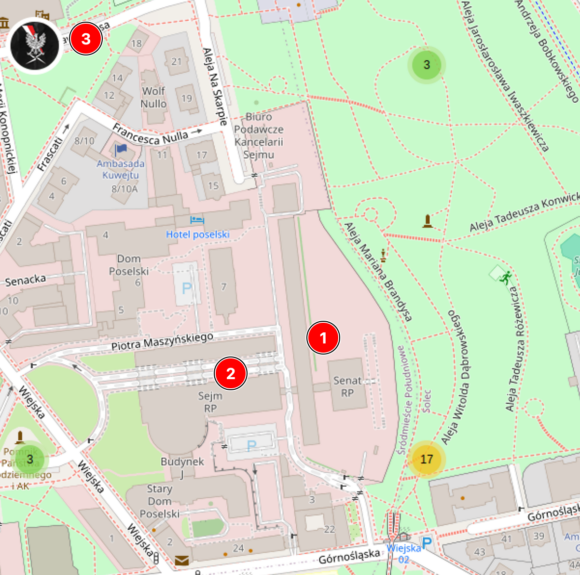

Pamiętasz, jak wcześniej wspominałem o sejmie jako pierwszym adresie, który został sprawdzony? Pozwoliłem sobie na małe niedopowiedzenie i przy n-tym paragrafie (tym z sejmem!) uciąłem fragment zrzutu ekranu.

Oryginalny zrzut ekranu wyglądał tak:

Fajny orzełek, prawda? Co on może oznaczać? Mnie też on zainteresował – rozwiązanie zagadki znajdziesz na następnym zrzucie ekranu.

Przeczytanie opisu „Agencja Wywiadu Wejdź w świat wywiadu” wywołało u mnie nie lada uśmiech – podczas dyskusji ze znajomym z branży doszliśmy do wniosku, że właśnie takie ciekawostki możemy znaleźć. Niezależnie, czy to żarcik, czy forma rekrutacji – dla autora należą się brawa za kreatywność.

Podsumowanie

Czytając artykuł, przekonaliśmy się o tym, że turystyka w Polsce ma się dobrze i turystów możemy szukać nie tylko w popularnych dzielnicach Warszawy, ale też w lasach.

Liczba wyników nie jest duża, ale wystarcza do potwierdzenia założeń, że użytkownicy zapominają wyłączać nieużywane funkcje, które zostały włączone po dokładnym przeczytaniu wyskakujących komunikatów z aplikacji.

Na testach spędziłem dwa popołudnia, a mój budżet operacyjny wynosił 5 zł – tyle co starter. Połączyłem parę kropek i osiągnąłem ciekawe wyniki. Możemy tylko gdybać, jakie wyniki mógłby osiągnąć zespół regularnie monitorujący wybrane adresy przez długi okres. Pamiętajmy, że metadane do bardzo potężne narzędzie.

Komentarze

A ten kamil1990 był w ABW a potem w Sztabie Generalnym?.

Tak wynika ze screenów czyli niestety da się śledzić użytkowników telegrama

Kamil vel filip1990 na dwóch screenach? 🫢

Ulica Rakowiecka też była najpierw w ABW, a potem przy Sztabie Generalnym. Czyli da się śledzić ulice… 😉

ABW i DRUGSHOP XDDD

„Username: Podsutannik” – bueheh.

Dużo osób pisanych cyrylicą. Ukraińcy? Rosjanie?

@a

Ogólnie ludzie z demolódów. Telegram jest bardzo popularny w krajach, w których posługuje się cyrylicą

No i gdzie tu jakieś błędy w komunikatorze? Jak kogoś przerasta przeczytanie kilku linijek tekstu, to jego problem. Ja kilka razy korzystałem z tej funkcji i zawsze po zakończeniu wyłączałem swoją lokalizację. Poza tym w Polsce można tu znaleźć prawie wyłącznie Ukraińców. Niemniej to wszystko funkcje komunikatora, a nie błędy bezpieczeństwa. Telegram jest najbezpieczniejszym i najwygodniejszym dostępnym komunikatorem.

Honorarium będzie czekać w kopercie w parku koło ruskiej ambasady pod ławką z antyukraińskim napisem zrobionym przez naszego Sieriożę

ślepy jesteś?

Problem w tym, że słabe ustawienia domyślne świadczą nienajlepiej o tym ruskim honeypocie. Większość użytkowników nie ma pojęcia, że domyślnie rozmowy nie są E2EE. Do tego sporo postów profesjonalnych kryptografow krytykujących szyfowanie w telegrumie. Do tego żenujące jak ludzie się łapią na legendowanie Durowa…

Ruski honeypot którego CEO ma zakaz whazdu do Rosji po tym jak się postawił FSB w sprawie przekazania danych użytkowników swojej poprzedniej aplikacji – VK?

Czemu wy takie fejki rozpowszechniacie?

Olaboga, Durow jest przesladowany! Bo tak mowia ci, ktorzy stworzyli te operacje, a ich TW to potwierdza :D

s/najlepiej/ &/

Jak dla ciebie kompltnie nieszyfrowany komunikator jest najbezpieczniejszy, to gratuluję intelektu

Wyleczyłeś mnie z zaparcia swoim komentarzem. Masz raczej blade pojęcie na temat bezpieczeństwa skoro telegram dla Ciebie jest najbezpieczniejszym komunikatorem. Jest prosty w uzyciu owszem, dlatego go używam mniej techniczna częśc rodziny sobie radzi z jego używaniem ale to juz koniec jego zalet.

W Sejmie zero bo ruskie ze „Zjednoczonej prawicy” znają się na Telegramie i wiedzą na co uważać

Wystarczy włączyć mniej dokładną lokalizację wskazującą na miasto. (Apple/Android to już mają). Ale tak, funkcja jest raczej zbędna.

„Agencja Wywiadu Wejdź w świat wywiadu” – mi to bardziej pachnie proba werbunku przez obcy wywiad na Polską flagę (jeśli nie heheszki)

Telegram już dawno temu stał się siecią społecznościową… to, że w powszechnym odbiorze jest to bezpieczny komunikator to nawet lepiej. Łatwiej wydłubać różne nieciekawe osobniki z „czeluściów interneta” :)

Na naszym krajowym podwórku Telegram wypełnia bardzo specyficzną niszę. A wie o niej każdy kto ma pozwolenie na broń ;) W Telegramie są wrzucane najświeższe oferty na bronią i amunicją w kraju ;) I są tam już chyba wszystkie sklepy z Polski. Czy wszyscy strzelcy są w Telegramie, nie wiadomo… ale bardzo możliwe…

Dlaczego tak:

po pierwsze – ludzi z pozwoleniami jest dużo więcej niż sklepy są w stanie dostarczyć towaru, więc krytyczny jest czas. A po wtóre na wszystkich innych (popularnych) sieciach społecznościowych oferty z bronią są po prostu banowane a konta kasowane.. mimo, że są w pełni legalne.

Więc nie obkładajcie klątwą ludzi z Telegramem :) Duża część strzelców to ludzie wpływowi, prawnicy, mundurowi itd ;)

Czy ktoś może mi wytłumaczyć, na czym polega fenomen Telegrama wśród cyberprzestępców? Przecież ten komunikator aktywnie walczy z jakąkolwiek próbą użycia go w sposób anonimowy.

– do rejestracji wymagane jest fizyczne urządzenie przechodzące przez Play Integrity API

– na desktopowej apce zbierane są adresy MAC kart sieciowych oraz numery seryjne dysków i innych podzespołów – to ma być prywatność? xDD

– VPNy, proxy i inne narzędzia anonimizujące poblokowane

– większość gotowych numerów telefonów jest zbanowana, a jak nie jest, to już ktoś na nich siedzi

– import gotowego konta na Telegram Desktop kończy się geoblockiem, a następnie banem (nie musimy nawet wysyłać wiadomości żeby konto zostało zbanowane)

I jakoś dziwnie wszyscy dealerzy narkotyków, piraci, pedofile, cyberprzestępcy i scammerzy kryptowalutowi są skoncentrowani wokół tego gównokomunikatora? (serio, za posiadanie Telegrama na telefonie powinien być areszt 48h, o ile ktoś nie jest ze wschodu. Z tego czegoś po prostu nie korzystają normalni ludzie).

Podsumowując – Honeypot, a w dodatku taki mega mega oczywisty. Wstyd!

Na secure messaging apps można się wprost dowiedzieć, że żaden z wymienionych tam komunikatorów nie świadczy prawdziwego szyfrowania E2E. Wszystkie są podatne na MITM. Istnieje jednak polski komunikator Valkyria Besiada, odporny na ataki MITM. Cudze chwalicie a własnego nie znacie…

Witam. Mam problem z jedną osobą na Telegramie. Napisała do mnie dwa miesięcy temu pewna dziewczyna. Podejrzewam że jest to oszustwo ale strasznie mnie to męczy. Czy można prosić o pomoc. Wysyłała mi zdjęcie niby swoje a pozniej znalazłem ta sama osobę na Instagramie.