Chciwy dwa razy traci – choć to przysłowie znane jest wielu internautom, to rzadko kto odnosi je do siebie. Niestety wykorzystują to przestępcy, którzy dzięki prostym sztuczkom potrafią namówić ludzi do oddania dostępu do ich konta w banku.

Na naszym krajowym rynku (cyber)przestępców pojawiła się nowa grupa oraz nowy scenariusz okradania. Modus operandi przestępstwa wydaje się niezbyt skomplikowany, jednak jego prostota i sprytne zabiegi socjotechniczne sprawiają, że jest niepokojąco skuteczny.

Dobra oferta

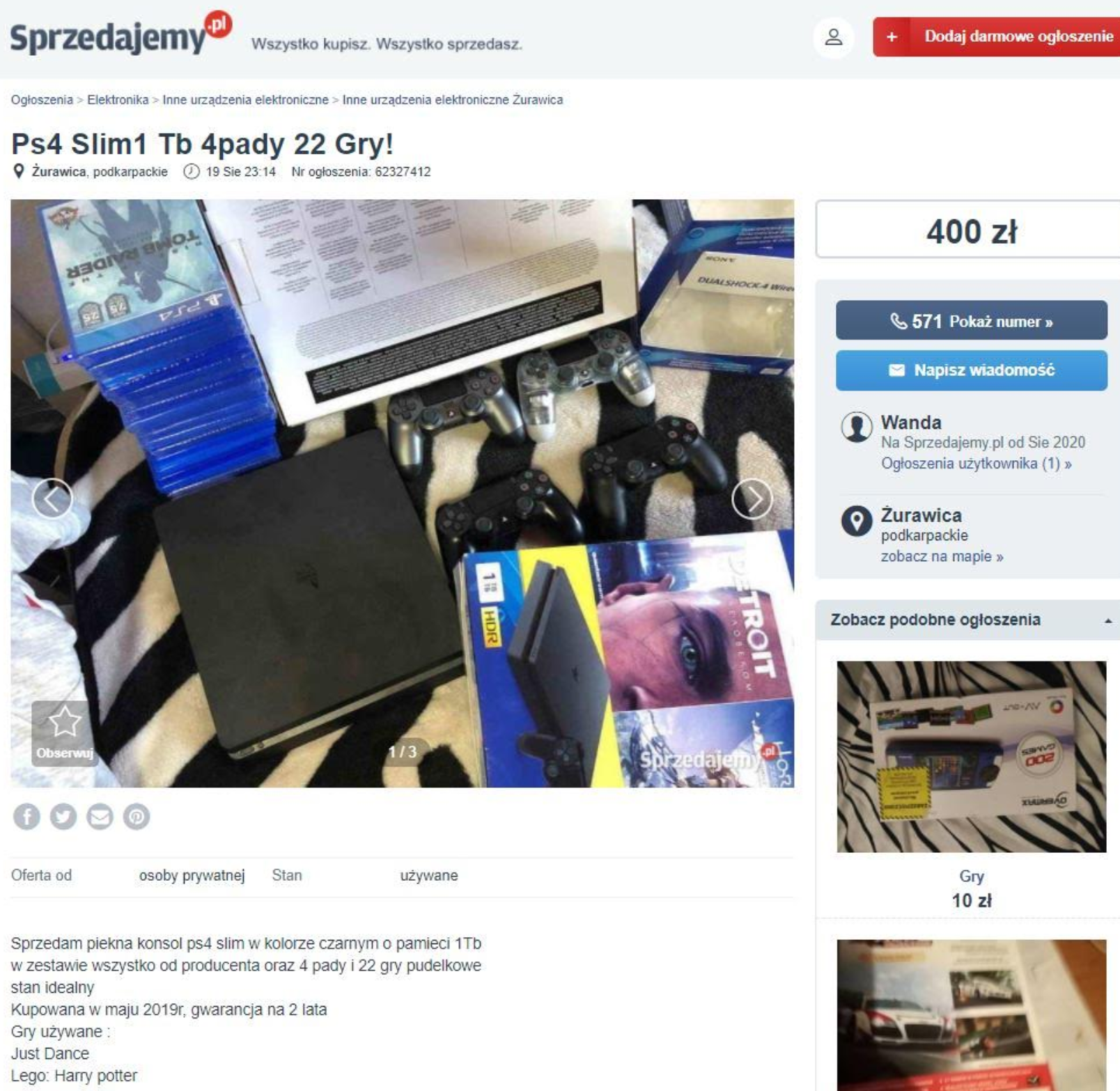

Od 24 sierpnia na wielu lokalnych grupach Facebooka, portalach sprzedajemy.pl i OLX zaczęły pojawiać się – na pozór atrakcyjne – ogłoszenia sprzedaży. Ceny przedstawianych produktów są wyraźnie zaniżone. Zauważyliśmy do tej pory ponad 20 różnych ogłoszeń, m.in.:

- iPhone 7 (czarny) 128Gb,

- głośniki JBL niebieskie,

- PS4 Slim 1Tb 4pady 22Gry!,

- iPhone 11.

Najczęściej przestępcy kuszą swoje ofiary iPhone’em 7 za symboliczne 100 zł. Dlaczego tak tanio? Bo sprzedający twierdzi, że już nie potrzebuje telefonu i lepiej jak jakiś porządny człowiek go będzie używał. W zasadzie brzmi wiarygodnie. Jak już jest zbędny… to chociaż za 100 zł.

W przypadku głośników ułożono historię z nietrafionym prezentem, przy PS4 nie włożono aż tyle wysiłku.

Ogłoszenia wystawiane są jednocześnie w kilku miejscach, jednak każdorazowo tworzony jest inny profil sprzedającego. Próżno szukać informacji o sprzedających, opinii, komentarzy czy reputacji. Kontakt ze sprzedającym odbywa się poprzez wiadomości SMS.

Rozmowa i potwierdzenie legendy

Potencjalni kupujący (a wkrótce ofiara) może jedynie skontaktować się SMS-em na numer podany w ogłoszeniu. I tu pierwsze zaskoczenie – już w pierwszej wiadomości rozmówca wskazuje inny numer telefonu do dalszej rozmowy, uzasadniając to brakiem doładowania telefonu. Z perspektywy całości operacji taki zabieg może mieć na celu utrudnienie śledzenia przebiegu komunikacji. Może też wskazywać na podział ról po stronie zorganizowanej grupy. Można się też spodziewać, że gdy kupujący wszedł w interakcję ze sprzedającym, to będzie bardziej zdeterminowany, by kupić np. iPhone’a. To oznacza, że jego czujność została uśpiona na tyle, że można coraz bardziej nim manipulować. Ofiara dowiaduje się, że nie musi od razu płacić za telefon (czy inny przedmiot). Sprzedający chętnie wyśle towar za pobraniem do obejrzenia. Jedyne, co trzeba zrobić, to zapłacić symboliczne 13 zł za koszty wysyłki. Brzmi wiarygodnie i jeszcze bardziej usypia czujność. Ryzyko oszustwa czy kradzieży wydaje się zminimalizowane – czym jest 13 zł… Na koniec pojawia się jeszcze jeden zabieg legitymizujący transakcję – sprzedający chce oprzeć operację o mechanizmy popularnego serwisu „Allegro lokalnie” i wysyła w wiadomości link do strony z ofertą kupna przedmiotu za 13 zł na portalu.

Zakupy

W rzeczywistości link prowadzi do fałszywej strony, imitującej działanie oryginalnego serwisu. Do tej pory przestępcy posługiwali się poniższymi fałszywymi domenami:

- hxxp://allegrolokalnie[.]website

- hxxp://allegrolokalnie[.]com

- hxxp://oglosznie-elektroniczne[.]host

- hxxps://oglosznie-elektroniczne[.]name

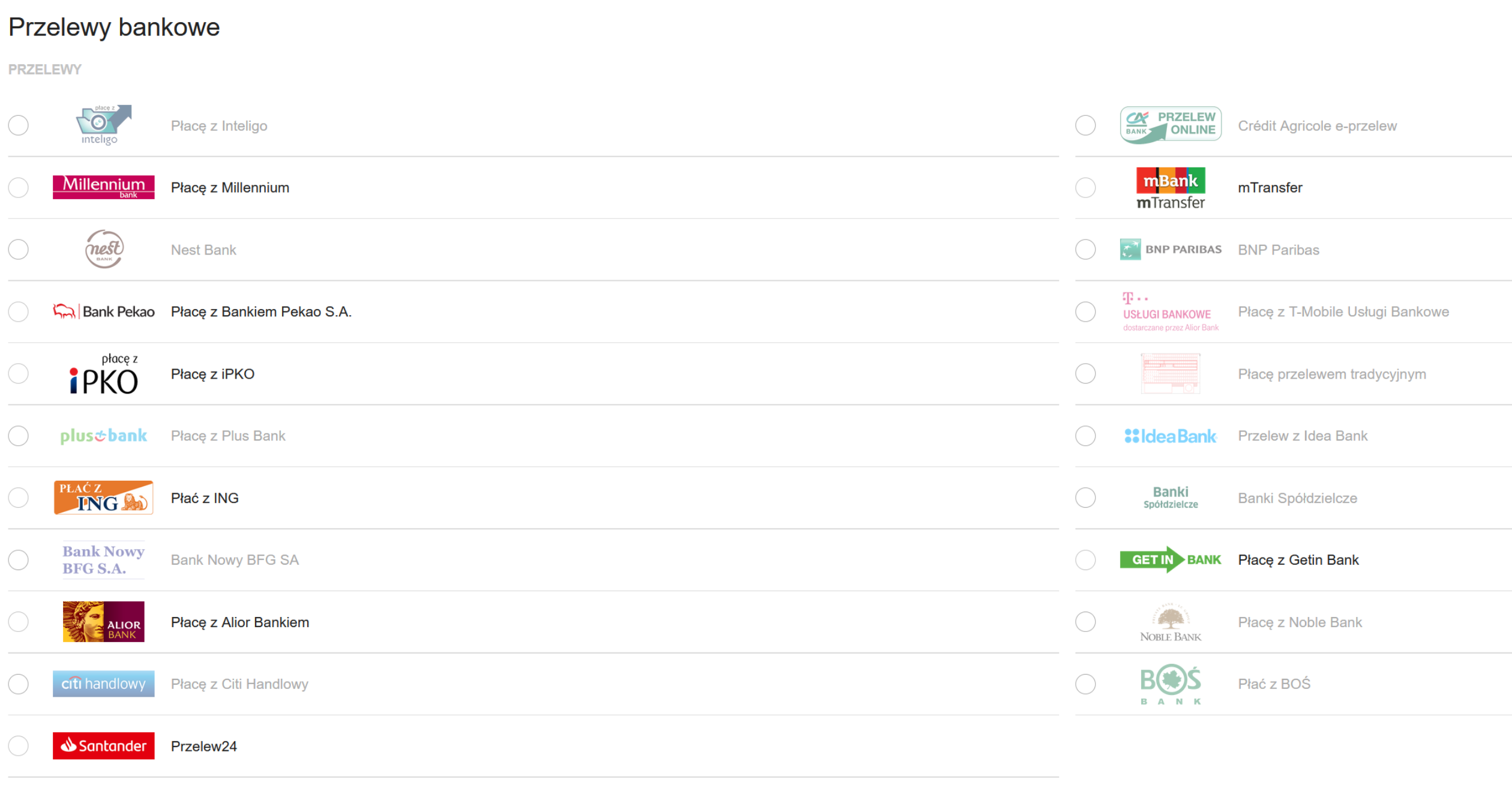

Treść ogłoszenia zgadza się ustaleniami, więc kupujący wybiera jedyną możliwą opcję „Kup teraz” i płaci 13 zł za przesyłkę. Uruchamia się nakładka, może więc wybrać swój bank – prawie jak w oryginale. Prawie robi jednak różnicę. Możliwa opcja płatności to tylko „Szybki przelew” (mimo wyświetlenia innych opcji) oraz dostępne są tylko wybrane banki. W tym ataku cyberprzestępcy przygotowali scenariusz tylko na klientów poniższych banków:

- Millennium Bank,

- Bank Pekao S.A.,

- PKO (iPKO),

- ING,

- Alior Bank,

- Santander Bank Polska (Przelew24),

- mBank (mTransfer),

- Getin Bank.

Bank czy nie bank – oto jest pytanie

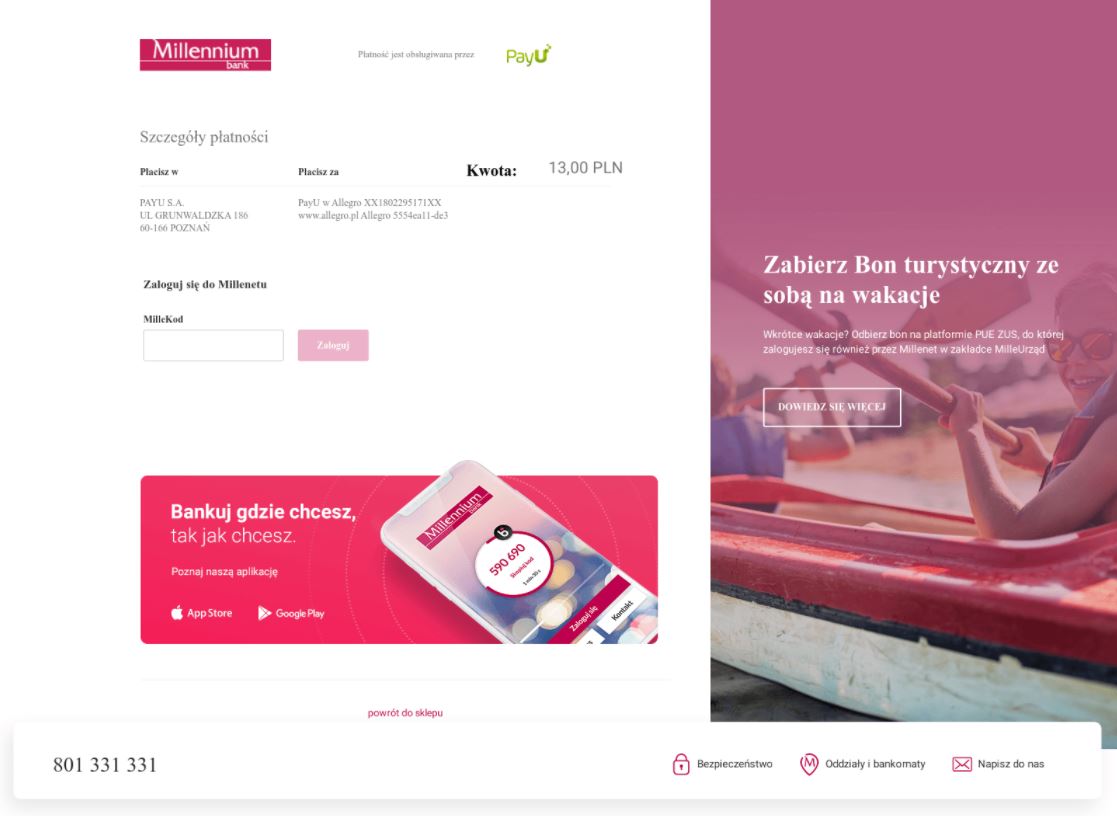

Po wybraniu banku ofiara trafia na stronę wyglądającą jak serwis szybkich płatności w jednym z powyższych 8 banków. Przestępcy uruchamiają przygotowany portal w domenie zbliżonej do nazwy wybranego banku. Dla przykładu dla Banku Santander były to:

- hxxp://santander24[.]online

- hxxp://santanderonline24[.]ru

- hxxp://przelew24santander[.]site

- hxxp://santanderbank24[.]online

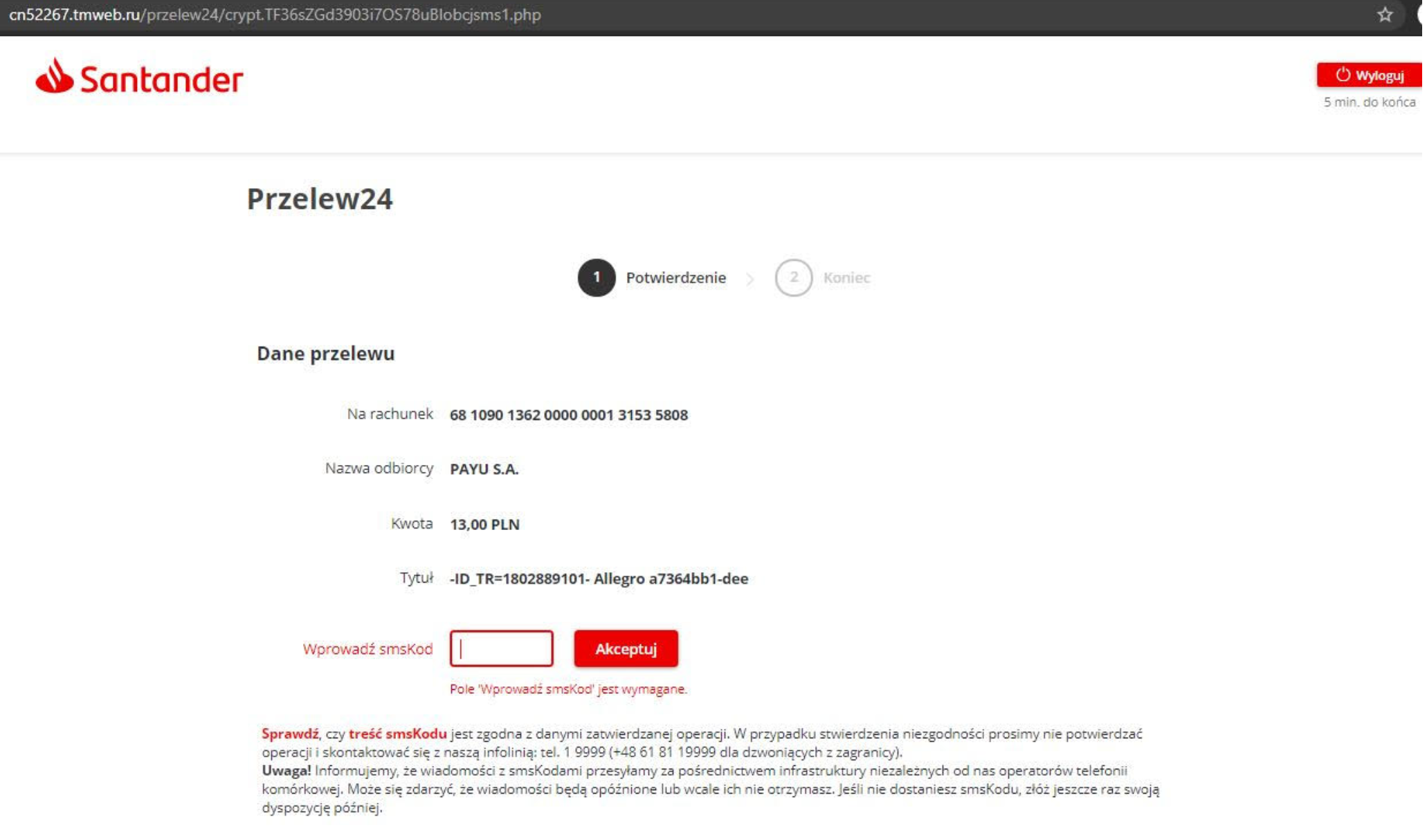

Czasem przestępcy nie przygotowują szczególnej domeny, tylko odsyłają bezpośrednio na serwer z fałszywą stroną. Wtedy ofiara trafia na adresy podobne do poniższych:

- ce88147.tmweb[.]ru/pay/index.php?pay

- cy11366.tmweb[.]ru/pay/index.php?pay

- ci60341.tmweb[.]ru/pay/index.php?pay

- cg89529.tmweb[.]ru/santander/pay/index.php?pay

- ce69801.tmweb[.]ru/santander/pay/index.php?pay

Serwisów imitujących płatności zarejestrowano do tej pory 66. Więcej można znaleźć, korzystając poniższego wyszukiwania w serwisie urlscan.io:

https://urlscan.io/result/1791fc57-f159-464c-91d1-ab3f84a3c448/related/

Przestępcy upodobali sobie rosyjskiego dostawcę usług hostingowych tmweb[.]ru, który zarządza ukraińskim AS9123 (TIMEWEB-AS).

Ofiara, która dotarła do tego miejsca i nie spostrzegła pułapek, zrealizuje scenariusz przestępstwa. Wizualnie strona płatności wygląda całkiem wiarygodnie, numer rachunku PayU i nazwa transakcji są zgodne ze schematem nazw PayU. Ofiara wprowadza swój identyfikator do bankowości elektronicznej, na kolejnym ekranie hasło, a na następnym wpisuje kod otrzymany w wiadomości SMS.

Tu oszustwo się kończy

Zdeterminowany kupujący wykonał płatność, choć w istocie przekazał dostęp do swojego konta przestępcom. Wystarczy ten jeden SMS, by przestępcy mogli zarządzać finansami swojej ofiary. Co się dzieje dalej? To już tajniki operacyjne banków oraz przestępców.

Jak nie dać się złapać

Opisana historia pokazuje, jak przygotowany jest scenariusz pod przestępstwo. Mimo że wydaje się prosty, to jednak zawiera kilka elementów, które sprawiły, że ofiary dają się oszukiwać.

Jak się chronić?

- Nie wierzcie w tak niesamowite oferty, jak iPhone za 1 zł, 13 zł czy nawet 100 zł – nie dajcie się zwieść.

- Zwróćcie uwagę na stronę (jej adres), na której znajduje się ogłoszenie, a w szczególności stronę, na której wpisujecie dane dostępowe do waszej bankowości.

- Zachowajcie szczególną ostrożność, gdy nieznajomy prześle wam link SMS-em lub komunikatorem.

- Każda literówka czy błąd językowy – w komunikacji ze sprzedającym lub stronie WWW – powinny być powodem do podejrzeń i dodatkowej weryfikacji.

- Jeżeli czujecie, że coś w waszej transakcji jest niepokojącego, że może jednak to oszustwo, zadzwońcie szybko do banku. Przestępcy potrzebują kilku minut na wyczyszczenie konta.

Szkolenie z bezpieczeństwa zakupów za darmo czeka!

Jeszcze do 7 września firmy, zatrudniające minimum 100 pracowników, mogą zgłaszać się po darmowy wykład, prowadzony przez Adama Haertle. Wśród 31 dostępnych tematów jest także wykład poświęcony bezpieczeństwu zakupów online.

Jeśli pracujecie w mniejszej firmie, to zapraszamy do kursu Bezpieczeństwo Dla Każdego – tam także znajdziecie ten zestaw wykładów.

Komentarze

Ale ten kto sie na to da zlapac to ma za swoje :) w skrocie,nie zal mi go

W przeciwieństwie do Ciebie to żal jest mi takich komentarzy jak i osób, które takie komentarze piszą.

Jeżeli choć trochę siedzisz w bezpieczeństwie, nie jesteś trolem i przeczytałeś więcej niż „Mały Książe”, to znana jest Ci takie sformułowanie „nie czy zaatakują, tylko kiedy”. Jakbyś jednak miał problem z zrozumiem to przekaz jest dość czytelny, wcześniej czy później trafisz na udany atak na swoją osobę.

Co Ty gadasz? Pewnie kiedys sie zlapie na jakis przekret, klikne gdzie nie trzeba itp. Ale jakim trzeba byc debilem zeby myslec, ze ktos Ci cos prawie za darmo, np. towar o wartosci 1600pln, bo mu sie znudzil? I dlatego takich ludzi nie jest mi zal :) zal mi tych, co np. dostana w mailu ladnego maila, ze haslo trzeba zmienic i klikna – szczegolnie ze strona wyglada tak samo jak bankowa. Ale znow mi nie zal tych, co klikna jak w mailu maja: ” „Jestem Twoj admin mbanku. Twoja haslo wygaslo, przejedz na nasza strone i aktywuj hasla, bo bedzie zle” -za glupote sie placi i tyle

Ktos Co kiedys okradnie na Cie czy rodzicow I ciekawe jak ich wtedy na nazwiesz… dorosnij..

Jestem dorosly :) mi zal babci i dziadkow okradzionych metoda na wnuczka itp, tutaj mamy ewidentny przekret ale „cfaniaczek” mysli, ze kupi iphone za 100pln i sprzeda go na olx za 1500 :D i sie bedzie chwalil znajomym orzy grillu jak to deal zycia zrobil :)

Obrzydliwy brak empatii, szczególnie tu w komentarzu na stronie która próbuje zaradzić (cyber)przestępstwom. Jesteś po stokroć obrzydliwy! Nie ma znaczenia czy wierzysz w to co piszesz, czy też jesteś zwykłym bezdusznym opłaconym trollem.

Życzę ci żeby cię ktoś porządnie wydymał, może wtedy zrozumiesz czym jest bycie oszukanym przez sprytniejszego od siebie!

Życie uczy pokory. Nauczy każdego. Poczekaj, i na ciebie przyjdzie pora!

Tylko że ci którzy się na to łapią, nie wchodzą na takie strony jak tam.

A ty nie masz empatii, tylko sobie wmawiasz, że ją masz pisząc podobne komentarze.

Po całym twoim komentarzy widać że jesteś zwykły pozer, chociaż jesteś też Prawdziwym Polakiem, który przed snem odmawia Modlitwę Polaka https://www.youtube.com/watch?v=V2sedTLIRWU

O wow, dwóch spośród moich ulubionych komentatorów kłóci się, kto ma empatię, a kto nie :D

Mi zazwyczaj mówią, że nie mam. Ale nie uważam że jest konieczna do oceny tej sytuacji. Ludzie mają różną wiedzę bazową i różne priorytety. Oszust użył eksploita działającego na pewną grupę osób. Na innych ta metoda nie zadziałała. Ale mogą mieć inną podatność, którą wykorzysta inny oszust. To nie musi znaczyć, że ofiara jest głupia. Raczej że nie nadążyła z aktualizacją swojego systemu, albo chwilowo przepełnił jej się bufor, albo zrąbała się jakaś reguła firewalla, itd. To się zdarza. Głównie jeśli „system operacyjny” danej osoby jest zoptymalizowany pod inne zadania, np opiekuńcze, manualne, wiedzy specjalistycznej z innego zakresu niż IT i zabezpieczenia. Takie osoby też są potrzebne, bo jakby ich nie było, nikt by nas nie karmił, nie leczył itd ;) W naszym interesie więc jest, żeby je chronić.

> Jesteś po stokroć obrzydliwy

> Życzę ci żeby cię ktoś porządnie wydymał

Przyhamuj.

Nie zgadzasz się z kimś – krytykuj po ludzku.

Nie bądź pieniaczem.

Taka nauczka jest więcej warta niż 1000 szkoleń z bezpieczeństwa.

Lubie taki trolling, poddaje się jemu. Pytanie z zakresu podstaw logiki, co da Ci incydent, jak agresor wyczyści Ci konto z oszczędności Twojego życia bez szkoleń? Jeżeli uważasz że po takim incydencie czegoś się nauczysz, to przykro mi nauka będzie na krótki czas. U podstaw szkoleń (dowolna tematyka) jest: przekazać wiedzę, oraz powtarzać ją cyklicznie. Dopiero przy takim założeniu maleje prawdopodobieństwo że ulegniesz atakom masowym lub spear phishing. Jeżeli nadal uważasz, że nie ma to znaczenia to pozostaje nauczyć się na swoich błędach (ponoć inteligentni uczą się również na błędach innych).

Masz coś z logiką na bakier. Własne doświadczenia zostają na dużo dłużej niż opowiastki o takich zdarzeniach? Nie wierzysz, to na początek walnij się młotkiem w któryś z palców. Zaboli i to bardziej, niż gdyby ci o tym opowiedział sam Adam Haertle. Ktoś ci opowiadało emocjach jakie miał podczas poślizgu przy 100 km/h na śliskiej nawierzchni? Proponuję rozpędzić się do 100 km/h na śliskiej nawierzchni i wykonać gwałtowny ruch kierownicą. Ktoś ci opowiadał jak po pijaku miał problem z powrotem do domu i spał na ławce pod blokiem? Sam się urżnij do podobnego stanu, a poznasz co to znaczy.

A co do błędów i inteligentnych, to o ile wiem inteligentni nie wierzą w okazje.

Ofiarom gwałtów też piszesz że to dlatego, że się nieodpowiednio ubierały?

Marek, nie bądź melodramatyczny i pisz na temat.

Wiesz, ja osobiście sądze, że na takie coś nie dałbym się złapać, ale nie twierdzę, że jestem całkowicie odporny i pewnie na mnie jakiś sposób by się znalazł, ale Twój komentarz jest kompletnie od czapy, czytając to pomyślałem o mojej mamie, która dopiero zaczyna przygodę z komputerem i boję się, że może by naiwnie uwierzyła w coś takiego i dała się zwieść, bo zwyczajnie jest kobieta, która ufa ludziom, niestety… Dzięki temu artykułowi mogę jej pokazać jak przestępcy potrafią być okrutni.

Ale w jaki sposób oni czyszczą konto? No bo ok- można mieć sobie dane do logowania, hasło itd. ale żeby zrobić jakikolwiek przelew trzeba właśnie mieć dostęp do telefonu i SMSa z potwierdzeniem transkacji/aplikacji i potwierdzenia PINem/odciskiem palca.

Czy to jest też raczej naiwna forma zabezpieczenia?

A czy kod z SMS jest przypisany do konkretnej akcji czy wystarczy jakikolwiek do jakiejkolwiek operacji? Czy kod z SMS ma czas życia, wygasa i nie da się go ponownie użyć?

Może siedzą już na infolinii banku i potrzebują tylko tego SMS do zmiany numeru telefonu. A może później oddzwonią i zrobią taki numer jak opisał Krebs https://krebsonsecurity.com/2020/04/would-you-have-fallen-for-this-phone-scam/

„Mamy Pana SMS, ale potrzebujemy drugiego”.

Nie napisano tego tym razem, ale jeśli czytałeś inne arty z3s o fałszywych pośrednikach płatności i kampaniach sms typu dopłać 90 gr lub 1zł bo twoja paczka nie dotrze albo musi być odkoronowirusowana itd. To byś wiedział co następuje dalej.

Czyli- na fałszywej stronie ofiara podaje kod z sms (!) jeśli nie doczyta treści smsa (!!), że ten kod służy do potwierdzenia zaufanego rachunku odbiorcy (zdefiniowanie zaufanego rachunku w swoim panelu bankowości internetowej pozwala wysyłać przelewy bez autoryzacji sms) to złodziej przeleje wszystkie pieniądze z konta. To jeden ze scenariuszy.

@Johnny idea haseł sms jest taka, że mają potwierdzać konkretną operację o konkretnym czasie. Przykład: Wysyłasz dwa przelewy na ten sam rachunek, oba na kwotę 10 zł, jeden po drugim. W takim przypadku dostaniesz dwa różne kody sms.

Przy okazji wspomnianego Santandera, pragnę zauważyć, że oficjalny serwis transakcyjny online jest w mocno podejrzanej domenie – hxxps://www.centrum24.pl/ – no chyba, że oddałem dane przestępcom ;) . Nie wierzyłem własnym oczom i byłem przekonany, że to wałek, gdy przyszło mi skorzystać z usług bankowości online. Przez kilkadziesiąt minut szukałem w internecie, czy to nie jest jakiś przekręt. Ale chyba nie, co mi się nie mieści w głowie – jak można mieć taką domenę!?

Domena centrum24 istnieje odkąd Bank był bankiem WBK (wcześniej niż rok 2000), potem połączył się z BZ i powstał BZWBK, potem było łączenie z Kredyt Bank, potem włączenie DB …. a domena cały czas jest jedna centrum24. Cały czas jedna domena – przyzwyczajenie klientów. Czy to dobrze, czy źle? Do dyskusji. Bank zmieniał nazwę wiele razy – teraz jest Santander.

Zakładałem tam konto 15 lat temu i już wtedy wydawało się to dziwne. Jakby próbowali rozkręcić coś a’la PayU, ale na planach się skończyło i tylko domena została.

Swoją drogą Pekao ma podobnie zryte serwisy, gdzie jest nie jedna domena a kilka(!).

I tak:

– strona banku to pekao.com.pl

– logowanie klientów indywidualnych to http://www.pekao24.pl

– logowanie klientów biznesowych to http://www.pekaobiznes24.pl

– biurko maklerskie to http://www.cdm24.pl

Nie dziwie się, że ludzie nabierają się na phishing jeśli same banki nie potrafią się zdecydować, jak właściwie się nazywają. Wystarczyłaby domena główna i poddomeny. Ale nieeeee-jak się bawić, to się bawić…

Zastanawia mnie co przestępcy zrobią z jednym sms-em. Mają login ok mają hasło ok i jeden sms czyli mogą się tylko zalogować i to jeden raz bo jak się wylogują to do ponownego zalogowania konieczny jest kolejny sms – jeśli zostawią konto bez akcji po 15min sam się wyloguje. W moim banku notabene spółdzielczym nawet jak chce zerknąć w historia zbyt głęboko to też konieczny jest sms albo autoryzacja w aplikacji więc nawet zbyt dokładnie mnie nie przeanalizują.

Wydaje mi się, że do wyczyszczenia konta muszą się nagimnastykować bardziej (przejęcie telefonu lub nr telefonu)

Niektóre banki nie wymagają SMSa podczas logowania. Poza tym przestępcy mogą zmienić strategię i wymusić podanie nawet 3 SMSów, tłumacząc się błędem na stronie internetowej lub innymi zmyślonymi powodami.

Przestępcy fałszywy kod wykorzystają do ustanowienia tzw. „bezpiecznego odbiorcę” do którego robią przelew bez kodu lub zmienią numer do wysyłania kodów SMS…:-((

ale chodzi o to że od czasu PSD2 pierwszy sms jest potrzebny do samego zalogowania się (albo zalogowania i ustawienia przeglądarki jako zaufanej). dopiero drugi sms pozwoli na przelew (albo dodanie odbiorcy zaufanego)

Wystarczy, że podstawiona strona napisze „błędny kod SMS” i zażąda przepisania kolejnego kodu. Ofiara raczej się nie zorientuje między pierwszym sms-em a drugim… A wtedy logowanie – cyk, odbiorca zaufany – cyk…

dnscrypt.pl – nie rozwiązuje tych domen; warto by ustawić osobom mniej technicznym

Zasadnicze pytanie: jaka jest treść SMS-a z banku?

treść 1 smsa: logujesz się do bankowości internetowej

treść 2 smsa: przelew 1,23 zł z dodaniem odbiorcy zdefinowanego

Dział bezpieczeństwa allegro powinien być rozwiązany a pracownicy dyscplinarki. O ile do reszty domen bym się nie przyczepiał to nie zarejestrowanie allegrolokalnie[.]com to juz wyższy poziom niedbalstwa. To działanie na szkodę firmy.

A ja myślę, że nie tędy droga. W ten sposób znajdziemy ok. 200-300 domen które trzeba by zarejestrować (.com, .net, com.pl, .eu, .info, .secure, .shop, .it ….) każda domena 100 zł rocznie. A nawet jak to zrobimy, to przestępcy zarejestrują domenę a11egrolokalnie.pl … itd, itd…

To ja mam inne zdanie. Domen kluczowych w Polsce mamy kilka .pl com.pl .com właśnie (może jeszcze .eu). Te 3-4 powinny być zarejestrowane. Koszt 100euro rok a lepiej się pozycjonuje i dużo mniejsze straty marketingowe.

Ach te komentarze od nietechnicznych :) …Ta jest i papugę (tą von Nogaya) też do paki a co ! Niech ma za swoje ;)

Czy nie zaczyna się na polsacie Twój ulubiony serial ?

Uprzedzam, będzie długo.

Mój syn prawie już by się naciął, gdyby nie czujny ojciec :-)

W grupie ogłoszeniowej na Facebooku był post o mniej więcej takiej treści:

„Moja znajoma ma na sprzedaż PS4 1TB, 4 pady, 22 gry. Konsola ma gwarancje jeszcze rok. Bardzo rzadko używana. Wystawiam ogłoszenie w jej imieniu bo nie posiada konta na Facebooku. Cena 650 zł.” Był podany numer kontaktowy do koleżanki.

Na szczęście syn skonsultował się ze mną przed kupnem.

Była mniej więcej godzina 20.00, dzień powszedni. Najpierw spróbowaliśmy zadzwonić pod podany numer.

Nikt nie odebrał. Syn wysłał SMS z pytaniem czy ogłoszenie jest aktualne. Po 10 minutach przyszła odpowiedź twierdząca. Dodane były przeprosiny za nieodebranie połączenia telefonicznego, ale sprzedająca jest akurat w pracy.

Jako że ogłoszenie było w grupie ogłoszeniowej związanej z naszym miastem wychodziliśmy z założenia, że sprzedający jest z naszego miasta lub z okolic.

W związku z tym syn zapytał się gdzie i kiedy może ów zestaw zobaczyć. W następnym SMS-ie podana została miejscowość (bez adresu). Ku naszemu zdziwieniu sprzedająca mieszkała od nas jakieś 500 km w bardzo małej miejscowości.

Nie będziemy jechać taki szmat drogi. Podpowiedziałem synowi aby poprosił o przesłanie filmu na którym jest cały komplet i działająca konsola. Zdawałem sobie sprawę, że film może być wysłany na drugi dzień, ponieważ sprzedająca była w pracy.

Jednak nie… Po około 10 minutach na Messengera syn otrzymuje film. Na filmie faktycznie cały zestaw, działająca konsola, ale…. Film jest z początku lutego, a ogłoszenie zostało wystawione na początku czerwca.

W tej sytuacji syn piszę, że film jest stary i prosi o nowy. Odpowiedź sprzedającej była co najmniej śmieszna.

Otóż tłumaczyła, że taką datę i godzinę ma w telefonie bo nie potrafi jej ustawić. Film był robiony przed chwilą.

Następny SMS syna z pytaniem „Jak to przed chwilą skoro Pani jest w pracy”. Odpowiedź „Pracuję w domu” :-)

OK, w takim razie idziemy na żywioł. Podpowiadam synowi co ma robić. Napisał do sprzedającej „W takim razie biorę ten zestaw. Proszę wysłać go za pobraniem z możliwością sprawdzenia przesyłki przy kurierze. Pokrywam koszta przesyłki”.

Po chwili odpowiedź „Niestety nie mogę. Pieniądze są mi potrzebne pilnie dzisiaj. Stąd taka niska cena. Jutro mam jubileusz rodziców i nie mam za co kupić im prezentu. Dlatego proszę o przelew. Razem z przesyłka wyślę stosowną umowę kupna”

SMS syna brzmiał mniej więcej tak ”W tej sytuacji odstępuję od kupna. Dziękuję i miłego dnia”.

Odpowiedzi już nie było.

Na drugi dzień konto które wystawiło na Facebooku ogłoszenie było nieaktywne, numer telefonu był niedostępny.

Tak zakończyła się próba kupna konsoli.

Brawo dla taty, a i syn się czegoś nauczył na przyszłość.

@Kamil

Super lekcja, dla Twojego Syna i dla wszystkich czytających opis, gratulacje

„Każda literówka czy błąd językowy – w komunikacji ze sprzedającym lub stronie WWW – powinny być powodem do podejrzeń i dodatkowej weryfikacji.” :D

Widziałem to na olx z klockami lego. Konto założone przed chwilą. Zanim doszło do zapłaty postanowiłem poczekać. Po paru godzinach konta nie ma

Dobrze, że raz po raz pojawiają się artykuły przypominające o takich mechanizmach.

Oczywiście nie żal mi tych, którzy jednak ze względu na chciwość dadzą się nabrać. Jak ktoś jest głupi, to musi płacić, tak to już jest. Zresztą kiedyś już przerabiałem temat nawet na tej stronie, gdzie pochylano się w pewnym artykule nad pewną zagubioną owieczką, która dała się nabrać. I też były głosy, że cóż to za obwinianie ofiary, a nie kata (nie rozumiem tego kretyńskiego, przynajmniej dla mnie, punktu widzenia, bo „ofiara” SAMA kładzie głowę pod topór).

Ochrony i zrozumienia wymagają tylko dzieci, ludzie upośledzeni, chorzy i starsi. Rozumiem też, gdy kogoś okradną z dokumentów i narobią syfu w bankach.

Ale jak człowiek SAM płaci – bo jest żyłą i zeżarłby stolec spod siebie – bandytom? Człowiek młody, zdrowy, powinien być świadomy i uważny, jeśli chodzi o jego z trudem zarobione pieniądze. A jak mu nie zależy, to się dowie, że może powinno zależeć.

Proste.

Znowu tysiące jeleni się nabierze, a potem będą po forach szukać wsparcia i wysyłać swoje wrażliwe dane lewym prawnikom z fejsbuka :).

Kto wysyła kod SMS? Rozumiem, że to SMS wysyłany przez Bank w celu weryfikacji. A jeśli strona logowania jest fakeowa, to skąd ten SMS?

przestępca siedzi przy komputerze. ofiara wpisuje login i hasło. przestępca szybko loguje się na prawdziwej stronie banku. bank wysyła prawdziwy sms

@Pawel

Kod SMS wysyła bank ofiary, do którego logują się oszuści w momencie, gdy ta podaje swoje dane na ich podstawionej stronie.

Serio nie kumasz jak to działa?

Reportaż z wczoraj – sim swap:

Oszuści okradli rolników. Z kont zniknęło 370 tys. zł

https://interwencja.polsatnews.pl/reportaz/2020-09-03/oszusci-okradli-rolnikow-z-kont-zniknelo-370-tys-zl/

Wg artykułu rolnik miał kartę w sieci Orange. Zero powiadomień od Orange?

To powiem tak, jakiś czas temu wymieniałem kartę sim u operatora Play. W POK po identyfikacji czyli pokazaniu dowodu ot cała identyfikacja w masce covodowej… ale ok, wydano nową kartę i polecono czekać na zmianę w systemie.

Po kilku minutach na aktywną jeszcze kartę info sms: Rozpoczęliśmy wymianę karty sim. To znaczy, że dotychczasowa karta dla numery xxxxxxxxx wkrótce przestanie działać… jeśli zlecenie wymiany nie przyszło od Ciebie jak najszybciej skontaktuj się z infolinią 790…

Po godzinie kolejny sms: Przypominamy, że jesteśmy w trakcie wymiany sim dla numeru xxxxxx, zadzwoń do nas jeśli nie wiesz o zleceniu wymiany. Jeśli to było Twoje zlecenie, nic nie musisz robić…

Po kolejnej godzinie następny: Trwa proces wymiany karty sim dla xxxxxxxxx. Nie wiesz o zleceniu wymiany zadzwoń na infolinię i przerwij proces…

Trochę skróciłem te treści ale WIELKI PLUS dla Play o kilkukrotne (3 smsy) powiadomienie o procesie wymiany karty.

Gdy by to był atak miałbym czas zareagować.

Jak widać orange nie ma takiej procedury.

Ktoś wie jak jest u innych operatorów np polkomtel i tmobile?

Czasami sprawców udaje się złapać:

Fałszywe ogłoszenia o pracę i bramki płatności, ludzie słupy do prania pieniędzy i ucieczka w krypto. Policja rozbiła hakerską szajkę

https://www.cashless.pl/8458-policja-zatrzymanie-okradanie-kont