Mimo rozlicznych dowodów na to, że każda tylna furtka prędzej czy później zostanie odnaleziona, producenci sprzętu sieciowego ciągle zostawiają w kodzie swoich urządzeń różne niespodzianki. Tym razem padło na rutery D-Linka.

Autor bloga /DEV/TTYS0, poświęconego hakowaniu urządzeń z wbudowanym oprogramowaniem, czasem publikuje całkiem ciekawe odkrycia. Tym razem zajął się ruterem D-Linka, modelem DIR-100, a konkretnie oprogramowaniem w wersji 1.13. Po wypakowaniu systemu plików z obrazu oprogramowania zlokalizował plik binarny serwera www i wczytał go do swojego deasemblera. Serwer to prawdopodobnie zmodyfikowana wersja thttpd, przerobiona przez firmę Alphanetworks. Jego uwagę przykuła funkcja alpha_auth_check.

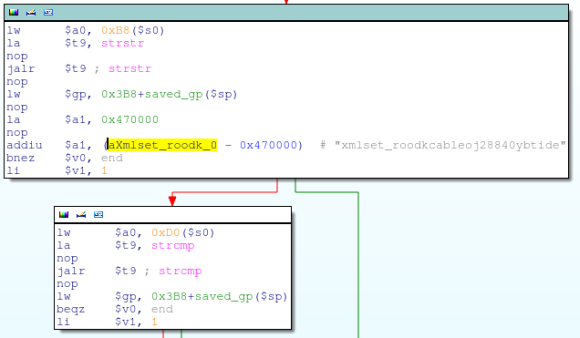

Funkcja ta między innymi odpowiada za weryfikację, czy powiodła się próba zalogowania do panelu administratora rutera. Jeden ze sprawdzanych warunków przykuł szczególnie uwagę badacza.

Fragment ten sprawdza, czy jakiś ciąg równy jest „xmlset_roodkcableoj28840ybtide” i w przypadku pozytywnego wyniku porównania powoduje ominięcie weryfikacji loginu i hasła. Dalsza analiza kodu wykazała, że aby ominąć proces logowania, wystarczy podać ten ciąg jako nazwę przeglądarki (UserAgent).

Serwer www w identycznej wersji znajduje się w modelach DIR-100, DI-524, DI-524UP, DI-604S, DI-604UP, DI-604+ oraz TM-G5240, zatem prawdopodobnie wszystkie te modele posiadają taką samą tylną furtkę. Jeśli używacie jednego z nich, lepiej upewnijcie się, że jego serwer www nie jest jednym z kilku tysięcy dostępnych z publicznej sieci.

Aktualizacja: 07:30

„Magiczne hasło” czytane od tyłu to „editby04882joelbackdoor”, a przez przypadek Joel Liu jest dyrektorem technicznym firmy Alphanetworks, która tworzyła oprogramowanie…

Komentarze

Jak się to od tyłu przeczyta to jeszcze ciekawiej wygląda.

Przymierzam sie do kupna routera z wifi. Co polecacie, czego uzywacie?

Najlepiej zeby nie byl to sprzet z kwiatkami, jak wyzej ;-)

Polecam Netgear 3500L V2 i wgranie tomato na pokład :)

Ja polecam Buffalo WZR-HP-G300NH z Open-WRT. Solidne i niedrogie rozwiązanie.

Jak bez kwiatków to kup coś, co obsłuży Tomato/DD-WRT/OpenWRT (według uznania) i zmień oprogramowanie.

Ze starych, sprawdzonych rozwiązań to WRT54 + DDWRT/OpenWRT. Z nowych gówien sklepowych ciekawy jest WDR3600 (2 radia: BGN i AN, 500MHz, 2 USB, 5x Gbit z VLANami) + OpenWRT. A jak chcesz mieć święty spokój, to zainwestuj kilkaset zł w Mikrotika, skonfiguruj i ciesz się stabilnym, niezawieszającym i bezobsługowym się urządzeniem.

„Serwer to prawdopodobnie zmodyfikowana wersja httpd” – no nie może być…..

Literówka – miało być thttpd

Przyczepię się do jeszcze jednej literówki ;) alpha_auth_chech -> alpha_auth_check. By the way, całkiem fajny blog.

Dzięki, poprawione.

Sprawdzone empirycznie na DI-524 z firmware 2.04 i furtka została zamknięta. Co ciekawe firmware 1.13 musi być baaaardzo stary ponieważ 2.04 jest z kwietnia 2006 roku (Firmware Version: V2.04, Fri, Apr 28 2006)

Różne modele mają różne wersje oprogramowania – zawierające tylną furtkę 1.13 dla DIR-100 jest z września 2011.

2.07 również nie działa!

Offtop: Po info że że ameryhańskki sąd przyzwala na szpiegowanie googla pytam: jaką skrzynkę mail polecacie? (za tor dziękuję)

Najlepiej własny serwer w domu.

@offtop

Ja polecam dowolną skrzynkę mail choćby najtańszą z tych: http://allegro.pl/ogrodzenia-i-bramy-skrzynki-na-listy-46147?order=p

(mail/email – http://www-cs-faculty.stanford.edu/~uno/email.html)

Ważne żeby oprócz ustawienia sprawdzania i przenoszenia poczty ze skrzynki nie rzadziej niż co *2 minuty korzystać też z odpowiedniego, nieskompromitowanego MDA/MTA „mail delivery/transfer agent” – w Polszcze prawie wszyscy publiczni operatorzy poczty są już skompromitowani.

Najpewniej wobec powyższego będzie wysyłać sobie listy samemu – lokalnie – ale to rozw. odbiega pewnie od założeń projektu :(?

*2 minuty – przy obecnym stopniu zaawansowania elektrycznych czajników bezprzewodowych niemożliwym jest odklejenie i ponowne zaklejenie koperty w krótszym czasie (raport: Stasi-SprzętNadOdrą2010).

Liniowy wzrost odporności na otwarcie listu zapewni wkładanie koperty w kopertę – złożoność 2N minut.

PS. Pocztę do siebie można też szyfrować – ale przy obecnych cenach publicznych certyfikatów 100 razy taniej i lepiej wyjdzie najtańsza metalowa skrzynka – też chińska. Podobnie jak wcześniej nie otrzymamy uniwersalnego rozwiązania – szyfrowania nie można wymusić na kimś kto do nas pisze.

Tylko-lokalna skrzynka pocztowa – to jest to!

riseup.net

DI-524 (w sumie dosc popularny jeszcze) posiada ciekawa furtke pozawalajaca na sprawdzenie ustawien routera (oczywiscie bez mozliwosci podmiany – ale po co to skoro mozna tylko sprawdzic). Wiekszosc userow ustawia haslo na „admina” ale zapomina o zmianie ustawien konta „user”. Wystarczy to wpisac w okienku logowania bez hasla i voila! 90% przypadkow z shodana dziala. W sumie dobrze, ze sieci w kraju maja jakies z „dupy” wziete geoip bo moznaby sie niezle zabawic.

no ladnie, posiadalem DI-524 ale padl zaraz po gwarancji i wiecej do sprzetu D-linka nie wracam, sa lepsze i tansze urzadzenia na rynku.

Tak, tańsze są np. TP-linki – http://sekurak.pl/nowy-backdoor-na-urzadzeniach-tp-link/

(to mała kryptoreklama naszego researchu :-P)

„Mimo rozlicznych dowodów na to, że każda tylna furtka prędzej czy później zostanie odnaleziona”

Bullshit, wynikający z tego że wiemy tylko o tych backdoorach które zostały odnalezione. A co z tymi o których istnieniu nikt spoza grona osób wtajemniczonych nie wie? Chyba że prowadzimy tu rozważania filozoficzne, gdzie czas dąży do nieskończoności…

Jeśli istnieje, to z każdym dniem rośnie szansa, że ktoś ją znajdzie. Powód – sama obecność w kodzie czyni odnalezienie możliwym. Oczywiście mogą być tylne furtki dobrze ukryte – jak np. te autorstwa NSA w generatorze liczb losowych, ale tamta została znaleziona już w 2006, tylko nikt w to nie uwierzył :)

https://dobrymailbox.noblogs.org