Przechowywanie dokumentów „w chmurze” staje się coraz popularniejsze. Mimo wielu zabezpieczeń czasem zdarza się także splot okoliczności, który powoduje, że pliki, które miały być prywatne, stają się dostępne dla każdego.

Jednym z największych wyzwań stojących przed twórcami usług internetowych jest pogodzenie ich użyteczności dla klientów z bezpieczeństwem. Czasem znalezienie punktu równowagi się nie udaje i dochodzi do kompromisów, które negatywnie odbijają się na jednej lub drugiej stronie równania. Tym razem okazało się, że funkcja udostępniania dokumentów w serwisie Dropbox użytkownikom, którzy nie posiadają w nim konta, może w kilku różnych scenariuszach prowadzić do ujawnienia poufnych treści osobom postronnym. Identyczny problem dotyka również serwis Box. W sieci można było znaleźć cudze zeznania podatkowe czy dokumenty bankowe, które w założeniu miały być prywatne.

Nie to okienko

Na trop problemu trafiła kilka miesięcy temu firma Intralinks, jeden z konkurentów Dropboxa. Pracownicy Intralinks analizowali efekty kampanii Google AdWords, kiedy natrafili we frazach wyszukiwania na linki prowadzące do poufnych dokumentów użytkowników Dropboxa. Dropbox umożliwia swoim użytkownikom dzielenie się plikami poprzez unikatowe linki, umożliwiające każdemu ich posiadaczowi otwarcie wskazanego dokumentu bez potrzeby logowania się do Dropboxa. Każdy posiadacz takiego linka, uprawniony czy nieuprawniony, może zapoznać się z treścią udostępnionego w ten sposób dokumentu.

W jaki sposób te linki trafiły do danych kampanii AdWords? Intralinks wykupiło reklamy równiez na frazy związane ze swoją konkurencją. Kiedy któryś z użytkowników Dropboxa, zamiast do paska adresu wkleił swój link do okienka wyszukiwania, mógł zobaczyć reklamę Intralinks, a gdy w nią kliknął, fraza wyszukiwania (czyli „tajny” link) trafiała do logów kampanii. W podobny sposób w ręce Intralinks trafiły również dokumenty z serwisu Box.

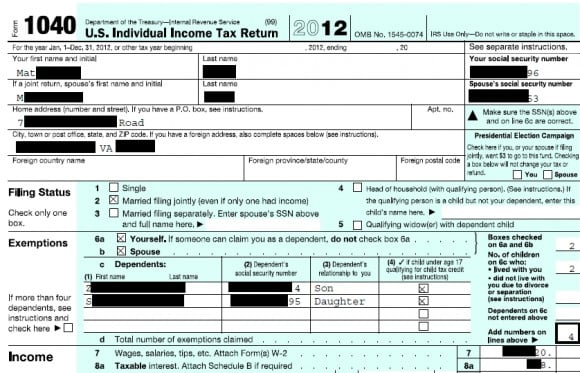

Pracownicy Intralinks przejrzeli dostępne dane i trafili w nich chociażby na zeznania podatkowe czy wnioski kredytowe lub wyciągi bankowe oraz różne poufne dokumenty firmowe.

Według informacji opublikowanych przez Grahama Cluleya w trakcie małej kampanii reklamowej 300 (ok. 5%) wszystkich kliknięć niosło ze sobą informacje o adresach poufnych dokumentów.

Niebezpieczne odnośniki

Nie jest to jedyny scenariusz, w którym może dochodzić do ujawnienia treści poufnego adresu prywatnego dokumentu. Kolejnym przykładem jest chociażby funkcja przesyłania przez przeglądarkę adresu, z którego nastąpiło kliknięcie w link prowadzący do adresu docelowego (tzw. http referer). Oznacza to, że gdy w prywatnym dokumencie w serwisie Dropboxa znajdował się link do innego serwisu i został otwarty przez użytkownika, w logach tego drugiego serwisu lądował poufny adres dokumentu Dropboxa.

Oczywiście istniały także inne możliwości niezamierzonego ujawnienia poufnego linka, jak chociażby umieszczenie go w publicznym serwisie, umożliwiającym zindeksowanie dokumentu przez Google.

Czemu taka sytuacja nie powinna mieć miejsca

Dropbox nie jest jedynym serwisem, który stosuje „tajne” linki do udostępniania poufnych informacji niezalogowanych użytkownikom. To dość powszechna praktyka – podobnie udostępniane mogą być prywatne filmy w serwisie Youtube czy zdjęcia z prywatnych galerii Facebooka. Istotne jest jednak to, że w przypadku Dropboxa użytkownicy, korzystający z darmowej wersji produktu, nie mają innej opcji udostępnienia dokumentu poprzez wysłanie linka. Dopiero wersja „biznesowa” umożliwia ograniczenie widoczności dokumentu tylko dla wcześniej zdefiniowanej grupy współpracowników. Niestety wielu użytkowników nie zdaje sobie sprawy z tego problemu i dość niefrasobliwie postępuje z linkami do poufnych dokumentów, zwiększając ryzyko ujawnienia ich treści.

W przypadku serwisu Box taka funkcja jest dostępna dla darmowych użytkowników, jednak ta opcja domyślnie nie jest zaznaczona.

Reakcja Dropboxa

Dropbox opublikował wpis na swoim blogu, w którym porusza opisane powyżej problemy. Linki do wszystkich dokumentów, które mogły zostać przypadkowo ujawnione poprzez przesłanie informacji o linku odsyłającym zostały zablokowane. Jeśli zaś chodzi o przypadkowe ujawnienie linków poprzez okienko wyszukiwania – Dropbox uważa, że jest to problem użytkownika i nie zamierza w tej kwestii niczego poprawiać.

W tej sytuacji proponujemy wszystkim, korzystającym z darmowych kont Dropboxa do celów biznesowych (lub istotnych celów prywatnych) i dzielącymi się dokumentami przejście na wersję płatną i ograniczenie dostępu do przesyłanych linków – lub zmianę dostawcy hostingu w chmurze na takiego, który oferuje taką funkcję w darmowym pakiecie.

Komentarze

Proste i skuteczne dodatkowe zabezpieczanie to możliwość ustalenia hasła (jako dodatek do tajnego linku). OwnCloud stosuje takie rozwiązanie i jest to bardzo skuteczny sposób.

owncloud jest płatny. To nie alternatywa dropboxa.

> owncloud jest płatny. To nie alternatywa dropboxa.

Jesteś pewny, że nie jest? OwnCloud Community Edition np?

OwnCloud jest bezpłatny, jeżeli zainstalowany na własnym serwerze ;)

Polecam EncFS nanieśc na DropBoxa. Przykład http://www.webupd8.org/2011/06/encrypt-your-private-dropbox-data-with.html

w przeglądarkach mozillopodobnych ;) wpisujecie w pasek adresu about:config modyfikujecie klucz network.http.sendRefererHeader z wartości 2 na 0.

Sprawdzone w tej chwili –

– ustawiam referer na http://www.google.com

– ustawiam UserAgent na „Googlebot/2.1 (+http://www.google.com/bot.html)”

1) po kliknięciu w opcję „Share link” w samym dropboksie (w ramach zalogowanej sesji) dostaję 404

2) przy próbie otwarcia takiego linku (wygenerowanego przed momentem, działającego dla „normalnej” przeglądarki) również dostaję 404

– wyłączam modyfikację Referera – ciągle 404

Kluczowy wydaje się być UserAgent, zatem realne ryzyko obecnie wydaje się niewielkie, a „Dropbox uważa, że jest to problem użytkownika i nie zamierza w tej kwestii niczego poprawiać” nie jest już prawidłowe :)

„w Dropboksie”. Proszę o używanie języka polskiego, znacznie łatwiej się wtedy czyta. Jeśli chodzi o bezpieczeństwo plików, to należy polegać wyłącznie na sobie. Wyciek danych w taki sposób to efekt nieodpowiedzialności i naiwnego zaufania dostawcy usług.