Pęd wydawców serwisów internetowych do oferowania gościom reklam wykorzystują przestępcy. Tym razem jednak doszło do sytuacji niecodziennej – złośliwe oprogramowanie serwowała firma pomagająca w walce z AdBlockiem.

Jeśli macie wtyczkę do przeglądarki blokującą reklamy, to pewnie na niejednej stronie widzieliście prośbę od wydawcy, by wtyczkę wyłączyć. Jest spore prawdopodobieństwo, że w procesie jej wyświetlenia brała udział firma PageFair, jeden z największych graczy na rynku tego typu usług i jednocześnie bohater naszego artykułu.

Nie tylko wygoda, ale przede wszystkim bezpieczeństwo

Wraz z niekontrolowanym rozrostem internetowych reklam popularność zdobywały wtyczki do przeglądarek pomagające przywrócić stronom normalny wygląd. Z czasem zaczęły one również odgrywać ważną rolę w kwestiach bezpieczeństwa. Sieci reklamowe dostarczające banery na setki często odwiedzanych witryn stały się ulubionym celem przestępców. Wystarczyło zhakować jedną sieć reklamową, by móc serwować złośliwe oprogramowanie tysiącom użytkowników naraz. Ofiarami takich ataków padały (i będą padać) największe światowe i polskie serwisy. Jak można się przed tym bronić? Z odsieczą przychodzą wtyczki blokujące reklamy. Blokują wszystkie – te dobre i te złe, znacząco podnosząc bezpieczeństwo użytkowników.

Niestety reklamodawcy i wydawcy, zamiast zauważyć, że przesadzają i ograniczyć dekorowanie stron kolejnymi denerwującymi dodatkami, próbują walczyć z wtyczkami blokującymi reklamy. Korzystając ze specjalnych narzędzi wykrywają obecność takich wtyczek i albo namawiają użytkowników do ich wyłączenia, albo wręcz blokują możliwość korzystania ze strony osobom, które takie wtyczki aktywowały. Narzędzia te to nic innego jak kolejne skrypty, które zamiast wczytywać się ze stron sieci reklamowych, wczytują się ze stron firm wykrywających blokowanie reklam. Właśnie taka firma padła 31 października ofiarą ataku.

Atak krok po kroku

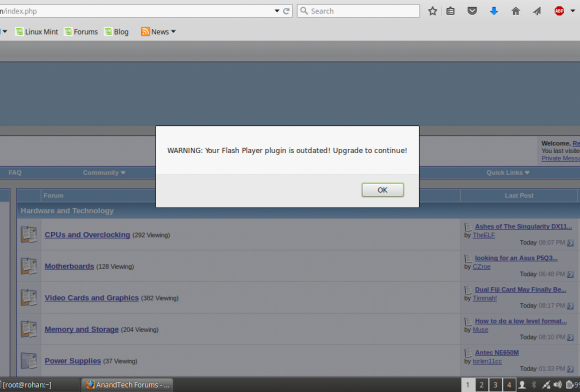

Firma PageFair, oferująca wyświetlanie reklam użytkownikom posiadającym wtyczki je blokujące, stanęła przynajmniej na wysokości zadania i dokładnie opisała, jak doszło do włamania. Zaczęło się – jak w większości zaawansowanych ataków – od wiadomości poczty elektronicznej nakłaniającej do podania swojego hasła do poczty. Pracownik firmy dał się podejść i atakujący uzyskali dostęp do skrzynki. Natychmiast za jej pomocą zresetowali hasło dostępowe do sieci CDN (Content Distribution Network), serwującej firmowe skrypty. Skrypt analizujący zachowanie użytkowników został podmieniony. W nowej wersji wyświetlał komunikat o braku aktualnej wtyczki Flash i wymuszał pobranie pliku adobe_flashplayer_7.exe.

Komunikat wyświetlał się wszystkim użytkownikom, również tym korzystającym z systemu OS X czy smartfonów. Szybkie wyszukiwanie pozwala zlokalizować niektóre ofiary ataku – np. popularne forum AnandTech czy znany serwis dla miłośników aparatów cyfrowych DPReview.

Ciekawa jest walka firmy z atakiem. Problem zauważono podobno już po 5 minutach, jednak do prób infekcji dochodziło jeszcze przez półtorej godziny. Po 33 minutach od ataku firma przekonfigurowała usługę DNS, by omijać serwery CDN, jednak ze względu na czas propagacji do ostatnich infekcji mogło dojść jeszcze 83 minuty po rozpoczęciu ataku. Ze względu na reguły kopii podręcznej (cache) złośliwy skrypt był serwowany tylko użytkownikom, którzy nie odwiedzili strony przez poprzednie 2 godziny.

Atakujący bardzo starali się by ich akcja trwała jak najdłużej – początek ataku na kwadrans przed północą w Halloween to dobra strategia. PageFair trzeba pogratulować szybkiego wykrycia problemu i reakcji a także przejrzystości w publikacji wyjaśnień. Niestety nie poprawia to sytuacji osób, które zainstalowały złośliwe oprogramowanie. Trzeba przyznać, że sytuacja ma dość ironiczny wymiar – użytkownicy blokują reklamy, by nie zostać zainfekowani złośliwym oprogramowaniem, które w końcu dostają od firmy, walczącej z ich blokadami. Cóż, takie czasy.

Komentarze

Czekamy zatem kiedy M$ zaserwuje nam jakieś złośliwości w swojej automatycznej aktualizacji w W10.

Czy moderacja serwisu może wywalać także komentarze nie na temat? kthx :)

kolo caly czas na serwuje ms

polecam skrypty z naszego forum blokujace szpiegowanie ms

winclub.pl

nie trzeba czekać. już się złośliwie prawie samo instaluje, za to samo zapycha dysk.

Załapałem się na to „5” minut na business insiderze. Leciały alerty z info o nieaktualenej wersji flasha i redirect na software24.com/2014/04/adobe-flash-player-11-7-700-169-include-all-versions-one-click-download.html

Najpierw wynajdowany jest sposób na dostarczenie złośliwego oprogramowanie, potem sposób obrony przed dostarczaniem, obejście obrony, obejście ataku… normalna kolej rzeczy.

Zaczęły denerwować mnie anty-adblocki. Zacząłem więc pisać skrypty Grasemonkey dla poszczególnych stron, które wyłączały wykrywanie adbloka.

Noscript :)

@abc: Przecież już sam Windows jest złośliwością ;)

I dlatego nie negocjuję z terrorystami, i blokuję wszystkie reklamy jak leci. Zarówno te „dobre” (są takie w ogóle?), jak i te „złe”. Bo dla mnie wszystkie są złe. Jak zechcę coś kupić, to pójdę do sklepu. Ten artykuł pokazuje, że takie podejście ma sens, bo najwyraźniej reklamodawcy lub ich współpracownicy mogą się posunąć do wszystkiego, by tylko wcisnąć swój towar.

ominą cię wszystkie promocje !

Toż o to mi wszak chodzi ;) Promocje nie interesują mnie ;)

Kolejny, który wrzuca wszystkich wydawców i reklamodawców do jednego wora i działa w myśli zasady „skoro wlazłem na tę twoją pieprzoną stroniczkę to mam prawo żądać, by nie było na niej reklam”. A abonamentu za dostęp do treści pewnie też nie płaci, no bo po co wynagrodzić jakoś autora, lepiej wziąć sobie coś za darmo, a autor skoro sobie założył „pieprzoną stroniczkę” to niech płaci na serwer z własnej kieszeni i przymiera głodem, jak mu się tak podoba.

Za dostęp do internetu płacę już ISP, więc dlaczego miałby płacić drugi raz za dostęp do strony? Gdyby wszyscy żądali opłat za dostęp do swoich stron to po co w takim razie Internet? Jak ktoś chce mieć z tego kasę to zawsze może umieść prośbę o dotację na utrzymanie.

Autor ma pełną wolność przestać być autorem jeśli warunki rynkowe mu nie odpowiadają.

No tak tyle że to też można zablokować.

Nie do końca rozumiem problem – jeżeli strona „wzbrania się” przed poprawnym wyświetleniem z aktywnym AdBlockiem to ją ignoruję i szukam innej, pozbawionej tej upierdliwości. Jeżeli strona jest OK, mogę rozważyć wyłączenie AdBlocka żeby dać właścicielowi złudne poczucie, że coś zarobi na reklamach (wszak jeszcze nigdy nie skusiłem się na reklamowany produkt/usługę).

Pewnie spora część ludzi tak robi, więc ja chętnie wyłączam uBlocka, gdy strona spełnia dwa warunki:

1) Treści są wartościowe

2) Reklamy nie są nachalne

I tyle. A może aż tyle, bo większość administratorów stron nie wpadła na to, że niektórych stron nie da się przeglądać bez blokowania reklam. Ich rzecz. Gdy widzę treści, które są blokowane przez to, że ratuję się uBlockiem, to odpuszczam sobie ich przeglądanie. Kto więcej na tym traci? Internet to miejsce, w którym te same informacje są powielane na różnych stronach, więc ja tracę tylko czas potrzebny na ich wyszukanie.

A ja poprosilbym moze o nazwy programow blokujacych reklamy ktore jeszcze opieraja sie wykrywaniu ? Niestety Adblock jak i moj kochany Adfender padly na froncie, co polecacie ? :)