Czasem trafiamy na naprawdę świetnie przygotowane ataki. Przemyślane scenariusze oszustw, historie wiarygodne i dopracowane, wdrożenia bezbłędne i skuteczne. Nie o takim ataku chcemy wam jednak dzisiaj opowiedzieć.

Nie każdy przestępca jest na tyle inteligenty, by wymyślać nowe, kreatywne ataki (jak np. fałszywe panele Dotpay/PayU) lub skutecznie kopiować metody już sprawdzone (jak np. fałszywe panele Dotpay/PayU). Co zatem robi przestępca, gdy nie potrafi wykazać się finezją, znajomością psychologii i ludzkiego umysłu? Takiemu złodziejowi pozostaje determinacja, a jej efekty możecie podziwiać poniżej.

Usługa, której nie było

Jeden z naszych Czytelników, Paweł, zwrócił naszą uwagę na ciekawą próbę oszustwa. Paweł łączył ją z atakiem na Virgin Mobile, ale na razie nie widzimy związku. Sam atak opisany został tydzień temu na Wykopie (czemu nie tagujesz @BlindHeron?). Do Wykopowicza, jak i do Pawła przyszedł SMS o takiej oto treści:

Przypominamy o korzystaniu z aktywnej uslugi SmartCare dla numeru: [tu numer] Oplata zostanie naliczona automatycznie na numer telefonu dnia: 13.01.2020. Formularz zgloszenia telefonu do naprawy oraz opcja rezygnacji z uslugi dostepne na: smartcare.xn.pl.

Wiadomość wysłana była z bramki internetowej. Co czeka na ofiarę? Obrazki mówią same za siebie.

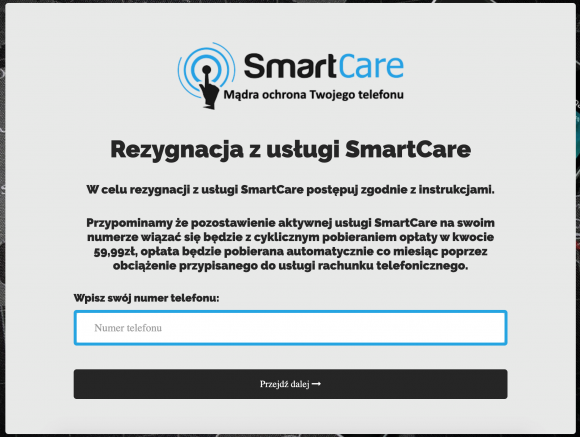

Krok pierwszy – rzekoma witryna serwisu naprawiającego telefony, gdzie wykupiliśmy podobno pakiet za 59,99 miesięcznie, ale możemy z niego zrezygnować.

Proces rezygnacji zaczyna się od podania numeru telefonu – można wpisać dowolny.

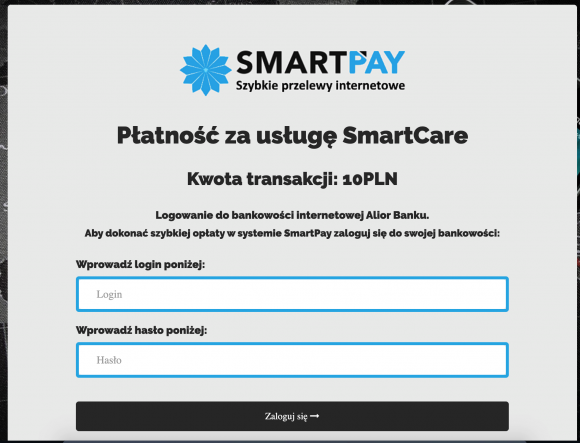

Okazuje się, że za rezygnację musimy zapłacić 10 PLN „w systemie SmartPay”.

Mamy kilka banków do wyboru.

Po wybraniu dowolnego z nich jesteśmy proszeni i podanie loginu i hasła.

Następnie mamy wprowadzić swój PESEL i nazwisko panieńskie matki.

W zależności od wybranego banku musimy przepisać kod z SMS-a

…lub przepisać kod z wiadomości głosowej.

Na koniec dowiadujemy się, że płatność została przyjęta.

Czy to ma szansę zadziałać

Scenariusz ataku i rodzaj gromadzonych danych wydaje się wskazywać na próbę nieautoryzowanej aktywacji aplikacji mobilnej wybranego banku na cudzym urządzeniu. Po dokonaniu takiej aktywacji złodziej może – w zależności od limitów transakcyjnych dla kanału mobilnego – ukraść ok. 1000 – 2000 PLN.

Samo oszustwo wygląda tak trywialnie, że aż trudno uwierzyć, by było prawdziwe. Gdyby nie dwie relacje osób, które wiadomość otrzymały, to obstawialibyśmy eksperyment naukowy mający na celu weryfikację, jak daleko zajdzie ofiara mimo tak oczywistego oszustwa.

Znamy jednak życie i w związku z tym nie możemy wykluczyć, że ktoś się dał na to złapać. Jeśli macie informacje o skuteczności tego ataku (widzieliście w swoim banku ofiary lub jesteście jego sprawcami), to chętnie dowiemy się, jak wyglądały statystyki. Chyba że to jednak badanie naukowe – wtedy czekamy na publikację.

Co robić?

Skoro czytacie ten artykuł w naszym serwisie, to zapewne nie musimy wam tłumaczyć, jak się przed tym atakiem bronić. Prosimy jednak, byście przy każdej okazji tłumaczyli swoim bliskim i znajomym, że login i hasło do banku można podawać tylko na stronie banku i nigdy nie będzie żadnego powodu, by podać je na jakiejkolwiek innej witrynie. A strona banku musi mieć w adresie domenę banku i nic innego. Może kogoś kiedyś w ten sposób uratujecie.

Technikalia

W chwili pisania tego artykułu witryna wczytywana jest z adresu:

pomoc.kylos.pl

A ciąg URL-i wygląda np. tak:

Komentarze

Wysmienity drugi akapit, az chciałoby się skopiować (jak np. fałszywe panele Dotpay/PayU)

nowa domena strony – http://smartcare.xja.pl/

a na tym iframe z

http://marcinkowalik.ehost.pl/

ale i tak zabrakło mu transferu na darmowym koncie

Nowy URL, http://u192389.stronazen.pl/

Teraz korzystają z jeszcze innego adresu z domeny xn: smartusluga.xn.pl. Sms przyszedł wczoraj do sieci Plus. Sprawa jest już zgłoszona do Plus-a.

Interesujące jest jeszcze to, że kylos.pl to data Center z łodzi.

Więc ktoś wykorzystał do ataku infrastrukturę firmy, która powinna się trochę znać na zabezpieczeniu, chociaż własnej strony.

Ciekawe czy przy okazji nie nastąpiło jakieś naruszenie bezpieczeństwa danych, i co na to sam kylos.

Ktoś wziął od nich usługę i nazwał ją „pomoc”. A że świadczą usługi we własnej domenie…

Oni mają wszystko zabezpieczone…

Popłakałem się ze śmiechu. Nie uwierzę, że ktoś dał się oszukać w ten sposób :D

Prawie jak na internetowego wnuczka.. :D

Poszła kolejna partia SMS. Tym razem do plusa. Wysyłka z bramki internetowej. Przekierować ie na stronę już niedziala.

W Plusie – w rodzinie mamy przypadek – starsze osoby są realnie wystraszone taką dużą opłatą – 60zł miesięcznie… masakra

czy to prawda z tym naliczaniem? czy tylko próba wyłudzenia danych. zgłosiłem już to do plusa. taki sms dostała moja żona.

I się dziwicie że ktoś się daje złapać, hehehe.

Miałem nadzieję że z3s zostanie zamknięty po przejściu majora Heartle na etat, centrala ma widać inne wytyczne i dalej będą nas raczyc tą obrazą ludzkiej inteligencji

1. Haertle nie Heartle.

2. Szeregowego rezerwy a nie majora.

3. Jaki etat? Na żaden etat się nie wybieram.

Da da kakszor

Nawet nie kapral podchorąży?

Nope.

w sprawie smartcare

zatrzymałem sie na wprowadzeniu nr telefonu, tzn wprowadziłem, ale wcześniej zaczął mi się ładować jakis film

niestety czynności wykonywałem w czasie meczu na hali, bo pewnie by do tego nie doszło

Pytanie mam, czy mogłem złapac jekiegos wirusa na smartfona z androidem? Avast nic nie znalazł

Marek

Nie ma az tak głupich ludzi.

A w bankach U2f nadal brak. Wystarczyło by mniej kumatej osobie (babcie, rodzice itp) odpalić logowanie z kluczem Fido i problem przejęcia hasła przestaje istnieć.

Oczywiście jak po stronie banku wszystko jest poprawnie wdrożone.

Tez dostałem tego smsa w sobotę:) a dziś przyszedł drugi o treści:

Wiadomosc z internetowej bramki SMS od Klaudia.: Witam, przepraszam za klopot ale moje dziecko uruchomilo platna usluge na Panstwa numerze: xxxxxxxxx Prosze jak najszybciej wylaczyc sobie ta usluge bo oplata naliczana jest automatycznie na rachunek telefoniczny. Wylaczyc mozna na: smartusluga.xja.pl

Teraz opłata za ochronę wynosi 89.99 zł a za rezygnacje 15 zł

Ja również dostałam dziś sms-a z bramki internetowej o dokładnie takiej samej treści jak Michał – od rzekomej Klaudii, której dzieciak się pomylił i link do smartusluga.xja.pl. Bujda na resorach – bo nikt nie może aktywować usługi na czyjś telefon, zwłaszcza jak ma się zablokowane takie opcje, ale z ciekawości poszperałam w necie co to może być i dobrze, że tu trafiłam, chyba za mało informacji jest o tych naciągaczach, bo ciężko cokolwiek znaleźć.

Też dostałem ten SMS,jak z tego gów…na wyjsc?

Czy jak wpisałam tam tylko nr telefonu to coś się stanie?

Nowa domena

Treść smsa:Wiadomosc z internetowej bramki SMS od SmartCare.: Potwierdzamy dokonanie aktywacji uslugi SmartCare dla numeru: Oplata zostanie naliczona automatycznie na numer telefonu dnia: 01.02.2020. Formularz zgloszenia telefonu do naprawy oraz opcja rezygnacji z uslugi dostepne na: smartcare24.xn.pl

Dziś URL to: uslugasmartcare.xn.pl

Dzisiaj ten sam URL i kolejna porcja smsów. Chociaż chyba promocja, bo za 60, a wyżej czytałem, że było za 90 ?. Mam kilkanaście numerów w plusie i póki co tylko jeden dostał.

Pewnikiem TYLKO na tym numerze masz bankowość internetową :-)

A ja od razu kliknąłem „zgłoszenie naprawy” :)))) przerzuciło mnie na Live Bet, a jak wcisnąłem klawisz cofnij to na randkowo-erotyczno-pornograficzne

Takiego samego smsa otrzymałam 1 stycznia i właśnie się zdziwiłam bo już myślałam że to chodzi o usluge serwis wyświetlacza. Raz weszłam w link ale nic dalej nie robiłam na tej stronie. Pytanie co dalej robić skoro otrzymało się taką wiadomość?

Nic nie robić.

szukałem co do mnie dotarło, bo myślałem ze coś zamówiłem . Treść SMS taka jaką podajecie . Doszedłem do strony z loginem i hasłem i zaświeciła mi się czerwona lampka że coś jest nie tak. Przerwałem dalsze czynności. Powiedziałem sobie ,że poszukam w necie o co chodzi. I znalazłem

Dzisiaj dostałam taką wiadomość

Wiadomosc z internetowej bramki SMS od SmartCare.: Potwierdzamy dokonanie aktywacji uslugi SmartCare dla numeru: (mój numer tel) Oplata zostanie naliczona automatycznie na numer telefonu dnia: 06.02.2020. Formularz zgloszenia telefonu do naprawy oraz opcja rezygnacji z uslugi dostepne na: serwissmartcare.xn.pl

dostałam dziś z takim adresem:http://smsinfo.5p.pl/

„login i hasło do banku można podawać tylko na stronie banku i nigdy nie będzie żadnego powodu, by podać je na jakiejkolwiek innej witrynie”.

No niestety – zaczęły się pojawiać całkiem legalne i uczciwe serwisy płatnicze (jak np. Klarna), wykorzystywane przez całkiem legalne i uczciwe sklepy internetowe, które wymagają dla zrealizowania płatności zalogowania się do banku na ich stronie, a nie na stronie banku. W niektórych sklepach internetowych jest to jedyna metoda płatności, pomijając płatność za pobraniem. I co z takim fantem zrobić… :(

Jedyne rozsądne rozwiązanie, to eliminować takie sklepiki, co chcą przyoszczędzić na bezpiecznej usłudze i ryzykują pieniędzmi klienta.

Chyba, że chcesz awansować na stanowisko królika doświadczalnego oszustów internetowych.

Nie ma innego sposoby wymuszenia bezpieczeństwa, przecież specjalnie pojawiają się wyjątkowe oferty, promocje cenowe mają nas skusić do pazerności, a potem zaskoczenie i płacz, że państwo nie broni obywateli.

Też dzisiaj dostałam z domeny smsinfo.ujm.pl

Znajomy dostał taki sms z adresem smartcare24.xn.pl. Strona już nie działa, ale na jego szczęście, boi się robić jakiekolwiek przelewy przez internet.

Również dostałam przed chwilą smsa o tejże treści, ale adres podanej strony www. smsinfo.ujm.pl. Fajnie, że natknęłam się na ten artykuł, szkoda tylko że te smsy dalej mają racje bytu.

Dziś przyszedł do mojego męża z domeny smsinfo. ujm. pl

Jestem w sieci Plus , sms-a z bramki dostałem 28.12.2019 , trzymam jako dowód , najbliższych ostrzegłem :-)

Dzisiaj Ciocia z całkowitym brakiem umiejętności komputerowych otrzyma a SMS z linkiem subskrypcja.ujm.pl

Dziś wysyłają z domeny:

http://subskrypcja.ujm.pl/

http://subskrypcja. ujm.pl/

subskrypcja.ujm.pl

subskrypcja. ujm.pl

Witam, właśnie dostałam smsa z internetowej bramki że ubezpieczenie mojego telefonu zostało poprawnie aktywowane i abonament zostanie naliczony automatycznie 15.03.20 i też jest szczegóły umowy i napraw i rezygnacja z zamówienia na stronie subsrypcja.ujm. pl zadzwoniłam do plusa ale oni cokolwiek mogą zrobić dopiero jak przyjdzie kolejna faktura w tym przypadku za marzec

witam, moja tesciowa dzisiaj tez dostala takiego smsa najlepsze jest to ze ona ma na karte tel a nie na abonament

Dostalem dzis z nr 2000. Wiadomosc z internetowej bramki SMS od SMSinfo.: Dziekujemy, wybrane ubezpieczenie telefonu zostalo poprawnie aktywowane dla numeru: xxxxxxxx Abonamentzostanie naliczony automatycznie na numer telefonu dnia: 16.03.2020. Szczegoly umowy,formularz napraw, rezygnacja z serwisu dostepne na: ubezpieczone.rdx. pl

Nowy sms z bramki: Potwierdzamy dokonanie aktywacji. Usluga zostala wlaczona na numerze xxxxxxxxx Abonament przypisany automatycznie dla numeru telefonu, data platnosci 23.03.2020. Regulamin, formularz napraw, rezygnacja z serwisu dostepne na: uslugi48.ujm.pl

Nowy adres :

status.xn.pl

Może to wyłudzanie wydaje się naiwne, ale z pewnego zródła wiem, że na policję w tamtym roku zgłaszało się dużo ludzi, gdzie po dopisaniu telefonu do konta, blikiem były wyprowadzane pieniądze. A samo dopisanie wyglądało włąsnie w podobny sposób.