Można spędzić setki godzin na edukowaniu użytkowników, jak powinni tworzyć swoje hasła, lecz i tak na koniec dnia może pojawić się administrator, który każe im zmienić cyfrę na końcu hasła zgodnie z numerem miesiąca. Ręce opadają.

Jeden z naszych czytelników przysłał nam bardzo ciekawego e-maila, którego otrzymali operatorzy Systemu Teleinformatycznego Centrum Powiadamiania Ratunkowego. Po polsku mówiąc – ludzie, którzy odbierają wasze telefony, gdy dzwonicie na 112. Wasze, o ile jesteście mieszkańcami województwa wielkopolskiego, bo mowa o jednostce z Poznania. Ten e-mail to świetna okazja, by przypomnieć, jak NIE TWORZYĆ swojego hasła.

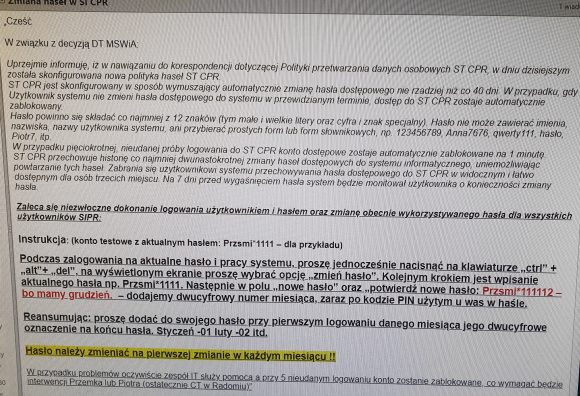

E-mail od administratora

Spójrzcie na tekst poniżej.

Nie przepiszemy go dla was całego, ale oto nasza analiza najważniejszych punktów e-maila.

E-mail najpierw informuje o nowej polityce haseł, wynikającej z polityki przetwarzania danych osobowych. Nowe zasady (starych nie znamy) wymuszają zmianę hasła co 40 dni i jego skład w postaci małych i wielkich liter, cyfr i znaków specjalnych oraz określają długość na minimum 12 znaków. Dodatkowo hasło nie może zawierać imienia, nazwiska, nazwy użytkownika ani być „proste”, jak np. Anna7676. Konto blokowane jest na minutę po nieudanej próbie logowania, po 5 nieudanych próbach konto jest blokowane w sposób wymagający interwencji administratora systemu. Do tego system pamięta ostatnie 12 haseł (nie 10, jak to zwykle można spotkać, a 12 – to ważny parametr, zapamiętajcie go).

Nasza uwaga: po kilkunastu latach obowiązywania wymogu zmiany co 30 dni hasła do systemów przetwarzających dane osobowe RODO ten wymóg wymiotło i teraz każdy może ustalić swój własny czas ważności hasła. Skąd 40 dni? Wygląda trochę jak „zmieńmy standardowe 30, ale nie dajmy za dużo”. Dziwne, ale akceptowalne. Reszta wymogów – lepsze takie, niż żadne. Długość całkiem OK, złożoność jest kontrowersyjnym wymogiem, ale nie wnikamy tu już w głębsze rozważania, bo dalej w e-mailu robi się dużo ciekawiej.

Jak tworzyć bezpieczne hasło

E-mail instruuje, jak wejść do opcji zmiany hasła, wskazuje, że najlepiej je zmieniać na pierwszej zmianie w nowym miesiącu (więc te 40 dni staje się de facto ponownie 30 dniami, po co cała zmiana) i przekazuje na przykładzie, jak stworzyć hasło spełniające wymagania. A nawet 12 takich haseł. I tu robi się ciekawie.

Autor e-maila, administrator systemu, wskazuje, że dobrym hasłem będzie

Przsmi*111112

„Prz” oraz „smi” to pierwsze 3 litery imienia i nazwiska administratora. Potem mamy gwiazdkę i pięć jedynek i dwójkę. Czy to hasło spełnia wymogi bezpieczeństwa z polityki haseł? Ależ oczywiście! A skąd te 5 jedynek i dwójka? Oddajmy głos autorowi instrukcji:

[…] dodajemy dwucyfrowy numer miesiąca, zaraz po kodzie PIN użytym u was w haśle. Reasumując: proszę dodać do swojego hasła przy pierwszym logowaniu danego miesiąca jego dwucyfrowe oznaczenie na końcu hasła. Styczeń -01, luty -02 itd.

Co tu się…

PIN, wspomniany w e-mailu, to jak pisze do nas czytelnik, czterocyfrowy PIN do karty inteligentnej, którą to operatorzy mogą się logować. PIN jest niezmienialny i znany działowi IT oraz Departamentowi Teleinformatyki MSWiA, swego czasu był naklejony na karty inteligentne.

Jeżeli zatem użytkownicy skorzystają z propozycji sposobu tworzenia hasła, to ograniczają liczbę jego możliwych wariacji do 10 tysięcy, a dla osób, które znajdą PIN na karcie, do 1. Co więcej, jeśli użytkownicy skorzystają tylko z części rekomendacji o dodaniu liczby odpowiadającej miesiącowi na końcu hasła, to raz poznane hasło oznacza, że ktokolwiek je poznał, zna już wszystkie hasła do końca świata mimo wymuszenia ich regularnej zmiany i tego, że system pamięta ostatnie 12 haseł (wiecie już, skąd liczba 12?).

Jak zrobić to lepiej

Choć rozumiemy intencję administratora (proste hasło = mniej problemów z użytkownikami, którzy hasła zapomnieli i nie mogą się zalogować), to zapewniamy, że analiza incydentów związanych ze słabymi hasłami = więcej problemów. Nie warto, naprawdę.

Jak najprościej pomóc użytkownikom stworzyć hasła łatwe do zapamiętania, a niemożliwe do odgadnięcia i trudne do złamania? Reguły są proste.

Po pierwsze, jedynym sensownym wymogiem formy hasła jest długość (najlepiej minimum 15 znaków). To pozwala użytkownikowi wybrać swoje własne hasło bez różnych udziwnień, przez które wkrótce je zapomni. A matematyka idzie w sukurs tej praktyce, bo hasło długie jest dużo trudniej złamać niż hasło skomplikowane. 12 losowych znaków można odgadnąć szybciej niż 17 małych liter. Jak to możliwe? Policzcie sobie sami.

Przyjmijmy, że pula małych i dużych liter, cyfr i znaków specjalnych to 95 różnych znaków, a pula małych liter to 26 znaków. Już 17-znakowe hasło składające się z samych małych liter ma więcej możliwych kombinacji niż 12-znakowe hasło składające się z małych i dużych liter, cyfr i znaków specjalnych. Hasła długie są dużo lepsze niż złożone, bo 95 do potęgi 12 jest mniejsze niż 26 do potęgi 17.

Po drugie, hasło powinno składać się z frazy – kilku połączonych wyrazów, na przykład „codziennieranowchodzenazaufana”. I już. Żaden atak słownikowy tego nie złamie, zapamiętanie jest proste i trudno się pomylić przy wpisywaniu.

Po trzecie, mocnych haseł nie trzeba często zmieniać. W zależności od analizy ryzyka można spokojnie ustawić czas wygasania na 3-6 miesięcy.

Po czwarte, hasła powinny być przechowywane w menedżerze haseł.

Efekt zastosowania tych czterech zasad? Użytkownicy nie klną na administratora, administrator nie musi co chwilę resetować ludziom haseł, konta są bezpieczne. Amen.

PS. Oczywiście takie czynniki jak np. fakt, że do systemu zalogować się można tylko w sieci lokalnej czy być może nie da się tego zrobić bez inteligentnej karty zmniejszają skalę problemu. Problemem pozostaje jednak nadal utrwalanie praktyki tworzenia słabych haseł.

Komentarze

„Po czwarte hasła powinny być przechowywane w menedżerze haseł.”

Po pierwsze jak taka osoba ma się zalogować na komputer jeśli by hasło trzymała w menedżerze haseł? Po drugie osoby pracujące w centrach powiadomień ratunkowych takich rzeczy nie znają i by uznali na pewno to za kolejne utrudnienie

Jedno hasło do komputera może zapamiętać. I drugie do menedżera. A że „nie znają” – zanim ktoś zaczyna jeździć samochodem tez wielu przepisów i zasad nie zna a jednak trzeba się ich nauczyć by jeździć bezpiecznie. To jedno z podstawowych narzędzi i skoro nauczyli się używać przeglądarek to czas nauczyć się tez managera, a korzyści będą procentować latami.

nie masz pojęcia kim są userzy lub napisz o tym za 50 lat, mam kilku emerytów, powodzenia.

Kiepski przykład. Kierowcy nie znają większości przepisów a prawko znaleźli w czipsach…

Jeśli osoba pracująca w centrach powiadomień ratunkowych nie potrafi się adaptować do nowych warunków, to szybciej niż wcześniej wszyscy umrzemy.

Gdybyś miał świadomość bzdur które piszesz, to byś się poszedł i zabił, panie przemądrzały!

Operatorzy 112 w CPR to ludzie kiepsko opłacani, pracujący w dużym stresie na 12-godzinnych dyżurach. Nie muszą być technicznymi geekami. Mają umieć obsługiwać system na którym pracują i wykazywać się uważnością i empatią podczas przyjmowania zgłoszenia. To systemowy błąd że nie zostali przeszkoleni z podstaw cyberbezpieczeństwa i że nie wyposażono ich w wygodne i bezpieczne metody uwierzytelniania się, czyli np. w dongle YubiKey.

> Gdybyś miał świadomość bzdur które piszesz,

> to byś się poszedł i zabił, panie przemądrzały!

Kolejny raz rzucasz bluzgami, tym razem wyjątkowo prymitywnymi. Opamiętaj się wreszcie, człowieku.

Biorąc pod uwagę formę wypowiedzi do trudno nazwać je bluzgami jeżeli jako standard przyjmiemy wypowiedzi polityków prezentowane na forum publicznym.

Jednocześnie merytorycznie w punkt.

Dokładnie tak. jakoś nikt z „przemądrzałych” komentujących speców komputerowych nie palą się do zatrudniania w centralach ratownictwa, w ogóle w państwówkach. Tego się nie da opisać – wszystkim „mądrym” proponuję się zatrudnić w „państwówce” (często za najniższą krajową), popracować trochę i dopiero potem się wypowiadać.

Wszyscy którzy piszą o tym, jak to nie wszyscy są geekami czy tam programistami – no niestety, ale żyjemy w takich czasach, że umiejętność zabezpieczenia swoich danych w internecie powinna być fundamentalna dla każdego. To tak, jakby ktoś nie umiał korzystać z kluczy, więc nie zamykał mieszkania. „Panie, bo ja nie pamiętam nigdy gdzie te klucze są” to nie jest żaden argument. O ile nie każdy musi być sprawny w internecie i umieć wszystko, to umiejętność poprawnego logowania się powinna być traktowana na równi z rozglądaniem się na przejściu dla pieszych

„…empatią podczas przyjmowania zgłoszenia…” Żartujesz sobie? Dzwoniłem kilka razy i zawsze pod koniec bardzo krótkiej rozmowy miałem dylemat – pojechać tam i przeprosić, że zająłem cenny czas jej wysokości, czy może skuć mordę za bezprzykładne chamstwo, z jakim musiałem się użerać. Nie wiem czemu, ale zawsze trafiałem na babską wersję osiedlowego hitlerka, coś w rodzaju kierowniczki mięsnego w PRL. Całe szczęście to już za mną – więcej nie zadzwonię choćby się waliło i paliło. Nie będę się z czymś takim użerał.

Jeśli uważasz że potraktowano Cię niewłaściwie, dlaczego nie zgłosisz tego do kierownictwa CPR? Wyciągnie konsekwencje wobec niesolidnego pracownika.

Operatorzy 112 są kontrolowani i zdają obowiązkowe egzaminy certyfikacyjne dopuszczające do pracy w CPR co parę lat. Więc w ich interesie jest właściwie przyjąć zgłoszenie. Tym bardziej że cała rozmowa jest nagrywana i przechowywana na serwerze przez jakiś dłuższy czas, więc nie mogą się wyprzeć i zakłamać swojego zachowania. Nie oceniaj ich przez pryzmat jednego zdarzenia. To ciężko pracujący ludzie. Nie chciałbyś tam pracować (praca na zmiany, „świątek-piątek”, ludzkie problemy i dramaty zgłaszane w ciągu 12-godzinnej zmiany tysiące razy, dzwoniący czasem dowcipnisie, dzieci, ludzie niezrównoważeni psychicznie, itp.) Większość operatorów 112 się stara obsłużyć petenta właściwie. Więc nie generalizuj!

xyz – nie rozumiem argumentu. to, że ludzie nie znają nie jest powodem, żeby nie stosować – jak będą musieli, to poznają… równie dobrze można powiedzieć, że jakiekolwiek przepisy są tylko po to, żeby utrudniać życie – bo np. zabraniają zabijać ludzi, a ktoś by czasem chętnie zabił kogoś innego, bo nie wiem, nie lubi go, czy cokolwiek.

tylko ludzie się jednak masowo nie zabijają, i to nie tylko dlatego, że prawo tego zabrania – mają pewne poczucie moralności i rozumieją, że tak się nie powinno robić.

z hasłami nie rozumieją, bo nie nadążają – ale powinniśmy dążyć do tego, żeby jak najwięcej osób rozumiało, a nie mówić „utrudnianie ludziom życia i zawracanie dupy” – potem jest płacz, że kary trzeba płacić…

„nie rozumiem argumentu. to, że ludzie nie znają nie jest powodem, żeby nie stosować – jak będą musieli, to poznają…”

Próbowałem sporo osób przekonać do 2fa stwierdzili że to strata czasu i w ogóle utrudnianie życia. Także ja na twoim miejscu bym nie był takim hop do przodu że będą używać menedżerów haseł.

W środowisku służbowym można nakazać. Może warto.

Żeby nakazać trzeba mieć taką możliwość, a jeśli nie to zostaje się z niczym bo zawsze jest odpowiedź że wszystko jest ok że zespół od bezpieczeństwa panuje na sytuacją. Nie mówiąc już o przygotowaniu szkoleń do pracowników, czasie na wdrożenie, przeszkolenie itp. Powodzenia

I się okaże, że menadżerem będzie plik hasla.txt na pulpicie, bo w sumie kto potem sprawdzi, czy user rzeczywiście z niego korzysta?

Dzisiaj często też już jest więc to nie będzie zmiana na gorsze. A może ktoś txt zamieni na np. Kdbx i wtedy jesteśmy do przodu z bezpieczeństwem.

To zakup ludziom dongle YubiKey. Chyba włożenie dongla do portu USB nie jest aż tak męczące dla userów?

Jak kupujesz ich więcej, to jest rabat (na stronie sklepu Yubico). Albo znajdź tańsze odpowiedniki tych dongli, jest Feitan, Notrokey i pełno innych, mniej znanych.

YubiKey sa takie sobie. Plastk fantastic w cenie jak za zloto. Przy okazji zamkneli srodowisko od momentu wspolpracy z Googlem – dla mnie cos takiego zawsze cuchnie. Mocno sie reklamuja, ale tu nic wiecej nie ma poza PR. Zdecydowanie bardziej polecam Nitrokey lub ewentualnie OnlyKey. Szczegolnie w przypadku Nitrokey’a widac roznice w jakosci wykonania, jak i podejscia do bezpieczenstwa (opensource). Od YubiKey’a trzymalbym sie jak najdalej.

> Przy okazji zamkneli srodowisko od momentu wspolpracy z Googlem – dla mnie cos takiego zawsze cuchnie

„Zamknęli środowisko”?

Co masz na myśli?

Czy to obniża bezpieczeństwo przechowywanych na Yubikeyu kluczy?

@p0k3m0n

A mi Yubikey pasuje. Monolityczna konstrukcja – możesz utopić w kiblu, a i tak będzie działać. + Brak złącza, które możesz wyłamać. Plastik raczej twardy, wiec złącze się nie wytrze. + Modele nano, które nie odstają.

Tylko cena łeb urywa. Zna ktoś coś ekstra taniego? Kiedyś na Aliexpress się trafiały, ale teraz wszystko wymiotło – jedynie Google znajduje jakieś już pozamykane aukcje. Chińczycy nie chcą sprzedawać na świat technologii, którą wcześniej sami zawinęli?

Nie mogą, nowe przepisy eksportowe namieszały tu sporo i crypto jest teraz regulowanym produktem. Więc chińskich tanich odpowiedników już raczej nie zobaczysz.

@Krystian

To zalezy czy ufasz Googlowi, czy nie. Jesli kod jest zamkniety, sprzet jest zamkniety to mozna zapisywac co cie chce i kiedy chce – np. liczbe logowan do danego serwisu, IP, date, lokalizajce. Doslownie wszystko. Nie wylaczajac backdoorow.

Zamiast haseł operatorzy 112 mogliby używać kluczy typu YubiKey. Albo uwierzytelniać się kartą inteligentną, którą i tak każdy z nich posiada, bo taką kartą logują się do systemu SIPR działającego w zamkniętej sieci OST 112, zarządzanej zresztą przez Policję.

Tutaj nawet z wykopu https://www.wykop.pl/wpis/55009207/serio-2fa-zeby-ktos-mi-sie-nie-mogl-wlamac-do-appk/ ludzie są oburzeni tym faktem że po co komu 2fa potrzebne a co dopiero zabawa w jakieś hasła, menedżery haseł itp itd

Ale w tym przypadku chodzi o aplikację McDonalds, gdzie największym łupem będą kupony warte kilka zł. Również uważam 2FA w apce McDonalds za bezsens.

Gdzie najlepiej zapisac bezpieczne 17 znakowe haslo do managera hasel?

Może być w zeszycie na hasła, o ile schowasz go do zamykanej szuflady. Chyba że mieszkasz sam.

DaleksKilledAllTimeLords

czterocyfrowy PIN do karty inteligentnej jest niezmienialny

PIN jest znany działowi IT

PIN jest znany Departamentowi Teleinformatyki MSWiA

swego czasu PIN był naklejony na karty inteligentne

_MA_SA_KRA_!!!_

@Z3S

> Po trzecie mocnych haseł nie trzeba często zmieniać. W zależności od analizy ryzyka można spokojnie ustawić czas wygasania na 3-6 miesięcy.

Kiedyś byłem za tym, żeby takich haseł w ogóle nie zmieniać. Teraz mam mieszane odczucia.

Czasem pojawia się ryzyko, że hasło zostanie podsłuchane/podejrzane. Wtedy długimi miesiącami/latami możemy mieć przyczajonego intruza w systemie. Zmiana hasła odcina mu dostęp. Chyba, że konto jest na wysokich prawach i napastnik założy kolejne konto, którego już nie będzie musiał z nami dzielić.

„Żaden atak słownikowy tego nie złamie, zapamiętanie jest proste i trudno się pomylić przy wpisywaniu.”

Oj, można, bo przecież nie widać co się wpisuje, widać gwiazdki.

Do tego, co jakiś czas wychodzi problem – chcąc wpisać długie hasło użytkownik myli się, niestety dwa razy tak samo. Potem przychodzi że mu nie działa, przecież on wpisał hasło „mojazonalubikremzborowek” i się upiera, ale kto go tam wie czy nie wpisał „mojanozalubikremzbokowek” albo coś innego dwa razy.

Wygląda mi to na sytuację, w której jakiś sadysta z władzą nałożył ograniczenia na politykę haseł, a ludzie na dole muszą sobie z tym radzić.

Częste wymuszanie zmiany hasła zmusza do obchodzenia tego – bo ileż unikalnych i nietrywialnych haseł można wymyślić i zapamiętać?

Zwykle kończy się kartkami z hasłem przylepionymi do komputera :)

Lepsze od kartek jest jednak dodawanie kolejnych liczb ;)

.

No i podstawowe pytanie – czy ci operatorzy rzeczywiście potrzebują mocnych haseł? Czy może nie chodzi o to, by nie logowali się na cudze konta?

Zastanawiam się czy do logowania do stacji nie możnaby wykorzystać jakiegoś Yubikeya, ewentualnie tokena RSA + 2fa w postaci sms na (służbową) komórkę.

Dalej, po zalogowaniu menedżer haseł i mamy załatwony temat autoryzacji, autentykacji, żadnych adahar*2137, bezpiecznie, koszernie, szybko i centralnie zarządzane.

Kurła ludzie na marsa latajo a w kraju z dykty w zeszłym tygodniu zerwaliśmy z dyskietkami 3.5″ :c

Nie można. Mają przecież te swoje karty PKI. Taka karta spełnia rolę przepustki do obszaru pracy. Czyli pan kanapkowy z obwoźnego kateringu tam nie wejdzie. Kluczyk Yubi nie ma pinu tylko sensor do dotykania. Karta PKI ma pin. SMS na służbową kom, – koszt doposażania w komórki, to nie są krytyczne systemy aby takie rzeczy wprowadzać. Nie wymyślaj, dobrze jest, tylko zmienić politykę haseł i dać możliwość zmiany pinu.

Na marsa nikt nie lata – wyłącz telewizor.

> koszt doposażania w komórki, to nie są krytyczne systemy

W skali organu państwowego myślę że takie doposażenie będzie ułamkiem kosztu który poniesie organ czy obywatele w momencie gdy ktoś przejmie te hasła i skorzysta z nich. Hasła od dawna są najtańszą ale relatywnie zawodną metodą uwierzytelniania, przynajmniej dla ludzi, bo bezpieczne nie są wygodne, a wygodne nie są bezpieczne.

> Kluczyk Yubi nie ma pinu tylko sensor do dotykania

Myślałem o zastąpieniu haseł i kart parą yubi, bo i po co dodatkowy fizyczny nośnik krypto skoro jednym yubi otworzysz drzwi z pomocą modułu NFC i tym samym yubi odblokujesz stację wpinając w port USB.

Ba, idąc dalej tym samym yubi dostarczysz klucz do menedżera haseł jeśli nadal będą konieczne (bo pamiętajmy o standardzie U2F obsługiwanym przez chyba każdą wspołczesną przeglądarkę).

> Na marsa nikt nie lata

Z dyskietek też pewnie jeszcze nie zeszliśmy :p

Yubikey do otwierania drzwi? Hmm… chyba nie pójdzie. NFC != RFID

’autentykacji’ -> 'uwierzytelniania’.

Mamy dobre tłumaczenie słowa 'authentication’ które funkcjonuje w języku polskim i w literaturze. Nagłe wprowadzenie kalki językowej nie pomaga w tym przypadku bo termin ten, jak mało który, jest ugruntowany w źródłach wiedzy, nie jest to pojęcie nowe, nieznane wcześniej. To nie przykład na życie języka tylko na jego nieznajomość i uciekanie się do kalek językowych (w tym przypadku dwuznaczność 'kalek’ zamierzona).

Najmocniej przepraszam, zdecydowanie za długo w anglojęzycznych i nieprofesjonalnych polskich źródłach, gdzie z tym słowem po prostu się otrzaskałem i myśląc 'o procesie potwierdzania zadeklarowanej tożsamości’, gadzi mózg w pierwszej kolejności podsuwa paskudną kalkę.

Dziękuję za uświadomienie!

„Cześć” w oficjalnym okólniku?

„Reansumując”?

„was”?

Kto to pisał – „Wielki informatyk” mający ludzi w d.?

A można by ludzi wyposazyć w karty z certyfikatami i PINy…

Do tego odciąć dostęp do internetu (bo po co na takim stanowisku?) wyłączyć pendrajwy i zasadniczo jestesmy bezpieczni.

A zmuszanie ludzi do zmiany hasła co xx dni z wymogami 12 znaków to prosta i pewna droga do haseł pod klawiaturą / w notesie/ pod telefonem….

A spróbujcie mieć 60 systemów (standard w instytucjach publicznych). Do każdego osobne 12-znakowe hasła …. zmieniane co 30 dni … Powodzenia ….

Jerry

„A spróbujcie mieć 60 systemów (standard w instytucjach publicznych). Do każdego osobne 12-znakowe hasła …. zmieniane co 30 dni … Powodzenia.”

Jest wiele menedzerow hasel. Kazda firma czy urzad znajdzie cos dla siebie.

„(…) zna już wszystkie hasła do końca świata mimo wymuszenia ich regularnej zmiany i tego, że system pamięta ostatnie 12 haseł (wiecie już, skąd liczba 12?).” Nadal nie wiem.

Jeśli historia jest na 12 ostatnio wprowadzonych haseł, to czy przypadkiem, po roku, wprowadzając 13 hasło mamy problem, bo już 01 nie możemy powtórzyć?

Śmiejcie, się śmiejcie. A jak przyjdzie UODO – to proszę, procedura jest, zatwierdzona, rozpowszechniona, realizowana. Są papierki, pieczątki, segregatory. Nie ma do czego się przyczepić.

Tu nie chodzi o cyberbezpieczeństwo, tylko o d…chron przed urzędnikami. Poczytajcie sobie kwiatki z decyzji w sprawie danych osobowych, to przestanie być do śmiechu.

I o to chodzi.

To też nie tak.

Problemem pierwszym jest ta polityka haseł. A to była tylko reakcja.

Polityka musi być dostosowana do możliwości ludzi a nie ludzie do polityki haseł bo ludzi się zmienić nie da, a politykę haseł łatwo można zmienić.

O tym że częsta wymuszona zmiana haseł jest błędem to już badania dowodzą.

„Po drugie, hasło powinno składać się z frazy – kilku połączonych wyrazów (…)”

Zastanawiam się czy to w każdym przypadku było by skuteczne. Podejrzewam, że ludzie mogli by iść na łatwiznę i jako hasło ustawiać dobrze znane i popularne frazy np. „alamakotaipsa” albo jakiś cytat.

Jeśli tego typu hasła zyskały by popularność to podejrzewam że i ataki siłowe na hasła mogły by być prowadzone pod tym kątem (sprawdzania popularnych fraz).

+1

Dlatego wymyslono metode rzutu kostkami do gry i na podstawie takiego losowego wyniku wybieranie slowa z listy.

https://diceware.dmuth.org/

Ale nie widze tego jak w firmie na poczatku miesiaca kilkanascie osob zaczyna na poczatku zmiany rzucac koscmi. xD

Mi się podoba to 40 dni. Dzięki temu, hasło „Styczen21” może obowiązywać jeszcze w lutym. Mimo znajomości biurowych realiów – nie do złamania :D

Po 12 malych literach w hasle (a nawet wczesniej) moje algorytmy juz licza najpierw same male litery.

…potem jedna wielka na początku, potem druga wielka gdzieś w środku, …..