Jakimi umiejętnościami trzeba dysponować by włamywać się do serwerów bankowych? W ostatnich dniach pojawia się coraz więcej dowodów wskazujących, że w zupełności wystarczy obsługa prostego skanera błędów SQLi.

Banki z Kataru, ZEA, Bangladeszu i Nepalu znalazły się na liście ofiar tureckiej grupy włamywaczy. Bazy danych, listy klientów, numery kart kredytowych, wewnętrzna dokumentacja – dziesiątki gigabajtów danych należących do tych instytucji zostały udostępnione w sieci.

Narodowy Bank Kataru

Widzieliśmy różne incydenty w sektorze bankowym, zarówno te ujawnione jak i zamiecione pod dywan, ale ten wygląda na jeden z najpoważniejszych wycieków danych w historii. Kilka tygodni temu zostały upublicznione dane kilkuset tysięcy klientów (w tym także Polaków pracujących kiedyś lub obecnie w Katarze), kart kredytowych czy wykonywanych transakcji. Bank nabrał wody w usta a media (nie licząc katarskich) nie wykazują zbyt dużego zainteresowania tą sprawą.

Łącznie ujawniono prawie półtora gigabjata danych z systemów bankowych. Włamywacze nie tylko przekazali zrzuty baz SQL, ale także dokonali wstępnej selekcji informacji, wyodrębniając foldery dotyczące rzekomo dziennikarzy, agentów służb specjalnych czy katarskiej rodziny rządzącej. Atak ten wygląda naprawdę źle i chyba tylko brakowi większych umiejętności po stronie atakujących należy przypisać fakt, ze nie słyszeliśmy do tej pory o ogromnych kradzieżach środków klientów tego banku.

https://twitter.com/omarbv/status/724944362854031361

Kolejne siedem banków

Grupa włamywaczy podpisująca się jako Bozkurtlar, czyli Szare Wilki, odpowiedzialna za ujawnienie włamania do katarskiego banku, kilka dni później zapowiedziała że to jeszcze nie koniec. Słowa dotrzymała, ponieważ kolejne wycieki następowały jeden po drugim. W internecie znalazły się dane pochodzące z takich instytucji jak:

- InvestBank (Zjednoczone Emiraty Arabskie)

- Dutch Bangla Bank (Bangladesz)

- Trust Bank (Bangladesz)

- The City Bank (Bangladesz)

- Sanima Bank (Nepal)

- BUD Bank (Nepal)

- Commercial Bank (Sri Lanka)

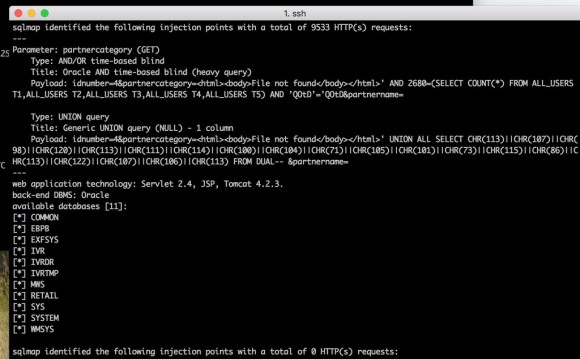

W opublikowanych archiwach znajdują się zestawienia klientów, salda ich rachunków, dane kart płatniczych, wewnętrzna korespondencja banków, hasła administratorów, opisy używanych systemów czy wręcz logi narzędzi wykorzystywanych do ataków. Sądząc po zlokalizowanych zapisach przebiegu włamań atakujący używali dwóch narzędzi: Havij oraz sqlmap.

Choć nie licząc banku z Kataru ofiary, podobnie jak niedawno okradziony Bank Narodowy Bangladeszu, nie należały do światowej czołówki tych instytucji warto pamiętać, że nawet największe banki nie są odporne na taki włamywaczy – czego dowodzi chociażby niedawne włamanie do banku JPMorgan. Trzeba także zauważyć, że większość poważnych incydentów w tym sektorze nigdy nie widzi światła dnia o ile nie zadbają o to sami atakujący. Żaden z banków nie przyznał się do bycia ofiarą grupy Carbanak, która mogła ukraść setki milionów dolarów a banki na całym świecie, także w Polsce, wolą pokryć straty niż przyznać się do wpadki.

Komentarze

banki mają najgorsze możliwe systemy pod względem zabepieczeń i poziomu technicznego. Co chwila coś w nich nie działa i są pełne dziur. Te włamy mnie absolutnie nie dziwią. Dziwi mnie fakt, że ktokowliek wierzy w ciemno, że skoro banki są duże, to na pewno bezpieczne.

Kolejny „nie wiem ale sie wypowiem” xD

Wiem ale się nie wypowiem. Resztę sobie dopisz, byle z sensem.

nieco w oderwaniu od tematu, jednak z luźmym związkiem:

A jak działają „security managerowie” w bankach? za przykład niech choćby posłużą karty zdrapki do PKO BP. kiedyś zdrapywało się kolejno. jak system zażądał podania zdrapanego pola lub zrobił mijaka, byłeś niemal pewien że trzeba zamówić nową kartę i to było do wykrycia przy pierwszej lepszej transakcji.

Obecnie jest wdrożona procedura „bezpieczeństwa”, gdzie pole do zdrapania jest losowane. Wtedy ty możesz wykryć że jest coś nie tak statystycznie po transakcji będącej połową pól do zdrapania, ale też tylko dla przypadku pola zdrapanego. Mijaka w ten sposób nie wykryjesz. I to jest mniej więcej przedstawienie niesamowicie „wysokiego” poziomu zabezpieczeń w bankach.

Innym kuriozalnym wręcz przypadkiem jest wprowadzenie kart radiowych, gdzie głównym zabezpieczeniem jest „security by obscurity”. byle kto może podejść do ciebie z przenośnym terminalem i zczytać dane z karty. Karta nie jest w stanie stwierdzić czy to jest dobry terminal czy jakaś lewizna i wszystko podaje. Potem tych danych możesz użyć do transakcji online w Internecie, podając po prostu dane karty.

Przed chwilą poświęciłem 2 minuty na przeszukanie youtube, i masz: https://www.youtube.com/watch?v=x4NLDFbD7fw

Właśnie tak banki „chronią” pieniądze swoich klientów, często przerzucają koszty właśnie na klienta.

Teoretyczne rozważania.

1. Znasz jakiś atak z użyciem kart-zdrapek? Bo banki nie znają.

2. Jeśli te ataki na karty zbliżeniowe są takie łatwe proste i przyjemne to wytłumacz dlaczego nikt tak nie kradnie pieniędzy (bo nie kradnie).

Kolejny niedoceniany, bezrobotny ykspert od wszystkiego.

W sumie to dziwię się takim ykspertom, że 15 min po przeczytaniu podobnych tekstów nie wysłali swoich ofert wykonania audytu lub pracy dla poszkodowanych.

Ps.

Wiem jak się pisze słowo ekspert

Może dlatego, że banki warto atakować w przeciwieństwie do przykładowo serwisów informacyjnych, gdzie nie pozyskuje się tak wrażliwych danych jak w bankach.

„chyba tylko brakowi większych umiejętności po stronie atakujących należy przypisać fakt, ze nie słyszeliśmy do tej pory o ogromnych kradzieżach środków klientów tego banku” – wypowiadanie sie o czyichs umiejetnosciach nie majac pojecia o kim sie w ogole mowi jest delikatnie mowiac niestosowne. druga kwestia, skad pomysl ze wszyscy ktorzy wbijaja do bankow musza kierowac sie checia zawlaszczenia kasy?

+

Takie zawłaszczenie kasy jest mówiąc krótko nawet niemądre bo bank się w ten sposób na pewno dowie.A przecież stary dowcip mówi,że żeby dokonać skoku na naprawdę dużą kasę to nie napada się na bank tylko zakłada się bank ;) Coś mi mówi,że udzieliłem tym różnym komputerowym bandziorkom podpowiedzi wartej miliardy,ale w końcu w zwykłych ludzi to nie uderza,a oni muszą to jeszcze 1.Przeczytać 2.Rozwinąć twórczo.

Szare Wilki to tureccy nacjonaliści (nie którzy wiążą ich z zamachem na JP2) – śpieszę zameldować ! Takie w sumie chyba trochę ziomale obecnego szefa Turcji oczywiście żadna ze stron się oficjalnie nie przyzna do drugiej a atakujący to pewnie nastolatki ale to i tak wskazuje jakie klimaty panują w Turcji

A ile bankow ma stare oprogramowanie na routerach urzadzeniach bezpieczenstwa sam pracowalem w banku w IT to wiem ze sprzet wymaga wymiany softu na routerach czy innych urzadzeniach bezpieczenstwa a jak dodac urzadzenia GSM z szyfrowaniem okazywalo sie ze wymienilem soft na urzadzeniach gsm to klucze szyfrujace padaly bo ASA mialo stary firmware a ze to $$$ to szkoda $$$ wydac w Banku wydac polskim co jest odlamem poczty :) niestety support kosztowny tak naprawde stary soft roterpw brzegowych sprzetu zabezpieczajacego to zaproszenie o atak a soft kilka lat nie wymieniany :(

Trust Bank (Bangladesz)

:-D

„Dutch Bangla Bank”

Ten za to nie za dobrze bangla

Podobno na międzynarodowej konferencji banków w Montevideo ustalono, że środki przeznaczane na wymyślanie kolejnych instrumentów finansowych mają być przeznaczane na ochronę aktywów klientów.

Wszystko zależy także od informatyków w danym banku. Znam takich co od siedmiu lat nie zmienili haseł! Skoro JA zupełnie spoza banku wiem o tym to hakerzy nie zaatakowali tego banku chyba z litości :) jakbyście zobaczyli pomieszczenie serwera… (!) Szkoda gadać żenada po prostu. O ile system działa prawidłowo a bałagan jest „tylko” w hasłach i pomieszczeniu o tyle gdzie indziej może być odwrotnie! No i haker nie potrzebuje szukać „furtki” bo zastaje otwartą bramę. Czasem jeden ludzki błąd powoduje po prostu obrócenie w niwecz całego misternego systemu zabezpieczeń. Np. wspomniany brak zmiany hasła,czy wywalenie na śmieci brudnopisów haseł. Albo… założenie „lipnego konta ” aby prześledzić pracę banku. Sposobów jest masa i tak ogólnie mówiąc nie zazdroszczę bankowym informatykom. Ciężki kawałek chleba, i odpowiedzialny.

Sądzę,że ataki na banki nie są powszechne raczej dlatego,że żeby je przeprowadzić to trzeba być arcymistrzem hackingu pewnym swoich zdolności i znającym choć trochę bankowe systemy – albo diabelnie odważnym i kompletnie niedoinformowanym idiotą (przy czym częściej słyszy się o tych drugich). Rzecz w tym,że nawet próba ataku na system bankowy w zupełności wystarczy,by takiego kogoś atakującego taki system skazać na kilka lat, a postępowanie wtedy rusza z kopyta bo „groźni hackerzy napadli na bank”.