Kilka tygodni temu polskie media jednym głosem podały sensacyjnego newsa o włamaniu do Centralnego Banku Rosji. Zweryfikowaliśmy wykradzione pliki i trudno o inny wniosek niż taki, że media podały fake newsa bez żadnej weryfikacji.

Wyciek wrażliwych informacji z Centralnego Banku Rosji ma być jednym z największych sukcesów Anonymous w potyczce z podmiotami, które wspierają reżim Putina. W oparciu o komunikat Polskiej Agencji Prasowej napisały o nim chyba wszystkie polskie media, od TVN-u po TVP Info. Bez żadnej weryfikacji, bez żadnej refleksji, nawet bez próby uzyskania komentarza ekspertów. My pobraliśmy na dysk ponad 20 GB danych, aby zweryfikować, ile jest prawdy w tych doniesieniach.

Informację o zhakowaniu Centralnego Banku Federacji Rosyjskiej obwieściła powiązana z Anonymous grupa, zarządzająca na Twitterze kontem The Black Rabbit World. Zaczęła od zapowiedzi, że w ciągu 48 godzin udostępni ponad 35 000 wykradzionych plików. Wbrew prognozom niedowiarków, obietnicę spełniła, ale zanim do tego doszło, bank przesłał do mediów oświadczenie, że żadnego włamania nie było. Po instytucji, której protoplastą był Bank Państwowy ZSRR, niczego innego się nie spodziewaliśmy.

Gdy pozyskane przez Anonymous pliki zostały upublicznione, rosyjskie media i „fact-checkingowe” konta na Telegramie zaczęły zapewniać, że jest to kompilacja danych z ogólnie dostępnych źródeł. Warto w tym miejscu zauważyć, że zakres pojęcia „informacji jawnych” w Rosji i krajach zachodnich może się nieco różnić, a nawet jeśli tak nie jest, to Rada Dyrektorów Centralnego Banku może wydać zalecenie, by rosyjskie podmioty działające w branży finansowej i kredytowej – mimo obowiązujących przepisów – nie ujawniały określonych danych biznesowych. Taka decyzja rzeczywiście została podjęta, dziwnym trafem parę dni przed atakiem Anonymous. Ma obowiązywać do końca tego roku i dotyczy m.in. informacji o udziałowcach, beneficjentach oraz przeprowadzonych restrukturyzacjach. To skutkuje oczywiście zmniejszeniem przejrzystości rosyjskiego rynku i według Business Insidera może utrudnić nakładanie kolejnych sankcji. Powstaje pytanie, czy ktoś z Anonymous śledzi tego typu doniesienia i na szybko postanowił pobrać informacje, które lada moment miały zostać ukryte? Czy kolejność była odwrotna – w banku ktoś się zorientował, że haktywiści wykradają dane i stąd decyzja kierownictwa o ich tymczasowym utajnieniu? A może to przypadkowy zbieg wydarzeń… raczej się nie dowiemy, ale możemy przyjrzeć się bliżej wyciekowi.

Dane pochodzące z Centralnego Banku Rosji zamieszczono pierwotnie na dwóch darmowych kontach w serwisie Mega – na jednym 19,47 GB w 9 folderach (o nazwach od part-1 do part-9), na drugim 1,45 GB w pojedynczym folderze (part-10). W sumie 17 076 plików, a więc o wiele mniej niż w zapowiedzi na Twitterze, choć niewykluczone, że po rozpakowaniu wszystkich archiwów .rar i .zip udałoby się nam zgromadzić liczbę plików zbliżoną do zapowiadanej (inna sprawa, że nawet ich pobieżne przejrzenie skłania do wniosku, że odkrylibyśmy w ten sposób niemało duplikatów). Poniżej możecie zobaczyć, jakie dokładnie pliki znaleźliśmy po pobraniu całości na dysk. Nawiasem mówiąc, Mega zablokował jedno z podlinkowanych na Twitterze kont z powodu „rażącego naruszenia” warunków świadczenia usług. Niewielka strata, bo dane z tego wycieku zostały już udostępnione m.in. na stronie DDoSecrets.

| format | liczba plików | rozmiar |

| .zip | 12 713 | 17,34 GB |

| .rar | 1 652 | 3,17 GB |

| 1 401 | 257 MB | |

| .xlsx | 701 | 52,1 MB |

| .txt | 283 | 30,7 MB |

| .xls | 273 | 31,6 MB |

| .jpg | 38 | 626 KB |

| .png | 8 | 29,7 KB |

| .swf | 6 | 7,55 MB |

| .zip.opdownload | 1 | 1,21 MB |

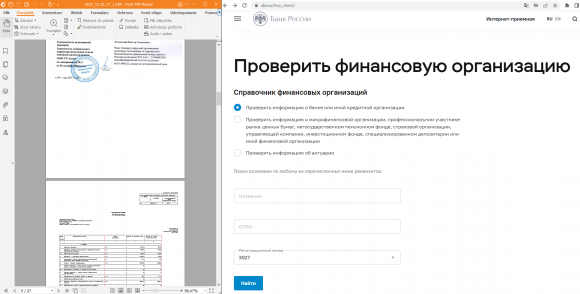

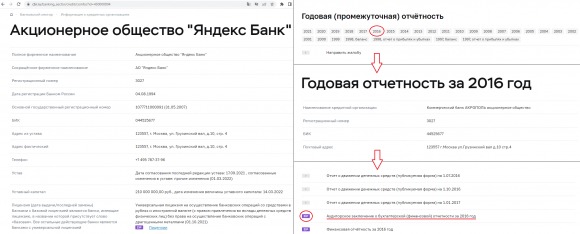

Zacznijmy od jedynego pliku z rozszerzeniem .zip.opdownload, który daje nam pewne pojęcie o zaawansowaniu narzędzi użytych do ściągania danych z bankowych serwerów. Tego typu pliki są tworzone, gdy próbujemy coś pobrać za pomocą przeglądarki Opera. Jeśli coś pójdzie źle i pobieranie nie zostanie zakończone, zamiast interesującego nas pliku otrzymamy taki z .opdownload na końcu (posługując się Firefoksem lub Safari, będziemy mieć do czynienia z rozszerzeniem .download, a w przypadku Chrome – z .crdownload). Niekompletnie pobrany plik da się czasem otworzyć dzięki zmianie formatu na właściwy, w tym przypadku .zip. Próbujemy – działa. Rozpakowujemy odzyskane archiwum, w środku znajdujemy plik 3027_01.01.17_1.PDF, który po otwarciu okazuje się raportem z audytu sprawozdania finansowego banku Akropol (ros. Акрополь) za 2016 r. Jest to niestety skan papierowej dokumentacji, co utrudnia jej poszukiwania za pomocą Google. Udaje się nam jednak ustalić, że widniejąca w nazwie pliku liczba 3027 nie jest przypadkowa – to numer rejestracyjny banku, który obecnie funkcjonuje pod nazwą Yandex (ros. Яндекс). Tak, chodzi o korporację, która stworzyła wyszukiwarkę chętniej używaną przez Rosjan niż Google. Centralny Bank Federacji Rosyjskiej umożliwia weryfikację instytucji finansowych działających na tamtejszym rynku, wystarczy udać się na stronę: https://www.cbr.ru/fmp_check/.

Trafiamy dzięki niej pod adres: https://www.cbr.ru/banking_sector/credit/coinfo/?id=450000804, gdzie teoretycznie powinniśmy znaleźć pełne spektrum informacji biznesowych dotyczących finansowego odłamu firmy Yandex. W praktyce niewielka część danych okazała się niedostępna (być może w wyniku przywoływanej wcześniej decyzji rady dyrektorów), ale poszukiwany raport i owszem znaleźliśmy.

Przeglądając udostępnione przez Anonymous dane, natrafiliśmy na 14 plików .pdf (zwykle w postaci spakowanej do .zip i .rar) związanych bezpośrednio z Yandexem. Sprawdziliśmy, że 12 z nich, zawierających informacje finansowe z lat 2009–2018, da się bez trudu ściągnąć ze strony Centralnego Banku Rosji. Co istotne, znaleźliśmy na tej stronie również raporty obejmujące lata 2019–2021, ale w pobranym przez nas archiwum ich nie było. Anonymous raczej nie pominęliby takich informacji, nasuwa się więc wniosek, że dane pozyskali podobnie jak prorosyjska grupa Killnet, która niedawno zaatakowała PAIH – czyli z nadużyciem funkcji serwującej pliki w jakimś skrypcie, który pechowo nowszych danych nie uwzględniał. Taką samą analizę można przeprowadzić, biorąc pod lupę dowolne archiwum .zip lub .rar mające w nazwie wyłącznie cyfry, czyli numery rejestracyjne banków i innych podmiotów działających na rosyjskim rynku finansowym. Stanowią one ponad 2/3 badanego zbioru.

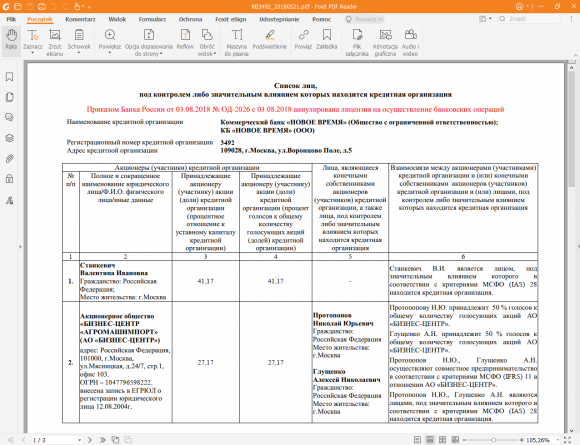

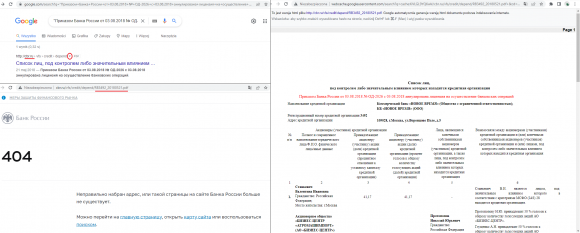

Haktywistom udało się też pobrać niemal półtora tysiąca plików .pdf zawierających informacje o udziałowcach poszczególnych instytucji. Jak już wspomnieliśmy, Centralny Bank Rosji wydał w marcu zalecenie nieujawniania takich danych – dlatego ich odszukanie może być trudne, choć nie jest niemożliwe. Spróbujmy znaleźć np. widoczny powyżej dokument. Nie jest to skan, więc bez problemu możemy skopiować jakiś charakterystyczny fragment tekstu i wkleić go do Google. Wyszukiwarka pokazuje nam jedno trafienie. Po kliknięciu w link, przenosimy się na stronę w domenie cbr.ru i widzimy błąd 404 – strona nie istnieje. Wracamy do Google i sprawdzamy, czy poszukiwany przez nas plik znajduje się w pamięci podręcznej wyszukiwarki. Mamy szczęście, jest. Taki manewr niestety nie zawsze się udaje. W przypadku niepowodzenia nie zaszkodzi zajrzeć do serwisu docplayer.com, gdzie zachowała się pokaźna kolekcja plików, które zdążyły zniknąć ze strony banku centralnego (wbudowana wyszukiwarka nie działa najlepiej, warto więc korzystać z Google, posługując się operatorem site:). Innym źródłem może być analizbankov.ru.

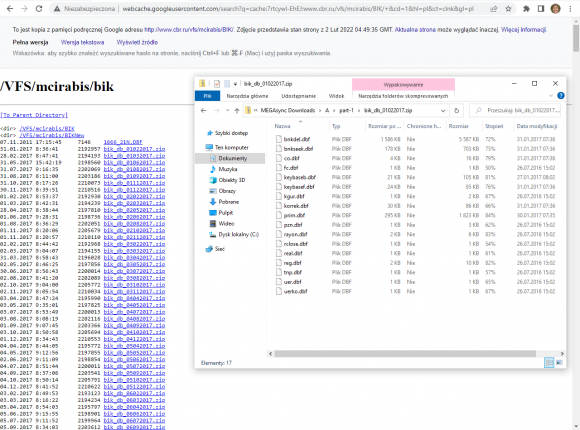

Na uwagę zasługują także archiwa .zip zawierające pliki .dbf wykorzystywane przez niektóre systemy bazodanowe z dBASE na czele (choć istnieje możliwość otwarcia ich także w Excelu). Części z nich towarzyszą noty informacyjne pod postacią plików .doc, z których wynika, że mamy tu do czynienia z informacjami dostarczanymi do katalogu BIK (ros. Справочник БИК, gdzie BIK oznacza kod identyfikacyjny banku, który w odróżnieniu od podobnego rozwiązania na Zachodzie obowiązuje tylko na terytorium Rosji). Gromadzone dane dotyczą transakcji dokonywanych za pośrednictwem sieci rozliczeniowej banku centralnego. Od połowy 2018 r. są one publikowane pod adresem: http://cbr.ru/PSystem/payment_system/. Wcześniej były dostępne na stronie: http://www.cbr.ru/mcirabis/bic/ – pobrane przez Anonymous pliki pochodzą właśnie stamtąd, co oznacza, że są mocno przestarzałe. Jak widać na poniższym zrzucie ekranu, nadal można się do nich dostać, przeczesując pamięć podręczną Google.

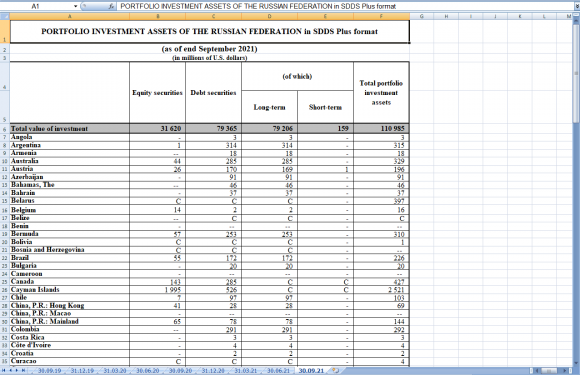

Na koniec warto wspomnieć o plikach .xls i .xlsx, których w archiwum jest około tysiąca. Nie zawierają one poufnych danych i z reguły da się je znaleźć na stronie banku – wystarczy w pasku wyszukiwarki wpisać charakterystyczną frazę z interesującego nas arkusza. Co zawierają? Zwykle jakieś wykazy, np. plik 01-portfolio.xls pokazuje inwestycje portfelowe za granicą i jest dostępny pod adresem: https://www.cbr.ru/vfs/statistics/credit_statistics/iip/01-portfolio.xls. To samo, tylko w wersji anglojęzycznej, znajdziemy w pliku 01e-portfolio.xls, do pobrania ze strony: https://www.cbr.ru/vfs/eng/statistics/credit_statistics/iip/01e-portfolio.xls. Z kolei list_ops.xlsx zawiera rejestr operatorów systemów płatniczych, z którym można się zapoznać, klikając w link: https://www.cbr.ru/vfs/PSystem/rops/list_ops.xlsx.

Podsumowując, Anonymous niepotrzebnie się fatygowali, pobierając z rosyjskich serwerów tyle gigabajtów danych. Większość udostępnionych plików zawiera informacje przestarzałe i łatwe do znalezienia za pośrednictwem Google. Warto jednak temu wyciekowi poświęcić nieco uwagi ze względu na niedawną decyzję Centralnego Banku Rosji o nieujawnianiu niektórych informacji (wbrew obowiązującym przepisom). Może dzięki udostępnionym plikom uda się rozpracować strukturę kapitałową i własnościową większej liczby spółek wspierających reżim Putina – pojawi się wtedy możliwość nałożenia sankcji na kolejne podmioty.

Komentarze

Jak wygląda sprawa z pobieraniem takich plików? Czy pobieranie plików z takich „wycieków” jest dozwolone? Jak pobrać „szybko” takie dane np. korzystając z TORa, bo wydaje mi się, że to by się pobierało 10 lat. VPNy spoko, tylko wiele serwisów hostingowych blokuje VPNy, bądź drastycznie obcina szybkość pobierania.

Jaką prędkość masz w torze, że tak narzekasz?

Modemową, w porywach do 4kb\s.

Zmień sobie pierwszego guarda na inny i testuj na szybkich stronach, plikach.

z dużej chmury mały deszcz

Badzcie powazni… przeciez to jest kolejna szopka pod Kowalskie. Rosja zla i nieudolna, zachod dobry i cwany. Fakenews? Jaki fakenews. Jedna z wielu w ostatanich latach pseudowiadomosci podanych przez „ekspertow” dla urobienia pospolstwa i pokazania mu co ma robic. Tego nikt nie weryfikuje, bo ci na decyzyjnych stanowiskach i tak wiedza, ze to bzdury wyssane z palca, a Kowalskie nie mysla samodzielnie z definicji. Tresuje sie ich pod katem kogo maja kochac, kogo nienawidzic i przede wszystkim uwolnic od niewygodnych pytan oraz rownie niewygodnych wnioskow. Przeciez takich psueodinformacji jest tyle, ze wlasciwie mozna zaryzykowac stwierdzenie, ze sa *tylko* takie, a fakty, te prawdziwe, stanowia juz nie pojedynczy procent, a pojedynczy promil tego co oferuja massmedia glownego scieku. Ciekawe, ze im glosniej bredzi sie o „fakenewsach”, tym dziwnym trafem jest ich wiecej i wiecej, a gdy przez ten ocean klamstwa przebije sie jakis niewygodny dla narracji fakt, to z punktu jest pietnowany jako foliarstwo, trolowanie (koniecznie proputinowskie), ba – czasami wrecz terroryzm.

To sa metody prawie 100 letnie i pamietajace urabianie tepego plebsu pod ataki na Zydow i rozkrecenia biznesu pod nazwa „II Wojna Swiatowa” (bo to byl biznes). Dzis mamy to samo. III Wojna Swiatowa jest tak blisko, ze czuc wrecz jej zapach i tylko slepi (na umysle) tego nie widza.

No dobra, ale kto ma interes w puszczaniu takich plotek? Taka „pozytywna propaganda”, że Ruskim słabo idzie, żeby wzmocnić morale? Czy jeszcze co innego?