Producenci prześcigają się w kolejnych pomysłach jak zabezpieczyć nasze dane. Jeden z nich ma w ofercie dysk, który ulegnie fizycznej autodestrukcji w przypadku jakiegokolwiek zagrożenia lub otrzymania odpowiedniej wiadomości SMS.

Niektórzy twierdzą, że jedynym skutecznym zabezpieczeniem danych jest silne szyfrowanie. Nie jest to oczywiście metoda idealna – to, co zaszyfrowano, można także odszyfrować, na przykład zmuszając właściciela danych do wyjawienia klucza. Rozwiązaniem może być fizyczne niszczenie danych – ale w tym wypadku trudno wykluczyć zagubienie nośnika czy jego przejęcie przez organy ścigania, a skuteczne niszczenie bywa procesem czasochłonnym. Rozwiązaniem wydaje się być produkt oferowany przez firmę Securedrives.

Dysk tak bezpieczny, że aż strach

W kwietniu tego roku firma Securedrives pokazała światu rozwiązanie większości problemów związanych z fizycznym bezpieczeństwem danych zapisanych na dysku. Jej produkt, sprzedawany pod nazwą Autothysis, posiada tyle funkcji zabezpieczających dane, że aż strach je wszystkie aktywować, by przez przypadek nie zrobić sobie krzywdy.

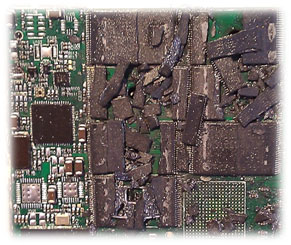

Po pierwsze jest to dysk SSD, wyposażony w pamięci flash typu NAND. Jego najciekawszą funkcją jest możliwość fizycznej autodestrukcji w ułamku sekundy. Firma nie opisuje szczegółów procesu, jednak prezentowane zdjęcia mówią same za siebie:

Sama możliwość autodestrukcji jest bardzo ciekawa, jednak najbardziej interesujące jest szerokie spektrum metod jej wywołania.

Dysku, dysku, zniszcz się

Dyski wyposażone są fabrycznie w klawiaturę umieszczona na obudowie, dzięki której przed każdym ich uruchomieniem można podać kod PIN (do 22 znaków) oraz jednorazowy kod wygenerowany za pomocą osobnego tokenu. Dzięki takiemu rozwiązaniu właściciel dysku unika ryzyka związanego z możliwością przechwycenia hasła przez podsłuchanie naciskanych klawiszy klawiatury komputera. Dodatkowo klawiatura losowo zamienia miejsca wyświetlanych znaków, uniemożliwiając np. odgadnięcie PINu przez analizę termiczną lub odcisków palców. Jakby tego było mało, token może wibrować w momencie, gdy dysk się od niego oddali ponad określony dystans.

Dodatkowo dyski posiadają także wewnętrzna baterię (gwarantującą funkcjonowanie zabezpieczeń w razie odcięcia zasilania) oraz moduł GSM, pozwalający przyjmować polecenia przez SMS. Wszystko to zawarte jest w obudowie odpornej na manipulacje.

Kiedy zatem dysk ulegnie autodestrukcji? Wariantów jest niemało:

- zbyt wiele nieudanych prób podania kodu PIN

- wykrycie próby otwarcia obudowy

- odłączenie od interfejsu SATAII

- otrzymanie polecenia via SMS oraz jego potwierdzenie (drugi SMS)

- utrata zasięgu GSM przez określony czas

- utrata kontaktu ze stacją zarządzającą (wersja korporacyjna)

- otrzymanie zdefiniowanej serii puknięć w obudowę (tak, można zakodować serię puknięć, które uruchomia mechanizm autodestrukcji!).

Oczywiście oprócz zaawansowanych funkcji obronnych dyski posiadają wbudowane mechanizmy szyfrujące, korzystające z algorytmu AES i klucza o długości 256 bitów. Dyski sprzedawane są w wariancie 64 i 128GB, w opcji wewnętrznej (SATAII) i zewnętrznej (micro USB 3.0). Firma oferuje także zestawy „korporacyjne”, umożliwiające np. sprzętowe klonowanie dysków lub automatyczną destrukcję wszystkich urządzeń w całej firmie za jednym przekręceniem kluczyka. Niestety nie mamy pojęcia, ile taka zabawka kosztuje, ale wygląda na naprawdę przemyślaną.

Co ciekawe, choć firma wygląda na brytyjską, to informuje na swojej stronie, że patenty i znaki towarowe są licencjonowane polskiej spółce Cautela Technology Sp. z o.o.

Komentarze

No no,,bardzo ciekawie wygląda ten patent z czerwonym guzikiem, a raczej kluczykiem. Oby sposób z pukaniem miał tryb testu bo można nieźle się władować:

Sprawdzenie działania sekwencji puknięć = brak danych

Przypadek przypałowy bez sprawdzenia poprawności działania = ups…

Biedna BSA. Jak nie zdążą dobiec do gabinetu prezesa…

Jak doprowadzić flash do stanu jak na zdjęciu? Pospekulujmy:

– albo silny prąd (o dużym natężeniu),

– albo duży ładunek elektrostatyczny (dysk musiałby posiadać coś jak induktor lub specjalny kondensator przeznaczony do takiego „strzału” wysokim napięciem),

– albo wysoka temperatura,

– albo czynnik chemiczny trawiący wafel,

– albo kombinacja co najmniej 2 z wyżej wymienionych pomysłów,

– albo? No właśnie…

Albo dwa siłowniki po dwóch przeciwległych stronach płytki. Ruch skrętny powoduje że tak pękają rzeczy.

Gdzie w twardzielu zmieścisz takie siłowniki? Musiałyby być robione jak dla 007 ;) Poza tym siłownik jest mechaniczny (hydrauliczny) i jest go łatwo przyblokować, poza tym ma inercję, nie jest taki szybki jak np. „strzał” wysokim napięciem. Siłownik odpada.

>albo duży ładunek elektrostatyczny (dysk musiałby posiadać coś jak induktor lub specjalny kondensator przeznaczony do takiego „strzału” wysokim napięciem),

>ładunek elektrostatyczny

>induktor

eh informatycy, dłubcie sobie wirtualne rzeczy w tych całych komputerach a świat rzeczywisty zostawcie inżynierom.

Oprócz srania, możesz pisać bardziej merytorycznie??

.

Akurat kondziory są wykorzystywane nawet już jako baterie. Nie jest problemem zbudować kondzior gromadzący duży ładunek na małej powierzchni. Gdy pisałem „coś jak induktor” miałem na myśli układ pompujący i gromadzący ładunek elektryczny. Też fikcja?

Do 'goij’. Informatyka to właśnie inżynieria. Bez obrazy, ale mam wrażenie Goij, że dla Ciebie 'informatyk’ to pan instalujący drukarki w urzędzie. Pozdrawiam!

Jako, że jestem pomysłodawcą patentu niszczenia to wam powiem jak to działa.

W dysku mieszka krasnal, na sygnał wychodzi ze swojego domku i napieprza toporkiem w trzewia. Ot co.

Odwrócenie zasilania i ewentualnie podwyższenie napięcia. Następuje wybuchowe odparowanie struktury układu scalonego.

Kolega ten efekt uzyskał wykazując się nieprzeciętną siła i wtykając zasilanie (molex) do twardego dysku odwrotnie.

Kod w firmware dzielący przez zero :-)

Przydatne, szczególnie dla księży :-)

musiało ci sie to bardzo podobać, skoro sie tak uśmiechasz :-)

Na pewno da się to otworzyć i zacząć deszyfrować danę. Jednak pytanie brzmi ile będzie trwało przygotowanie fachowców do tego, dojazd

Chyba jeszcze brakuję tu opcji auto uszkodzenia po jakimś czasie, np wysyłanie sms’a raz w tygodniu zaczynającego odliczanie od nowa , ewentualnie jakaś sekwencja podłączania go do komputera połączone z diodą informującą

przeczytaj jeszcze raz ze zrozumieniem, a pozniej wykresl polowe swojej wypowiedzi

AES-256 jest od 2009 złamany ze złożonością 2^32, także jeszcze trochę i pęknie ;) btw mając na kompie agenta McAfee można zdanie zarządzać szyfrowaniem dysku.

Nie wiem, skąd info, że AES-256 można złamać ze złożonością 2^32. Jeśli masz na myśli ten atak https://www.schneier.com/blog/archives/2009/07/another_new_aes.html to jest to atak typu related-key (niepraktyczny) oraz na zredukowaną liczbę rund (czyli nie dotyczy AESa, którego się używa w praktyce, ale osłabionego wariantu).

Tak na marginesie, atak o złożoności 2^32 można przeprowadzić całkiem szybko na smartfonie.

http://w75iq24ckwohfjbt.onion/

Witam!

Juz wkrotce startujemy z nowa strona internetowa.

Polska Strefa Wolnego Internetu!

Darmowy hosting stron w domenie .onion!!

Miejsce gdzie mozesz zupelnie anonimowo dzielic sie informacja.

Sorki ze tak pozno, ale jest to odpowiedz na zamkniecie Freedom Hostingu.

Zalozylem to miejsce poniewaz przez dlugie tygodnie nie moglem znalezc zadnego darmowego hostingu stron .onion i w koncu postanowilem wziac sprawe w swoje rece.

Jak wrzuce strone to od razu dam formularz kontaktowy i klucz pgp.

PS: Sorki za komentarz nie na temat.

„Co ciekawe, choć firma wygląda na brytyjską, to informuje na swojej stronie, że patenty i znaki towarowe są licencjonowane polskiej spółce Cautela Technology Sp. z o.o.”

Z tego co widzę to ta firma jest albo pośrednikiem patentowym, albo firmą zbierającą różnorakie patenty. W bazie uprp mają 22 strony wynalazków ;)

Może po prostu napakowali tam C4 ;)

-pup pup puk, otwierac bsa!

-spoko chłopaki, wchodźcie, właśnie tą sekwencją pukania zniszczyliście dysk :)

Nie taki znowu bezpieczny jest ten dysk.

Producent pisze, że szyfrowanie 256 bit AES- ok, ale w trybie implementacji CBC a nie XTS !!!. I tu jest duży błąd.

Po drugie nie wykorzystuje kryptografi krzywych eliptycznych (ECC).

Co z tego, że ma certyfikat FIPS 140-2 poziom 3, ale to się tyczy obudowy I modułów a nie samego hardware.

Dostałby max klasyfikację do materiałów poufnych I zastrzeżonych w Pentagonie.