Jak hejtować, to najlepiej anonimowo. A jak anonimowo, to najlepiej przez Tora. Wie to pewnie każdy świadomy technicznie internauta. Niestety, jak się okazuje, wiedzą to także niektórzy politycy.

Od paru dni politycy w Polsce przerzucają się wzajemnymi oskarżeniami o szerzenie nienawiści w internecie. Staramy się, jak możemy, unikać dotykania tematów politycznych, ale gdy dzwoni trzeci dziennikarz z prośbą o komentarz, to znaczy, że trzeba kilka słów napisać.

Anonimowość w internecie

Fakty (a raczej ich wyobrażenie w relacjach poszkodowanych) pewnie znacie – oszczędzimy zatem sobie i wam czytania, kto, kogo i gdzie hejtował. Skupimy się tylko na aspektach technicznych dotyczących anonimowości tego procesu. Za materiał posłużą nam cytaty z serwisu tvp.info oraz Wiadomości TVP, które zawierają pewne wskazówki na temat przebiegu zdarzeń.

W tym artykule znajdziecie cytat fragmentu zeznań jednej z przesłuchanych osób w sprawie „fałszowania ankiet poparcia w internecie”:

Pieniądze były przeznaczane również na doładowanie telefonów prywatnych (…) Były również kupowane tablety, oprogramowanie Tor, które uniemożliwiało wykrycie IP”.

Widzimy tutaj sporą nieznajomość tematu zachowania anonimowości w sieci. Po pierwsze, oprogramowanie Tor jest całkowicie darmowe i nigdy nie było płatne. Można je pobrać ze strony torproject.org. Po jego uruchomieniu, za pomocą specjalnej przeglądarki (zmodyfikowanego Firefoksa), można faktycznie osiągnąć duży poziom anonimowości z sieci.

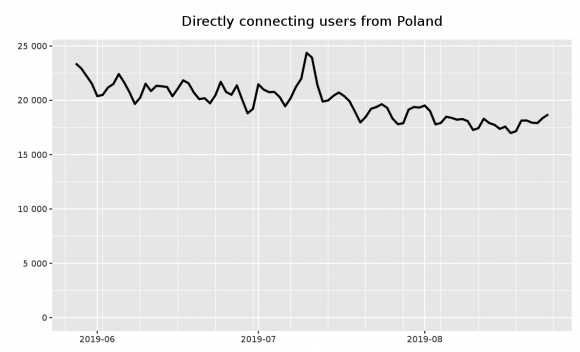

Kolejne słowa mówią, że Tor „uniemożliwia wykrycie IP”. To daleko idący skrót myślowy. Adres IP publikowanego komentarza lub głosu oddanego w ankiecie zawsze może zostać zidentyfikowany (o ile organizator głosowania np. świadomie go nie usuwa ze wszystkich rejestrów systemowych). Użycie sieci Tor sprawia, że adres IP, który jest kojarzony z działalnością w sieci, należy do jednego z tysięcy węzłów sieci Tor i niemożliwe jest ustalenie jego użytkownika. Bliższe prawdy byłoby zatem twierdzenie, że Tor uniemożliwia wykrycie faktycznego użytkownika adresu IP (pomijając oczywiście sytuacje, w których to sam użytkownik np. podpisze się imieniem i nazwiskiem).

Proste instrukcje

Ten artykuł cytuje instrukcje, przekazane podobno przez jednego z organizatorów procederu jego uczestnikom:

Odkryłem jak komentować na inianach (portal lokalny w lnowrocławiu inianie.pl) z tora. Działa w 100%!! Wszystko robimy w Torze: 7. Zakładamy maila. Np. wwww.t.pl 2. Na inianach wchodzimy w disqs i tworzymy nowe konto podając mail z punktu 1 :) 3. Następnie wchodzimy na twitter i otwieramy nowe konto. 4. Teraz dodajemy komentarze na inianach logując się przez twitter a nie przez disqs!! 5. Twitter zapyta nas o podłączenie disqs, więc robimy to i wpisujemy dane utworzonego w pkt 2. Gotowe: teraz wpisujemy komentarze prosto z tor:))

Jak komentować z sieci Tor na portalu inianie.pl? Chcieliśmy sprawdzić, ale po przeklikaniu 40 ekranów z autobusami i światłami na skrzyżowaniach mieliśmy dość uczenia samochodów Google rozpoznawania drogi i się poddaliśmy (Disqus wymusza przejście tego procesu w celu zalogowania). Najwyraźniej autor instrukcji odkrył, jak ominąć te przeszkody. Sprawdziliśmy opisaną przez niego metodę – istotnie po skojarzeniu konta Twittera z kontem Disqusa przeszkody zniknęły i mogliśmy swobodnie komentować. Potwierdzamy zatem przydatność opisanej metody.

Router na wieży ratusza?

W tym samym artykule znajdujemy kolejny ciekawy cytat:

Wojciech Sz. zainstalował na wieży ratusza sprzęt do połączenia bezprzewodowego za pomocą którego łączono się z internatem tylko przez urządzenia wyposażone w oprogramowanie Tor. Dziurę do kabla tego sprzętu wywiercono w pokoju Sz. i Z.. Kiedy kończyły się doładowania (w telefonach) korzystano z tego rozwiązania za pośrednictwem urządzeń, które mogły być połączone z ta siecią wystawiano negatywne komentarze, wrzucano grafiki, filmiki szkalujące opozycję, nie mam na myśli tylko opozycji lokalnej ale tez ogólnokrajową.

Opis pozostawia wiele do życzenia (pomijając już nawet „łączenie z internatem” czy zagmatwaną i nie do końca jasną strukturę wypowiedzi – być może brakuje kropki za „rozwiązania”). Z jednej strony mamy „sprzęt do połączenia bezprzewodowego”, a z drugiej prowadzić ma do niego kabel. Być może zatem dostęp do urządzenia odbywał się po kablu, a samo urządzenie (router 3G/4G?) łączyło się z internetem bezprzewodowo? Trudno powiedzieć.

Co ciekawe, opis sugeruje, jakoby urządzenie było „wyposażone w oprogramowanie Tor”. To oznacza prawdopodobnie router z dedykowanym oprogramowaniem, wymuszającym łączność tylko za pośrednictwem Tora. To dość rzadko spotykane rozwiązanie – ale realne. Z kolei opis czynności wykonywanych za pomocą tego tajemniczego urządzenia jest zaskakujący. Sieć Tor zapewnia anonimowość i nie rejestruje wykonywanych czynności – zatem tego rodzaju wiedza musi pochodzić z innych źródeł. Mogą to być zeznania osób znających przebieg operacji lub analiza biegłego, badającego dyski zabezpieczonych komputerów (o ile takie czynności zostały przeprowadzone).

Podsumowanie

Niestety w całej sprawie elementy techniczne, choć dość ciekawe, przedstawione są w dużej mierze w sposób niejasny, nie umożliwiający tym samym rzetelnej oceny użytej infrastruktury. Wydaje się to jednak wynikać z niewiedzy osób składających zeznania oraz samych autorów materiałów, ponieważ w gruncie rzeczy samo rozwiązanie mające zapewnić anonimowość wydaje się sensowne. Jak jednak widać, by pozostać anonimowym, nie wystarczy technologia – zawodzi z reguły element ludzki.

PS. Wszystkie komentarze polityczne i odbiegające od aspektów merytorycznych zostaną usunięte, więc oszczędźcie nam kasowania.

Komentarze

Najgorszy artykuł Adama?

Nie, nie jest to najgorszy artykuł – jest po prostu odniesieniem się dziennikarza technicznego do tematów przedstawionych w mediach publicznych. Adam pisze tylko, co jest możliwe, jakie rozwiązania istnieją, bądź jakie nie istnieją. Bardzo często to spotykam w wypowiedziach Adama – zarówno w innych artykułach, jak i podczas prelekcji na konferencjach. Brak odnoszenia się do sensacji z innych mediów i ograniczanie się wyłącznie do komentarzy technicznych, a czasami do własnych przemyśleń.

Informacje przedstawione m.in. w TVP, nie pozwalają na przekazanie własnych przemyśleń, bo… są zbyt ogólne, jest za mało szczegółów, by było do czegokolwiek się odnosić. Zostaje zatem analiza rozwiązań technicznych, która jest wykonana w tym artykule. Analiza ta jest przedstawiona rzetelnie, poprawnie, zgodnie ze stanem wiedzy o technologii oraz o samej sprawie.

Artykuł jest po prostu dobrym artykułem. Napisanie czegokolwiek więcej mijałoby się z dziennikarstwem technicznym.

Artykuł jest ok, tylko temat niewdzięczny i skąpe konkrety u źródła :)

Te źródło to chyba celowo udaje że nie wie o czym mówi, nikt mu nie udowodni że wie (:

„… , można faktycznie osiągnąć duży poziom anonimowości z sieci .”

Powiedziałbym raczej, że dzięki niemu trudno uzyskać dowody wiążące aktywność użytkownika z daną osobą, co i bez tora jest trudne ponieważ IP to nie żaden dowód :).

Sam tor może ułatwić osiągnięcie anonimowości, ale jej nie zapewnia jak zresztą żadne oprogramowanie bo użytkowników można deanonimizować na przykład po behawiorystyce, sposobie pisania itd, również gdy z tora korzysta

Już w kolejnym akapicie „Bliższe prawdy byłoby zatem twierdzenie, że Tor uniemożliwia wykrycie faktycznego użytkownika adresu IP (pomijając oczywiście sytuacje, w których to sam użytkownik np. podpisze się imieniem i nazwiskiem).”

Nie doczytał, pobiegł skomentować od razu :)

Rozumiem, że potencjalnie artykuł ma jeden z dwóch, bądź dwa cele jednocześnie.

(a) Analiza metod zachowania anonimowości w Internecie poprzez analizę zeznań świadka w sprawie.

(b) Ogólny poziom technicznego komentarza z w/w artykułu.

Ad (a). Tutaj pełna zgoda.

Ad (b). Zupełnie mnie nie dziwi taki stan rzeczy. Przestałem wierzyć, że na portalach nietechnicznych otrzymam precyzyjny komentarz technologiczny.

Tam zawsze są niedopowiedzenia. Co do ogółu, powiedziałbym, że ludzie spoza kręgu IT nie rozumieją tej terminologii; i trudno się im dziwić; i nie oczekuję tego od nich.

(Sam nie rozumiem języka malarzy, muzyków i architektów. A już szczególnie budowlańców. :-))

Nie zawsze przykładałbym też złe intencje. To, prawdopodobnie wynika z całego łańcuszka wydawniczego i wielu innych rzeczy. W utopijnym świecie, o taki komentarz proszony byłby specjalista. Słowa tego eksperta byłby bez zmian włączone w artykuł. Tyle, że… nie miejmy złudzeń. To nie będzie ciekawe dla większości Czytelników. ;-)

Zgadzasz się ze mną, Adam?

Tak i nie. Są serwisy, które do takich spraw biorą specjalistów. Jest kilku dziennikarzy, którzy dzwonią do mnie regularnie z pytaniami. Zawsze pomagam jak potrafię, nigdy nie żądam cytowania itp. Da się to zrobić sensownie, trzeba chcieć. Nie wszystkim redakcjom i ich pracownikom najwyraźniej zależy.

O braku złej woli właśnie w tym głuchym telefonie mówię.

Redaktor dzwoni do specjalisty > Pyta o komentarz > Musi go zredagować > (I tu bez jego złej woli wchodzi babol i nieścisłość.)

Summa summarum, nie mogę się nie zgodzić, od chęci wszystko zależy; pewne doprecyzowania mogą być też mało zgodne z linią redakcyjną. :-)

Na szczęście jest obowiązek autoryzacji :) No i trzeba umieć mówić/pisać, że nawet jak wytną kawałek, to dalej ma sens :)

A dlaczego miałoby im zależeć, skoro ich czytelnicy tego od nich nie oczekują? Umówmy się, że poziom kompetencji informatycznych większości czytelników tych mediów jest jeszcze niższy – a zasada minimum wysiłku/maksimum efektu działa prawie wszędzie i prawie zawsze. Ci nieliczni, co się choć trochę znają i tak zajrzą np. tutaj, żeby się dowiedzieć, o co tak naprawdę chodziło. ;-)

„Z jednej strony mamy „sprzęt do połączenia bezprzewodowego”, a z drugiej prowadzić ma do niego kabel. Być może zatem dostęp do urządzenia odbywał się po kablu, a samo urządzenie (router 3G/4G?) łączyło się z internetem bezprzewodowo? Trudno powiedzieć.”

to pewnie był nadajnik wifi

są dwie opcje

-kabel od internetu stacjonarnego

-kabel zasilania elektrycznego a internet 3G/4G

„Co ciekawe, opis sugeruje, jakoby urządzenie było „wyposażone w oprogramowanie Tor”. To oznacza prawdopodobnie router z dedykowanym oprogramowaniem, wymuszającym łączność tylko za pośrednictwem Tora. To dość rzadko spotykane rozwiązanie – ale realne.”

teoretycznie

-byłoby to łatwiejsze niż tłumaczenie kilkudziesięciu nietechnicznym ludziom jak zainstalować Tor/Whonix i skonfigurować aplikacje do łączenia się przez niego

-po podłączeniu do sieci wifi mieliby od razu Tora w aplikacjach i przeglądarkach w swoich smartfonach

praktycznie

-byłoby mniej anonimowe, smartfon w dalszym ciągu wysyłałby te same identyfikatory, ale może nie potrzebowali ekstremalnej anonimowości

Optymistyczny wątek o łatwości komentowania przez disqusa. Po aferze z rosyjskimi trollami Twitter nie tak łatwo da założyć konto przez Tora. Na pewno trzeba będzie potwierdzać rejestrację kodem z SMS. Musieli mieć więcej wolnych numerów. Tekst o routerze z oprogramowaniem mógł być skrótem myślowym, że np. wypuszczał tylko proxy postawione przed nim. Poza tym nie potępiajmy Tora, bo to dobrodziejstwo. Można na przykład samemu lajkować swoje eksperckie wpisy na LinkedIn i wszyscy są szczęśliwi.

A ty tylko podglądasz ludzi na LinkedIn zazdroszcząc im decyzyjności. Nie ma problemu zrobić router z Torem, tylko musisz poczytać jak to zrobić, nie trzeba osobnego proxy.

Wolę to niż zorganizować CERT z ludzi, którzy prawie nic nie umieją i zagonić wszystkie 10 osób do pisania bloga o poprawkach Microsoftu czy Siemensa. Router z Torem mógł mieć jeszcze VPN pod spodem. Bez odbioru.

Śmiej się śmiej, a po wyborach i tak wylecisz za niemanie wyników. I jest odwrotnie, Tor jest pod spodem a na tym VPN, bo tak działa najpewniej.

Możesz wykazać że gdy „Tor jest pod spodem a na tym VPN, bo tak działa najpewniej”? Poproszę o merytoryczne argumenty, nie interesują mnie legendy. No i doprecyzuj, o jaki VPN Ci chodzi.

Dodam że są usługodawcy VPN oferujący VPN dodatkowo puszczony przez Tora.

Chyba chodziło mu o to, że najlepiej zabezpieczy się przed namierzeniem. Gdyby miał pudełko jednej chińskiej firmy od 6G, to by mógł zrobić Tora nawet w obie strony! Ale nieuczciwi dziennikarze nie puszczą tej wiadomości w świat.

Ja was zaraz uspokoję obydwoch expertów! Po wyborach pożegnacie się ze swoim Sieciami Elektromagnetycznymi! Jeden z drugim nawet Tora nie widział, chyba że w samolocie na filmie w biznes klasie. Tylko prawdziwi patrioci umią korzystać z Tora, lewactwo zaraz wpada! Bo w Torze trzeba szybko szyfrować i dobrze dobrać exit nody! I niekoniecznie na amerykańskim sprzęcie!

Przepraszam polsko-amerykańskiego experta ICS. Hejt stop. Przyznaję, że jest prawdziwym expertem i na pewno z sukcesem nie założy już drugiego CERTu sektorowego. Darz bór chłopie.

A ja przepraszam angielskiego experta ICS. Jest prawdziwym expertem ICS odkąd przeczytał „Blackout”. I zrozumiał.

Sam Twitter też nie ułatwia zakładania nowego konta przez Tora. Jeśli wykryje, że użytkownik łączy się z „podejrzanej” sieci, to wymaga podania numeru telefonu.

Można oczywiście założyć konto z sieci domowej, ale to już trochę zmniejsza anonimowość, chociaż aby doszukać się właściciela, trzeba by pewnie interwencji Policji i przejścia kolejno przez Disqusa i Twittera, żeby dostać się do IP.

„Jak jednak widać, by pozostać anonimowym, nie wystarczy technologia – zawodzi z reguły element ludzki.”

Korzystanie z samego TBB jest mało bezpieczne, powinno się takie rzeczy odradzać, lepiej użyć specjalnych dystrybucji.

„Korzystanie z samego TBB jest mało bezpieczne, powinno się takie rzeczy odradzać”

nie zgadzam się, jest bardziej bezpieczne niż jakakolwiek inna przeglądarka, jedyne exploity https://en.wikipedia.org/wiki/Operation_Torpedo https://en.wikipedia.org/wiki/Freedom_Hosting https://en.wikipedia.org/wiki/Operation_Pacifier były dawno, na nieaktualne wersje oprogramowania, i w skrajnych przypadkach

„lepiej użyć specjalnych dystrybucji.”

tak, lepiej, ale jest to trudniejsze dla początkującego

Nie zrozumiałeś mnie. Chodziło mi o to, że jak ktoś używa TBB np. na Win10 to lepiej żeby nie używał wcale.

Bzdura, jeśli wyjdzie jakiś zero-day na firefoksa, będzie tak samo niebezpieczny na windowsie jak i na twojej 1337 dystrybucji.

Bzdura bo RCE na FF nie wystarczy na każdej platformie – różnią się chociażby kwestiami sandboksa, z którego potem trzeba uciec i podniesienia uprawnień w systemie. Dzisiaj potrzeba często kilku błędów by dostać się z przeglądarki do systemu.

„Pieniądze były przeznaczane również na doładowanie telefonów prywatnych (…) Były również kupowane tablety, oprogramowanie Tor, które uniemożliwiało wykrycie IP”.

To, że TOR jest darmowy, to wcale nie znaczy, że nie był jednym z największych wydatków. Przecież nikt na to nie wystawi i nie potrzebuje faktur, bo to by był dowód na niecne zamiary. Natomiast po mętnym wyjaśnieniu zrzutka z kasy partyjnej mogła pójść i mogła być przez kogoś zajumana. Wcale to nie jest głupi sposób na łatwą kasę od leszczy :)

Kombinują a wystarczy gotowe rozwiązanie typu Anonabox :P

Już w opisie swojego 'flagowego’ produktu, czyli pudełka w wersji Premium f-ma Anonabox wskazuje jako jedną z zalet współpracę z HideMyAss! Są tacy, którzy im już zawierzyli jakiś czas temu i teraz świat oglądają zza krat :) Ponadto, kto zaufa firmie z USA ? Naiwni.

Nie musisz korzystać z funkcji VPN (jest to dodatkowa funkcjonalność tego urządzenia). Jeśli jednak chcesz możesz wykorzystać jakąkolwiek nie tylko HideMyAss. HideMyAss dają Ci w promocji na 30 dni. Jeśli nie zaufasz firmie z USA to pewnie nie ufasz też Chińskim produktom. Nie widzę innego rozwiązania jak tylko odłączyć się od Internetu i założyć aluminiową czapeczkę :D

HMA! to firma brytyjska. A producentem pudełka (choć pewnie zrobiono je w Chinach) jest firma z Kalifornii. Jeśli nie widzisz innych rozwiązań, to musisz się podszkolić. Nigdy nie osiągnie się ideału, ale można się do niego chociaż trochę zbliżyć.

Znam inne rozwiązania ale rozumiem, że bardzo chciałeś dać mi pstryczka w nos bo jesteś mądrzejszy i fajniejszy. Podałem tylko przykład gotowca dla nietechnicznych osób. Reszta Twojego wywodu mnie nie interesuje bo jest nie na temat :)

O poziomie inteligencji organizatora tego przedsięwzięcia niech świadczy fakt że hejtowanie odbywało sie przez TOR ale chwalił się tym już w zwykłej sieci internet nawet nie szyfrująć swoich przechwałek.

Mieliście kasować polityczne komentarze! To dlaczego jeszcze jest wpisy użytkownika: 2019.08.27 18:47 Duży Pies ??

Już skasowany.

Przeraża mnie poziom wiedzy technicznej ludzi decydujących o losach naszego kraju. Bez względu na to z której partii pochodzą aktualni to jedno wielkie bagno ignorancji, niewiedzy i braku jakichkolwiek zasad moralnych…

Za to ambicje międzynarodowe! Międzymorskie nawet! A do 5G nie potrafią zliczyć!

HEJT STOP:) I tyle w temacie.

No dobrze,TOR TORem,Router routerem ale że w ścianie powiercili na nowe kabelki dziury w takim ratuszu i nikt się nie zdziwił ani ich nie pytał po co – ciekawe,czy socjotechnika czy korzystanie ze stanowiska kierowniczego. Jakoś też nie chce mi się wierzyć,że politykiernia na tak dobre rozwiązania sama wpadła – ciekawe kto był faktycznym autorem takich rozwiązań… Dział IT,cyber-WOT,służby czy jeszcze inaczej ?

Sama afera – więcej nie wiadomo jak wiadomo. Weźmy: mówią o prepaidach… czyli co ? Rejestracja na fałszywe nazwiska,czeskie karty czy po prostu normalnie ale nie na abonament ?

Bicie piany bez powodu! Chcecie, żeby telewizja serwowała bardzo techniczny język? To nikt nie zrozumie o czym mowa. Przecież to jest uproszczenie opisu Tora oraz urządzeń. Jak jest temat finansowy albo medyczny również nie używa się sformułowań znanych tylko ekonomistom czy lekarzom. Poza tym niektórzy nie zauważają, że temat nie dotyczy wiedzy z dziedziny IT aktualnych decydentów tylko faktu istnienia grup hejterskich.

Nawet teraz nie wiem o czym mowa w telewizji. Padają o ludziach słowa, których podziemie w czasie wojny używało o okupantach i ich pomocnikach. Jeśli w wiadomościach daje się głos dyrektorowi państwowej instytucji, który o człowieku z innej partii mówi „kolaborant”, to wcale się nie dziwię, że znajdują się chętni do odpłacania się również nienawiścią. Poza tym co to za problem przewiercić gdzieś dziurę na kabel. Wcale nie tak trudno to uzasadnić, bo router mógł mieć dwa zastosowania: oficjalne i specjalne. A bicie piany jest dlatego, bo wszystkie strony są tak samo winne i żadna się nie przyzna…

najistotniejsze z całej historii że nie zostali zdemaskowani przez słabości Tora tylko jak zwykle ktoś strzelił z ucha :)

Nie tyle „ktoś strzelił z ucha” ale (proszę Adam – to nie jest polityczny komentarz) informatorka będąca żoną sędziego biorącego udział w „operacji” też brała udział i w dodatku romansowała z innym członkiem (hehe) tej operacji. Mąż z domu wyrzucił, coś z anonimowością też nie wyszło bo miała pozwy no to stronę zmieniła,żeby się zemścić i ratować dupsko.

Część materiałów miała podobno od kochanka. Jak dobrze się poszuka w necie to się znajdzie artykuły – nie wrzucam linków bo nie wiem czy komentarz zostanie a rano muszę wcześnie wstać…

Dopiszę jeszcze,że jakby popełniła samobójstwo to wiecie,rozumiecie że to będzie taki sam przypadek jak z bokserem i zamachowcem od skota.O tym ostatnim to piszę dlatego,że (chyba już były) mężuś już dawał oświadczenie do prasy że chora psychicznie,uzależniona od leków i żeby jej nie nakręcali bo czasem coś może sobie zrobić itd.

A wniosek od strony opsecu jest jasny – tak krytyczne rzeczy dla operacji nie powinny być raczej powierzane i realizowane w gronie znających się prywatnie tak dobrze osób. Zwłaszcza jeśli w grę mogą wchodzić powiązania rodzinne i kontakty damsko-męskie…

pan poseł Brejza działa w branży od 10 lat https://www.rp.pl/artykul/407210-Posel-Brejza-na-celowniku-pedofilow.html

Ale dlaczego dziennikarze proszą Was o komentarz w sprawie polityki? To chyba nie od tego jest ten portal. Jak politykom brakuje papieru toaletowego, to dziennikarze także proszą Was o komentarz? Pozdrawiam

Autor artykułu nie do końca chyba potrafi wysilić swą wyobraźnię.

Dla mnie już to, co napisał w cytatach, jest wystarczająco zrozumiałe. Urzędnik ratusza wyprowadził na zewnątrz budynku okablowanie od sieci i zasilanie, „dziura w ścianie” to mogła być wydrapana pod parapetem (w pianie montażowej) szczelina na kable, na samym parapecie wystarczyło postawić jakieś proste i tanie urządzenie z softem, który już ma wrzuconego TOR-a, na przykład bardzo popularne Tomato, albo Gargoyle… Używany sprzęt pod taki soft, wystarczający do opisanych zabaw w necie, można nabyć za mniej niż 5 dych. Gdy Panom kończyły się doładowania w prepaidach i brakło dostępu do internetu tą drogą, korzystali z internetu udostępnianego z sieci w ratuszu. Ot, po prostu taki backup. Nie za bardzo rozumiem wtrącenia Autora co do routera 3G/4G, bo cytaty nigdzie nie sugerowały takich urządzeń.

Nie jestem specjalistą IT, można mnie raczej określić jako średnio zaawansowanego użytkownika. Przerażające jest to, że Autor artykułu, będący członkiem redakcji portalu zajmującego się cyberbezpieczeństwem, ma mniejszą wiedzę i wyobraźnię techniczną ode mnie.

P.S. Gdybym w swojej interpretacji popełnił błędy, to proszę mnie oświecić, ludzką rzeczą jest błądzić.

„Przerażające jest to, że Autor artykułu, będący członkiem redakcji portalu zajmującego się cyberbezpieczeństwem, ma mniejszą wiedzę i wyobraźnię techniczną ode mnie”

.

Jeśli to nie trolling i prowokacja, to przerażająca jest pycha i głupota bijąca z tego co napisałeś. To jest tak głupie i beznadziejne że szkoda słów żeby to w ogóle komentować.

Kłania się czytanie całości wpisu, ze zrozumieniem. Wyrywanie zdań z kontekstu i dorabianie własnej interpretacji to raczej poszczekiwanie charakterystyczne dla małych szczeniaczków. Jeśli nie zrozumiałeś tego, co napisałem wcześniej, to wystarczyło poprosić o wytłumaczenie/wyjaśnienie.

Jednak fakt, ułom! xD

” Z jednej strony mamy „sprzęt do połączenia bezprzewodowego”, a z drugiej prowadzić ma do niego kabel.” – Każde urządzenie nawet bezprzewodowe wymaga prądu. Akumulatory się nie sprawdzają, poza filmami.

Tylko po co zasilanie miałoby iść z dwóch pokoi?

a były dwa?

„wywiercono w pokoju Sz. i Z.”

chyba jeden pokój dwóch osób

Słuszna obserwacja.

No nie wiem…

„wywiercono w pokoju Sz. i Z.”

to może być faktycznie jeden pokój w którym siedzą 2 osoby, albo też piszący używał skrótu myślowego (tak częstego w mediach społecznościowych) i mając na myśli 2 osobne pokoje panów Sz. i Z., napisał to co napisał. Ja bym brał pod uwagę obydwie możliwości.

Czy tvp podala jakis przyklad tego hejtu? Powaznie pytam.

Za nim Tor się pojawił wiedziałem że to co człowiek stworzy to i zniszczy. Taka natura ludzi. Na git hubie jest dużo programów opartych o informatykę kwantową do statystycznej analizy TOR, szyfrowania dysków, VPN, Antywirusów i innych zabezpieczeń nawet OTR i OTP do złamania jest piszą to studenci, hakerzy i służby za darmo z git hub. Jak ktoś ma dobry komputer jak 10 rdzeniowy procesor i wykorzystuje logikę lustrzaną i inżynierie odwróconą. Do tego wykorzystuje w procesorze do pracy procesora algorytm teleportacji między wątkami i rdzeniami czy całymi obwodami to komputer na 2GHz działa jak by miał kilka rdzeni a łamanie zabezpieczeń tych co powyżej to prosta sprawa. Ja nie wierzę w reklamę i bezpieczeństwo. Warto dodać że służby mają Alexe i chronowizor więc jak jesteś dobrze obwarowany to widzą co robisz bez śledzenia cię w sieci czy telefonie dostępem kwantowym. Niedługo powstaną takie zestawy łamania zabezpieczeń że pakiet IP przejdzie jak duch przez zabezpieczenia jak kubit kwantowy i da ci odpowiedzi bez łamania zabezpieczeń takie dają możliwości algorytmy kwantowe. Stawianie zabezpieczeń VPN to jak płot w domu wystarczy go obalić.