Dane należące do ponad 31 mln użytkowników popularnej klawiatury wirtualnej na urządzenia mobilne – AI.type – wyciekły po tym, jak twórcy aplikacji pozostawili bazę danych bez zabezpieczeń. Aplikacji używa ponad 40 mln osób na całym świecie.

Firma Kromtech Security Center odkryła w sieci niezabezpieczoną przed nieautoryzowanym dostępem bazę danych MongoDB, zawierającą dane użytkowników aplikacji AI.type. Nawet jeśli nie korzystaliście z tej aplikacji, to niestety nie mamy dla Was dobrej wiadomości, ponieważ w bazie były nie tylko dane użytkowników tej aplikacji – ale także ich kontaktów.

Jakie dane były dostępne

Baza znajdowała się na serwerze należącym do współtwórcy i współwłaściciela AI.type, Eitana Fitusiego. Serwer nie był zabezpieczony nawet za pomocą hasła, tym samym zezwalając na dostęp do bazy danych wszystkim, którzy mieli na to ochotę. Na serwerze znajdowało się ponad 577 gigabajtów danych wrażliwych. Każdy rekord zawierał podstawowe dane o użytkowniku, w tym jego imię, nazwisko, adres e-mail i ilość dni, które upłynęły od instalacji aplikacji na jego urządzeniu. Oprócz tych informacji, rekordy zawierały również informacje wrażliwe – takie, jak dokładna lokalizacja użytkownika. Co ważne, na wyciek danych narażeni byli nie tylko użytkownicy aplikacji, ale także… ich znajomi. Badacze natrafili również na kilka tabel zawierających dane kontaktowe pochodzące z książek telefonicznych zapisanych na smartfonach osób korzystających z AI.type – 374,6 mln numerów telefonów oraz 10,7 mln adresów e-mail.

W bazie danych odnaleziono również zapisy, które zawierają więcej danych. Pochodzą one z bezpłatnej wersji aplikacji, która zbiera zdecydowanie więcej danych, niż jej wersja płatna. Dane z wersji darmowej używane są przez firmę do monetyzacji swojego produktu za pomocą reklam. Bardziej szczegółowe rekordy zawierają również informacje nt. numerów seryjnych urządzeń, w tym nr IMEI, a także nazwę dostawcy usług telekomunikacyjnych każdego użytkownika. Zapisywane również były dane adresu IP użytkownika za każdym razem, gdy jego urządzenie łączyło się z publiczną siecią bezprzewodową. Wiele wpisów w bazie danych, z której wyciekły informacje, zawierało również szczegółowe dane na temat publicznych profili osób korzystających z aplikacji w Google, w tym – także fotografie.

Baza danych, z której wyciekły informacje, obejmowała jedynie rekordy związane z użytkownikami AI.type przeznaczonej na telefony z systemem Android. Dane zabezpieczono po kilku próbach kontaktu z Fitusim, który ostatecznie potwierdził incydent.

Firma AI.type twierdzi, że „prywatność jest dla niej bardzo ważna”, a treść wpisywana przez użytkowników aplikacji pozostaje „zaszyfrowana i prywatna”. Tymczasem, specjaliści od cyberbezpieczeństwa, którzy poinformowali o wycieku danych, znaleźli również dowody temu przeczące – okazało się, że treści wpisywane na klawiaturze przez użytkowników są zapisywane i przechowywane przez firmę AI.type. Niektóre z nich to informacje wrażliwe, takie jak hasła dostępu do poczty elektronicznej, numery telefonów czy treść wyszukiwań internetowych.

Nie pierwszy taki przypadek

Przypadek AI.type nie jest jedyny. Ogromny wyciek danych stał się również udziałem popularnej klawiatury wirtualnej SwiftKey. Miał miejsce w lipcu 2016 roku. Stworzona w Wielkiej Brytanii aplikacja korzysta m.in. z systemu predykcji oraz sztucznej inteligencji. Aplikacja, która jest dostępna na systemu iOS oraz Android uzyskuje dostęp do wielu wrażliwych informacji w celu lepszego przewidywania, co dany użytkownik zamierza wpisać. Spersonalizowane dane są następnie przesyłane na serwery firmy, tak, aby użytkownik instalując aplikację ponownie, bądź korzystając z niej na innym urządzeniu miał dostęp do zachowanych danych wprowadzonych wcześniej.

Po tym jak liczni użytkownicy zgłaszali, że w podpowiedziach klawiatura sugerowała im nieznane słowa (m.in. w języku niemieckim) bądź adresy e-mail i numery telefonów SwiftKey zawiesił czasowo usługę synchronizacji danych w chmurze. W oświadczeniu firma stwierdziła, że incydent nie stanowił zagrożenia bezpieczeństwa dla klientów, jednak usługa synchronizacji danych została zawieszona aż do czasu usunięcia błędu.

Za usługę płacimy danymi

Wyciek ze SwiftKey nie stanowił tak dużego zagrożenia jak przedstawiony powyżej przykład Al.type, jednak przypadek SwiftKey obrazuje jak wiele danych osobowych dobrowolnie oddajemy w ręce firm tworzących różne oprogramowanie za jedynie iluzję darmowości produktu.

Nie jest jasne, dlaczego aplikacja AI.type zbierała tak szczegółowe informacje na temat swoich użytkowników – oczywistością jest jednak, że dane prywatne to dziś waluta, za którą nabywamy “darmowe” oprogramowanie, często gratis otrzymując sprzedaż naszych danych stronom trzecim, w konsekwencji zaś – niechciany marketing, a także ryzyko dużo szersze, związane z aktywnością przestępców – jak na przykład tworzenie fałszywych tożsamości.

Klawiatury wirtualne firm trzecich mogą oferować pozornie lepszą funkcjonalność niż domyślne klawiatury dostępne w systemach iOS i Android, należy jednak sobie zadać pytanie: jak bezpieczne są wirtualne klawiatury i w jaki sposób dbają o naszą prywatność?

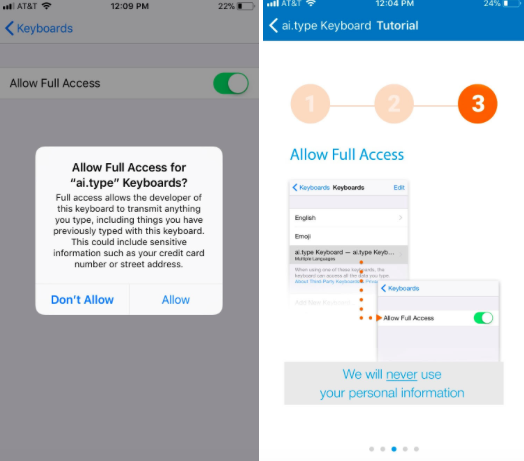

W przypadku systemu iOS użytkownik musi udzielić aplikacji pełnego dostępu do danych. Oznacza to w praktyce, że wszystko co zostanie wprowadzone za pomocą takiej klawiatury może być przesyłane na serwery dewelopera. W celu uzyskania informacji jakie dane zbierają takie aplikacje, należy zagłębić się w politykę prywatności każdej firmy. Mało kto z nas jednak ma ochotę na czytanie rozwlekłych dokumentów napisanych ciężko przyswajalnym językiem – a zdecydowanie powinniśmy to robić.

Należy również zastanowić się nad tym w jaki sposób aplikacja zarabia na siebie, jeśli jest darmowa? Czy przypadkiem sposobem na uzyskiwanie dochodów nie jest obrót danymi osobowymi uzyskanymi od milionów użytkowników na całym świecie, albo prosta ich monetyzacja za pośrednictwem systemów reklamy ukierunkowanej? Nawet, jeśli deweloper nie sprzeda dalej naszych danych – jaką mamy gwarancję, że nie zrobią tego reklamodawcy, którzy od niego je pozyskali?

W celu maksymalizacji własnego bezpieczeństwa, użytkownicy powinni wystrzegać się korzystania z klawiatur wirtualnych firm trzecich. Przedstawione przykłady pokazują, że firmy bardzo często nie są w stanie zapewnić odpowiedniego poziomu ochrony danych osobowych i mogą być podatne na ataki, bądź po prostu dzięki własnej niedbałości narażać użytkowników na niebezpieczeństwo. Tymczasem, domyślne funkcjonalności mobilnych systemów operacyjnych stają się coraz bardziej dopracowane. Warto zatem zastanowić się, czy naprawdę potrzebujemy nakładki na klawiaturę.

Komentarze

Dlatego przestałem korzystać z androida i aplikacji wymagających dostęp do wszystkiego.

W linku mem:

https://i.redditmedia.com/NIJjv4BKGR_6fJ7om59DcvYeqhhoIhXL3XXKvP_hyWU.jpg?w=700&s=1cc656bcefa8b09c5c271ad7c47a4ee2

To nie problem androida, bo w zasadzie wszystkie aplikacje współcześnie napisane „coś” wysyłają. Czasem to tylko dane diagnostyczne i aktualizacje, czasem „coś” więcej.

To kwestia świadomości i odpowiedniego przeciwdziałania. Android jest dość łatwo zrootować i zainstalować coś co zblacklistuje wszystkie aplikacje, żadna nie będzie mieć dostępu do internetu, poza tymi wrzuconymi na white list.

Zrobiłem tak i nie mam żadnych zbędnych powiadomień, nic się samo nie zaktualizuje, reklamy widzę tylko te, które są zaszyte w aplikacji. No i telefon działa długo na baterii. Niestety nie mam android pay z którego i tak nie korzystam, no i przez większość ludzi uważany jestem za idiotę, bo jak to można rootować telefon. Przecież to oddawanie go w ręce hakierom.

Ale wniosek jest taki, że można i da się. Trzeba chcieć posiedzieć, pogrzebać. Nie każdemu się chce, nie każdy potrafi. Skutki są takie, jak widać.

No właśnie problemem jest to, że trzeba chcieć i umieć. Dla przeciętnego użytkownika jakiekolwiek zmiany w systemie operacyjnym telefonu bardziej skomplikowane niż zmiana dzwonka i tapety to już czarna magia i proszenie się o kłopoty. To Google powinien zadbać o bezpieczeństwo danych użytkownika swojego systemu, z drugiej strony Google żyje z profilowania użytkowników i jeśli zablokuje taką możliwość firmom trzecim to zaraz przylecą 3 komisje antymonopolistyczne i zrobią wielką aferę, że się ogranicza wolny rynek handlu prywatnością użytkownika.

No ale przecież taką funkcję oferuje standardowy Android (możesz wybrać do czego dajesz dostęp appce i czy jednorazowo, czy permanentnie). Po co robić dziury w natywnych zabezpieczeniach OS-a i *rzeczywiście* ułatwiać robotę złośliwym appkom?

A wiesz co masz w tym „czystym androidzie”?

Bo jak wiesz na czystym androidzie możesz nawet nie wiedzieć że coś wysyła sobie dane ;)

To zawsze są przeróbki robione przez „nie wiadomo kogo” i nie ma dużej społeczności potrafiącej o sprawdzić co w środku zostało dodane.

Więc pytanie czy jesteś bezpieczniejszy czy tylko tak Ci się zdaje.

Ja obstawiam że to drugie… No chyba że sam ten system od podstawa robisz.

Kolejna sprawa to aktualizacje. Jakieś jednak android ma a jak sobie wrzucasz jakąś przeróbkę to nawet tego nie dostaniesz. Więc znowu Twoje bezpieczeństwo jest jedynie jak te misie.

Znam takich co „hakują” „windowsa” i nie aktualizują bo w tych aktualizacjach szpiegów im ms przemyca ;) I twierdzą ze są bezpieczniejsi… I nie mają wirusów dla tego że nie mają antywirusa :D I oczywiście doskonale wiedzą co tam w ich Windowsie siedzi!!!!

>Wszystkie aplikacje napisane współcześnie coś wysyłają

Chyba zapomniałeś o otwartoźródłowych alternatywach, choćby https://f-droid.org/en/packages/org.pocketworkstation.pckeyboard/

(Choć tych kilka zbędnych uprawnień w nieaktualnej już wersji 1.33 jest zastanawiające)

@Damian

miki tylko napisał, dlaczego przestał korzystać z Androida. To trochę tak jakby 30 lat temu ktoś inny napisał, że wyprowadza się z takiego kraju, bo nie odpowiada mu komunizm, a Ty odpisałbyś mu, że „to nie problem” komunizmu, tylko polityków, urzędników i ograniczonych mentalnie milicjantów z gumowymi pałami. A radą na nich wszystkich jest świadomość, znajomość prawa i spryt zwany kombinatorstwem. Zatem „można i się da”. Tylko trzeba trochę pokombinować: tu trochę na lewo mięsa dla rodziny na święta, tu papieru toaletowego po znajomości. Tylko „nie każdemu się chce, nie każdy potrafi. Skutki są takie, jak widać”.

Na szczęście w tamtych trudnych czasach część ludzi z myśleniem takie jak Twoje, ogarnęło się i uznało, że życie to nie szukanie sposobów na normalność. Dzisiaj możesz im podziękować. Wdzięczność zapewne będzie ogólna, bez nazwisk, bo gdybyś znał nazwiska, to znaczyłoby że znasz historię, a znając historię i posiadając co najmniej setkę IQ łatwo odnalazłbyś analogie. To co, zabrakło pierwszego, czy drugiego?

Najbardziej dręczyło mnie każdorazowe pilonwanie się przy instalowaniu jakiejkolwiek aplikacji. Sprawdzanie do czego ma dostęp i po co. Albo szukanie latarki ktora po prostu świeci i ma dostep tylko do swiatła led. W ustawieniach uprawnien poblokowałem dostępy które w mojej ocenie były zbyt duże. Skończyło się na tym że pisząc mail na aplikacji co 20 sek. Wyskakiwało „ZĄDANIE” o dostę poczty do aparatu fotograficznego i zdjęć. Nie sposób pracować na takim użądzeniu. Albo się zgadzasz na wszystko albo nie masz aplikacji. Przeniosłem się Microsoft. Ma wszystkie aplikacje które potrzebuję (sporo aplikacji dostarcza Microsoft). Niestety to już umierający projekt.

Jaki telefon używasz? Pytam z ciekawości. Myślę nad zmianą telefonu. Obecnie mam b2710.

Wyraźnie ostrzegają, że wszystko będzie transmitowane włącząjąc nr kart. W związku z tym chyba należy potępić głupotę userów, a nie firmę?

Jako użytkownik godzisz się na wysyłanie zaszyfrowanych i zanonimizowanych danych do producenta klawiatury, nie na umieszczenie ich plaintextem w publicznie dostępnej bazie danych bez żadnych zabezpieczeń i anonimizacji danych.

Ja dlatego męczę się z domyślną klawą pod Windowsem. W sumie to nawet nie wiem, czy jest ona udostępniona przez dostawcę sterów dotykowego ekranu, czy przez M$?

@Djabol przynajmniej M$ ma jako takie poczucie zabezpieczeń własnych danych, no już na pewno SQLa do swiata nie wystawiaja :)

> Baza znajdowała się na serwerze należącym do […] Eitana

> Fitusiego. Serwer nie był zabezpieczony nawet za pomocą hasła.

Ktoś powinien odstrzelić gada. Po 87 odstrzeleniu następni odrobinę się przestraszą. W znaczeniu 'nie bądź żałosnym gnojkiem bo ktoś cię odstrzeli’.

Zastanówmy się także, po co klawiatura ma zapisywać w swojej bazie zdjęcia użytkownika i jego książkę adresową. Brzydko mi tu coś śmierdzi

Wystarczy np dla SwiftKey nie zezwolić na dostęp do internetu…

Skąd wiadomo że te dane wyciekły? Na razie wiemy że znalazła je firma żyjąca ze znajdowania takich rzeczy? Czy mam przez to rozumieć że Kromtech Security Center handluje tym co znajdzie czy jak?

To teraz czekamy na class action lawsuit i firemka leci do kosza. :]

Nikt nie chciałby mieć keyloggera w swoim komputerze, a w przypadku smartfonów nierzadko użytkownicy decydują się na ich dobrowolną instalację.

Osobiście od dawna używam SwiftKey, w mojej ocenie najlepsza klawiatura dostępna na Androida. Ta aplikacja (jak i wiele innych na moim telefonie) jest całkowicie odcięta od dostępu do internetu. Funkcjonuje w pełni prawidłowo operując tylko na danych dostępnych lokalnie bez możliwości pobrania bądź wysłania jakichkolwiek informacji.