Gosia Fraser

Archiwum

- grudzień 2024

- listopad 2024

- październik 2024

- wrzesień 2024

- sierpień 2024

- lipiec 2024

- czerwiec 2024

- maj 2024

- kwiecień 2024

- marzec 2024

- luty 2024

- styczeń 2024

- grudzień 2023

- listopad 2023

- październik 2023

- wrzesień 2023

- sierpień 2023

- lipiec 2023

- czerwiec 2023

- maj 2023

- kwiecień 2023

- marzec 2023

- luty 2023

- styczeń 2023

- grudzień 2022

- listopad 2022

- październik 2022

- wrzesień 2022

- sierpień 2022

- lipiec 2022

- czerwiec 2022

- maj 2022

- kwiecień 2022

- marzec 2022

- luty 2022

- styczeń 2022

- grudzień 2021

- listopad 2021

- październik 2021

- wrzesień 2021

- sierpień 2021

- lipiec 2021

- czerwiec 2021

- maj 2021

- kwiecień 2021

- marzec 2021

- luty 2021

- styczeń 2021

- grudzień 2020

- listopad 2020

- październik 2020

- wrzesień 2020

- sierpień 2020

- lipiec 2020

- czerwiec 2020

- maj 2020

- kwiecień 2020

- marzec 2020

- luty 2020

- styczeń 2020

- grudzień 2019

- listopad 2019

- październik 2019

- wrzesień 2019

- sierpień 2019

- lipiec 2019

- czerwiec 2019

- maj 2019

- kwiecień 2019

- marzec 2019

- luty 2019

- styczeń 2019

- grudzień 2018

- listopad 2018

- październik 2018

- wrzesień 2018

- sierpień 2018

- lipiec 2018

- czerwiec 2018

- maj 2018

- kwiecień 2018

- marzec 2018

- luty 2018

- styczeń 2018

- grudzień 2017

- listopad 2017

- październik 2017

- wrzesień 2017

- sierpień 2017

- lipiec 2017

- czerwiec 2017

- maj 2017

- kwiecień 2017

- marzec 2017

- luty 2017

- styczeń 2017

- grudzień 2016

- listopad 2016

- październik 2016

- wrzesień 2016

- sierpień 2016

- lipiec 2016

- czerwiec 2016

- maj 2016

- kwiecień 2016

- marzec 2016

- luty 2016

- styczeń 2016

- grudzień 2015

- listopad 2015

- październik 2015

- wrzesień 2015

- sierpień 2015

- lipiec 2015

- czerwiec 2015

- maj 2015

- kwiecień 2015

- marzec 2015

- luty 2015

- styczeń 2015

- grudzień 2014

- listopad 2014

- październik 2014

- wrzesień 2014

- sierpień 2014

- lipiec 2014

- czerwiec 2014

- maj 2014

- kwiecień 2014

- marzec 2014

- luty 2014

- styczeń 2014

- grudzień 2013

- listopad 2013

- październik 2013

- wrzesień 2013

- sierpień 2013

- lipiec 2013

- czerwiec 2013

- maj 2013

- kwiecień 2013

- marzec 2013

- luty 2013

- styczeń 2013

- grudzień 2012

- listopad 2012

- październik 2012

- wrzesień 2012

- sierpień 2012

- lipiec 2012

- czerwiec 2012

- maj 2012

- kwiecień 2012

- marzec 2012

- luty 2012

- styczeń 2012

-

07.02.2019

Większość ludzi nie wie, jakie dane o nich ma Facebook21

Niecałe 75 proc. dorosłych Amerykanów nie zdaje sobie sprawy, że Facebook gromadzi dane na temat ich profilu psychologicznego i zainteresowań, które potem wykorzystywane są dla celów marketingu profilowanego. Czytaj dalej...

-

01.02.2019

Stare tweety pozwalają innym zdobyć adres twojego domu4

Stare wpisy na Twitterze, zawierające dane geolokalizacyjne, mogą być wykorzystane przez niepowołane osoby do zdobycia informacji o użytkownikach serwisu. Czytaj dalej »

-

10.01.2019

Te aplikacje przekazują Facebookowi Twoje dane, nawet jeśli nie masz na nim konta35

Niektóre z popularnych aplikacji na smartfony z Androidem - w tym Spotify, SkyScanner i MyFitnessPal - przekazują szczegółowe informacje Facebookowi, nawet jeśli ich użytkownicy nie mają na nim konta -...

-

08.01.2019

Dane geolokalizacyjne to prawdziwa żyła złota dla firm z różnych branż22

Producenci oprogramowania gromadzą dane geolokalizacyjne użytkowników dzięki zainstalowanym na smartfonach aplikacjom, nawet nie pytając ich o zgodę. Te dane to prawdziwa żyła złota, z której korzystają później zarówno reklamodawcy, jak...

-

03.01.2019

Facebook chce poznać każdy twój kolejny krok21

Facebook złożył w amerykańskim Urzędzie Patentowym wnioski dotyczące narzędzi, które w przyszłości mogą pozwolić na określanie, gdzie za chwilę będzie znajdował się użytkownik, m.in. w oparciu o historię miejsc, w których już...

-

27.12.2018

Jak RODO posłużyło do ograniczenia wolności prasy8

RODO miało stać się mechanizmem obrony obywateli przed zbyt daleko idącymi zakusami firm na ich prywatne dane. Tymczasem okazuje się, że umiejętnie użyte przepisy mogą stać się bronią w walce...

-

11.12.2018

DuckDuckGo twierdzi, że tryb incognito Google Chrome nic nie daje44

Według badania przeprowadzonego przez konkurencję Google - DuckDuckGo - koncern z Mountain View personalizuje listę wyników wyszukiwania nawet wtedy, gdy przeglądasz internet w trybie incognito. Czytaj dalej »

-

28.11.2018

LinkedIn reklamował się na Facebooku, nielegalnie wykorzystując e-maile3

LinkedIn nielegalnie wykorzystał bazę około 18 mln adresów e-mail osób niebędących zarejestrowanych w tym serwisie na potrzeby ukierunkowanej kampanii reklamowej na Facebooku - wynika z opublikowanego raportu irlandzkiego urzędu ochrony danych...

-

20.11.2018

Holandia uważa, że Windows i pakiet Office mogą naruszać przepisy RODO32

Microsoft Office i Windows 10 Enterprise wykorzystują mechanizm gromadzenia danych telemetrycznych, który narusza RODO - wynika z raportu sporządzonego przez firmę PrivacyCompany na zlecenie Ministerstwa Sprawiedliwości Holandii. Czytaj dalej »

-

08.11.2018

Media społecznościowe jako narzędzie inwigilacji dla Pentagonu16

Posty na Facebooku czy wpisy pojawiające się pod popularnym hashtagiem na Twitterze mogą być wkrótce narzędziem do inwigilacji, które na masową skalę planuje wykorzystać Pentagon. Przede wszystkim po to, by...

-

30.10.2018

Sieć komórkowa, w której bez TOR-a nie połączysz się z internetem17

Brytyjska organizacja non-profit Brass Horn Communications rozpoczęła testy wirtualnej sieci komórkowej, która będzie blokowała cały niezaszyfrowany przez TOR ruch sieciowy. Celem, jaki sobie postawił operator, jest dbanie o prywatność i...

-

02.10.2018

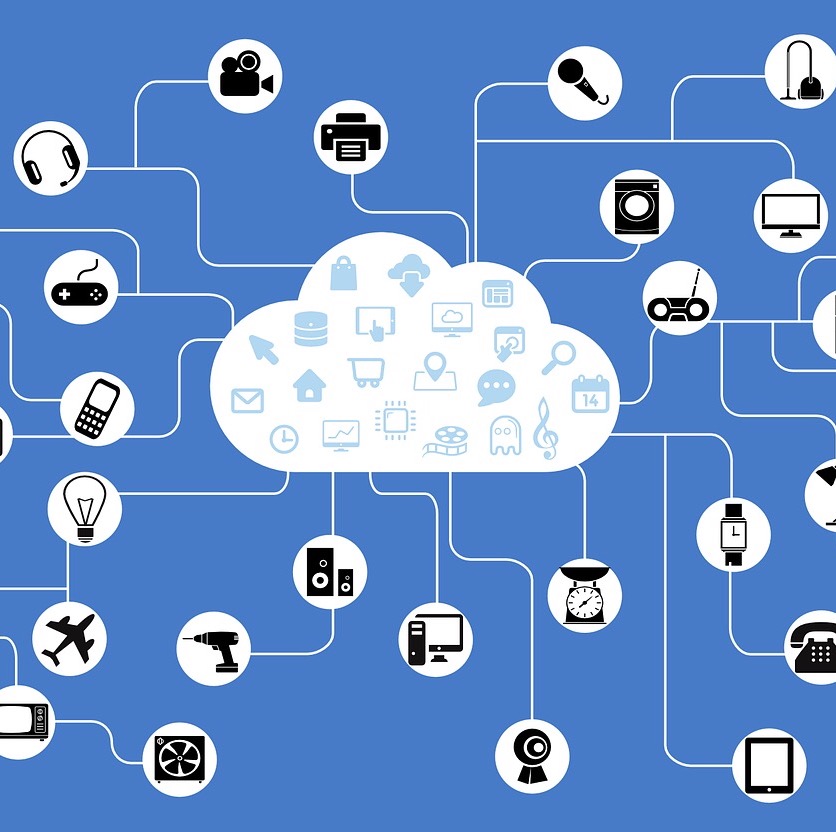

Czy wystarczy ustawa, by Internet Rzeczy stał się bezpieczniejszy8

W ubiegłym tygodniu gubernator Kalifornii Jerry Brown podpisał pierwszą w USA ustawę regulującą kwestie bezpieczeństwa urządzeń internetu rzeczy (IoT) obecnych na rynku. Problem zagrożeń z nimi związanych trzeba rozwiązać -...

-

28.09.2018

Facebook używa Waszego numeru telefonu, chociaż nigdy mu go nie podaliście32

Facebook zbiera o swoich użytkownikach tak wiele informacji na potrzeby reklamy, że nielicznym przyszło do głowy, iż do profilowania może posłużyć numer telefonu używany w uwierzytelnianiu dwuskładnikowym. A jednak. Czytaj...

-

18.09.2018

Zaawansowany system podsłuchowy wykryty na telefonach w polskich sieciach47

Bogate rządy mogą kupić gotowe narzędzia umożliwiające szpiegowanie podejrzanych obywateli, nawet jeśli ci korzystają z najnowszych iPhone'ów. Badacze odkryli, że także w Polsce działa jedno z najbardziej znanych narzędzi tego...

-

11.09.2018

Jak WhatsApp zmienił się w głuchy telefon rodem z horroru14

Komunikatory szyfrujące wiadomości pomiędzy urządzeniami są popularne, bo pomagają zachować poufność konwersacji. W Indiach ta cecha przyczyniła się do rozpowszechniania plotek, które zebrały śmiertelne żniwo. Czytaj dalej »

-

05.09.2018

Jak chińskie smartfony podsłuchują swoich użytkowników39

Dowodów na to, że chińskie telefony podsłuchują nas na zlecenie władz w Pekinie, oficjalnie nigdy nie przedstawiono. Niektóre przypadki prób naruszenia prywatności dają jednak sporo do myślenia. Czytaj dalej »

-

29.08.2018

Spis sytuacji, w których RODO może się Wam najbardziej przydać9

Przepisy RODO zostały wdrożone już kilka miesięcy temu, ale nadal nie zawsze wiemy, których obszarów życia dotyczy i kiedy powinniśmy zwrócić większą uwagę na to, w jaki sposób są nasze...

-

28.08.2018

Wtyczki do przeglądarek, które zamiast chronić – naruszają Twoją prywatność30

Ochroniarz powinien chronić powierzone dobra. Czasem jednak zamiast chronić, sam je wykrada. Podobnie bywa z wtyczkami, które mają zwiększać naszą prywatność w sieci - a zamiast tego sprzedają nasze dane....

-

22.08.2018

Google Safe Browsing – krótka historia bezpiecznego przeglądania internetu6

Przeglądarka powinna być bramą do bezpiecznego internetu dla każdego użytkownika - wychodzą z założenia twórcy Google Safe Browsing. Jak ta koncepcja sprawdza się w praktyce i jaka jest historia tej...

-

12.07.2018

Gdy zabraknie pieniędzy na bezpieczeństwo, ograniczymy obsługę incydentów24

Jak Polska ma bronić się przed atakami komputerowymi? Z ustawy wynika, że w miarę możliwości jak najtaniej. A jeśli zabraknie środków, to metodą ograniczenia wydatków ma być... ograniczenie obsług incydentów....

-

19.06.2018

To już jutro! Ostatni moment, by zaprotestować przeciwko cenzurze internetu45

Za nieco ponad 24 godziny Unia Europejska podejmie decyzję, w jakim kierunku zmierzać będzie internet. Czy pozwolimy na to, by umieszczane w nim treści były kontrolowane przez wielkie koncerny medialne?...

-

15.06.2018

Jak polska europosłanka Anna Fotyga walczy z rosyjską firmą antywirusową47

Rzadko zdarza się, by w oficjalnych politycznych dokumentach pojawiały się nazwy konkretnych firm. Jeszcze rzadziej zdarza się to w obszarze bezpieczeństwa. Jak więc Kaspersky trafił do unijnej rezolucji? Czytaj dalej...

-

07.12.2017

Ogromny wyciek danych użytkowników aplikacji mobilnej wirtualnej klawiatury19

Dane należące do ponad 31 mln użytkowników popularnej klawiatury wirtualnej na urządzenia mobilne - AI.type - wyciekły po tym, jak twórcy aplikacji pozostawili bazę danych bez zabezpieczeń. Aplikacji używa ponad...