Powierzając swoje e-maile, książki adresowe i dane profilowe profesjonalnemu dostawcy usług internetowych, macie nadzieję, że ten zadba o ich bezpieczeństwo. Niestety czasem dostawca nie staje na wysokości zadania – i tak było tym razem.

Kilkanaście dni temu jeden z naszych czytelników, pragnący zachować anonimowość, podesłał nam opis błędu umożliwiającego dowolnemu internaucie pobieranie poczty, kontaktów i danych użytkowników usług Onetu. Brzmi poważnie, prawda? Istnienie błędu potwierdziliśmy, Onet problem usunął. Szczegóły poniżej.

Łowca błędów i jego plony

Nasz czytelnik jest profesjonalnym odkrywcą błędów. Osiąga z tego tytułu spore przychody, choć nie każdy poważny błąd pozwala na nim zarobić. Odkryte problemy bezpieczeństwa jednak zgłasza bez względu na to, czy czeka na niego wypłata.

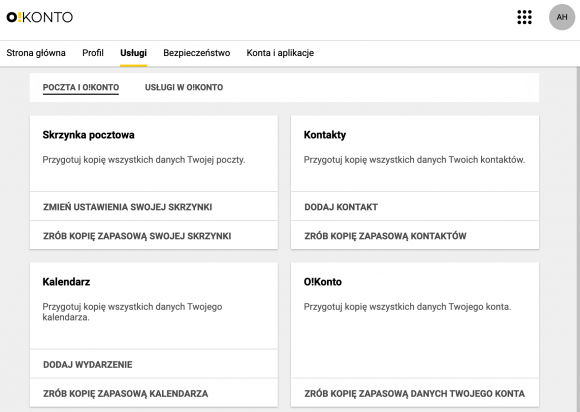

Onet posiada funkcję pobierania kopii swoich danych. To bardzo chwalebne, że można ściągnąć komplet swoich e-maili, pełną książkę adresową lub kalendarz czy dane użytkownika. Wygląda to tak:

Nasz czytelnik skorzystał z tej funkcji i odkrył, że oprócz swoich danych, może także pobierać dane… innych użytkowników Onetu. Jak to działało?

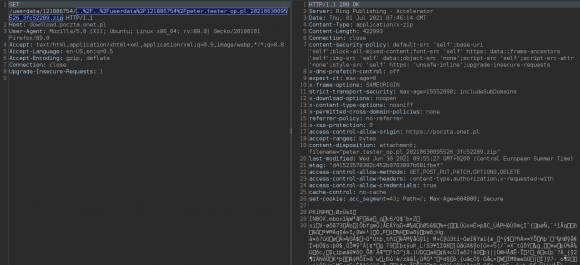

Wystarczyło, będąc zalogowanym, wysłać do serwera np. takie żądanie:

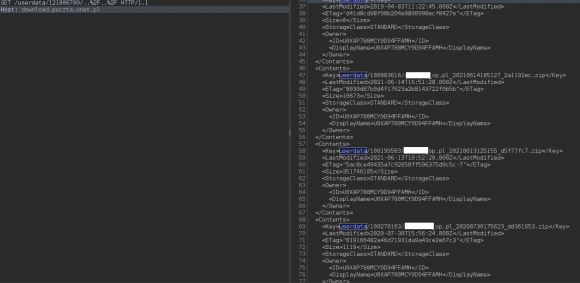

https://download.poczta.onet.pl/userdata/121886754/..%2F..%2Faby w odpowiedzi otrzymać listing zawartości tzw. kubełka, czyli wirtualnego katalogu zawierającego pliki innych użytkowników.

Na zrzucie ekranu zamazaliśmy nazwy użytkowników, ponieważ wskazywały one na ich adresy e-mail. Usunięte są także dane potrzebnych ciasteczek (zalogowanej sesji). Jak widać, w folderze są zarówno dane bieżące, jak i historyczne. Dane te wskazują także na ścieżki do konkretnych plików. Pliki te jak najbardziej można było pobrać.

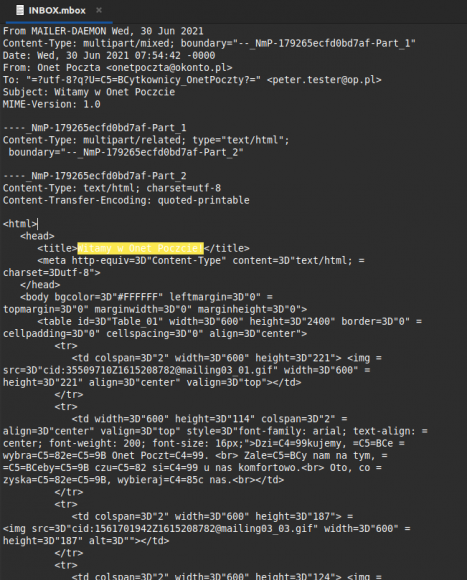

Pliki mogły zawierać kompletne skrzynki pocztowe, kalendarze, książki adresowe lub dane użytkowników. Oto przykład pliku skrzynki pocztowej (utworzonej przez naszego czytelnika, a następnie pobranej).

Były to zwykłe skompresowane pliki mbox, które można zaimportować do dowolnego klienta poczty.

Podsumowując incydent – nasz czytelnik odkrył jeden z najbardziej popularnych błędów bezpieczeństwa, czyli możliwość uzyskania nieautoryzowanego dostępu do katalogu z danymi klientów. Uzyskanie dostępu wymagało użycia sztuczki z dodatkowym kodowaniem znaków specjalnych, ale nie powinno się to zdarzyć w poważnej firmie w stosunku do danych klientów.

Reakcja Onetu

Oczywiście nasz czytelnik błąd zgłosił Onetowi, a Onet szybko błąd usunął. Nasz czytelnik poinformował nas, że nie otrzymał od Onetu żadnej odpowiedzi na swoje zgłoszenie.

My zwróciliśmy się do Onetu z następującymi pytaniami:

1. Czy potwierdzają Państwo, że do dnia 30 czerwca 2021 istniała

możliwość podglądu zawartości katalogów (tzw. bucketów / kubełków) z

plikami ZIP, zawierającymi skrzynki pocztowe użytkowników usługi

poczty elektronicznej (przykładowe żądanie

https://download.poczta.onet.pl/userdata/121886754/..%2F..%2F).

2. Czy potwierdzają Państwo, że z ww. katalogów można było pobierać

pliki ZIP, które zawierały skompresowane pliki mbox, a te z kolei

zawierały skrzynki pocztowe użytkowników poczty?

3. Czy potwierdzają Państwo, że opisywana w pkt. 1 i 2 podatność

została usunięta po otrzymaniu zgłoszenia od zewnętrznego badacza?

4. Czy mogą Państwo określić, jakiej liczby użytkowników dotykała ww. podatność?

5. Czy wyżej opisywana podatność była wykorzystywana do

nieautoryzowanego pobierania zawartości cudzych skrzynek pocztowych?

6. Czy zamierzają Państwo powiadomić użytkowników, których skrzynki

były narażone na takie ryzyko?

7. Czy planują Państwo zgłosić ww. incydent UODO?

Na nasze pytania odpowiedziała Agnieszka Skrzypek-Makowska, Kierownik Komunikacji Zewnętrznej. Niestety była to odpowiedź bardzo lakoniczna.

Dzień dobry,

Podatność była do nas zgłoszona 30 czerwca, została przez nas potraktowana z najwyższym priorytetem i tego samego dnia została poprawiona. Bezpieczeństwo użytkowników i ich dane są dla nas najważniejsze.

Dokładając wszystkich starań, udało się ustalić, że podatność była wykorzystana tylko przez osobę zgłaszającą błąd.

Dalsze prace i informowanie właściwych urzędów pozostawiamy do naszej wewnętrznej analizy i ich procesowania zgodnie z procedurami przyjętymi w organizacji.

Jednocześnie zachęcamy do uczestnictwa w programie OpenBugBounty: https://www.openbugbounty.org/bugbounty/CSO_RASP/

Mam pocztę na Onecie, co dalej?

Niestety nie wiemy, czy Onet poinformował o incydencie użytkowników, których dane były narażone na ryzyko wycieku. W tej sytuacji możemy, zastępując Onet, przekazać wam poniższe porady:

- Jeśli nie korzystałeś / korzystałaś z funkcji eksportu poczty, kalendarza, książki adresowej lub danych użytkownika, to TEN BŁĄD prawdopodobnie nie dotknął twoich danych.

- Jeśli z takich funkcji korzystałeś / korzystałaś, to na wszelki wypadek zapytaj Onet, czy twoje dane nie trafiły w niepowołane ręce.

- Błędy zdarzają się wszystkim, ale możliwość pobrania cudzej skrzynki w 2021 r. nie brzmi jak rekomendacja do dalszego używania usług tego dostawcy.

Bezpieczeństwu poczty elektronicznej poświęcamy aż trzy odcinki naszego kursu bezpieczeństwa (łącznie jest ich 36, a już wkrótce wrzucamy kolejne 4). Z kodem MOJAPOCZTA pierwsze 25 osób dostanie aż 40% rabatu i posłucha o tym, jak zabezpieczyć swoją skrzynkę, jak rozpoznać złośliwego e-maila lub załącznik czy też dlaczego kupno VPN-a nie zawsze jest najlepszym rozwiązaniem.

Komentarze

to jak z tym bug bounty u RASP ? wypłacili coś, czy nie ?

Warto wiedzieć, bo w przyszłości ktoś może nie chcieć wyjść na naiwniaka i sprzeda buga gdzieś w darknecie. Etyka, etyką, ale jednak badacz trochę czasu włożył w znalezienie podatności i mógłby zostać wynagrodzony.

To tak jak z Honorowym Krwiodawcą, nic nie możesz żądać bo robisz to dobrowolnie ale jak jesteś strażakiem też dobrowolnym ochotnikiem to już masz dodatki do emerytur będąc w Osp (ochotnicza)

Katalog git też mieli publicznie dostępny.. Sprawa została zgłoszona, katalog usunęli a nikt z onetu nawet nie pokusił się z napisaniem chociażby dziękuję… Tak samo ze stored xss który mieli.. Następnym razem trzeba to chyba sprzedawać w darknecie to chociaż ktoś podziękuję haha

To jest dramat, z mojego doświadczenia mało kto odpisuje :/ Pewnego razu duża strona dla prawników/z aktami prawnymi – wystawiony .git

Odpowiedź? A po co odpowiadać? Nie pamiętam czy tam było coś krytycznego ale samo „dziękuję” w tym przypadku by mnie usatysfakcjonowało.

Katalog schowany? No, nie za szybko, ale w końcu schowali ;)

Przykłady z olewką odpowiedzi .git jeszcze bym znalazł jednak raz ktoś odpowiedział (tak, polska firma)! Dostałem nawet podziękowanie i „bounty” – niewielkie i nie w formie pięniędzy jednak to co było w katalogu .git było prawdopodobnie niewykorzystywalne ze względu na nieaktualność ;)

Jeszcze jest przykład moim zdaniem krytycznego CSRF na jednej polskiej stronie powiedzmy… dla graczy CS:GO. Reakcja? Wywalone jajca… od kilku lat niezałatane…

Ja akurat na darknecie sprzedawał nie będę, bo mam pewne zasady, ale jest z pewnością wielu, którzy chcą cokolwiek zarobić nawet nielegalnie więc w obawie o brak „bounty” legalną drogą pójdą rzeczywiście sprzedać komuś lukę.. :/

Brak świadomości tego w polskich firmach jest przerażający.. no chyba, że w zagranicznych to samo? Poza gigantami oczywiście.

„Brak świadomości tego w polskich firmach jest przerażający..”

Brak świadomości? Dla mnie to bardziej zwykła ignorancja :/

To standard. Jakies +-10 lat temu Urzad Miasta Gdyni wdrozyl Dziennik Elektroniczny. Cala baza SQL byla wyrzucona na zewnatrz – nazwiska, imiona, oceny dzieci – wszystko. Zglosilem sprawe i w zamian otrzmalem kpiny i pogrozki. To jest niereformowalna banda ignorantow wiedzaca az za dobrze, ze ich umiejetnosci zawodowe sa zerowe. Nie chodzi wiec o jakosc pracy, profesjonalizm, ale o to, aby przypadkiem ktos im sie do du…y nie dobral – nic, ale to NIC innego nie ma znaczenia.

PS

Wniosek? Takich spraw nie zglasza sie kolesiom krolika, a z punktu wysyla do mediow. I od tamtego momentu tej zasady przestrzegam.

Heh, kiedyś zgłosiłem informatykowi z urzędu miasta, że w miejskich hot-spotach, access pointy miały domyślne hasło na panel admina. Podobna reakcja. Zamiast skupić się na sprawie i podziękować, to wypomniał mi, że się nie podpisałem i zagroził mi, że zna moje IP (z którym się nie kryłem – operator poczty sam wstawiał). Ale cóż – to był informatyk po marketingu i zarządzaniu.

Śmieszne podali, że mają program „OpenBugBounty”. A badaczowi nawet nie odpisali, więc jaki jest sens testować polskie firmy…

Onet nie jest polską firmą, tylko niemiecką, więc nie ma na co liczyć, aby zapłacili za swoje błędy.

Bo to Niemcy są :)

Natura błędu faktycznie bardzo zachęca do uczestnictwa w programie bug bounty. Weźcie tylko pod uwagę, że w tym programie słowo „bounty” to spore nadużycie – pewnie dostaniecie co najwyżej kudosa ;)

Kudos w postaci referencji „dziękujemy xxx yyy za pomoc w poprawie bezpieczeństwa poprzez wskazanie błędów na stronie i wsparcie w ich usuwaniu. ważniak@onet” też pomagają w karierze (np. łatwiej zdobywać początkowe zlecenia od polskich klientów z czymś takim).

Dobrze że go do sądu nie podali, chociaż pewnie duża część analizy szukała odpowiedzi na pytanie co on tam pobrał za pomocą tego błędu.

Poza tym zasada jest widomo taka że elyta nie odpisuje amatorom :)

Z opisu błędu można wywnioskować, że potencjalny wyciek mógł dotknąć użytkowników onet poczty, którzy pobierali w ostatnim czasie kopie danych ze swoich kont.

Można to również wprost wyczytać pod koniec artykułu.

czy „profesjonalny odkrywca błędów „, a wasz czytelnik, dysponuje w dalszym ciągu swoim sprzętem ? i czy miał już wizyte okolicznościową w celu zabezpieczenia sprzętu na nieznany okres ?

A skąd pomysł, że to był błąd, a nie celowa furtka? No właśnie dla kogo?

Domysł, nie pomysł. Celowych furtek nie potrzebują dawać, bo jeśli chcą to będą wydawać dane. Nie potrzebują robić celowych furtek, które narażają ich na tego typu wtopy.

Patrząc po stanowiskach na linkedin to nie maja chyba działu bezpieczeństwa.

No może i nie mają – ale czy to jest błąd działu bezpieczeństwa?

No ja przepraszam ale chyba nie siedzi sobie tam jeden programista który dostał zadanie – wiesz zrób eksport wszystkich danych.

Mamy 2021 za każdym razem jak robimy coś z danymi klienta to 10 razy trzeba się zastanowić zanim zapiszemy w jakimś pliku ich dane i damy możliwość pobrania.

Jest co najmniej kilka możliwości podejścia do problemu i nawet na bieda hostingu można to ogarnąć tak logicznie że do takich wycieków nie dojdzie.

Jeszcze jeden powód, by zrezygnować z usług tej firmy, co też zamierzam ostatecznie zrobić. Wcześniejsze powody zbierają się nieodmiennie od lat, a każdy to co najmniej jeden antypolski fake news.

Nawet jeśli nie wszyscy użytkownicy zostali dotknięci tym błędem, to uczciwość nakazywałaby przyznanie się do takiego błędu i sugestia chociażby zmiany hasła (chociaż ono tu chyba nie było potrzebne).

Jeden z Banków działających regionalnie, dostawcą systemów bankowości elektronicznej firma z Krakowa ;) o znanej w branży reputacji. Uruchomienie systemu nowej bankowości elektronicznej, przyjechało dwóch Panów z Krakowa, zrobili deploy VMki, coś dorzeźbili i nowy system działa. Opcja pobrania historii przelewów w formie archiwum zip. Link w stylu jakisbank.pl/historia?123456 ,gdzie 123456 to numer kartoteki klienta. Zalogowałem się na swoje konto i pomyślałem, a pobawię się tym nowym-starym (odświeżonym) systemem. Pobrałem własną historię i od niechcenia zmieniłem numer kartoteki klienta w linku, licząc że zostanę zbesztany przez system za tą próbę. Interesowało mnie też jak będzie wyglądał ten incydent w logach. Pach – trafiony zatopiony. Godzinę później nowy system nie działał (dobrze, że stary działał równolegle), a ja miałem 10 razy więcej roboty niż planowałem

Trzeba byc bardzo odwaznym albo szalonym zeby traktowac Onet

jako „profesjonalnego dostawce usług internetowych”.

Skrzynka mailowa juz po miesiacu jest zapchana reklamami.

Problemy z zalogowaniem sie spoza PL. Gorsza jest tylko WP.