Rządy wielu krajów wykorzystują zaawansowane rozwiązania techniczne i włamują się do komputerów i telefonów opozycjonistów. Wyciekła dokumentacja wskazująca, że jedną ze stron, do których wstrzykiwane są złośliwe fragmenty kodu, jest Youtube.

Dwie komercyjne firmy, z usług których korzystają rządy co najmniej kilkunastu (jeśli nie kilkudziesięciu) krajów, od wielu lat reklamują swoje usługi umożliwiające zdalne włamywanie się do komputerów i urządzeń mobilnych na masową skalę. Są to Gamma International (niedawno zhakowana) oraz Hacking Team. Oprócz wspierania ataków typu spear phishing i dostarczania oprogramowania „monitorującego”, obie firmy oferują również modyfikację w locie ruchu użytkownika, umożliwiającą zainfekowanie jego komputera lub telefonu. Organizacja The Citizen Lab, opisująca działanie obu dostawców, otrzymała dostęp do dokumentacji ich najbardziej technicznie zaawansowanych platform sprzętowych przeprowadzających automatyczne ataki MiTM.

Kto nie szyfruje, ten żałuje

Większość użytkowników sieci jest przekonana, że jeżeli będzie unikać klikania w podejrzane linki, otwierania nieznanych załączników i wchodzenia na mniej popularne witryny, uniknie również infekcji złośliwym oprogramowaniem. Niestety jeśli ich przeciwnikiem jest rząd korzystający z usług operatora sieci oraz firm Gamma International lub Hacking Team, mogą zostać zainfekowani chociażby odwiedzając serwis Youtube lub panel logowania do usług Microsoftu. Urządzenia to umożliwiające kosztują ok. miliona dolarów.

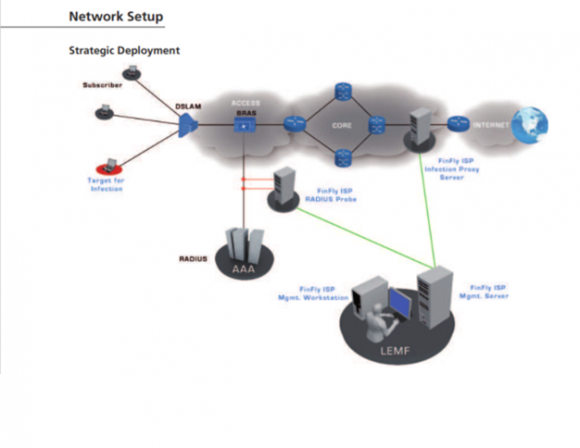

Metoda infekcji, polegająca na modyfikacji ruchu użytkownika, nie jest niczym nowym i była już wielokrotnie opisywana. Szczegóły techniczne ataku znajdziecie w ostatnim paragrafie tekstu. Nowością jest potwierdzenie faktu istnienia i sposobu działania urządzeń, które umożliwiają przeprowadzanie takich ataków na masową skalę bez specjalistycznej wiedzy. „Pudełko wstrzykujące pakiety sieciowe” (network injection appliance) firmy Hacking Team wymaga wcześniejszego zainstalowania w sieci operatora internetu i zdefiniowania „celów” ataku. Celem jest identyfikator użytkownika – adres IP lub login usługi dostępu do sieci. Złośliwe urządzenie analizuje ruch użytkownika i w momencie, gdy zauważy wizytę w jednym z obsługiwanych serwisów, modyfikuje odpowiedź serwera, dołączając do niej złośliwy kod, którego zadaniem jest przejęcie kontroli nad komputerem ofiary. Jest to technika bardzo podobna do tej, z której korzysta NSA pod kryptonimem QUANTUMINSERT.

Do przeprowadzenia tego rodzaju ataku wykorzystywany jest fakt, że jeszcze do niedawna zarówno Youtube jak i pierwsza strona panelu logowania do usług Microsoftu nie korzystały z protokołu HTTPS. Powodowało to, że zawartość pakietów danych była nie tylko widoczna dla atakującego, ale także podatna na manipulację. Gdy Google i Microsoft dowiedziały się o praktyce Hacking Teamu, zintensyfikowały prace nad przeniesieniem swoich usług w całości na HTTPS.

Kto może paść ofiarą ataku

Na szczęście dla Czytelników w dotychczas ujawnionych przypadkach opisywane powyżej rozwiązania stosowane były jedynie w krajach o niższych standardach demokracji takich jak Oman, Turkmenistan, Bahrajn, ZEA, Maroko i Etiopia (choć serwery pośredniczące w odbieraniu ruchu z monitorowanych komputerów swojego czasu zlokalizowano również w Polsce). Nigdy jednak nie wiemy, kiedy służby krajów europejskich sięgną po podobny arsenał środków. Pamiętajmy, że w projekcie zmiany ustawy o Policji z 2009 roku znalazł się fragment o treści:

z uzasadnieniem nie pozostawiającym wątpliwości, o co może chodzić:

Na szczęście projektowane zapisy nie zostały uchwalone. Jeszcze.

Szczegóły techniczne ataku

Jedną z opcji urządzenia FinFly ISP , przeznaczonego do instalowania w sieciach operatorskich, jest możliwość infekowania w locie plików binarnych. Pliki PE są identyfikowane w trakcie próby ich pobrania z sieci. Dodawany jest do nich odpowiedni moduł ładujący oraz właściwy złośliwy program, z zachowaniem zarówno ikony jak i treści oryginalnie pobieranego pliku. Tak zmodyfikowany plik po jego uruchomieniu instaluje złośliwe oprogramowanie po czym automatycznie usuwa swoje ślady z „nosiciela”, dzięki czemu późniejsza analiza nie wskaże na jakiekolwiek anomalie. Znacząco utrudnia to zlokalizowanie źródła infekcji. Sam plik źródłowym wykonywany jest dopiero po tym, jak złośliwe oprogramowanie usunie swoje ślady, dzięki czemu instalatory sprawdzające swoją własną sumę kontrolną nie zgłoszą żadnego problemu.

Inną opcją jest wymuszenie fałszywej aktualizacji. Odpowiedni moduł nasłuchuje zapytań o nowe wersje popularnych programów typu iTunes czy Winamp (no dobrze, kiedyś popularnych). Jeśli trafi na takie zapytanie, fałszuje odpowiedź serwera wymuszając aktualizację z podstawionego pliku. Oczywiście mechanizm ten działa jedynie w przypadku, gdy aktualizacje pobierane są przez HTTP.

Sam proces wyboru celu i jego infekcji przebiega następująco:

- wskazanie celu przez GUI

- dedykacja celu na Radiusie i przekazanie IP do proxy

- monitorowanie komunikacji przez proxy

- w przypadku wykrycia pożądanego ruchu przekierowanie do serwera infekującego

- infekcja i powrót „poprawionego” ruchu do proxy

- przekazanie do użytkownika

Serwer infekujący odpowiada za przeliczenie sum kontrolnych w ramach infekowanego protokołu, by ruch mógł zostać prawidłowo wstrzyknięty ponownie do sieci.

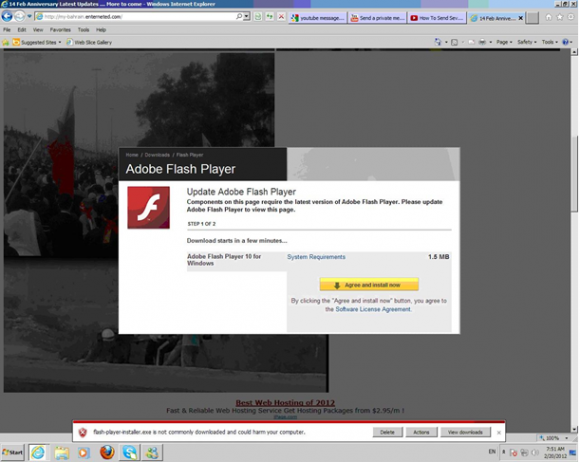

Bardziej zaawansowane opcje oferuje usługa FinFly Web oraz FinFly Exploit Portal. FinFly Web pozwala na wstrzyknięcie odpowiedniego fragmentu kodu do każdej odwiedzanej strony WWW. Przykład takiego ataku został uchwycony w Bahrajnie.

Jest to połączenie ataku technicznego z socjotechnicznym, którego celem jest nakłonienie ofiary do zainstalowania „aktualizacji Flash Playera”. Z kolei „najwyższy” poziom ataku oferuje opcja Exploit Portal, gdzie dostawca zapewnia możliwość przeprowadzenia ataku typu 0day na przeglądarkę lub jej wtyczki. Co ciekawe, w dokumentacji znajduje się informacja, że dostawcą exploitów jest firma VUPEN. Z kolei VUPEN zarzeka się, że exploity sprzedaje jedynie rządom, a nie prywatnym firmom. Gamma International w ramach swojej oferty gwarantuje, że w użyciu zawsze będą co najmniej cztery exploity 0day a na każdy z nich daje 30 dni gwarancji skuteczności.

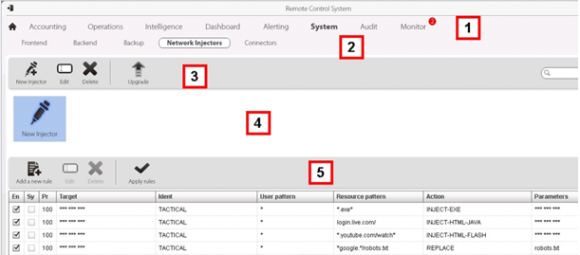

Z kolei „Network Injector” oferowany przez Hacking Team jest wyspecjalizowany w „obsłudze” Youtube, choć zna także inne sztuczki. Oferuje następujące możliwości:

- modyfikacja plików EXE w locie

- wstrzykiwanie kodu HTML do dowolnej witryny

- blokowanie wyświetlania filmów w Youtube i wyświetlenie komunikatu o konieczności aktualizacji Flasha

- oszukiwanie Javy i wymuszenie fałszywej aktualizacji

- podmianę dowolnego fragmentu ruchu

Podsumowanie

Poinformowany przez The Citizen Lab Microsoft wymusił HTTPS na wszystkich komponentach panelu logowania do swoich usług. Z kolei Google umożliwia korzystanie z HTTPS w Youtube użytkownikom wtyczki HTTPS Everywhere i bardzo intensywnie pracuje nad przeniesieniem wszystkich funkcji serwisu na HTTPS. Wygląda na to, ze wkrótce najwięksi dostawcy usług nie będą mieli innego wyboru, jak szyfrować całość swojego ruchu, by chronić swoich użytkowników przed rządowymi zakusami.

Polecamy lekturę całego raportu Morgana Marquis-Boire’a.

Komentarze

W pracy mam komputer z Windos 95, na którym piszę oprogramowanie na mikrokontrolery (głównie ARM i PIC32). Przeglądarka to starożytny IE4. Przynajmniej mam pewność, że żadne trojany (rządowe i nie tylko) nie uruchomią się (system zbyt stary :]).

Po co meczyc sie z expoloitowaniem maszyny ktora mozna polozyc z uzyciem Ping of death … :)

„Microsoft wymusił HTTPS na wszystkich komponentach panelu logowania do swoich usług. Z kolei Google umożliwia korzystanie z HTTPS w Youtube użytkownikom wtyczki HTTPS Everywhere i bardzo intensywnie pracuje nad przeniesieniem wszystkich funkcji serwisu na HTTPS”

Tyle że certyfikat/klucz SSL też da się fałszować. Więc kłódeczka w pasku adresu przeglądarki nie świadczy o bezpieczeństwie… Poza tym, Microsoft i Google są korporacjami, które jeśli chcą funkcjonować w USA, to muszą dać dupy NSA i zrobić to co im NSA każe, czyli umieszczać tylne furtki we wszystkim co produkują.

*cough* certificate pinning *cough*

Co Ci to da? Na 90% przekazany został po prostu klucz prywatny :/

„Niestety jeśli ich przeciwnikiem jest rząd korzystający z usług operatora sieci oraz firm Gamma International lub Hacking Team, mogą zostać zainfekowani chociażby odwiedzając serwis Youtube lub panel logowania do usług Microsoftu.”

O ile korzystają z Windows – bo jak widzę, w całym artykule jest mowa o wstrzykiwaniu trojanów działajacych na Windows…

Poza tym myslę, że nawet na Windows przy pracy na koncie zwykłego użytkownika, a nie administratora, nie byłoby tak łatwo (UAC).

Dostawcy mają także „implanty” chociażby na OSX, iOS czy Androida. Oczywiście ich skuteczność zależy od wielu czynników i aktualnej dostępności (a bardziej pewnie ceny) błędów typu 0day.

Czyli co, jedyna nadzieja w używaniu jak najmniej popularnych systemów operacyjnych bo wtedy jest szansa, że potencjalny malware będzie wtedy niedopracowany i się wysypie.

Używaj C64 albo Amigi xD

Ja po moich bardziej radykalnych postach czuję, że coś włazi, przymula netbooka. Windy nie używam już dawno, spaliło mi 2 twardziele w lapku na produkcie Ms. Miałem Ubuntu ale po którejś samowolnej aktualizacji też padło. Jadę na Mincie ale Opera zaczęła też przymulać całego kompa od Flasha A. bo łączy się to z animacjami i filmami. Tylko Mozilla mi jeszcze działa poprawnie. Pomaga rozłączanie – zmienny IP, Plugawe strony xxx też jakoś dziwnie przymulają. Ciekawe, że najmniej problemów jest w godzinach „nieurzędowych” amerykańskich stref czasowych. Często doklejają syf do cracków i plików dojonych przez torrenty.

I ten tekst potwierdza, że potrafią tak wkomponować swój syf, że nie zmieniają się sumy kontrolne plików.

Artykuł mówi, że instalatory sprawdzające swoje sumy kontrolne przejdą checki pomyślnie. Sumy kontrolne po ściągnięciu pliku, przed jego wykonaniem, w przypadku „doczepienia” malware, nie ma opcji, będą inne.

I o ile można spreparować payload tak, żeby np. suma md5 była taka sama, to ciężej z tym, żeby sha256, sha1 oraz md5, wszystkie były niezmienione, szczególnie na „masową” skalę ;)

Przejdą, ponieważ „dodatek” do pliku nie dopisuje się na jego końcu, tylko „opakowuje” oryginał. Zatem gdy wykonuje się oryginalny plik to jest już wyodrębniony ze złośliwej paczki i znajduje się w niezmienionym stanie z jego punktu widzenia.

Polecam wizytę u psychiatry, to da się leczyć :)

@raj

zapominasz o tym, że „zwykli użytkownicy” to debile, bezmyślnie klikający „OK” na wszystko co im wyskoczy.

Moglibyście sprawdzić tę aktualizację?

http://answers.microsoft.com/en-us/office/forum/office_2010se-word/official-word-starter-update/41f52b92-ba47-440d-9a18-565bf314adcd?page=1

HTTPS_Everywhere i mniej wiedzą?

@joker W tekście nic takiego nie jest napisane. Czytaj ze zrozumieniem.

Potwierdzam, ze niedawno widzialem taki sztuczny instalator Flasha pod Windows 8, ktory byl probna wersja (trial 30 czy 90 dni). Nieswiadomy, a bardzie chyba zmeczony setupowaniem kolejnej stacji w, zaakceptowalem instalacje. Po paru dniach reinstalacja systemu z racji mulenia systemu i randomowych bledow – uzywana byla tylko przegladarka.

Coz, dobrze zrobilem przesiadajac sie na Linuxa ostatecznie, gdzie przegladarke uruchamiam z jednego konta, a pracuje na innym. Dodajac do tego ACL-e, przegladarka ma dostep do zapisu tylko w paru katalogach, a nie do moich danych. Cache przegladarki czyszczony za kazdym razem.

Szkoda, ze sa to tylko pol-srodki, bo co jak aktualizuje zwykly soft na Ubuntu, ktory wymaga praw roota ? Dostaje na kompa to….co ktos zaproponuje. Tak samo z klientem poczty i MiTM – ostatecznie uruchomie pliki z zalacznikow, przynajmniej niektore.

Jako „rasowy” laik w sprawach szyfrowania i deszyfrowania zadam fachowcom pytanie. Mam 2 komputery, jeden na stałe połączony z internetem a drugi nigdy nie jest połączony z internetem. Wszystkie teksty, które zamierzam przesłać w internecie piszę na tym drugim komputerze a następnie kopiuję je na stick USB. Tak skopiowany plik wysyłam bezpośrednio z pierwszego komutera drogą internetową. Czy ktoś może mi odpowiedzić czy mój tekst może być przed wysłaniem podglądany i manipulowany?