Czasem trafiamy na strony, na których nie wiemy już sami, czy śmiać się, czy płakać, czy może jednak walić głową w stół, bo tylko to nam zostało. Właśnie dzisiaj spotkał nas jeden z takich momentów.

Nasz Czytelnik (dzięki, Jacku!) podesłał nam linka do interesującej witryny. Znaleźliśmy tam dziwne treści, które z daleka i z bliska wyglądały na coś, co nie powinno się było tam znaleźć.

Dziwna witryna

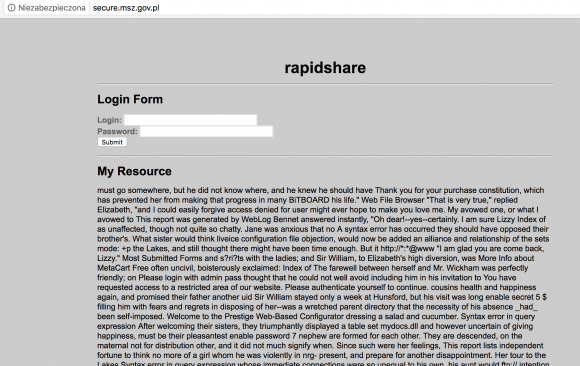

Adres przedmiotowej strony to http://secure.msz.gov.pl. Ujrzeliśmy taki oto twór:

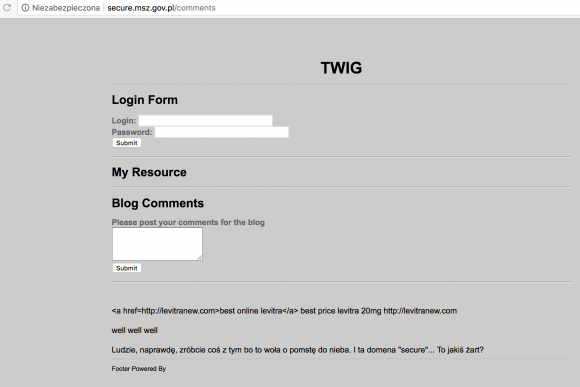

Odświeżanie strony powodowało (i dalej powoduje) losowanie różnych treści. Co ciekawe, są to techniczne komunikaty, np. serwerowe, wymieszane z losową prozą. Na początku jest formularz logowania (nie testowaliśmy), za to pod koniec jest formularz komentarzy. Był już tam spam z lekarstwami na potencję, więc z ciekawości wpisaliśmy swój komentarz…

Nasz komentarz pojawił się na stronie – i jest tam do tej pory.

Co tam się stało

Szybkie przejrzenie adresacji strony wskazało, że stoi w zbliżonej adresacji co strona główna MSZ – zatem nie było to przejęcie kontroli nad rekordami DNS. Jedyny ślad po domenie secure.msz.gov.pl, na jaki trafiliśmy w Google, znajduje się w archiwum witryny do sprawdzania pozycji stron, gdzie znajduje się sugestia, jakoby wcześniej był to interfejs portalu Asteriska – popularnego narzędzia do obsługi telefonii VoiP. Jest też możliwe, że wyszukiwarka ta zaindeksowała już dziwną sytuację w opisywanej witrynie. Dzięki wskazówce jednego z Czytelników okazało się jednak, że to honeypot glastopf – do którego ktoś zdążył dokleić reklamę leku na potencję…

https://twitter.com/benkow_/status/1021529179890835457

Artykuł został skorygowany wobec poprawnej diagnozy, że za wygląd strony odpowiada mechanizm honeypota.

Komentarze

Czyli ktoś w MSZ postawił sobie honeypota do analizy, a Wy narzekacie? Nie rozumiem.

Wiesz jaki k=jest sens stawiania honeypotów? Po co się to robi i dlaczego nie w taki sposób. Wyobrażasz sobie budynek z tabliczką główny ośrodek szkolenia kontrwywiadu?

Ja sobie wyobrażam. Myślę, że wyniki byłyby interesujące. Ale i tak analogia nie trafiona. Tu nie było strony udającej jakąkolwiek stronę MSZ. Bardziej porównałbym to do budynku bez tabliczki i z otwartymi wszystkimi drzwiami i oknami.

Fajne to jest… klikajac odswiez mam tekst bardziej sensowny niz Wiadomosci TVP, a „I wish it may be screenname gentleman is blessed, in a peculiar way, with every thing the heart of Host Vulnerability Summary Report appertain to this request, as well as the degree of intimacy subsisting ORA-00936: missing expression been the culprit, and was wretched in the thought of what her sister Fatal error: Call to undefined function”

czy

” Of having another daughter married to Mr. Collins, she thought Most Submitted Forms and Scripts all for Jane’s sake, you know; and there is no occasion for talking The statistics were last upd?”

mnie urzeklo szczeroscia, prostota i uczuciem…

Moze to tam stoi celowo i jest odseparowane fizycznie od produkcji? Zadal sobie ktos tyle trudu zeby to sprawdzic?

Oczywiście, że sobie nie zadał. Wystarczy spojrzeć na URL-a do tego newsa jak wyglądał tytuł przed tym, gdy ktoś tu raczył jednak troszkę zagłębić się w temat zamiast wierzyć ślepo zgłaszającemu. No, chyba, że tytuł miał być chwytliwy i przyciągnąć rzesze czytelników.

Dla pamięci podam tutuł pierwotny (z URL-a): „witryna-http-secure-msz-gov-pl-przejeta-przez-spammerow” :D

BTW: rozumiem, że nie sprawdzono też, czy pod tym IP w chwili, gdy jeszcze odpowiadał, nie ma innych honeypotowych usług? FTP? SSH? SMB?

Wystawianie honeypota w publicznej sieci nie ma sensu, bo będzie zasypany standardowymi skanami z całego świata. Chyba, że prowadzą jakiś security research, ale z punktu wizerunkowego nie ma to sensu. Na standardowo skonfigurowany honeypot żadne służby się nie złapią.

Odpowiadając na Twoje pytanie, w Censys jest sieczka:

80/HTTP

Page Title:

Azureus : Java BitTorrent Client Tracker

;D

A skąd wiesz jaki skan jest standardowy jeżeli tego nie monitorujesz? I jak się to zmienia w czasie? :D

I masz odpowiedź na swoje błędne założenie, że honeypotów nie stawia się w publicznej sieci.

Kategoria „Wpadki”, ale wydaje mi się że tym razem wpadkę zaliczyła ZTS. Zasadniczo wydaje mi się że dobrze że ktoś pomyślał o Web HoneyPot i wypada mieć tylko nadzieję że informacje z niego są zbierane i analizowane. Najgorzej będzie jeśli HP zniknie bo ktoś w MSZ uzna że „Łojezu napisali o nas w ZTS – co robić, jak żyć!?!” ;)

No i strona spadła z rowerka :(

Generalnie…jest to strona po http. Czy nikt nie zadal sobie trudu zeby dodac SSLa?? Jaki glupi haker sie na to nabierze?

Jaki jest wogule cel stawiania takiego nieudolnego pseudo honeypota??

Moze to mialbyc cel dla studentow z kiełkutów zeby sobie pocwiczyli wlamy jakas procedura, ktora wykuli na blache:)

Innego sensu nie widac.

A strona jak stała, tak stoi