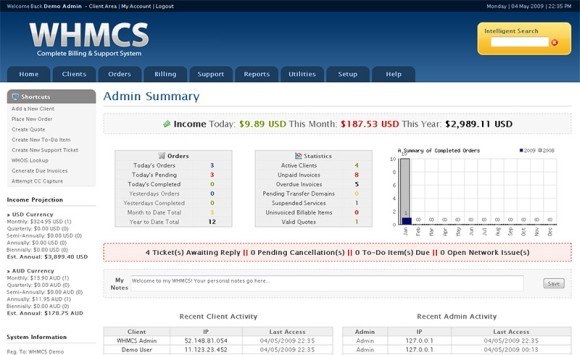

Serwis localhost.re, specjalizujący się w analizie bezpieczeństwa programów służących do zarządzania serwerami, opublikował błąd typu SQLi w najnowszej wersji panelu WHMCS (5.2.7). Błąd trywialny – jeśli polecenie SQL zaczyna się od „AES_ENCRYPT”, to nie jest ono przepuszczane przez żaden filtr, tylko trafia prosto do bazy. Wystarczy sesja zalogowanego użytkownika, by przeczytać całą zawartość bazy. WHMCS opublikował już łaty. Jeśli wszystkie instancje nie zostaną szybko zaktualizowane, to możemy się spodziewać kolejnych tysięcy serwerów, na których nie wiadomo skąd pojawił się złośliwy kod.