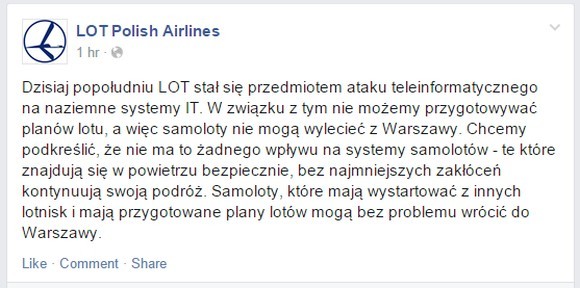

Jak informują Polskie Linie Lotnicze LOT, w wyniku ataku informatycznego na systemy naziemne odpowiadające za przygotowywanie planu lotów samoloty nie mogły wylecieć z Warszawy. Wiele lotów zostało odwołanych.

Jak o tej pory dysponujemy jedynie oficjalnym oświadczeniem PLL LOT z firmowego profilu na Facebooku. Brzmi ono następująco:

Jeśli macie więcej informacji, zapraszamy do kontaktu, tymczasem uruchamiamy swoje kanały i zapewne wkrótce zaktualizujemy ten wpis.

20:51

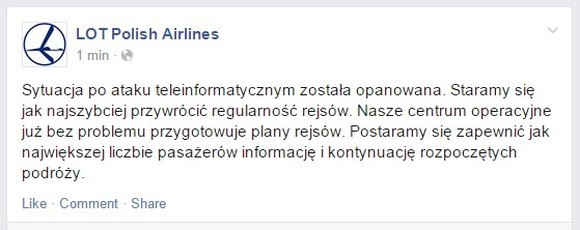

LOT własnie poinformował, że opanował sytuację i zaczyna przygotowywać plany rejsów. Na skutek ataku odwołano 20 rejsów.

Trzeba przyznać, że treść komunikatu LOT to wydarzenie w Polsce bez precedensu. Rzadko się zdarza, by zamiast ogólnikowej informacji o awarii systemu pojawił się komunikat o ataku teleinformatycznym – i to jeszcze w trakcie trwania samego ataku lub wkrótce po jego powstrzymaniu. Mamy nadzieję, że ten poziom otwartości w komunikacji będzie kontynuowany i poznamy szczegóły ataku.

Komentarze

Brawo Lot,Plus Bank powinien tam pojechać na szkolenie z komunikacji kryzysowej z klientami

Tak się zastanawiam, jaki LOT mógłby mieć cel w podawaniu szczegółów ataku? Nawet jeśli zostawić sam PR – to raczej działa na ich niekorzyść… :|

Jeśli firma nie działa i parę tysięcy osób jest wkur**onych, to podanie orientacyjnej przyczyny i zepchnięcie jej na pewien rodzaj siły wyższej jest całkiem niezłe PR-owo. Sam jakbym miał odwołany lot to byłbym nieco bardziej wyrozumiały.

A co do samych szczegółów: jeśli „atak” to był np. chamski DDoS na coś-tam, to w sumie czemu by nie mieli napisać o tym kiedyś? Jak przyczyna była bardziej zaawansowana i powiedzmy SQLi weszło komuś na jakimś publicznym endpoincie, to też bym się tym nie chwalił (tylko zlecał audyt sec) :)

Ja wiem? Patrząc od strony bezpieczników to na pewno ciekawe informacje.

Ale od strony PR podawanie *szczegółów* raczej się nie opłaca (chyba że mleko się wylało to trzeba sensownie sprawę opisać). Patrz np. banki w USA, gdzie są kary za zatajanie takich rzeczy a i tak często banki tego nie podają – i to właśnie ze względu na PR.

LOT postąpił słusznie, pewnie sytuacja z Plus Bankiem ich zmotywowała do podjęcia takich kroków. chesteroni świetnie to uargumentował: gdy kilkaset czy parę tysięcy ludzi czeka wkurzonych na terminalu, bo nie mogą kontynuować swojej podróży, to trzeba ich jakoś uspokoić. Podanie komunikatu w stylu: zaatakowali nas źli hakerzy, ale staramy się ogarnąć ten burdel, jest zdecydowanie lepsze niż udawanie, że nic się nie stało. No i zrzucili z siebie część odpowiedzialności – dziś nawet średnio rozgarnięty jeżozwierz wie, że zdecydowana większość firm nie jest w stanie się obronić przed atakami „teleinformatycznymi”, więc nie zareaguje na wieść tego typu wzmocnieniem frustracji.

Imo, świetne zagranie, również PR-owe.

Cały czas myślę, że to ma jakieś drugie dno. Np. jak ktoś sugerował – aby nie wypłacać odszkodowań za opóźnienia (zaatakowali nas – to nie nasza wina).

Jeszcze raz – który bank dobrowolnie informuje o naruszeniach swojego bezpieczeństwa? Tak żeby 'uspokoić’ swoich klientów? ;) tj. zyskać PR-owo? Żaden? No właśnie, bo specjaliści od PRu raczej mają inną strategię działania (co nie znaczy że się z nią osobiście zgadzam).

Też się trochę na złość ;) podroczę się odnośnie tej 'otwartej komunikacji’ – czasem nie jest ona wskazana, jak ktoś też inny komentował – sianie paniki w samolotach, czy napędzanie celu atakującemu (jeśli robi atak tylko po to żeby zyskać rozgłos). W tym przypadku będzie to można pewnie ocenić jak będzie trochę więcej wiadomo (’czarny’ scenariusz – ataku w ogóle nie było, ale trzeba było coś wymyślić żeby uniknąć płacenia pasażerom :P)

LOT postąpił moim zdaniem profesjonalnie – wskazali problem, wskazali orientacyjnie system, którego problem dotyczył, nie podali w zasadzie żadnych szczegółów, ale jednocześnie zmniejszyli przestrzeń dla spekulacji do dość specjalistycznych. Odsunęli spekulacje od systemów mogących dotyczyć bezpieczeństwa lotów (branża lotnicza słysząc, że chodziło o system służący planowaniu lotów i składaniu planów lotów organom kontroli też przechodzi nad tym do porządku dziennego, bo to mało medialny temat). Wątpliwości Michała podzieliłbym tylko w przypadku, gdyby się nieco pospieszyli z komunikacją i cały ten „atak” okazał się czymś mniej spektakularnym za to bardziej „wstydliwym”.

Przy okazji widać, że LOT, jak przystało na linię lotniczą, ma przygotowane scenariusze komunikacji kryzysowej – nawet jeśli nie mieli scenariusza takiego zdarzenia to mechanizmy i doświadczenie zadziałało.

Oj tam, oj tam panie Michale :D

LOT wyciągnał wnioski ze sprawy Plus Banku

„Atak teleinformatyczny” == Cryptolocker ? :)

Kurcze, nie wiem co powiedzieć. Od razu wiedzą, że to atak. W kilka godzin skutki takiego ataku neutralizują. To lepiej niż w CSI Cyber… ;P

Jeśli im jakimś sprytniejszym cryptolockerem walnęło, to jest to do zrobienia. Tak samo ddos.

W mojej opinii postrzeganie strategii organizacji/firm/rządu dotyczącej ujawnienia informacji o włamaniach/atakach zmienia się z miesiąca na miesiąc. Krótko taki komunikat może mieć istotny wpływ na:

a) reputację

b) zdolność do prowadzenia interesów/dalszej działalności (nie zawsze bezpośrednio wynika z reputacji)

c) dodatkowe ataki/weryfikacje/odmowa usługi przez dużą liczbę zapytań

W przypadku ataków połączonych z kradzieżą, strategia nie informowania ma krótkie nogi i w głownej mierze zależy od zachowania przestępcy (ujawni, nie ujawni, może ujawni gdy najmocniej zaboli?).

Za oceanem widać wyraźnie, że te instytucje, które mają bezpośredni wpływ na życie codzienne ludności zostały zobowiązane prawnie do informowania o atakach na ich infrastruktury, szczególnie gdy poszkodowanymi są klienci/obywatele. Te które nie mają bezpośredniego przełożenia, robią to bo chcą lub dla zachowania sylwetki przejrzystosci wobec parnterów.

Ostatnio, coraz częśćiej problemem nie jest czy i kiedy zostaniesz zaatakowany sktuczenie, tylko jak na tym można najmniej stracić, a najlepiej jak najwięcej zyskać. Sony nauczyło się z ataku na PSN jak zareagować na atak związany z Sony Pictures – ostatecznie przychody filmu przekroczyły pierwotne założenia.

Banki też mogą, jeśłi dobrze to rozegrają.

NIe ma już „bezpiecznie jak w Banku” za to może być „opłacalnie jak w Banku”. To się może dotyczyć każdej branży.

Ciekawe czy to jak zwykle w Polsce wewnętrzny fuckup i przerzucenie winy na nieznanych sprawców.

W mojej ocenie w dobie ciągłego okłamywania, zatajania, udawania, że nic się nie stało. To posunięcie LOT w kontekście jasności przekazywanych informacji, spotka się z większym zrozumieniem i ludzkim podejściem pasażerów, niż można przypuszczać.

„Atak” okazał się zwykłym DDoS-em, po którym podnosili się 5 godzin, a nie jakimś wyrafinowanym włamem do wewnętrznej infrastruktury. Nie wiem, czy w kontekście powyższego komentarza mam się śmiać, ale populizm w czytelnikach serwisu jest silny. ;)

http://wiadomosci.onet.pl/swiat/nowa-zelandia-awaria-radaru-spowodowala-uziemienie-wszystkich-samolotow/zx1gfv

Uważam że żadnego ataku hakerskiego nie było. Zwykła awaria serwerów, a że informatyków dobrych nie mają którzy mogliby to opanować – to musieli wymyślić jakąś bajeczkę.

Na Niebezpieczniku już napisane, że DDoS.

Ze źródła (RMF): „Atak polegał na próbie zablokowania dostępu do serwera przez wygenerowania olbrzymiej liczby połączeń. To tak zwany atak przeciążeniowy. „

Gorzej jak to sprawdzian możliwości uziemienia wszystkich w strefie buforowej dla konfliktu EU/RU po przebiciu się przez Ukrainę