Wczytywanie zewnętrznych zasobów z wielu serwerów poza kontrolą AW, używanie prywatnych kont do wgrywania treści, prosta deanonimizacja twórcy i ciągle dostępna wersja deweloperska to tylko część problemów.

Agencja Wywiadu chwali się nową stroną internetową i rozpoczęła kampanię rekrutacyjną. Ta aktywność przyciągnęła uwagę internautów, którzy od wczoraj podsyłają nam swoje znaleziska powiązane z witryną AW. Połączenie wiadomości otrzymanych od Czytelników i kawałek własnej analizy pozwoliły nam na namalowanie niezbyt ciekawego obrazu sytuacji.

Problem pierwszy – użycie prywatnych zasobów w tworzeniu witryny i deanonimizacja autora

Wszystko wskazuje na to, że autor strony AW użył w niej swojego prywatnego filmu z Youtube. W kodzie znajdujemy taki fragment:

<meta property="og:image" content="http://img.youtube.com/vi/7oh8Zs9vFBs/maxresdefault.jpg" />

Link, opisujący metadane strony (zapewne generowane przez jakąś wtyczkę) wskazuje na obrazek flagi, znajdujący się w tle nagłówka witryny. Sam obrazek w kodzie jest już wczytywany z serwera AW, my jednak pójdźmy tropem filmu z Youtube. Okazuje się, że film ten został wrzucony półtora roku temu przez użytkownika Radar013 i ma atrybut „niepubliczny” – to oznacza, ze znaleźć go może tylko osoba znająca linka.

Radar013 oprócz tego filmu kilka lat temu wrzucał sporo filmów na których wykonuje covery popularnych utworów. Zamieścił także link do swojego profilu w serwisie ising.pl. Dowiadujemy się z niego, że ma 29 lat i od kilku lat nie wrzuca już nowych kawałków. Gdy poszukamy w sieci śladów użytkownika Radar013 okaże się, że to dość unikatowy pseudonim a jego posiadacz interesuje się tematami związanymi z tworzeniem witryn WWW (przykłady 1, 2, 3, 4). Z postów i publikowanych zrzutów ekranu dowiemy się, że pracował dla PGNIG OD,

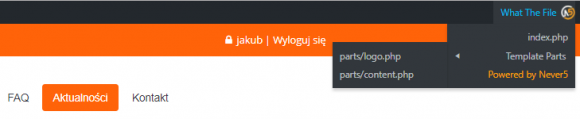

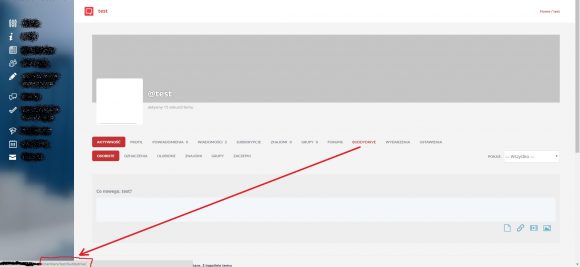

zajmuje się m.in. tworzeniem stron obsługujących przetargi, prawdopodobnie ma na imię Jakub

oraz używa ciekawych technik zaciemniania tekstu:

Imię już gdzieś widzieliśmy – oto fragment witryny AW:

<meta property="profile:username" content="jakub" />

Na razie chyba wszystko pasuje. Ale czy Radar013 to na pewno Jakub?

Problem drugi – zasoby wczytywane z serwera twórców strony i serwer deweloperski

Pod adresem https://bip.aw.gov.pl/uwaga/ znaleźć możemy coś bardzo ciekawego.

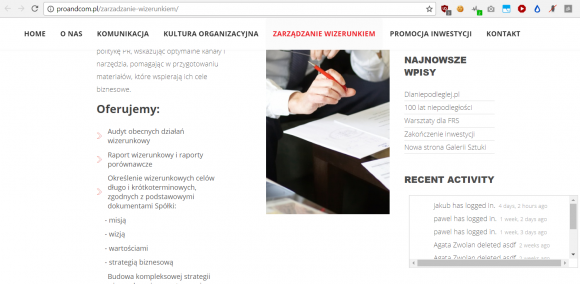

Wstawiony tam obrazek (z ogromnym znakiem wodnym producenta wykorzystywanego szablonu) wczytywany jest z interesującego adresu:

<img src="http://aw2.proandcom.pl/wp-content/uploads/2014/07/about.jpg" alt="" />

Czyżby jakaś pozostałość z procesu tworzenia witryny? Wystarczy zajrzeć na stronę http://aw2.proandcom.pl by znaleźć tam… witrynę AW w w bardzo podobnej wersji do tej prezentowanej pod adresem aw.gov.pl. Co ciekawe, pod adresem aw.proandcom.pl znaleźć można popsutą witrynę, wyświetlającą błąd:

Warning: Narrowing occurred during type inference. Please file a bug report on bugs.php.net in /wp-content/plugins/LayerSlider/layerslider.php on line 63 Warning: Cannot modify header information - headers already sent by (output started at /wp-content/plugins/LayerSlider/layerslider.php:63) in /wp-includes/pluggable.php on line 1216

Najwyraźniej firma Pro&Com nie widzi problemu w udostępnianiu światu innych wersji witryn tworzonych dla klientów – strona Agencji Wywiadu nie jest tu wyjątkiem. W firmie tej najwyraźniej pracuje także Jakub – wiemy nawet, kiedy ostatnio się logował.

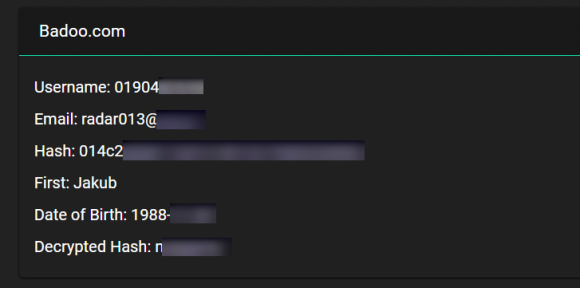

Czy to jednak ten sam Jakub, który używa pseudonimu Radar013? Dodatkowe, proste zapytania do Google pozwoliły nam na zidentyfikowanie nazwiska pracownika Pro&Com, a na jego profilu na Facebooku znaleźliśmy to samo zdjęcie, co przy profilu użytkownika Radar013 w jednym z polskich serwisów. Co więcej, w jednej z usług pokazujących wyniki wycieków informacji znaleźć można konto użytkownika o tym samym pseudonimie, imieniu Jakub i dacie urodzenia zgodnej z wiekiem z serwisu ising.pl.

Pozostałe problemy

Większość naszych obserwacji nie miałaby dużego znaczenia w przypadku przeciętnej hobbystycznej witryny internetowej, ale skoro mowa o stronie na której chętni do pracy w Agencji Wywiadu mogą zostawiać swoje dane osobowe, to warto zauważyć, że:

- witryna aw.gov.pl wczytuje sporo zasobów z zewnętrznych serwerów, znajdujących się poza kontrolą AW, w tym Youtube, Google czy BootstrapCDN, dając administratorom tych serwisów możliwość identyfikacji adresów IP osób ją odwiedzających lub do niej aplikujących (np. przez mechanizmy Google Analytics),

- witryna oparta jest na darmowym silniku WordPress i płatnym szablonie Right Way – patrząc na pozostawione w kodzie strony metadane wątpimy, czy ktoś przeprowadził audyt szablonu pod kątem bezpieczeństwa,

- formularz rekrutacyjny oparty jest na płatnej wtyczce eForm – WordPress Form Builder a na samej stronie użyto wielu innych wtyczek, których kod na pewno warto przed użyciem solidnie przeaudytować,

- choć serwer strony przeniesiono do home.pl i już nie dzieli adresu IP z dziesiątkami prywatnych i firmowych witryn bez związku z AW, to serwer poczty nadal pozostał w KEI (94.152.8.4), gdzie korzysta ze współdzielonego hostingu z licznymi przypadkowymi witrynami.

Pewne plusy

Czy można o witrynie powiedzieć coś dobrego? Spróbujmy:

- strona przeniesiona na osobny adres IP – zawsze coś,

- witryna posługuje się protokołem HTTPS – to minimum przyzwoitości, ale mogło być gorzej,

- witryna ma bardzo przyzwoitą konfigurację HTTPS.

Nasze zastrzeżenia zapewne nie miałyby racji bytu, gdy nie fakt prowadzenia na tej stronie rekrutacji, gdzie kandydaci muszą podawać swoje dane osobowe. Mamy nadzieję, że opisane powyżej problemy to raczej kłopoty wieku dziecięcego – na szczęście większość z nich można szybko i łatwo usunąć. Zapewne warto jednak zlecić komuś audyt bezpieczeństwa nowej strony przed jej upublicznieniem – bo nie wierzymy, że jakikolwiek audyt przeszła, a jeśli audytor nie zwrócił uwagi na opisane powyżej problemy, to lepiej audytora zmienić.

Dziękujemy Czytelnikom, którzy podesłali nam wiele informacji na ten temat.

Komentarze

Ojajebe jakie tajne służby, strasznie ciężko ich wytropić… :V

Czego oczekujesz po ludziach którzy jakiś czas temu chcieli nabyć wirusa dla służb i to wyciekło. Taki mamy klimat.

A pewnie wystarczyło grzecznościowo poprosić jednego z warszawskich bezpieczników. Kto by nie odmówił chwilki z wpscanem i burpem dla ojczyzny? Ja raczej bym się zgodził :-)

Chodzilo a Adama z z3s czy pehata?

Jest więcej osób na rynku, np. ja. Ufam, że oficerowie wiedzą, kto jest kim i po prostu nikt nie pomyślał, że nowa stronka audytu nie będzie miała by default.

W imieniu AW serdecznie dziękuję wszystkim biorącym udział w darmowym audycie, dzięki którym zaoszczędziliśmy środki z budżetu Państwa. Postaramy się w miarę możliwości finansowych jak najszybciej usunąć wykryte nieprawidłowości. To dzięki właśnie takiej postawie nasz kraj stanie się mocarstwem w walce z zagrożeniami cybernetycznymi.

Dziękujemy.

Людмила

Не волнуйся. Мы также обнаружили эти ошибки в ГРУ, и мы будем рады помочь вам исправить их.

Сергей

No brakuje jeszcze znalezionych problemów na stronach FSB, Ministerstwa Obrony Narodowej czy nawet całego Runetu. :-)

AW w poście to Anonimowi Wolontariusze ponieważ skrót AW jest Zastrzeżony prawnie.

http://www.viewdns.info/reverseip/?host=94.152.8.4&t=1

http://www.viewdns.info/reverseip/?host=aw.gov.pl&t=1

W końcu mogę się pobawić w szpiega i audytować polską agencję szpiegów xd

adres http://aw.proandcom.pl/ przekierowywuje do panelu logowania (http://aw.proandcom.pl/logowanie/), na razie udało mi się dowiedzieć że login admina to jakub :) co za orginalność :)

Login admina można było poznać m.in. z kodu na właściwej stronie AW, który został wrzucony w artykule. Co więcej, skoro Kubuś (co by mu smutno nie było warto trochę zmiękczyć słownictwo) to pracownik firmy zewnętrznej, teoretycznie nie powinien mieć już aktywnego konta. Oczywiście wszystko teoretycznie ;)

Rainbow attack czy jakiś inny pomysł? Może slow bruteforce?

Zastanawia mnie implementacja zabezpieczeń na wypadek wjazdu siłą – to znaczy czy istnieją jakiekolwiek. Pozdrawiam!

Widzę że już przeczytali i wyłączyli wersję *.proandcom.pl

Strona to jedno. Zobaczcie ich profil na Twitterze ? Podawane dalej fejkowe informacje itd – no sorry ale to brak kompetencji a nie- tak jak ktoś sugerował – jakaś grubsza „operacja” ?

Proponuje odpalić nmap na IP aw.gov.pl tez ciekawie i bez firewalla.

Agencja „gwarantuje najwyższy poziom usług” – aha, wszystko jasne.

Teraz Jakub T. zbierze pewnie opiernicz od szefowej Agaty Z., tylko czy Agnieszce i Pawłowi się upiecze? I co na to Wolly? ;p

bum aw.gov.pl/public_html/wp_aw/wp-content/themes/politics/

Oj tam jakaś enumeracja, jakieś babole. Wincyj ftyczków i do przodu!

Przecież to i tak jakaś podpucha, taki trap, blackhole na obce wywiady, co nie? ;p

Oj tam oj tam ;)

„witryna ma bardzo przyzwoitą konfigurację HTTPS” – no nie do końca (w kontekście w-mail):

https://www.hardenize.com/report/aw.gov.pl/1515929241

Brawo: Deanonimizacja pracownika zewnętrznego wykonawcy (nie z AW) strony WWW to ma być wyczyn? Pierwsza sekcję dot. autora można było sobie odpuścić. Czego miało to dowieść?

Na przykład tego, że w internecie można znaleźć jego hasło. I ma konto administratora. Nie sprawdzaliśmy czy hasło działa – ale zostawiając ślad po sobie ułatwił przeprowadzenie takiego ataku.

badum tss

Ma konto w badoo – na miejscu obcego wywiadu rozważyłbym podesłanie mu jakiejś ładnej agentki w razie, gdyby AW dała mu jeszcze coś do napisania (ew. nie zabrała dostępu do tego, co już zrobił). Parę kompromitujących zdjęć, szantaż, koleś robi to, co chcą.

Bez sensu, skoro i bez angażowania ładnej agentki robi , co chcą xD

To nie jest szablon WordPress tylko MOTYW!

Ta sama skórka sprzedawana w templatemonster będzie nazywana template, czyli szablon

Dobra zmiana.

Nie, brak zmian. Dalej po taniości albo po znajomości.

W końcu pozbyli się Antoniego i nie ma kto ich przypilnować :-) Ale tak na prawde to na każdym kroku wychodzi brak fachowców i profesjonalizmu. Gdyby zrobili tak jak ktoś napisał wcześniej i poprosili o audyt Z3S lub inny serwis pewnie by nie odmówili.

Agencja Wywiadu nie jest służbą wojskową tylko cywilną, nie podlega więc MON tylko MSWiA.

I dlatego szefa od policji wsadzili na szefa od MON :-)

Artykuł śmiechu warte. Dla każdego z minimum wiedzy webdesignerskiej.

Webdesignerskiej czyli zwiazanej z cięciem szablonów w psd? Może ich bawić estetyka wykonania;) ale serio przytoczone tu problemy nie sa zabawne szczególnie jeśli rzeczywiście tam ktoś zostawi swoje dane do rekrutacji

„jednej z usług pokazujących wyniki wycieków informacji”

Jaka to usługa ?

Hej, czy nie da się czegoś zrobić z obrazkami w postach? Większość tych screenshotów jest nieczytelna, bo są mocno pomniejszone, nie da się w nie kliknąć, powiększyć ani otworzyć w nowej karcie w pełnym rozmiarze. Trochę smutne, że prezentujecie jakieś detale, których nie sposób odczytać :(

Prawdziwy haker sobie poradzi. A my zmieniamy już sposób linkowania ;)

Jakie państwo takie służby.

Rekrutacja do służb na stronce wystawionej w dzikie internety? Opcje są dwie: albo to służy rejestracji ludzi, których pod żadnym pozorem nie należy zatrudnić …albo są już skrajnie zdesperowani i przyjmą nawet osoby z pokolenia fejsbóka.

myślę, że oni tak rekrutują asystentkę, referenta, kierowce a nie agentów ;)

Rekrutacja nieudaczników życiowych. Wszelakie takie państwowe konstrukcje mają kadrę o bardzo niskich kwalifikacjach na współczesnym rynku pracy. To ludzie dostosowani do typowo cieplarnianych warunków pracy, być i coś tam czasem zrobić (wrażenie). Jak klepałem projekt w HP to inżynierowie z MF poprawiali przecinki i ustawili się do kolejki po subsydia. W luźnej gadce np. o programowanie, żaden z działu IT czynnie nie klepał kodu. Wiadomo gdzie miejsce dla takich – na państwówce…

Obstawiam raczej, że próbują nieudolnie naśladować Wuja Sama:

https://www.intelligencecareers.gov

Marnie coś u nich z bezpieczeństwem, F, znaczy pała

https://observatory.mozilla.org/analyze.html?host=aw.gov.pl

proandcom to firma AW ;p nie pierwsza, nie ostatnia. AW zleciło by wykonanie strony firmie zewnętrznej? Jedyne co potrafią robić to szukać haków na ludzi i obsadzać nimi wrażliwe stanowiska celem czerpania zysków. Zapamiętajcie, że łatwiej kierować imbecylem, niż intelektualistą, chyba, że intelektualista jest patriotą i wmówi mu się, że to dla dobra Narodu.

Czy państwowe inteligencery z AW słyszały o czymś takim, jak bezpieczeństwo operacyjne ???

Personal Data collecting kandydatów do pracy na outsorcowanym serwerze! Bravo!!!

No ale co się dziwić, jak parlamentarne BORowiki żądają przesyłania listy gości (z numerami PESEL) otwartym e-mailem….

Numer z kupowaniem „rządowego wirusa” – o którym ktoś już wspomniał, też dowodzi, że szefostwo musi uwielbiać „zarządzanie przez kupowanie” …

Ech, pełna profeska !!!

Tak tu wszyscy jadą na dobrą zmianę i inne przypadłości. Szkoda tylko, że nie wyciągają właściwych wniosków! Jakich? Ano takich, że zamawianie choćby stron internetowych w wyniku przetargu, to czysty infantylizm! Po drugie, to zespół Z3s dowiódł jak NIECHLUJNYM koderem jest autor całości lub części analizowanej witryny. Kolejny wniosek, to taki że decydenci odpowiadający za zakup programowania NIE DOROŚLI mentalnie i intelektualnie do piastowania tak odpowiedzialnych stanowisk! A reasumując, to obecna polska rzeczywistość. Jedni udają, że się znają na zagadnieniu, które zamawiają… A drudzy udają, że potrafią to coś zrealizować. Cyfryzacja w Polsce to obecnie pomyłka! Ale złych nawyków na poziomie odruchów Pawłowa nie da się wytępić metodami kreowania poprawnych zachowań. Odruchów nabytych od dzieciństwa spędzonego najpierw na pirackich wersjach gier, a później systemów operacyjnych czy programów użytkowych.

A jak to wygląda od strony możliwości innych państw do przechwycenia komunikacji – czy Rosja, Białoruś a może wszystkie inne kraje ma jakieś możliwości monitorowania kto wchodzi na takie strony AW albo wysyła coś przez nie w drugą strone ? Może tego typu stronka online to z założenia wystawienie polskich lub innych kandydatów zagranicą do odstrzału ? Może takie strony powinny być z założenia widoczne tylko dla połączeń z Polski ?