W ujawnionej niedawno ogromnej bazie danych zawierającej ok. 1,4 miliarda adresów email i haseł można znaleźć ponad 10 milionów kont z polskimi adresami. Poniżej przyglądamy się bliżej tej bazie i poddajemy ją małej analizie.

Kilka dni temu świat bezpieczeństwa obiegła wiadomość o odkryciu bazy danych zawierającej 1,4 miliarda kont poczty elektronicznej z hasłami zapisanymi jawnym tekstem. Dzięki współpracy z badaczami pragnącymi zachować anonimowość ustaliliśmy, że w bazie tej znajduje się ponad 10 milionów kont w domenie .PL i otrzymaliśmy wyniki ich analizy.

Skąd te dane

Omawiana baza zawiera połączony zbiór kilkuset wycieków danych, zarówno wcześniej znanych jak i nieznanych. Różni się jednak od danych dostępnych do tej pory tym, że dane zamieszczono w jednym zbiorze oraz tym, że złamano hasła przypisane do poszczególnych adresów email. Oznacza to, że każdy z 1,4 mld adresów email w bazie połączony jest z jawnie zapisanym hasłem. Dane w większości mają już swoje lata – jednak w wielu przypadkach nadal mogą być aktualne.

W bazie prawdopodobnie znajduje się dużo więcej niż 10 milionów polskich kont – wielu rodaków korzysta ze skrzynek w innych domenach niż .PL, jednak nie da się w łatwy sposób ich w bazie znaleźć i policzyć. Z tego powodu wszystkie przedstawione poniżej statystyki będą dotyczyły wyłącznie adresów email w domenie .PL.

Rzut oka na statystyki

Wszystkich par email:hasło w domenie .PL w bazie znaleźć można 13 215 257. Unikatowych adresów email znaleźć można 10 496 798. Oznacza to, że dla ok. 2,7 miliona kont w bazie znajduje się więcej niż 1 hasło. Może się zatem zdarzyć, że w bazie znajdzie się kilka Waszych starych haseł w różnych wariantach, co może pomóc włamywaczom odgadnąć wg jakiego wzoru swoje hasła tworzycie.

Lista 50 najpopularniejszych domen w bazie:

3034561 wp.pl 2917637 interia.pl 1482686 o2.pl 688295 op.pl 336581 tlen.pl 311673 vp.pl 250536 poczta.onet.pl 202273 onet.pl 175936 buziaczek.pl 82320 gazeta.pl 71816 amorki.pl 57315 autograf.pl 46890 yahoo.pl 44463 go2.pl 38252 neostrada.pl 32810 email.pl 16750 pw.pl 15462 spoko.pl 14835 poczta.pl 10537 prokonto.pl 10307 orange.pl 9518 gg.pl 8403 o.pl 8038 02.pl 7938 poczta.onetpl 5832 tenbit.pl 5115 gmail.pl 4976 onet.com.pl 4731 plusnet.pl 4528 vip.onet.pl 4471 fotka.pl 3810 post.pl 3797 g.pl 3433 chello.pl 3421 10g.pl 3296 inmail.pl 2922 koszmail.pl 2800 aster.pl 2798 republika.pl 2732 opoczta.pl 2717 aol.pl 2596 pino.pl 2517 toya.net.pl 2413 os.pl 2408 epf.pl 2333 poczta.wp.pl 2180 znajomi.pl 2051 konto.pl 1583 hot.pl 1483 telekomunikacja.pl

Nie ma tutaj żadnego zaskoczenia – w większości analogicznych zbiorów wyniki są podobne. Dużo ciekawsze są jednak hasła – wg naszej wiedzy do tej pory nie udostępniono tak obszernych statystyk prawdziwych polskich haseł.

Oto lista najpopularniejszych 100 haseł na podstawie wszystkich 13,2 milionów rekordów.

46818 123456 16682 qwerty 13093 123456789 10138 12345 10113 zaq12wsx 6538 polska 6220 111111 5774 1234 5182 misiek 4776 monika 4418 marcin 4369 12345678 4240 mateusz 4108 123qwe 4086 123 4073 1234567 3933 123123 3874 1234567890 3850 qwerty1 3620 karolina 3563 agnieszka 3450 bartek 3366 polska1 3351 password 3348 qwe123 3343 damian 3266 1qaz2wsx 3227 michal 3025 samsung 3024 qwerty123 3020 zxcvbnm 3000 kacper 2920 maciek 2896 kasia 2885 kochanie 2841 qwertyuiop 2816 lol123 2772 myszka 2696 kasia1 2683 666666 2621 qazwsx 2615 natalia 2589 000000 2583 lukasz 2519 piotrek 2516 dupa 2489 daniel 2389 madzia 2383 1q2w3e 2366 1q2w3e4r 2327 misiaczek 2323 patryk 2241 komputer 2236 dragon 2217 haslo1 2213 adrian 2208 abc123 2177 matrix 2173 mateusz1 2147 kochamcie 2128 niunia 2103 1qazxsw2 2091 123321 2077 dupa123 2027 aaaaaa 1993 haslo 1968 marcin1 1958 weronika 1953 robert 1953 justyna 1952 wojtek 1945 dominika 1938 kamil1 1936 paulina 1888 kamil 1883 master 1878 klaudia 1864 dominik 1847 monika1 1829 123456a 1780 sebastian 1778 kocham 1771 misiek1 1763 654321 1748 mariusz 1741 1234qwer 1736 komputer1 1716 dupadupa 1714 bartek1 1704 magda 1674 michal1 1649 1111 1648 barcelona 1636 kamila 1627 11111 1626 patrycja 1620 tomek1 1619 ewelina 1586 wiktoria 1577 marta

Analiza listy haseł pokazuje, że mamy na niej:

- 43 imiona: 18 damskich, 25 męskich (6 z „1” na końcu”),

- 17 różnych „wzorków z klawiatury” takich jak np. zaq12wsx czy qwerty,

- 16 haseł składających się z samych cyfr,

- 8 słów „miłosnych” (misiek, kochanie, myszka, misiaczek, niunia, kochamcie, kocham, misiek1),

- 3 razy występuje nieśmiertelna dupa (dupa, dupadupa, dupa123),

- 3 razy samo hasło (haslo, haslo1, password),

- 3 razy to co mamy przed nosem (komputer, komputer1, samsung),

- 2 hasła patriotyczne (polska, polska1),

- 1 klub sportowy (barcelona),

- plus cztery hasła z kategorii „inne” (lol123, dragon, matrix, master).

Rozkład długości haseł:

1 = 4220 (0.03%) 2 = 4174 (0.03%) 3 = 70731 (0.54%) 4 = 112991 (0.86%) 5 = 285356 (2.16%) 6 = 1727340 (13.07%) 7 = 1469430 (11.12%) 8 = 5579276 (42.23%) 9 = 1302102 (9.85%) 10 = 1553950 (11.76%) 11 = 418313 (3.17%) 12 = 278325 (2.11%) 13 = 127874 (0.97%) 14 = 84292 (0.64%) 15 = 61454 (0.47%) 16 = 47145 (0.36%) 17 = 12810 (0.1%) 18 = 10265 (0.08%) 19 = 5233 (0.04%) 20 = 17909 (0.14%)

Inne cechy haseł:

- tylko małe litery: 6 002 860 (45.43%),

- tylko duże litery: 56 362 (0.43%),

- tylko cyfry: 878 898 (6.65%),

- pojedyncza cyfra na końcu: 1 359 345 (10.29%),

- dwie cyfry na końcu: 1 461 088 (11.06%),

- trzy cyfry na końcu: 736 211 (5.57%).

Ostatnia cyfra:

0 = 453767 (3.43%) 1 = 1325827 (10.03%) 2 = 620737 (4.7%) 3 = 713602 (5.4%) 4 = 394422 (2.99%) 5 = 427753 (3.24%) 6 = 443584 (3.36%) 7 = 402658 (3.05%) 8 = 338093 (2.56%) 9 = 367149 (2.78%)

Z listy uzyskanej z bazy wyeliminowane zostały ewidentne przypadki, gdzie ktoś zakładał tysiące kont z tym samym hasłem. Nie wiemy, z jakiego serwisu te dane pochodziły, ale hasła wyglądały tak:

40656 iw14Fi9j 10218 nks230kjs82 7097 iw14Fi9jxL 5209 3rJs1la7qE 5134 pk3x7w9W 5106 yOp7s55 4000 golfcourse 3921 Telechargement 3709 bvp33W7epU 3669 iw14Fi9jwQa 3128 Doomsayer.2.7mords.V

Powiązane z nimi adresy email były ewidentnie tworzone na potrzeby jakiegoś większego botnetu (w podobnych lub identycznych tanich domenach, tworzone wg takiego samego schematu).

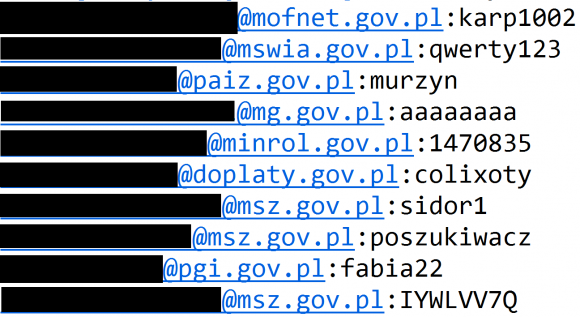

Co jeszcze można znaleźć w bazie

Kilka innych ciekawych wyszukiwań w bazie i ich statystyki:

3347 gov.pl 130 policja.gov.pl 37 mon.gov.pl 39 sejm.pl 7 prezydent.pl 867 uj.edu.pl 733 pwr.wroc.pl 430 uw.edu.pl 608 bzwbk.pl 462 pkobp.pl 390 pekao.com.pl 386 pzu.pl 270 ingbank.pl 243 orlen.pl

Pytania i odpowiedzi

Pytanie: Czy jestem w bazie?

Odpowiedź: Jeśli nurtuje Was takie pytanie, to niestety nie możemy pomóc. Możecie za to sprawdzić to na stronie HaveIBeenPwned. To bezpieczny serwis, nie ukradnie Waszego emaila i nie zacznie Was spamować. Baza, w której wyszukuje HaveIBeenPwned jest w dużej mierze zbieżna z tą analizowaną powyżej.

Pytanie: Skąd mogę pobrać bazę?

Odpowiedź: Niestety nie możemy udzielić takiej informacji.

Pytanie: Czy pracownicy mojej firmy są w bazie?

Odpowiedź: HaveIBeenPwned ma darmową usługę informowania o obecności konkretnej domeny w wyciekach danych.

Komentarze

Ciekawi mnie (a pewnie nie tylko mnie), czy bylibyście w stanie poprosić badaczy z 2 akapitu, żeby oprócz listy najpopularniejszych haseł zrobili podobną wypisującą przed/przyrostki (prefiksy i sufiksy) do loginów będących częścią hasła.

Albo bardziej po ludzku: teraz widać jakie hasło jest popularne. Ale ludzie też często używają loginu w haśle. I na przykład takie hasła nie wyjdą z analizy jako powtarzalne, a ich przewidywalność też jest duża.

dowolnylogin|dowolnylogin123

innedane|innedane123

Nie ma to większego znaczenia. Takie hasła haker wrzuca w bruteforce. Jak brute force się nie sprawdzi to zostaje kombinowanie. Do tego pewnie też są apki. Poza tym pewnie używają do wyszukiwania haseł w słabo zaszyfrowanych innych bazach haseł które wyciekły.

Lub wysuzkują inne konta tego samego użytkownika i próbują użyć tego samego hasła do innych. Raz tak miałem włam na Skype po wycieku z linkedin, bo zapomniałem zmienić na inne.

__

Aby zabezpieczyć swoje hasła zapraszam do menedżera haseł który nie przechowuje haseł: haslowygaslo. pl

Te tysiące kont z takimi samymi hasłami to nie dzieło Peer2Mail? Swego czasu była to bardzo popularna forma wymiany plików.

Nie :)

Hasła tamtych kont są o wiele bardziej złożone.

Niby tak, ale jedno popularne hasło to „Telechargement”, czyli „download” po francusku.

Hasla to tylko jeden wielki problem. Czas przejsc na autentykacje bez uzycia hasel! Kiedy to nastapi? I czemu sa z tym takie problemy?

Logujac sie na WhatsApp-a webowego nie musimy klepac zadnych loginow i hasel. Jest kod QR i wszystko gra. Czemu inne uslugi nie moga korzystac z podobnych rozwiazan??

Bo życie w sieci nie kończy się na smartfonie?

Nie , bo odcisk palca można ukraść?

Co z tego, że można ukraść? Piszesz to pod artykułem, że ukradziono hasła, więc jak widać wszystko można ukraść.

Fajnie jakby powstało rozwiązanie na zasadzie: odcisk palca/skan tęczówki czy coś w tym stylu + na telefonie wyskakuje informacja czy chce uwierzytelnić logowanie. Dwuskładnikowe, bezpieczne i bez żadnych haseł

Jeśli ktoś ukradnie twoje hasło to możesz je zmienić. Co zrobisz jak ktoś „ukradnie” twoje dane biometryczne?

Z dwojga złego wolę żeby mi ukradli hasło niż odcisk palca czy tęczówkę. Hasło odzyskać się da, urżniętgo kciuka trudniej. No i hasło zmienia się łatwo, odcisk czy tęczówkę trudniej.

Dobiorą się do Twojej kamerki i już mają skan tęczówki oka

Na to akurat są zaślepki za całe 3 zł. Nie wiem czemu nie dają ich w promocji…

„autentykacje” na portalu o bezpieczeństwie IT?

– autoryzacja

– identyfikacja

– uwierzytelnianie

autoryzacja i uwierzytelnienie to dwie różne rzeczy :)

A słowo „autentykacja” nie występuje w słowniku w ogóle.

Na pewnych studiach na kierunku cyberbezpieczeństwo tez niestety zdarzają się wykładowcy, którzy używają słowo autentykacja. To boli.

Bo gdy projektujesz serwis bez haseł nagle:

a) wszyscy dostają pierdolca

b) udowadnija ci ze się nie da

c) twierdzą ze użytkownicy tego nie lubią i nie rozumia

d) żadne tłumaczenie nie pomaga

Jedna rzecz jest dla mnie niejasna: to są hasła do skrzynek pocztowych, czy baza zbiorcza z różnych portali?

To jest raczej baza zbiorcza z różnych portali, jeden z moich adresów email pojawił się 3 razy – a używam go głównie do logowania się na forach i sklepach.

TO jest baza z wielu wycieków. Na przykład występuje to mój mail którego używałem do linkedina – z wycieku z 2012

Zastanawiam się czy ten serwis HaveIBeenPwnd powinien ot tak wyświetlać informacje dla dowolnego emaila. W tej chwili mogę wpisać adres kolegi, na przykład, i zebrać pokaźną ilość metadanych odnośnie tego na jakich serwisach ma zarejestrowany mail, ergo – z jakich korzysta. Informacja o zarejestrowaniu na forach takich jak MPGH i UnknownCheats jest dość znacząca.

IMO powinni wysyłać linka na podany email po kliknięciu w który uzyskuje się dostęp do odpowiednich informacji.

Ale zdajesz sobie, że jeśli hasło wyciekło to wyciekło i takie utrudnienia to tylko niesławne „security by obscurity”?

Jedno pytanie: czy ta strona sprawdzajaca ile bylo wlaman na konta mailowe resetuje sie po zmianie hasla do konta?

Kilka razy zmienialem haslo do konta na jednym mailu i jest takie samo co w drugim mailu.

1 mail: 11 wlaman

2 mail: 0 wlaman

Haslo zmienialem niedawno wiec watpie zeby w kilka tygodni ktos sie wlamal do randomowego goscia z Polski majacego w miare skomplikowane haslo.

Nie, nie resetuje się. Skąd ta strona miałaby wiedzieć, że zmieniłeś hasło? Może je poznać dopiero gdy ono wycieknie z jakiegoś serwisu internetowego.

Słuszna uwaga Myzreal :)

Ja wpisałem mail adam [małpa] zaufanatrzeciastrona.pl i okazuje się, że został użyty w Dailymotion, z którego wyciekła baza danych z hasłami.

I co teraz?!?! :)

jest

| id | username | password | salt | email

| 902 | ZaufanaTrzeciaStrona | 01fea2efb04ec2bbcd6914947ce048b978d35402 | 0R`t_SY_rs#` | [email protected]

Jak sprawdzasz te dane?

To są dane z forum ToRepublic

Dziwna stronka, na pobocznych kontach sprawdziłem i wychodzi że ktoś ma radochę z mojej spam skrzynki gdzie odczytuję wiadomości przy rejestracji a resztę notorycznie kasuję bez zaglądania.

Jeszcze jedna skrzynka jest pullnieta ale powoli robi za spam skrzynkę ze względu na to że trochę tam się nazbierało niepotrzebnych rzeczy z czasów licealnych typu gry etc.

jedno pytanie, czy są hasla z polskimi znakami?

Tzn to nie jest tak dokładnie że to są dostępy do kont pocztowych – to są pary adres email+ hasło przy czym hasło wcale nie musi być hasłem do konta email lecz hasłem do serwisu z którego go skradziono. Email jest często loginem w różnych serwisach (np linkedin) – więc teoretycznie każdy kto ma konto na linkedin bedzie na tej liście ale niekoniecznie jego email jest skompromitowany

Ciekawe jest to, że w tej bazie znajdują się moje publiczne adresy e-mail ale hasła przypisane do nich są totalnie z kosmosu, nigdy takich nie używałem. Może ta baza danych to fejk zrobiony dla sławy albo ktoś potrzebował coś dać od siebie aby dostać dostęp do jakiegoś forum na Torze? To trochę wygląda tak, jakby ktoś pościągał jakieś spamlisty, pomieszał z prawdziwymi bazami danych a do brakujących emaili powstawiał jakieś losowe hasła.

A przy okazji: HaveIBeenPwnd nie wykrywa tych adresów więc pewnie jeszcze nie zaktualizowali bazy.

Wszystkie weryfikowane przez nas były prawdziwe.

I właśnie dlatego podejrzewam, że te hasła są wymieszane.

Ale te hasła „od czapy” są jakieś słowniko-pochodne, czy „losowe”? Bo może po prostu ktoś wygenerował kolizje.

Kolega pyta o link

Wprowadzić poważne kary dla trzymajacych hasła w plain text. Jak tak można robić w XXI wieku

Ale tu nikt nie trzymał w otwartym tekście. Ktoś hasła połamał.

I’ve been pwned. Czy mogę jakoś sprawdzić, z jakim hasłem jest powiązany mój adres?

No akurat. Jedno z moich kont mailowych zabezpieczone 16 znakowym haslem zawierajacym rozne wielkosci liter, zadnego slowa a ludzkim jezyku kilka cyfr w roznym miejscu i dodatkowo znaki specjalne wyskoczylo jako pwned…

Lipa panowie.

Nie umiesz czytać ze zrozumieniem. Złamano hasła z jednego serwisów, do których logowałeś się tym mailem. Jeśli nie używasz wszędzie tego samego hasła co w mailu to jesteś bezpieczny.

Wyskoczyło mi pwned. Wysłałem zapytanie do [email protected] o kawałek hasła, dostałem odpowiedź że mojego emalia nie ma w bazie. WTF?

Pewnie tak jak u mnie, wyskoczyło jako pwned ale nie jako włamanie na konto email (z poznaniem hasła) ale przez wpadkę-włamnaie do serwisu (000webhost) w którym email wykorzystywałem:

…………….

000webhost: In approximately March 2015, the free web hosting provider 000webhost suffered a major data breach that exposed almost 15 million customer records. The data was sold and traded before 000webhost was alerted in October. The breach included names, email addresses and plain text passwords.

Compromised data: Email addresses, IP addresses, Names, Passwords

…………….

A tak serio jakbym ładnie poprosiła to moglibyście mi znaleźć hasło do konta? ;D ukradli mi maila z onetu, a w sumie przydałby się do niego dostęp (bo rejestracje kont) a nie mam jak go odzyskać :(

Ktoś wie dlaczego domena gmail.pl ma aż 5115 ???

tlen.pl i o2.pl i prokonto trzeba dodać ponieważ do logowania używa się tego samego loginu – o2 dawało aliasy od razu na kilka domen.

Jeszcze dodaj do tego „go2.pl”

Sprawdziłem swój e-mail używany do rejestracji na większości mniej znaczących stron, forów i nawet on nie jest w bazie HaveIBeenPwned. Mam tam mnóstwo spamu, a Google zwraca, że ten e-mail był kiedyś wykorzystywany przez spamerów (nie jestem spamerem, ktoś musiał znaleźć i spoofować).

Hasło nawet do tego najmniej ważnego konta mailowego mam silne (losowe, generowane keepassem), więc jak widać użytkownicy KeePassa mogą spać spokojnie.

LUDZISKA !!!!

Czytajcie ze zrozumieniem.

W kilku komentarzach jest że wasze hasło nie jest złamane a mail tak i że to coś nie tak.

Ale pary są powiązane z różnymi serwisami. Większość z nas może nawet nie pamiętać że kiedyś użyło maila do logowania gdzieś i że ten mail wyciekł. Co gorsza hasłem może być qwerty bo był to tak ambitny cel użycia…

Są miejsca gdzie z pełną świadomością używam qwerty bo ryzyko że ktoś się włamie na taki portal jest ogromne a szkody z kradzieży mojego konta żadne. Stąd jeden z moich maili jest w każdej bazie pomimo że sam dostęp do maila jest bezpieczny i hasło nie figuruje na razie w żadnej bazie (chyba ;)) to mail z hasłem qwerty niemal w każdej jest.

więc „tlen.pl i o2.pl i prokonto trzeba dodać ponieważ do logowania używa się tego samego loginu – o2 dawało aliasy od razu na kilka domen.”

NIE!!!! Hasła z tlena nie wyciekły ;)

A ich maile znalazły się w bazie bo były używane na innych portalach jako login!!!!!

To że mail jest w bazie nie determinuje że zostało wykadzone hasło do niego!!!

Mój mail w domenie tlen pojawił się w bazie bo wyciekł z kontem adobe. Co więcej utworzonym na odwal się bo potrzebowałem pobrać demo chyba. Więc i hasło było z tych na odwal się dając pożywkę dla przeciwników 123456 ;).

„Ktoś wie dlaczego domena gmail.pl ma aż 5115 ???”

Jak wyżej. Bo ktoś użył maila z domeny gmail jako loginu.

Kolejny mit pojawiający się w komentarzach to

„więc jak widać użytkownicy KeePassa mogą spać spokojnie.”

I tak i nie. Oczywiście jeśli mają do każdego portalu inne hasło to skala zagrożenia przejęciem większej ilości haseł i nawet tożsamości w sieci jest mniejsza. Ale nie znaczy to że ktoś nie może posiąść ich hasła do konkretnych kont.

Najsilniejsze hasło nic nie zmieni jeśli będzie takie samo dla wielu portali bo najnormalniej zawsze może admin nawalić a złodziej być sprytniejszy.

Więc nie tylko keepass nas chroni co różne hasła które nie są słownikowe.

myslalem ze moje haslo matrix jest oryginalne

No i boom… Dwa wycieki pokazuje disqus i adobe. Gdzie mogę sprawdzić co wyciekło konkretnie i jakie hasła? Na tej stronie nie ma. Więcej info

Ps. Jakim trzeba byc baranem by wpisywac swoje dane na stronach typu Amipwned etc

Oczywiscie zabronione jest podanie linka do pobrania bazy

A tysiacze blackhat „badaczy” ma swobodny dostep

bo z3s to jest takie „wiem, ale nie powiem”. nie trzeba podawać linka, ale wskazówki gdzie można znaleźć już można byłoby. chciałbym przegrepować ten plik w poszukiwaniu swoich adresów email ale rządzi „wiem, ale nie powiem” :)

Zacznij od sekuraka, jak dobrze poszukasz to znajdziesz ;P

Pytanie tylko czy na stronie która jest w artykule zawiera te wykradzione dane?

Witam. Z jakich serwisów wyciekły te dane. Powinna być lista, mamy prawo to wiedzieć jakie serwisy nie umieją przetrzymywać naszych danych i są potencjalnie niebezpieczne. To przecież powinno być na samej górze bo jest najważniejsze. Miałeś konto tu i tu zmień hasło lub w tych serwisach, a teraz co każdy na świecie ma zmieniać hasło a za miesiąc znowu po następnym wycieku czy co ? To jak ja rzadko na maila wchodzę to wyjdzie że przy każdym logowaniu powinienem zmieniać hasło. Dajcie listę oni stracili nasze dane to muszą stracić niestety paru klientów. Nie ma że odpowiedzialność my a oni tylko zyski. Co to jest? Zresztą nie moja wina że oni mają włam, czemu ja mam za to odpowiadać? Tyle teraz firm chce skany dowodów na maila, selfie potem i co po włamie będzie? Kredyt gratis? Parodia w tym kraju się robi powoli. Dane chcą skany są a potem nazwy maila bezpiecznie przetrzymać nie umią? Pytam się po co te weryfikacje skanami? By potem nie było wiadomo kto zgubił? I żeby przestępcom ułatwić pracę? Bo no dowodu mi nigdy nikt nie ukradł, więc kredytu nie dostane. Ale z serwisów co się weryfikowałem to ja nie wiem. Parodia. No ale jak patrzeć tak. To żeby mi id ukraść trzeba się namęczyć i może kamera złapie a tak z serwisu zabrać to śladu ni ma. Wiec jest sens wprowadzania tego (każda normalna firma by se zrobiła kanał z bankiem i ten Pan to ten? tak i ok), a tak po co można przestępcom pomagać.

Tutaj masz liste: https://haveibeenpwned.com/PwnedWebsites

> Parodia w tym kraju się robi powoli.

Ano robi się. I to nie powoli, a bardzo szybko. Im szybciej zdasz sobie z tego sprawę, tym lepiej.

> Tyle teraz firm chce skany dowodów na maila,

> selfie potem i co po włamie będzie? Kredyt gratis?

Na przykład. Albo wejście policji o 6 rano.

> Dane chcą skany są a potem nazwy maila bezpiecznie

> przetrzymać nie umią? Pytam się po co te

> weryfikacje skanami?

Bo nie umieją logicznie myśleć. Skan dokumentu – czy w ogóle zdjęcie/skan/kopia czegokolwiek – to żadna weryfikacja.

Czas się wreszcie obudzić i bezwzględnie odmawiać wszelkich skanów, nawet tych z adnotacjami wszędzie gdzie się da.

Nb. jest to najczęściej sprzeczne z prawem, bo temu, kto nie ma uprawnienia do przetwarzania danych o wizerunku twarzy, nie wolno żądać skanów dokumentów i już. Bank może, ale operator telekomunikacyjny już nie.

I co teraz gdy mój mail doznał wycieku i to jak widzę na podanej w artykule stronie, dość dawno bo 2016 roku? Wystarczy zmiana hasła i mogę czuć się bezpiecznie? Czy polecanie jakieś inne rozwiązanie lub nawet zmianę maila na nowego?

Pytanie: Skąd mogę pobrać bazę?

Odpowiedź: Niestety nie możemy udzielić takiej informacji.

Ta baza zostala opublikowana dla kazdego do sciagniecia bez najmniejszego problemu. Po co robic z tego tajemnice skoro ten wyciek jest totalnym przeciwnienstwen „tajemnicy” ;-)

Jak oni powiązali konto mailowe z hasłem do niego?

Jak się domyślam dane zostały zostały zebrane z innych domen/serwerów (np. iMesh), a nie onet.pl, o2 etc.

Mamy jedynie adres mailowy i hasło do danej domeny na której się zarejestrowali. Nie oznacza to, że używane było to samo hasło do logowania się do poczty.

Ale tytuł artykułu jest bardzo mylący: „Hasła ponad 10 milionów polskich kont email dostępne do pobrania w sieci”, bo nie wszystkie hasła są do kont pocztowych, a różnych serwisów, gdzie adres e-mail był używany jako login.

domeny gmail.pl to chyba już dawno nie ma

gmail.com uniemożliwia dostęp do konta z nieznanych zródeł, nawet jak masz hasło

stary numer, cała baza jest fake – p0z8r0 h4ckl4m3

Ja miałem w grudniu 2017 taką sytauację, że przyszedł mi mail mówiący o zresetowaniu hasła na facebook. Od razu pomyślałem, że pewnie ktoś ma dostęp do mojego konta na interi i faktycznie. Miałem logowanie z Kijowa dostałem maile o zresetowaniu hasła na fb, a że szybko zareagowałem raczej włamu nie miałem. Pytanie jest takie… po co włamywać się komuś na fejsa?

Acha jak idzie odzyskać hasło do poczty e-mail skoro moje nie działa to chyba są jaja

Jesteś poddawany weryfikacji długu lub administracji? Czy jesteś na czarnej liście? Czy nie radzisz sobie z miesięcznymi płatnościami? Czy chcesz kupić kredyt na dom, samochód lub firmę, ale nie jesteś objęty przeglądem długów lub administracją? Jeśli odpowiedziałeś TAK na którekolwiek z moich pytań? Prosimy o kontakt poprzez e-mail: [email protected]