Kilka dni temu pisaliśmy o nagannych praktykach serwisów internetowych, wysyłających hasło użytkownika poczta elektroniczną. Dzisiaj dostaliśmy ciekawe zgłoszenie od naszych czytelników – okazuje się, że proces zarządzania hasłem w serwisie GIODO tez jest daleki od doskonałości.

Jak zgłosił nam serwis Barometr Biznesu, serwis e-GIODO, służący do elektronicznej rejestracji zbiorów danych osobowych, przesyła hasło użytkownika otwartym tekstem. Na szczęście nie mamy do czynienia z najgorszym przypadkiem – nie jest to hasło wybrane przez użytkownika, lecz wygenerowane losowo.

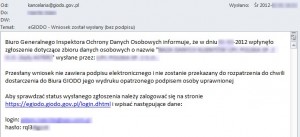

Po wypełnieniu wniosku o zarejestrowanie nowego zbioru danych osobowych, zgłaszający zbiór otrzymuje na podany przez siebie adres email wiadomość z potwierdzeniem zgłoszenia (tak przynajmniej wygląda proces zgłaszania wniosku bez podpisu elektronicznego, który zapewne jest wykorzystywany przez większość zgłaszających).

W potwierdzeniu zgłoszenia przesyłany jest login zgłaszającego (jego adres email) oraz hasło dostępu do systemu. Na korzyść GIODO można zapisać fakt, że hasło jest generowane przez system oraz ma formę losową. Bez wątpienia istnieje jednak wiele sposobów unikania przesyłania hasła pocztą elektroniczną. Może je tworzyć sam użytkownik w formularzu zgłoszeniowym, można także generować je i wyświetlać na www w trakcie procesu rejestracji zgłoszenia. Niestety, twórca systemu e-GIODO nie skorzystał z tych możliwości.

Dodatkowo w razie próby odzyskania hasła system generuje nowe hasło i również wysyła je pocztą elektroniczną. Tu też istnieją możliwości takie jak chociażby wysłanie linka do strony umożliwiającej ustawienie nowego hasła. Niestety, także ta funkcjonalność nie została w systemie e-GIODO wdrożona. A szkoda.

Komentarze

Jeśli jest to hasło jednorazowe to link przesłany mailem i takie jednorazowe hasło przesłane mailem są wg mnie równowazne – albo ktoś to przechwyci i zaloguje się pierwszy, wtedy mamy kłopot, albo my wykorzystamy link/hasło i stają się one nieaktualne.

Rozumiem, że trzeba piętnować złe praktyki przechowywania haseł lub ich zmiany (ja np. mam wszelkie kontakty telefoniczne poblokowane jak tylko się da) ale tym razem przesadziliście, ponieważ nie zadaliście pytania GIODO czy jest to hasło jednorazowe. Jeśli klient nie jest zmuszany do zmiany hasła to wtedy jest to do poprawienia, ale świadomy klient potraktuje je jako jednorazowe i zmieni.

Jest to hasło wielorazowe. Serwis umożliwia zmianę hasła po zalogowaniu, ale nie wymusza tej zmiany.

Oczywiście modelowe rozwiązanie to wygasający link do zmiany (lub hasło ustawiane w procesie rejestracji przez użytkownika).

Co prawda hasło nie chroni żadnych bardzo istotnych informacji, ponieważ umożliwia weryfikację statusu zgłoszenia zbioru (które to zgłoszenie i tak jest publicznie dostępne po zatwierdzeniu), jednak chodzi o zasady – organ promujący dobre praktyki powinien szczególnie pieczołowicie je wdrażać.

Niestety Adam nie masz racji! Generalnie w zakresie bezpieczeństwa tzw. informatycznego zgadzam się z Tobą ale gdybyś rejestrował zbiory to byś wiedział, że po zatwierdzeniu tylko część wniosku jest jawna, niestety są tam informacje istotne ze względu na bezpieczeństwo podmiotu zgałaszajacego zbiór (niejeden się już o tym przekonał – ale po fakcie niestety) informacje te nie podlegają upublicznieniu po zarejestrowaniu. A to chyba trochę zmienia sposób oceny sytuacji!

Może zbyt duży skrót myślowy – wykorzystanie danych, przesyłanych przez GIODO w emailu, pozwala jedynie na poznanie nazwy zgłaszanego zbioru – treść zgłoszenia jest w serwisie niewidoczna (przynajmniej dla wniosku, który sprawdziliśmy). A nazwa podlega tak czy inaczej upublicznieniu. W najgorszym razie, po przechwyceniu hasła, atakujący dowie się, jaki zbiór rejestrujemy.

Ale na czym polega problem?

Po przeczytaniu wpisu można wywnioskować że protokół smtp (wykorzystywany przez pocztę internetową) jest w jakimś stopniu mniej bezpieczny od http (wykorzystywany do przesyłana danych poprzez strony internetowe).

Być może ja czegoś nie doczytałem, ale naprawdę nie rozumiem co autor miał na myśli…

Protokół https, za pomocą którego należy przesłać hasło użytkownikowi (lub je od niego tą droga przyjąć) jest bezpieczniejszy od SMTP.

No, to teraz sprawa jest trochę bardziej jasna. Przydałoby się uzupełnić ten wpis, bo w stanie jakim jest obecnie, nie ma nic na temat https i trudno zrozumieć o co chodzi. Bo przecież wspomniane przez autora sposoby przesyłania danych uwierzytelniających nie załatwiają sprawy.

Cóż z tego że procedura zakładania konta wygląda bardzo profesjonalnie, przesyłanie danych uwierzytelniających odbywa się za pomocą formularza zgłoszeniowego, poprzez stronę www, jeśli osoba otrzymująca hasło nie posiada wiedzy umożliwiającej jej stwierdzenie, czy połączenie z serwerem z którego przesyłane jest hasło jest bezpieczne? Jak dużo stron www stosuje https przy przesyłaniu haseł? Po co właściciel strony ma płacić za certyfikaty potrzebne do szyfrowania danych, jeśli zwykły użytkownik nawet nie zauważy ich obecności? Czy zwykły właściciel strony internetowej nie woli zaoszczędzonych pieniędzy przeznaczyć na coś innego?

Żeby to sprawdzić weźmy pierwszą z brzegu witrynę internetową na której tworzy się konta i przesyła/otrzymuje hasła. Żeby nie szukać daleko, wejdźmy na wspomniany na początku http://www.barometrbiznesu.pl. Spróbujmy założyć tam konto. I co? Przesyłanie tam hasła odbywa się bez jakiegokolwiek zabezpieczenia przed sniffingiem. Nie ma tam nawet śladu po https-ie. I tak samo wygląda to na wielu innych stronach tego typu.

Porównując taki system z hasłem przesyłanym mailem, wybieram ten drugi sposób. Bo o ile przechwycenie hasła w niezaszyfrowanym mailu jest proste, to przechwycenie hasła przesyłanego poprzez http jest jeszcze łatwiejsze. Przesyłanie hasła poprzez smtp wbrew pozorom, może być bezpieczniejsze. Wynika to z faktu że hakerzy podsłuchując ruch sieciowy, uruchamiając programy w stylu ettercap, czy dsniff, nastawiają się na przechwytywanie haseł przesyłanych w typowy sposób. W takim wypadku, coś co odbiega od wzorca (hasło wysyłane mailem), może umknąć ich uwadze.

Tak mi się wydaję… Ale może się mylę…

Robi się ciekawie i ścierają się poglądy, co prawda tematem wątku jest wysyłanie haseł pocztą elektroniczną w postaci niezabezpieczonej ale dotyczy powyższe również problematyki ochrony danych osobowych i wskazany został portal http://www.barometrbiznesu.pl no i zostałem wywołany „do tablicy”.

Na początek małe wyjaśnienie, z treści postów wnioskuję, że w większości koncentrujcie się na bezpieczeństwie tzw. informatycznym a pomijacie aspekt wymagań prawnych jakie muszą być spełnione przez portal czy aplikacje w której przetwarza się dane osobowe. Dla informatyków kolejne wyjaśnienie, dla was tam gdzie zaczyna się ochrona danych osobowych kończy się zdrowy rozsądek – i tak niestety w większości wypadków jest, gdyż pewne aspekty bezpieczeństwa systemów IT z waszego punktu widzenia o kapitalnym znaczeniu w przepisach z różnych względów nie zostały kompletnie uregulowane a inne o marginalnym znaczeniu urosły do rangi kluczowych zagadnień. I zapewne dlatego tyle kontrowersji i rozbieżnych poglądów. Jeśli natomiast chodzi o Barometrbiznesu.pl to znacznie odbiega on od innych tego typu stron, i wdrozone zostały w nim wymagane przepisami zabezpieczenia, sytuacja stwierdzonego braku „śladu” zabezpieczeń bardzo mnie interesuje, jeśli to możliwe to proszę na dowolny adres email wskazany w portalu o bliższe informacje na pewno je zweryfikujemy.

Natomiast wracając do wątku głównego i wcześniejszych postów proponuję zwrócić uwagę nie na sposób przesyłania haseł tylko zacząć od początku, czyli? Czy portal spełnia wymogi formalne dotyczące przetwarzania danych osobowych bo rozstrzygnięcie tego pozwoli dopiero ocenić (od strony informatycznej) czy wdrożone zabezpieczenia są właściwe. Należało by sprawdzić czy stosowny zbiór został zarejestrowany we wspomnianym już wcześniej rejestrze prowadzonym przez GIODO http://egiodo.giodo.gov.pl bo jeśli podmiot prowadzący portal nie figuruje w rejestrach GIODO to niestety działa z naruszeniem przepisów a stosowne sankcje z tego tytułu określone są miedzy innymi w ustawie o ochronie danych osobowych. I nie warto tracić czasu na detale skoro całe przedsięwzięcie prowadzone jest z naruszeniem prawa. Jeśli natomiast portal figuruje z powyższym rejestrze to można sprawdzić jaki zakres danych może być w nim przetwarzany i na jakim poziomie zabezpieczeń, i dopiero na tej podstawie można weryfikować konkretne przyjęte rozwiązania.

W mojej ocenie w pierwszym etapie należy zweryfikować legalność przedsięwzięcia a dopiero potem stan zabezpieczeń. Bo co z tego, że portal jest nawet bezpieczny jeśli mimo to jest nielegalny?