Widzieliśmy już różne przypadki indeksowania niepożądanych danych przez Google, jednak ten nas zaskoczył. Wygląda na to, że razem z fragmentami kodu źródłowego serwisu zaliczaj.pl Google zindeksowało dane jego użytkowników.

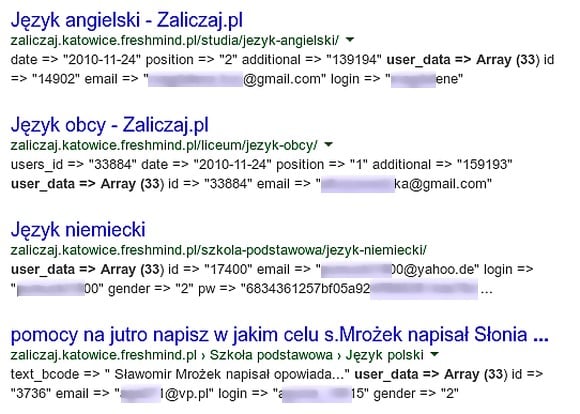

Czytelnik naszego serwisu pragnący zachować anonimowość poinformował nas dzisiaj rano o ciekawym zjawisku. Szukając w Google swojego adresu poczty elektronicznej natrafił on na zindeksowane strony należące do serwisu zaliczaj.pl, w którym ma konto. Niestety znalazł tam nie tylko swój adres email.

Wyciek z serwera deweloperskiego?

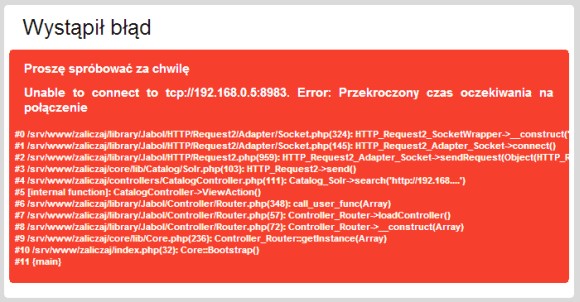

Google zindeksował mnóstwo stron z domeny zaliczaj.katowice.freshmind.pl, zawierających błędy przetwarzania kodu witryny z najwyraźniej dodatkowo włączonym trybem debugowania. Zarówno adres witryny (subdomena firmy programistycznej) jak i obfitość informacji wyświetlanych na zindeksowanych witrynach (łącznie z odwołaniami do serwerów typu dev.zaliczaj.pl) sugerują, że mamy do czynienia z wersją serwisu na której prowadzone są testy lub prace programistyczne. Niestety wygląda również na to, że firma nie zadbała o prawidłowe zabezpieczenia dostępu do serwera – w chwili pisania tego artykułu witryny zawierające dane użytkowników nadal są publicznie dostępne.

Jakie dane wyciekły

Na pierwszy rzut oka strony z komunikatami o błędzie nie zawierają danych użytkowników, jednak ujawnione pliki źródłowe pełne są rekordów wyglądających tak jak poniżej:

"id":"13342" "email":"[tu znajduje się adres email]" "login":"[tu znajduje się login]" "gender":"2" "pw":"[tu znajduje się hasz md5" "hash":"[tu znajduje się drugi hasz md5]" "approved":"1" "blocked":"0" "date_add":"2010-05-16 15:08:56" "thumb":"0" "last_login":"2011-02-02 17:16:31" "param":"00000000000000000000000000000000" "gg":null "skype":null "about":null "points":"5902" "position":"17" "subscribe":"1" "birthdate":"1953" "city":null "state":null "invited":"0" "regulations":"2010-10-11" "facebook":"0" "tmp":"0" "ppcredits":"0" "firstname":null "lastname":null "zipcode":null "address":null "phone":null "expert":"0" "online":false

W każdym pliku znajduje się przynajmniej kilka takich rekordów. Wg Google stron, zawierających dane użytkowników serwisu, jest 12 000. Wszystko wskazuje zatem na to, że wśród ujawnionych danych znajdują się co najmniej adres email, login oraz hasz hasła, a także dane osobowe, jeśli zostały podane w trakcie rejestracji.

Co prawda wygląda na to, że dla firmy Freshmind jest już trochę za późno, ale Wam polecamy weryfikację dostępności Waszych serwerów testowych i deweloperskich. Z kolei użytkownikom Zaliczaj.pl polecamy szybką zmianę haseł.

Czytelnik poinformował już administrację serwisu – ciekawe, jaki będzie czas reakcji.

Komentarze

MD5 :(

gg wp

md5 hasła bez soli ;O dafuQ!

A po co sól u takich laików? Ta firma to partacze.

Mentalna etiopia bijąca z tych rekordów przekracza moje możliwości pojmowania.

Witajcie!

Macie może skopiowane te dane i możecie udostępnić je przez jakiś hosting?

wystarczy spojrzeć co w google jest pogrubione i wpisać to, a wyskoczą magiczne znaczki, jedno hasło z 1 strony da się rozszyfrować, jak również 1 z drugiej.

Niektóre dane sa już chyba poprawione np. „pomocy na jutro napisz w jakim celu s.Mrożek napisał „, niektóre strony pokazują błąd z linijka błędu ale danych typu login i hasło nie znalazłem. Pytanie tylko jak mogą zmienić ten błąd i czy tak szybko jest to możliwe jak to sobie google zaindekowało już?