Popularna aplikacja Della, ułatwiająca uzyskanie pomocy technicznej, pozwala także na wykonanie dowolnych poleceń na komputerze użytkownika. Nową, bezpieczną wersję, zainstalowało tylko 1% użytkowników.

Jeśli posiadacie Della i próbowaliście skorzystać z pomocy technicznej online, jest spora szansa, że zostaliście poproszeni o zainstalowanie aplikacji Dell System Detect. Program ten potrafi znaleźć kod serwisowy (service tag). zidentyfikować zainstalowane sterowniki oraz pośredniczy w uruchamianiu narzędzi diagnostycznych. Po zainstalowaniu program dodaje się do odpowiedniego klucza rejestru, by startować przy każdym uruchomieniu systemu. W wielu jego wersjach odkryto bardzo poważny błąd – a wersje te nie mają funkcji automatycznej aktualizacji.

Trywialny błąd o poważnych konsekwencjach

Kilka dni temu pewien badacz zainteresował się działaniem aplikacji Dell System Detect. Przeanalizował jej kod źródłowy (uzyskany z łatwością przez dekompilację aplikacji .NET 2.0) i odkrył bardzo niebezpieczne zachowanie. Aplikacja z definicji umożliwia zdalne uruchamianie programów poprzez odpowiednie wywołanie do jej wewnętrznego serwera WWW. Mechanizmy ograniczające możliwość nadużyć miały gwarantować, że polecenia wydawać mogą tylko serwery znajdujące się w domenie Della, jednak ich implementacja okazała się całkowicie nieudana. Testy przeprowadzone przez firmę F-Secure pokazują, że program weryfikował jedynie, czy w adresie wywołującym znajduje się ciąg „dell”, dzięki czemu do ataku można było użyć ścieżki zlyserwer.pl/dell. Niektóre wersje wymagają ciągu „dell.com” który również można umieścić w dowolnym miejscu ścieżki. Pierwsza próba naprawienia problemu przez Della zaowocowała wprowadzeniem filtra weryfikującego, czy nazwa domenowa zawiera ciąg „.dell.”, dzięki czemu atak mogła przeprowadzić domena test.dell.zlyserwer.pl.

Ogromna grupa podatnych systemów

Najnowsza wersja programu, 6.0.0.14, w końcu przyjmuje polecenia jedynie od serwera którego domena spełnia warunek „*.dell.com”. Niestety wszystkie poprzednie wersje mogą zostać łatwo oszukane – wystarczy odwiedzić witrynę, która będzie zawierała odpowiednio skonstruowany skrypt JS, a komputer automatycznie pobierze i wykona program udostępniony przez atakującego (polecamy pełną analizę błędu i metody jego wykorzystania).

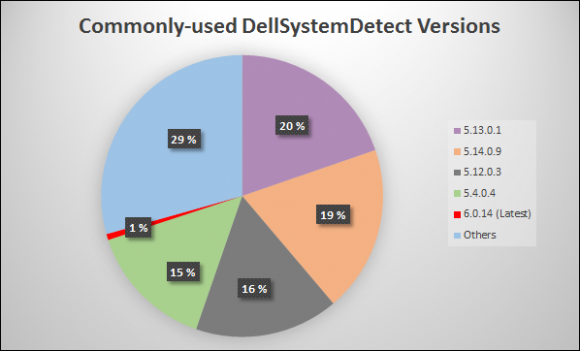

F-Secure przeprowadził szybką analizę jak przebiega aktualizacja podatnego oprogramowania. Różne jego wersje zostały znalezione na około 100 tysiącach komputerów użytkowników antywirusa tej firmy. Niestety zaledwie 1% wszystkich przypadków to najnowsza, bezpieczna wersja aplikacji – pozostałe wszystkie są podatne na atak.

O ile można zrozumieć, że Dell chciał wbudować do swojej aplikacji funkcję instalowania innych programów, to trudno pojąć, czemu tak krytyczna funkcja została zabezpieczona w tak łatwy do ominięcia sposób. Użytkownikom Della zalecamy weryfikację, czy na ich komputerach nie znajduje się Dell System Detect i w razie potrzeby pilne odinstalowanie aplikacji. Jeśli jednak musicie z niej korzystać, to pamiętajcie, by pobrać najnowszą wersję.

Komentarze

Jak mogli tego z domeną nie przewidzieć? Aż tacy głupi są? To już byłoby lepiej gdyby whitelistę stron swoich zrobili i to jeszcze po https + autoupdate programu by w razie czego dodawać nowe domeny lub wywalać.

Time to market Panie… time to market :( Patrzymy na cyferki i zlecamy byle komu, byle działało. Na dodatek PM też potrafi ładnie pokolorować raport z testów, szczególnie jak od tego zależy jego premia. Smutne i prawdziwe nie tylko w IT.

Hmm, ja też zainstalowałem, bo byłem $$@$ małpą (z perspektywy czasu).

Zastanawiające jest głównie to, że ta oraz inne aplikacje to monstra w porównaniu z tym co oferują. Sam tworzę aplikację i dostarczam tylko plik exe, lub zipa, gdzie jest exek, plik konfiguracyjne i czasem opcjonalny do integracji z systemem.

Przecież czasem wystarczy mały exek + shortcut do autostartu (per user, system itd), a nie jakiś przerośnięty msi, w który można wszsytko zapakować.

Dzękuję serwisowi za zwrócenie uwagi na ten problem. Ja oraz inny będziemy bardziej czujni.

Ja mam na szczęście Lenovo :)

to najśmieszniejszy żart jaki dzisiaj słyszałem! : ))