Prywatność komunikacji jest dla nas ważna, jednak aż do wczoraj sprawdzenie, czy jest się ofiarą ataku na sieć telefonii komórkowej było dość skomplikowane. Na szczęście pojawiła się już odpowiednia aplikacja monitorująca stan naszego telefonu i sieci.

Na trwającym własnie kongresie 31C3 przedstawiono nową aplikację, która potrafi sięgnąć głęboko w rejestry procesora telefonu i wydobyć z nich informacje pomagające ustalić, czy nasze urządzenie nie stało się właśnie ofiarą jednego z możliwych ataków na naszą prywatność. Wykrywanie IMSI Catcherów, cichych SMSów oraz ataków na sygnalizację SS7 jeszcze nigdy nie było takie proste (i tanie).

Rodzaje wykrywanych ataków

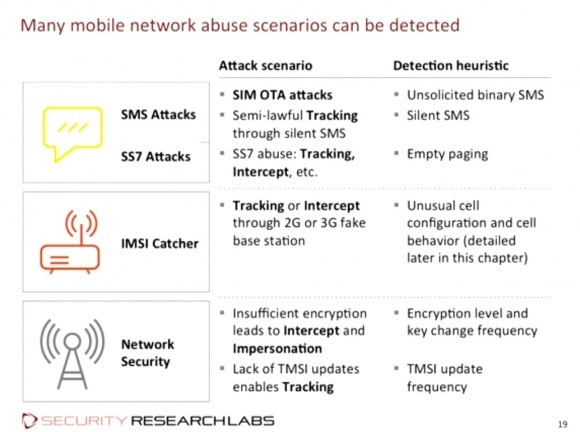

SnoopSnitch, bo tak nazywa się ta darmowa i otwarta aplikacja, posiada dość spore możliwości. Według jej twórców pozwala ona na wykrywanie:

- „cichych SMSów”, czyli wiadomości pozwalających na wymuszenie zaraportowania sieci naszej lokalizacji

- ataków na karty SIM za pośrednictwem specjalnie spreparowanych wiadomości sieci

- ataków z użyciem protokołu SS7 pozwalających na ustalenie lokalizacji telefonu a nawet przekierowanie i podsłuchanie jego połączeń (opisywaliśmy je tutaj oraz tutaj)

- śledzenia i podsłuchiwania telefonu z użyciem tzw. IMSI Catcherów

- niewystarczającego poziomu zabezpieczeń sieci – słabego szyfrowania lub jego braku, umożliwiającego podsłuch oraz podszywanie się pod użytkownika

- niską częstotliwość aktualizacji tymczasowych identyfikatorów użytkownika, ułatwiającą podsłuchiwanie

Jak to działa

Wcześniejsze próby stworzenia aplikacji monitorującej zagrożenia w sieci GSM były bardzo utrudnione z uwagi na brak interfejsów umożliwiających uzyskanie od telefonu odpowiednich danych. Telefon działając w sieci wszystkie potrzebne dane posiada i je na bieżąco przetwarza jednak nie udostępnia ich bezpośrednio aplikacjom. Naukowcom udało się jednak wykorzystać tryb diagnostyczny procesorów obecnych w wielu urządzeniach Qualcomm do wydobycia cennych informacji. Ze względu na ciągle istniejące ograniczenia sprzętowe i programistyczne nie wszystkie informacje można zebrać, jednak te, do których udało się dostać, pozwalają z dużym prawdopodobieństwem identyfikować wyżej wymienione ataki.

Niestety działanie aplikacji potwierdzono tylko w konkretnych konfiguracjach sprzętowych i programowych. Aby móc z niej skorzystać trzeba mieć telefon z procesorem Qualcomm, działający pod kontrolą Androida w wersji co najmniej 4.1 oraz uprawnienia roota. Przetestowane urządzenia to

- Samsung S3 Neo (GT-I9301I)

- LG G2 (LG-D802)

- Sony Xperia Z1 (C6903)

- Samsung S5 (SM-G900F)

- Motorola Moto E (Moto E)

- Samsung S4 (wariant Qualcomm)

Aplikacja nie działa na pewno na Samsung Galaxy S2 i S3, Nexus 5 i Huawei Ascend Y300. Według twórców nie działa również na systemach innych niż dostarczane przed producenta (np. CyanogenMod) ze względu na brak odpowiednich sterowników usuniętych z kompilacji, jednak użytkownicy zgłaszają, że udało się ją uruchomić. Nam udało się ją odpalić na jednym z wyżej wymienionych wspieranych urządzeń – efekty możecie podziwiać poniżej.

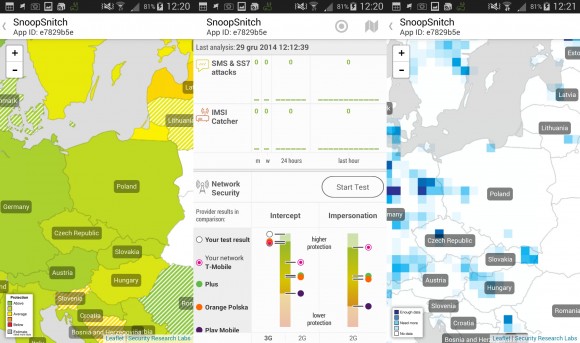

W środkowym oknie widzicie wyniki testów oraz historię incydentów. Na razie nie zwiedzaliśmy okolic ambasad i siedzib służb specjalnych, zatem brak jakichkolwiek wydarzeń. Mapa z lewej strony pokazuje ogólny poziom zabezpieczeń sieci w naszym kraju (szczegóły w kolejnym akapicie), zaś mapa z prawej pokazuje zgłoszone do tej pory wyniki pomiarów – w Polsce zdecydowanie ich brakuje, zatem zachęcamy do naprawienia tej sytuacji.

Poziom zabezpieczeń polskich sieci GSM

Przy okazji upublicznienia powyższej aplikacji jej twórcy przypominają również o innym swoim projekcie, czyli serwisie GSMmap.org. Zbiera on informacje o poziomie bezpieczeństwa sieci GSM w poszczególnych krajach na podstawie pomiarów wolontariuszy. Jak wygląda sytuacja u nas? Można to sprawdzić na kilku wykresach oraz w szczegółowym raporcie.

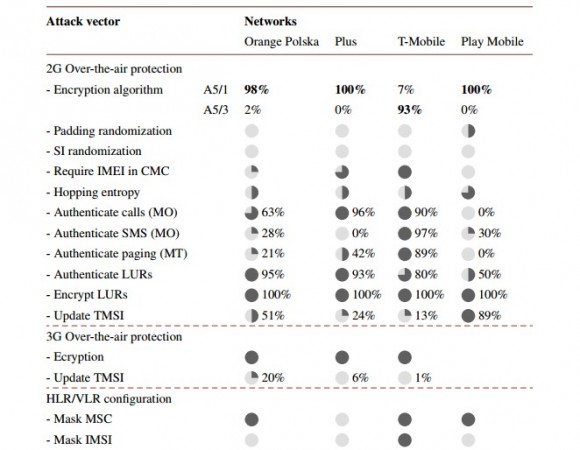

Jeśli chodzi o możliwość podsłuchiwania naszych rozmów, to wszystkie sieci zrobiły na przestrzeni ostatnich lat postępy, a w sieci 2G najlepiej wypada T-Mobile. 3G (kreski po prawej na górze) we wszystkich sieciach uznawane jest za dużo bezpieczniejsze od 2G.

Jeśli chodzi o techniczne możliwości podszycia się pod użytkownika sieci znowu prowadzi T-Mobile.

Również w zakresie zabezpieczenia przed możliwością śledzenia użytkowników bezapelacyjnie prowadzi sieć T-Mobile. Jeśli zaś kogoś interesują szczegóły, które wpływają na taką a nie inną punktację to znajdzie je na obrazku poniżej.

Główną różnicą która rzuca się w oczy jest fakt, że sieć T-Mobile w 93% badanych przypadków korzystała z szyfrowania A5/3, znacznie silniejszego niż A5/1, wykrywanego u konkurencji.

Trzeba pamiętać, że badanie to opierało się na serii pomiarów wolontariuszy i z udostępnionych map wynika, że pomiarów tych na terenie Polski dokonano mniej niż w innych krajach. Mamy nadzieję, że wkrótce dane będą lepiej zweryfikowane – może także wśród naszych Czytelników znajdą się osoby które mogą sprawdzić powyższe informacje.

Z pomocą przy ocenie zabezpieczenia polskich sieci przed atakami SS7 przyjdzie nam także serwis innej firmy, opisujący praktycznie wszystkie kraje. W tym rankingu Polska zajmuje 58 miejsce, lokując się w gronie mniej rozwiniętych krajów cywilizowanych. Z 3 przetestowanych sieci badacze uznali 2 za źle zabezpieczone a 1 za zabezpieczoną na poziomie przeciętnym. Niestety nie wskazali, które sieci badali i która osiągnęła jaki wynik.

Jak się bronić

Niestety metody obrony przed powyższymi atakami są dość ograniczone. Skuteczna w 100% jest tylko jedna – wyrzucić telefon. Na pewno szyfrowanie rozmowy (np. przy użyciu aplikacji RedPhone) eliminuje praktycznie ryzyko podsłuchu. Dalej jednak pozostaje kwestia lokalizacji urządzenia, na którą nie ma sposobu innego niż naciskanie na swojego dostawcę usług komórkowych by wdrożył odpowiednie zmiany w swojej infrastrukturze.

Podsumowanie

Temat bezpieczeństwa sieci komórkowych wydaje się dopiero rozwijać i zyskiwać na znaczeniu. Lepiej późno niż wcale. Osobom, które chcą go lepiej zgłębić, jako wstęp polecamy świetne prezentacje z 31C3 (w tej właśnie kolejności):

- SS7: Locate. Track. Manipulate.

- Mobile self-defense

- SS7map : mapping vulnerability of the international mobile roaming infrastructure

oraz świetną techniczną prezentację How to Intercept a Conversation Held on the Other Side of the Planet.

Oczywiście opisane powyżej ataki nie są jedynymi metodami podsłuchiwania telefonów komórkowych – nie omówiliśmy chociażby zagrożeń takich jak złośliwe aplikacje, zmodyfikowane oprogramowanie wbudowane czy kontrola treści korespondencji prowadzona przez organy ścigania. Te tematy zostawiamy na inną okazję.

Komentarze

W sumie to bym pomógł, ale jakie są zasady prywatności zbierania tych danych? Wsadzać inny SIM, zmieniać IMEI (i jak) dla bezpieczeństwa? Nie chciałbym zostać odwiedzony przez kolegów ze wschodu, którym wszedłem w pole rażenia imsi catchera xD

Każdorazowo decydujesz czy chcesz przesłać zgłoszenie o incydencie do twórców systemu. Mają hopla na punkcie prywatności :)

Ok, postaram sie tym pobawic, ale to juz po nowym roku. Na razie biegalem po stolicy z android imsi catcher z f-droid, ale niczego nie znalazlem.

Był od kilku dni watek na xda developers. Uzywam od 3 dni na lg g2. Jak narazie nie wykryl jaskółki.

https://secupwn.github.io/Android-IMSI-Catcher-Detector/

Nexus 4, Cyan11 tj. Android 4.4.4- dziala

Nie mam robota na HTC desire 610, więc jeszcze nie wiem czy apka działa.

Oppo Find7 – działa

Na s4 i9505 z Cyanem11 działa jak by co

u mnie nie działa na i9505 z cyanogenmod 4.4.4

znaczy nie wszystkie funkcje i się zawiesza

1. Nexus 4 , Android 4.4.4, CyanogenMod 11.0-InstalerXNPQ32P sprawdzam – działa

zrootowany Note 4, stockowy rom 4.4.2 GNG1 – działa

Zrootowany Galaxy Note 3 – działa. Oryginalny soft 4.4.2 + towelroot

Nie chciałbym aby mój komentarz zabrzmiał rasistowsko ale po krótkim przeglądzie rankingu krajów zaczynam mieć wrażenie że stare powiedzenie że jesteśmy „daleko za murzynami” jest w 100% prawdziwe….

Po czym wszyscy piszący – „DZIAŁA” określacie, że wam działa? :)

Nexus 4, Lollipop 5.01 – nie działa. Odpowiedni komunikat informuje, że sprzęt jest niekompatybilny.

HTC One V, CyanogenMod 10 nightly build 20140322, kernel 3.0.16-HELLBOY. Brak komunikatów tylko po przeprowadzeniu testów na wykresach nie pojawia mi się biała okrągła ikona „Your test result”

Działa na xperia arc s, z custom softem Cyanogenmod.

Galaxy S3 NEO, CM12 – działa

Czyli na stare,komórki to nie nie siądzie Jaskółka :)

witam,

Jak moge sprawdzic czy moj iPhone 6 jest na podsluchu? Czy sprawdzenie IMEI czy ma 15 czy 17 liczb jest prawdziwe?Blagam o pomoc, od jakiegos czasu slysze przerywane polaczenia i jakies inne glosy, tak jakby inne rozmowy w telefonie, i to sie dzieje tylko przy polaczeniu z jednym konkretnym numerem, przy czym ta inna osoba nic nie slyszy.

Bede wdzieczna za pomoc!!

masz podsłuch ,,urzedowy,,….też tak mam… pewnie Twój rozmówca ma ,,ogon,,…echo w tle,jakby wtrącenia obce,opóżnienie,wyświetlanie innego nr kierunowego… spec słuzby… te słabsze… ;-)

A jak z Kruger&Matz flow 2 ?

od trzech lat mam telefon na podsłuch zmieniłem około 30 telefonów i około 200 kart sim nie pomogło. dwa lata podsłuchiwało cbś i od około roku podsłuchuje straż graniczna, 14 razy prosiłem o pomoc policje na nic 5 razy zgłaszałem doniesienie do prokuratury, umorzone, 1 raz prok.generalnego i nic. na dzień dzisiejszy podsłuchują na legalu i nic nie mogę zrobić LUDZIE DOBREJ WOLI POMÓŻCIE JESTEM W STANIE ZAPŁACIĆ ABY POZBYĆ SIĘ UCHOLII

skąd wiedziałeś że ktoś cie podsłuchuje?

Kup nową kartę sim i daj zarejestrować ją na np twojego kumpla itp w ogóle na taką osobę która nie ma podsłuchu. Może zadziała.

Ja nie wiem za bardzo za co mnie ale w sumie odnoszę wrażenie że jestem w podobnej sytuacji. Ile lat już podsłuch nie wiem. Wiem że spirala się nakręca i nic nie dają pretensje, choć sam nie wiem kto dokładnie, mogę się tylko domyślać a ile już przez to wynikło nieporozumień i szkód dla mnie i nie tylko to chyba nawet na dysku 4tb by tego nie pomieścił.

A jak nie być podsłuchiwany w starych telefonach typu nokia c-3 i SonyEricsson K510i .Proszę o szczegółowe instrukcje.I jak ktoś ma pomysł niech pisze na ten adres e-mail [email protected].

U siebie w tel iPhone 5 cos takiego zauważyłem. Co jakieś tam połączenie jak juz nacisnąłem zielona słuchawkę przed sygnałem wołania. Słyszę przez ~pół sekundy jakiś trzask czy szum. Zawsze taki sam. Co to może byc ? Jestem w sieci Orange. Jeszcze jedno, czasami jak dzwonię do jednej osoby to słyszę lekkie echo swojego głosu. Co to ma byc – podsłuch ? Osoba do której dzwonię mowi mi ze prawdopodobnie dzieje sie tak dlatego ze ma włączona jakaś opcje w telefonie. Poprawianie dźwięku rozmowy w HD. Hmm nie wiem co o tym myślec.

Hmmmm…. Lokalizacja telefonu.Włączyć przekierowanie rozmów i zostawić telefon w domu,zabierając inny z inną kartą,na który będziemy otrzymywać połączenia…. Tak sobie pomyślałem.

Witajcie! Wydaje mi się, że mój szef namierza lokalizacje mojego telefonu. Wpisywałam już kody takie jak *#21# i nie mam żadnego przekierowania połączeń. Jednak tu chodzi o moją lokalizację. Jak mogę to w najprostszy sposób sprawdzić?

Jak sprawdzic kto lokalizowal mnie przez program ze strony intermetowej ,ktora namierza I podsluchuje przez sygnal gsm

Sprawdzam