Próby podszywania się pod różne osoby związane ze sceną bezpieczeństwa obserwuję od dawna, jednak w ostatnich dniach się mocno nasiliły, a ich autor stara się nadać wiarygodności oszustwu. Czas napisać do niego kilka słów.

Zaczęło się chyba od pogróżek kierowanych do użytkowników Cebulki – ktoś posługujący się moim nazwiskiem i zawierającym je adresem e-mail informował, że „widział ich na mieście”. Potem były alarmy bombowe ze skrzynek na WP czy innych serwisach, również zakładanych w moim imieniu przez przedstawicieli fanklubu (wariantów było chyba z 15). Pojawiły się także prośby o materiały z konferencji TAPT sygnowane moim podpisem (wyjątkowo zabawne, pisane per „Pan” do osób, z którymi „na ty” jestem od 15 lat). Dzisiaj jednak przyszła najzabawniejsza wiadomość – choć pierwsza wysłana z jakiejś „porządnej” domeny.

Daj kod bramki, bo mam chory komputer

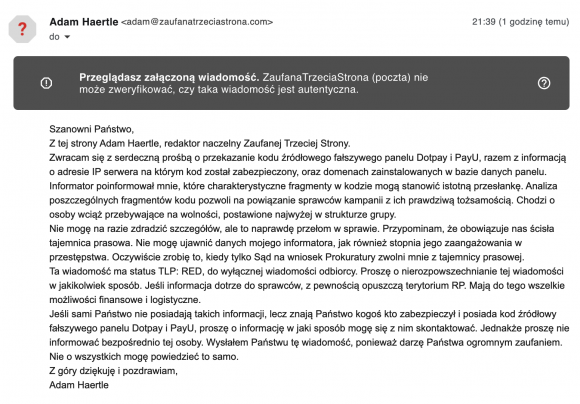

E-maile podszywające się pode mnie wysyłane są obecnie w dwóch wariantach – „formalnym” i „osobistym”. Formalny wygląda tak:

Serdeczna prośba o przekazanie zabezpieczonego kodu źródłowego

Szanowni Państwo,

Z tej strony Adam Haertle, redaktor naczelny Zaufanej Trzeciej Strony.

Zwracam się z serdeczną prośbą o przekazanie kodu źródłowego fałszywego panelu Dotpay i PayU, razem z informacją o adresie IP serwera na którym kod został zabezpieczony, oraz domenach zainstalowanych w bazie danych panelu.

Informator poinformował mnie, które charakterystyczne fragmenty w kodzie mogą stanowić istotną przesłankę. Analiza poszczególnych fragmentów kodu pozwoli na powiązanie sprawców kampanii z ich prawdziwą tożsamością. Chodzi o osoby wciąż przebywające na wolności, postawione najwyżej w strukturze grupy.

Nie mogę na razie zdradzić szczegółów, ale to naprawdę przełom w sprawie. Przypominam, że obowiązuje nas ścisła tajemnica prasowa. Nie mogę ujawnić danych mojego informatora, jak również stopnia jego zaangażowania w przestępstwa. Oczywiście zrobię to, kiedy tylko Sąd na wniosek Prokuratury zwolni mnie z tajemnicy prasowej.

Ta wiadomość ma status TLP: RED, do wyłącznej wiadomości odbiorcy. Proszę o nierozpowszechnianie tej wiadomości w jakikolwiek sposób. Jeśli informacja dotrze do sprawców, z pewnością opuszczą terytorium RP. Mają do tego wszelkie możliwości finansowe i logistyczne.

Jeśli sami Państwo nie posiadają takich informacji, lecz znają Państwo kogoś kto zabezpieczył i posiada kod źródłowy fałszywego panelu Dotpay i PayU, proszę o informację w jaki sposób mogę się z nim skontaktować. Jednakże proszę nie informować bezpośrednio tej osoby. Wysłałem Państwu tę wiadomość, ponieważ darzę Państwa ogromnym zaufaniem. Nie o wszystkich mogę powiedzieć to samo.

Z góry dziękuję i pozdrawiam,

Adam Haertle

Z kolei wariant osobisty brzmi tak:

[tu imię odbiorcy],

Jak nastrój przed jutrem? Dałbyś radę jeszcze dzisiaj podesłać mi kod źródłowy fałszywego panelu Dotpay i PayU, ten który zabezpieczyliście? Informator dostarczył mi naprawdę solidny materiał.

W panelu są fragmenty kodu, które można powiązać z pewną tożsamością w otwartej sieci. Wygląda to naprawdę wiarygodnie, wszystko pasuje do układanki.

Jeśli ta przesłanka się potwierdzi, to mamy namierzone osoby na samym szczycie grupy. Nadal przebywają na terenie RP.

[Imię], nie informuj nikogo o tym. Wysłałem Ci tę wiadomość, ponieważ darzę Cię ogromnym zaufaniem. Nie o wszystkich mogę powiedzieć to samo.

Jeśli dasz radę podesłać mi ten kod to będę bardzo wdzięczny.Adam

Wariant formalny rozesłany został do wielu zespołów CERT oraz do popularnych serwisów blogowych poświęconych bezpieczeństwu. Z kolei wariant osobisty trafił do wielu osób z branży na ich konta osobiste.

Co ciekawe, w przeciwieństwie do poprzednich analogicznych ataków, tym razem sprawca pofatygował się bardziej i zamiast założyć kolejną skrzynkę [email protected] (lub moją ulubioną [email protected]) kupił domenę zaufanatrzeciastrona.com i pisze z [email protected]. Domena została zarejestrowana w Namecheap miesiąc temu i jedyne, co na razie robi, to obsługuje pocztę. Jak macie dobry kontakt w Namecheap, to wiecie, za co będę wdzięczny. Nie, nie jest to kod bramki ;)

Efekt ataku jest chyba oczywisty

Próba podszycia się pode mnie zaowocowała w jedyny możliwy sposób – w ciągu parudziesięciu minut otrzymałem kilkanaście wiadomości od osób, które rozpoznały oszustwo. Najprościej było to zrobić na podstawie sposobu i treści komunikacji. Nie był to język, jakiego używam, ani kanał komunikacji, którym zwróciłbym się z taką prośbą. Miej litość, gamoniu, takich rzeczy nie wysyła się e-mailem. Pomijam już fakt, że po co mi kod bramki Dotpaya – szczególnie, że jest ich wiele, więc cała wiadomość nie miała dla odbiorców żadnego sensu. Do tego jeszcze pisałem per „Szanowni Państwo” do dobrych przyjaciół i znajomych – paradne. No i jak mogłem wysyłać te e-maile, skoro właśnie prowadziłem na żywo Rozmowę Kontrolowaną?

Apel do gamonia, który te e-maile wysyła

Choć doceniam element humorystyczny, to naprawdę nie musisz się aż tak wysilać. Materiały z TAPT można znaleźć w sieci, a bramkę azjatyccy programiści wyklepią w 3 tygodnie za marne grosze. Są prostsze sposoby realizacji twoich ambicji. A w ogóle to zainteresuj się konkursami CTF, zadaniami typu hackme, znajdź pracę w SOC i rozwijaj się w branży – ale po tej lepszej stronie. Naprawdę warto.

PS. Doceniam, że przynajmniej literówek w nazwisku nie zrobiłeś.

Komentarze

To chyba koszt sławy. Krebsa SWATuja i podsyłają mu narkotyki a pod Ciebie się podszywają mailem :).

Zawsze mógł Ci zrobić zrzut ekranu z pulpitu, ukryć ikony i ustawić to jako tapetę :D

Nie bardzo rozumiem po co komu kod źródłowy bramki dotpay? Tutaj jedynie pierwsze co przychodzi mi do głowy to czy adresy email do których wysłano są w jakiś sposób powiązane? Klienci/subskyrbenci czy przypadkiem baza adresów email nie wyciekła z jakiegoś miejsca?

Zapewne w celu postawienia swojej instancji.

Czy zabezpieczenie DMARC dla domeny zayfanatrzeciastrona.com uskuteczniłoby googlowski Spoofing?

Nie. DMARC może ochronić przed próbą podszycia się pod naszą domenę, ale tutaj została zarejestrowana dedykowana domena.

A po czym wnosisz, ze az trzy tygodnie? To chyba jak beda sie uczyli js’a od zera xD

Ty to już w ogóle się nie odzywaj bo blamaż miałeś straszni i ci z sertu uważają cię jako persona non grata, i te konwy co można znaleźć w necie że pałką w kogos uderzales.

Tak btw, dobry kontent produkujecie, trzymać tak dalej.

[email protected] :-)

Ale tu chyba nie chodzi o kod bramki, tylko o sprawdzenie, kto Adamowi i jak bardzo pomaga?

O borze zielony

„this is war, we are the soliders” nie ważne po której stronie, ważne, że zawsze po właściwej.

Na Lurkerze też postowało konto AdamHeartle dziecięcą pornografię. Masakra.

Troy Hunt ma swojego podszywacza na znanym forum zajmującym się handlem wyciekami, a na Cebulce jest Piotr Koniecznie. Jak ktoś napisał wyżej – cena sławy.

PS. Ciekawe czy ktoś się nabrał i wysłał mu ten kod ;)

Hehe, to były czasy, tymi ręcoma moderowałem to gówno i czyściłem CDNa z CP ;p

pozdro xyz’u,

~człowiek z kaczką w awatarze

Adam ja uważam że ktoś cie rozliczy i to szybciej niz myslisz. Moze nie cyfrowo ale w inny sposob. Ludziska z torowiska nie zapominaja. A z tego co piszesz musiales tam najpierw z nimi dlugo siedziec a potem spolkowac z milicja. Jeszcze publikujesz pod swoim prawdziwymi danymi. jestes kozak, mi by strach nie pozwolil. Ale co ja tam wiem

Kek, przecież to jakieś internetowe cioty, których komputer jest jedyną okazją do zarobku na wyjebce, bo dwie lewe ręce do pracy xD

Och z pewnością miło go wspominają,ale na rozpamiętywanie akurat mają i będą mieli jeszcze sporo czasu – przynajmniej aż się wyrok im skończy ;) No może jakieś niedobitki muszą jeszcze ten wyrok dopiero zacząć,ale kwestia czasu,kwestia czasu…

Co im z (marnego zresztą) skilla jak brak im wyobraźni. Kampania mailowa tego typu – boki zrywać,ktoś myślał że naprawdę to się może udać ? Takie gówno targetowane na branżę security ?! Serio ? XD ! Dzieciątka kryminalusze cannot into social engineering,im się wydaje że każdego się da wkręcić na coś na poziomie fałszywego sklepu internetowego ?! To zniewaga.

Adam – masz chłopie cholerne szczęście,że to kompletni idioci.

Tak Vegetko XDD

Docenić trzeba jedno: Wystarczająco Ci dopiekł skoro się pojawił artykuł. Sporo emocji bije z tego arta, brakuje luzu…

Nie wiem, czy jest tu miejsce na luz. Raczej nie pisałbym na ten temat artykułu, ale starał się dowiedzieć kto za tym stoi i co mogę z tym zrobić.

Zastanawiam się nad jednym. Czy Piotr Konieczny i Michał Sajdak też miewają takie akcje? Podejrzewam, że Piotr czasem, a Michał pewnie wcale. Bo tylko Adam aż tak wytyka głupotę internetowym złodziejaszkom.

Adamie, robisz dobrą robotę, że uświadamiasz ludzi. Fajnie, że z efektami swoich działań dzielisz się ze służbami. Dzięki Tobie jest bezpieczniej. Ale czy naprawdę musisz się tym aż tak chwalić? Chyba nie ma drugiej publicznej osoby w polskim IT, która „ma kosę” z tyloma internetowymi gangusami. Ja rozumiem, że nie jest to ta klasa oprychów, których lepiej mijać drugą stroną ulicy, jak osiedlowych rycerzy ortalionu. No ale… Przecież za internet zaczynają się brać poważne grupy przestępcze… Pełny szacun za to co robisz. Ale na co Ci ta cała adrenalina?

Ale że miałby chwalić czy przemilczeć? :P

Nie rozumiesz.

Gdy banda pijanych dresów podpalała śmietnik, to zadzwoniłem po policję. Ale nie chwaliłem się następnego dnia pod własnym nazwiskiem, ani na słupie ogłoszeniowym, ani w internecie, że mają kłopoty właśnie dzięki mnie. Chyba nie trzeba tłumaczyć dlaczego.

Chodzi mi tylko o to.

„Przecież za internet zaczynają się brać poważne grupy przestępcze…” no tak a state threat actors to zaczęli się od wczoraj…

naprawdę dobrze, że ktoś tępi tych małych złodziejaszków dręczących zwykłych obywateli chcących po prostu normalnie żyć i korzystać bezpiecznie z Internetu do codziennych czynności.

Dość brawurowo jest być nie anonimowym, łatwiej się nie wychylać, nie każdy może sobie pozwolić na bycie osobą publiczną a zwłaszcza w takiej branży, nie każdy ma tyle wsparcia wokół siebie, ale w przypadku Adama to o dobrych parę lat za późno już by się wycofać ale na szczęście ma wiele wsparcia od innych.

Doceniam pracę Adama bardzo bardzo.

„Przecież za internet zaczynają się brać poważne grupy przestępcze”

Przesadziłeś. Zbyt wysoko oceniasz naszych lokalnych internetowych oszutów. „Poważne grupy przestępcze” to biorą się za przemyt, kontrabandy, karuzele VATowskie i pranie pieniędzy. To jest bardziej dochodowe i „mniej ryzykowne” niż haracze, okupy czy dilerka.

Popaprańcy oszukujący na sklepach internetowych, jak ci świeżo złapani, na pewno nie są „poważnymi przestępcami”, choć trzeba przyznać że udało im się trochę ludzi oszukać.

Jeszcze nie wiedzą jak bardzo sobie zaszkodzili. Ich dane – w tym te biometryczne – będą teraz w wielu bazach, nie tylko polskich służb. Z takich rejestrów nie da się wymiksować. Jak już wyjdą z więźnia i odpokutują za swoje, przekonają się czym jest bycie oznaczonym w takich bazach. Świat skurczy im się tylko do polskiego grajdołu. W pewnym momencie stanie się to dla nich bardzo trudne. To cena za złodziejstwo, tylko z pozoru bezkarne.

> Jeszcze nie wiedzą jak bardzo sobie zaszkodzili.

> Ich dane – w tym te biometryczne – będą teraz w wielu bazach,

> nie tylko polskich służb.

Odciski palców i profile DNA owszem, zostaną umieszczone w bazie, ale w polskiej. Służby innych państw – m.in. na podstawie współpracy w ramach Prüm – mogą dokonywać trafień, ale do samych baz dostępu nie mają i nie będą mieć. Jeśli się mylę – podaj podstawę prawną Twojego twierdzenia, że inne państwa mają w swoich bazach dane polskich przestępców.

> przekonają się czym jest bycie oznaczonym w takich

> bazach. Świat skurczy im się tylko do polskiego

> grajdołu. W pewnym momencie stanie się to dla

> nich bardzo trudne.

Nieprawda, w wielu państwach – w tym w UE – można nawet otrzymać obywatelstwo po kilku latach od zamieszkania i wystarczy zatarcie skazania. Bycie w bazach danych polskiej policji czy służb NIE MA wpływu na decyzję. Jeśli twierdzisz przeciwnie – podaj źródło.

Z takich rejestrów nie da się wymiksować. Jak już wyjdą z więźnia i odpokutują za swoje, przekonają się czym jest bycie oznaczonym w takich bazach. Świat skurczy im się tylko do polskiego grajdołu. W pewnym momencie stanie się to dla nich bardzo trudne. To cena za złodziejstwo, tylko z pozoru bezkarne.

> Ich dane – w tym te biometryczne – będą teraz w wielu bazach, nie tylko polskich służb. Z takich rejestrów nie da się wymiksować.

To nieprawda. Dane polskich przestępców skazanych w Polsce za przestępstwa komputerowe trafiają tylko do polskich baz.

Straszysz dzieciaków. Odciski palców mogą ściągnąć ci nawet jak zrobisz kraksę samochodem. Po zatarciu skazania nie ma to żadnego znaczenia, może oprócz rekrutacji do pracy w służbach.

> Odciski palców mogą ściągnąć ci nawet jak zrobisz kraksę samochodem.

Mogą. Problem w tym że jeżeli zostaniesz skazany, to po zatarciu skazania one co do zasady nie znikają z bazy.

> Po zatarciu skazania nie ma to żadnego znaczenia, może oprócz rekrutacji do pracy w służbach.

To nieprawda.

Ze względu na idiotyczne przepisy o wymogu „nieposzlakowanej opinii” człowiek z zatartym skazaniem jest w praktyce na łasce i niełasce miejscowego komendanta policji, który w danych z KSIP-u sobie grzebie do woli.

Bycie w KSIP-ie to – i jest to niesprawiedliwość – niemożność służenia w wojsku, niemożność otrzymania pozwolenia na broń i wiele innych problemów. Chyba, że jesteś spokrewniony z grubą rybą albo masz znajomości – wtedy komendant wydając „opinię” przymknie oko nawet na grube rzeczy z przeszłości. Bo KSIP to dla niego tylko wskazówka. Jego decyzja jest (sic!) UZNANIOWA. I nic z tym nie możesz zrobić.

No chyba że jakiś rząd zmieni prawo i policja przestanie być wyrocznią i świętą krową. Na co, jak wiemy wszyscy, nie zanosi się.

Wiadomo mi o KSIP i jego patologiach, nie dotyczy ona wyłącznie przestępców. Tak naprawdę nie musisz popełniać żadnego przestępstwa aby do niego trafić. Słyszałem o przypadku, jak odmówili komuś aplikacji adwokackiej czy prokuratorskiej z powodu… posiadania mandatów za przekroczenie prędkości. Nie zmienia to faktu, że w sektorze prywatnym czy poza granicami kraju obecność w KSIP nie ma żadnego znaczenia.

A ja powiem tak – ale z was beztalencia, skoro prewencyjnie nie kupiliście domen zaufanatrzeciastrona.com i zaufanatrzeciastrona.org, zaufanatrzeciastrona.eu itd. Toż to grosze kosztuje.

Jasne, jeszcze tylko 120 innych tld i prawie po problemie. Do tego literówki… Popatrz na domeny oszustów dotpay (200-300 nowych miesięcznie od 2 lat) i pomyśl jeszcze raz :)

„Doceniam, że przynajmniej literówek w nazwisku nie zrobiłeś”

opanował trudną sztukę kopiowania i wklejania, będzie z niego programista

Młodzież się zainteresowała informatyką a ty się czepiasz Adam

:D

” A w ogóle to zainteresuj się konkursami CTF, zadaniami typu hackme, znajdź pracę w SOC i rozwijaj się w branży – ale po tej lepszej stronie. Naprawdę warto.”

Nie wiem, czy chcę mieć gamonia w SOCu ;)

Trzymam kciuki, żeby udało Ci się ukrócić te głupoty.

zaufanatrzeciastrona.com (ta zarejestrowana w namecheap) po http ma przekierowanie na tę właściwą (https w .pl) więc tym bardziej może być postrzegana za „zaufaną” – chyba warto jakoś to zablokować…

Jako że ostatnio też miałem przyjemność wyhaczyć na jednej z firmowych skrzynek mail-a z adresu: [email protected] to powiem tak – to że taki mail jest wysyłany to wiadomo że podpucha itd…

Mnie zastanawia przede wszystkim tylko jedno – PO CO? Po co to komuś było potrzebne? Jaki był cel tej akcji? Co tak naprawdę ten ktoś chciał uzyskać?

Przychodzą mi do głowy różne scenariusze i nie wszystkie się nadają do publikacji na forum publicznym (z różnych powodów*). Wiem też, że Adam być może nie będzie mógł tu podać, o ile już wie, jaki był cel. To w zależności od tego co jest celem kampanii oczywiście.

Ale może możemy liczyć choć na informację od Adama czy wie czemu ta kampania miała/ma (bo jak widać ciągle trwa) służyć? Bez szczegółów, zerojedynkowo.

* – jakby co masz mail-a do mnie :-)

A co to jakiś inny wygląd w tym artykule?

https://i.postimg.cc/7ZV7FyQM/zaufana.png

Z jakiegoś powodu zostałeś rozpoznany jako urządzenie mobilne. Sprawdź user agenta.

Można gdzieś zobaczyć nagłówki tych maili?

Mam wrażenie, że styl tego działania kogoś mi przypomina, kto już podobne wyczyny robił i chciałem porównać.

Tomek Armagedon?

Nie, akurat osoba, którą posądzam nie kojarzy mi się z takim określeniem, za to ma długą historię „wyczynów” spamerskich i oszustw.

Adam H. przyznal ongiś ze fascynuje go świat cyberzbójów ale etycznie mu nie po drodze. I każdy sie chyba zgodzi, ze redaktor Heartle czerpie przyjemność z nazywania gamoniów gamoniami. A ja czerpie czytając o tych nieszczesnikach.

Nie no serio nie kupiłeś innych domen typu zaufanatrzeciastrona.xxx?

A ktokolwiek kupił wszystkie TLD oprócz Google?

proponuje wykupić wszystkie nazwy domen za grosze, by nikt nie plagiatował lub nie podszywał się pod ciebie używając podrobionej nazwy ten strony

Proponuje najpierw policzyć ile to będzie rocznie kosztować. Nawet bez literówek są to tysiące. A potem ktoś zrobi wersję z literówką.

Ok, kupisz za grosze. A odnowienie? Przedłużeń za grosze nie widziałem.

Jak nie przedłużysz, to zaraz wpierdzieli się Aftermarket, Sedo albo inny parking.

Ludzie w służbach mundurowych wiedzą, że jeśli zamkną przestępce do więzienia i ten ktoś po latach wyjdzie po odsiedzeniu wyroku,to może się mścić na mundurowym lub jego rodzinie. Dlatego ludzie w służbach mundurowych trzymają się razem i tworzą nieoficjalne grupy wsparcia na wypadek gdyby jeden z nich stał się ofiarą ataku.

Niebezpieczniki nie powinny odbębniać roboty za policję tylko przekazać im swoją wiedzę i zostawić brudną robotę policjantom. Nie jesteście od tego aby ich wyręczać. Oni mają przywileje socjalne za to, że nadstawiają karku.