Dokumentacja techniczna systemów e-sądu, zawierająca hasła administratorów, adresację serwerów, architekturę sieci i pliki konfiguracyjne, była dostępna na stronie MS, a dane poufne chroniły czarne prostokąty w PDF-ach. Naprawdę.

Czarne prostokąty nakładane na dokumenty PDF to chyba jeden z najcięższych przypadków analfabetyzmu technologicznego w obszarze bezpieczeństwa. Ich nakładanie to sporo pracy, za to usuwanie to jedno kliknięcie + klawisz „Delete”. Co więcej, obecność czarnych prostokątów bardzo ułatwia ustalenie, które miejsca w dokumencie są interesujące – nie trzeba czytać całego, bo autor fikcyjnego zaciemnienia sam wskazuje nam ciekawe fragmenty. I wszystko jest bardzo zabawne, dopóki nie dotyczy szczegółowej dokumentacji technicznej jednego z najważniejszych systemów informatycznych Ministerstwa Sprawiedliwości, dostępnej dla każdego internauty.

Z Google na tropie wpadki

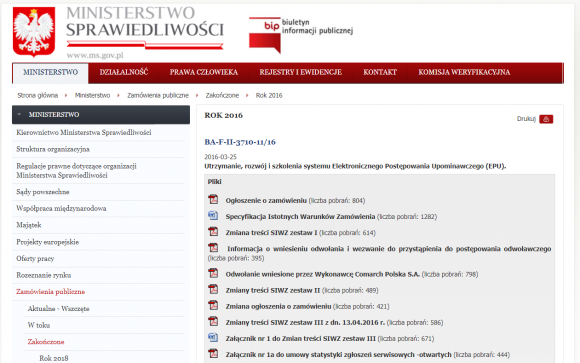

Jeden z naszych Czytelników (dzięki, Jacku!) szukał czegoś w sieci za pomocą Google – i znalazł na stronie Biuletynu Informacji Publicznej Ministerstwa Sprawiedliwości. Był to fragment dokumentacji technicznej systemu EPU, czyli Elektronicznego Postępowania Upominawczego, popularnie zwanej e-sądem.

Gdy Jacek zajrzał do dokumentu, na pierwszy rzut oka nie znalazł tam fragmentu, który wskazała wyszukiwarka. Nie znalazł, bo fragment był przykryty czarnym prostokątem. Wystarczyło jednak zaczerniony fragment zaznaczyć, skopiować i voilà – co było zakryte zostało odkryte. Jacek dał znam znać, a my odpaliliśmy edytor plików PDF i zaczęliśmy przeglądać dokumentację. Wyglądało to tak.

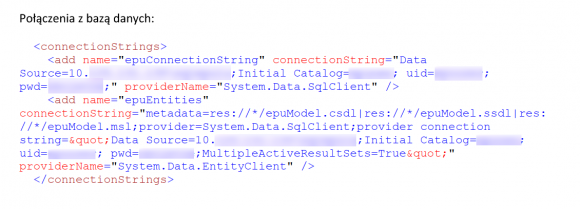

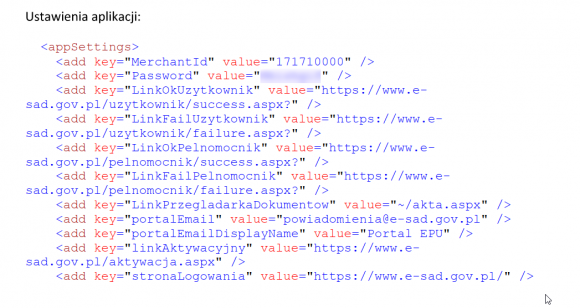

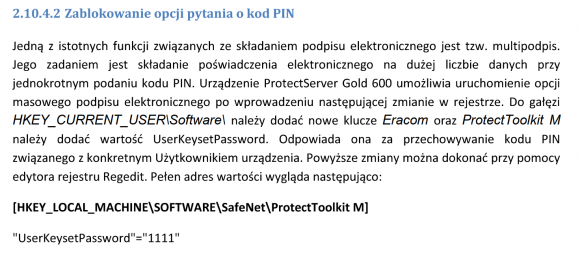

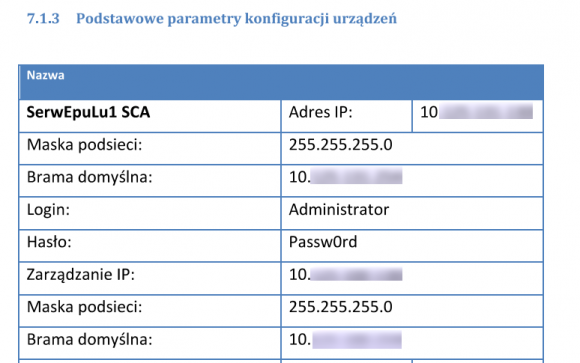

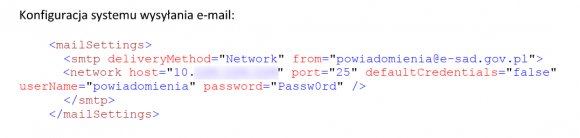

Fragment dokumentu opublikowanego:

Ten sam dokument po dwóch kliknięciach (wrażliwe fragmenty sami zamazaliśmy…)

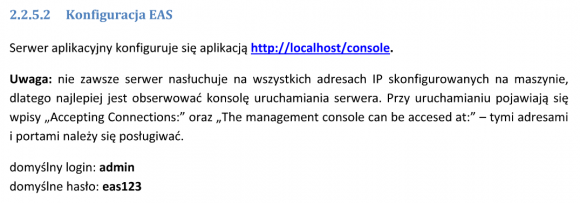

Dokument po dwóch kliknięciach:

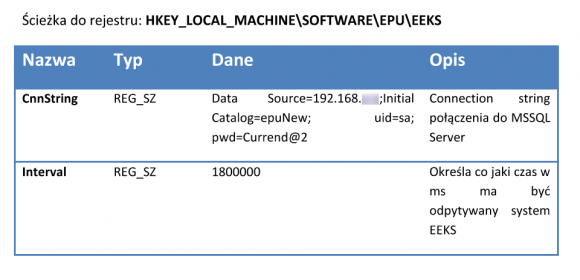

Dokument po dwóch kliknięciach (także sami zaciemniliśmy):

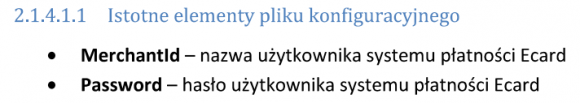

Plus drobne wyjaśnienie, czego dotyczą pola z obrazka powyżej:

Skala problemu

Na stronie Ministerstwa Sprawiedliwości znaleźliśmy następujące dokumenty zaciemnione w identyczny sposób:

- Dokumentacja Techniczna Infrastruktury Sieciowej Systemu EPU SR Lublin

- Dokumentacja Techniczna Infrastruktury Serwerowej EPU SR Lublin

- Dokumentacja Techniczna Telefonia IP – EPU SR Lublin

- Dokumentacja Techniczna Procedury Backup-u – EPU SR Lublin

- Dokumentacja Techniczna Pamięci masowe – EPU SR Lublin

- Dokumentacja techniczna przeznaczona dla administratorów systemu teleinformatycznego EPU

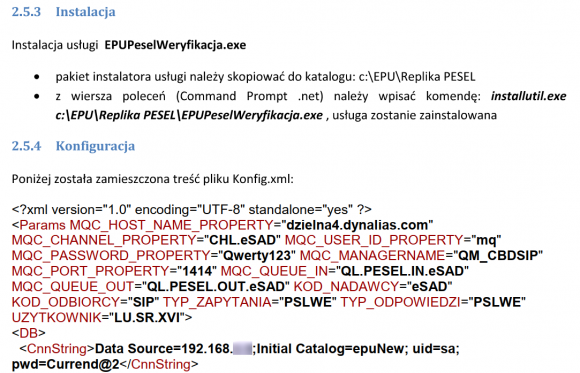

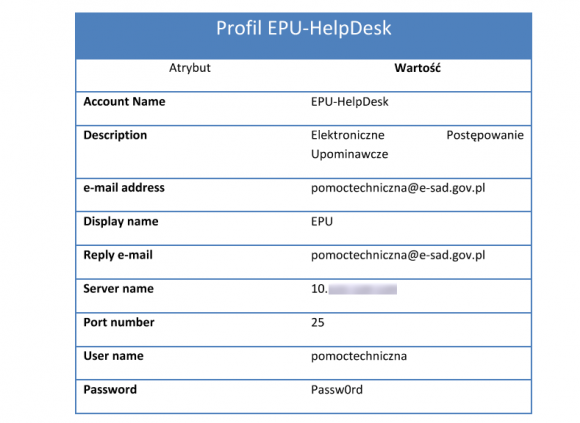

Łącznie dokumenty te obejmowały kilkaset stron. Poniżej kilka odkrytych fragmentów różnych plików, aby lepiej zobrazować zakres informacji dostępnych dla każdego zainteresowanego.

Było tego więcej. Dużo więcej. Pełne schematy logiczne i fizyczne systemów, struktura sieci, adresacja wewnętrzna, przegląd infrastruktury telefonicznej wraz z numerami telefonów wewnętrznych, dokładnie udokumentowane modele i wersje urządzeń i oprogramowania, hasła dostępu, pliki konfiguracyjne – to był faktycznie komplet dokumentacji technicznej infrastruktury e-sądów.

Co ciekawe, były to dokumenty autorstwa dwóch różnych firm, a „zaciemnione” były identycznie, co sugeruje, że za „anonimizację” danych odpowiadał jeden podmiot.

Walka o naprawienie problemu

Gdy tylko zorientowaliśmy się, na co trafiliśmy, zaczęliśmy próbować problem usunąć. Poniżej chronologia wydarzeń, zakończona prawie happy endem.

- 6 lipca wieczorem – informujemy Ministerstwo Sprawiedliwości oraz CERT ABW o odkrytym problemie.

- 6 lipca wieczorem – znając realia, zaczynamy poszukiwanie alternatywnego kanału komunikacji z Ministerstwem.

- 7 lipca rano – otrzymujemy informację, że CERT ABW przekazał zgłoszenie w odpowiednie miejsce. Pliki nadal są dostępne.

- 7 lipca przed południem – dzięki pomocy Czytelników nawiązujemy kontakt prywatnymi kanałami, przekazujemy zgłoszenie.

- 7 lipca wieczorem – znika indeks plików, pliki nadal są dostępne.

- 9 lipca rano (poniedziałek) – znikają pliki. Upewniamy się, że dane w nich zawarte nikomu nie zaszkodzą w razie publikacji, otrzymujemy zapewnienie, że hasła zostały zmienione w trakcie wdrożenia systemu.

- 10 lipca – wysyłamy pytania dotyczące incydentu do rzecznika prasowego Ministerstwa.

- 16 lipca – wobec braku odpowiedzi wysyłamy przypomnienie do rzecznika prasowego Ministerstwa. Otrzymujemy informację, że odpowiedzi dotrą najpóźniej 17 lipca rano.

- 18 lipca wieczorem – publikujemy artykuł, nie doczekawszy się odpowiedzi od Ministerstwa Sprawiedliwości.

Podsumowanie

Usuwanie poufnych fragmentów plików PDF nie jest trudne – trzeba tylko użyć do tego odpowiednich narzędzi i dane wrażliwe faktycznie usunąć. Metoda „chałupnicza” to wydrukowanie dokumentu, zamazanie/zaklejenie wrażliwych fragmentów i zeskanowanie dokumentu do formatu PDF. Niestety w ten sposób traci się możliwość wyszukiwania i kopiowania, dlatego zalecamy użycie profesjonalnych narzędzi edytorskich. Większość dostępnych edytorów PDF ma funkcję „redakcji”, która tekst czy obrazy usuwa skutecznie. Warto zawsze sprawdzić efekt działania takiej funkcji w końcowym produkcie – chociażby zaznaczając i kopiując to, co miało być ukryte.

Jeśli natraficie gdzieś na poufny dokument lub jego fragmenty przykryte czarnymi prostokątami, to spróbujcie je po prostu zaznaczyć myszką i wkleić do notatnika. Jeśli się uda, piszcie do nas, może wspólnie wyedukujemy cenzorów – amatorów. Tymczasem miejmy nadzieję, że dokumentacja e-sądów nie trafiła w niepowołane ręce, a hasła zostały faktycznie zmienione.

Aktualizacja 2018-07-19 14:42

Zespół Prasowy Biura Komunikacji i Promocji MS w odpowiedzi na nasze zapytanie przesłał dziś następującą odpowiedź:

Brak skutecznego usunięcia poufnych informacji w publikowanych dokumentach nie wpłynął na bezpieczeństwo systemu, ponieważ anonimizacji dokonano po zmianie haseł do systemów ujętych w dokumentacji. Anonimizacja dokumentów została wykonana przez pracownika Ministerstwa Sprawiedliwości w lutym 2016 roku na użytek komisji przetargowej pracującej w tamtym czasie nad zamówieniem.

Komentarze

Metodę chałupniczą można usprawnić wirtualną drukarką i wybrać wydruk jako obrazek, który można zamazać i ponownie zapisać jako PDF.

słuszna uwaga szerloku!

Tak przygotowany dokument nie będzie możliwy do wygodnego przeszukiwania i nie będzie dostępny dla osób niewidomych — a każdy dokument wychodzący od administracji państwowej powinien być dostępny dla niepełnosprawnych.

Można też w ostateczności skonwertować PDF do JPG i w trybie graficznym wyciąć np w paint wrażliwe miejsca a następnie wydrukować jpg ponownie do PDF za pomocą sterownika wirtualnej drukarki PDF. Tracimy text, ale jest czytelne i zamazane skutecznie

Tekst? Do JPG? Matko, proszę nie podpowiadać takich herezji! Jeśli już to PDF!

W sumie ktoś to zaczął dobrze robić ale nie dokończył, bo te pliki PDF z zasłoniętymi prostokątami wystarczyło przepuścić przez np. PDFCreatora został by tekst i można by wyszukiwać. A to co jest zasłonięte to się nie wydrukuje.

PDF ma możliwość wstawiania tekstu (chociażby alt) w miejsce obrazka.

Najefektywniejsze było by przygotowywanie dokumentów z oznaczeniem stopnia wrażliwości w projekcie źródłowym i generowaniu kilku różnych dokumentów.

A nie można po prostu danych usunąć? Jedna kopia publiczna druga wewnętrzna i tyle

hmm, ale adresy IP były w segmentach prywatnych, 192.168.x.x i 10.x.x.x.

Ale wiesz, że gdyby ktoś przypadkiem dostał się do VPN’a to nie stanowiłoby to najmniejszego problemu… Po co mnożyć wektory.

Nie jest powiedziane, że potencjalny atakujący nie będzie znajdował się w tych sieciach lokalnych ;)

Oj, rety, jakżesz-to… Szwagierka za sexkretarkie u nich robi, dziesięć czarnych pisaków sam jej zawoziłem, na ekranie zamazała wszystko wrażliwe, co jej było podane… Laczegósz takie to awarnie wywołało??? Ta wiem! Gumofilcy na noc nie zdyma, nogi świeżbio, to i rozkojaŻona chodzi do roboty. Ot, nauczka będzie, po premi, a od szwagra Rozkoja pewnie i po gębi oczyma ze dwa szybkie, na odmulenie, musowo.

Czy czasem przypadkiem sami jakiś czas temu nie pisaliście, że filtry maskujące nie są także najbezpieczniejsze, bowiem da się je odwrócić?

Nawet nie wiem co to są filtry maskujące…

Zapewne chodzi o rozmycie tekstu na obrazkach. Zdaje się, że konkurencja polecała pikselowanie zamiast blurowania (https://niebezpiecznik.pl/post/zamazywanie-tekstu-przez-rozmywanie-to-nie-najlepszy-pomysl-o-tym-jak-redaktor-niebezpiecznika-ujawnil-swoje-dane-z-dowodu/).

na moje niewytrawne oko brama domyślna to: 10.10.10.255

A na moje oko 10.10.10.255 to adres rozgłoszeniowy.

Miłego dnia.

WSZYSTKIM!

Ciekawe, the Internet archive nie zarchiwizowało tych plików.

znajomowyglądający connectionstring. dalej login sa…

MS SQL

Jak to się sprawdza przy webowych rzeczach?

Niestety to co stoi za infrastrukturą e-Sądu to jedna wielka tragedia. Problemy z wydajnością oraz zero wsparcia technicznego. Niestety jestem związany z nimi od samego początku (powód masowy).

aż chciałoby sie wiedzieć więcej.

Co się zasłoni, to się odsłoni

Co się ukryje, to się odkryje

Co się wstawi w internet, zostanie w nim na wieki

A najlepsze jest to sztampowe oświadczenie: „Brak skutecznego usunięcia poufnych informacji w publikowanych dokumentach nie wpłynął na bezpieczeństwo systemu …”

A co mieli napisać? Że dali ciała?

Oczywiście to ściema, bo przecież nie zmienili całej reszty jak schematów, adresacji, modeli urządzeń czy wersji firmware (to ew. mogliby zmienić, ale komu by się chciało? Wykonawcy nie ruszą palcem bez dodatkowej zapłaty a właściciele nie zapłacą bo nie czują problemu. I koło się zamyka :-\

W odpowiedzi powinni napisac kiedy odpowiedzialna osoba bedzie zwolniona dyscyplinarnie.

To jest bardzo polskie podejście. Od rozwiązania problemu / naprawienia szkody / zadośćuczynienia pokrzywdzonemu, ważniejsze jest wskazanie i ukaranie winnego.