Czy można włamać się na stronę jednego z najważniejszych polskich urzędów i zamieścić tam pozdrowienia dla kolegów? Okazuje się, że dla azjatyckich nastolatków to nic trudnego. Na szczęście nie mieli innych pomysłów…

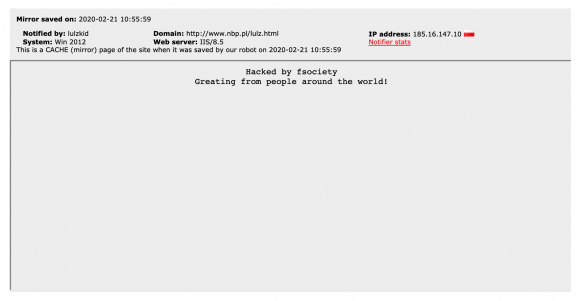

Pewien Anonimowy Anonim podesłał nam link do ciekawej informacji. W repozytorium dowodów włamań, znanym ze swojej rzetelności, znaleźć można ślad po ciekawym włamaniu, do którego doszło przed 21 lutego 2020. Ofiarą ataku była strona Narodowego Banku Polskiego, a włamywacz postanowił zamieścić tam krótki tekst na dowód swoich umiejętności.

W całej tej katastrofie głównym elementem optymizmu jest tożsamość włamywacza czy też ich grupy. Pobieżne przejrzenie osiągnięć autorów kryjących się pod pseudonimem lulzkid wskazuje, że mogą oni pochodzić z Azji i należą do wymierającego gatunku hakerów. Na przejętych witrynach zamieszczają swoje apele do świata lub pozdrowienia dla znajomych, podczas gdy w rzeczywistości mogli narobić sporo bałaganu na polskim rynku finansowym.

Co mogło się stać

Co prawda według naszej wiedzy serwery NBP (przynajmniej te dostępne w sieci publicznej) nie są dla polskiego sektora finansowego tak kluczowe jak serwery KNF, na które włamano się w 2016-2017, jednak nietrudno wyobrazić sobie skutki podmiany takich wartości jak kursy walut czy wysokość stóp procentowych. Wiele podmiotów z wielu sektorów czerpie informacje o aktualnych kursach i stopach ze strony NBP i ich modyfikacja mogła sporo transakcji zmodyfikować. Nie chcemy też nawet myśleć, co można było osiągnąć, publikując np. fałszywy komunikat Rady Polityki Pieniężnej o stopach procentowych.

Pozostaje chyba podziękować azjatyckim włamywaczom za ich nieznajomość polskiego rynku lub brak chęci zarobku na wahaniach kursowych złotówki. NBP z kolei może udać się do KNF-u, który pewnie podzieli się swoimi doświadczeniami ze sprzątania po takim incydencie…

Aktualizacja 16:30

Wiemy już, że za włamaniem stoi pewna wietnamska grupa hakerów, która zapewnia, że nie ma żadnych złych intencji. Wywiad z autorem włamania już wkrótce.

Aktualizacja 17:00

Udało nam się skontaktować z włamywaczami. Na podstawie wpisów z innych włamań widocznych na zone-h, a zgłoszonych z tego samego konta, namierzyliśmy ich profil na FB.

Osoba, z którą rozmawialiśmy, przekazała nasze pytania włamywaczowi i pomogła z tłumaczeniem z wietnamskiego na angielski i na odwrót (autor włamania, lulzkid, nie posługuje się angielskim). Oto krótki wywiad ze sprawcą ataku.

Dlaczego wybrałeś akurat stronę NBP?

Całkiem losowo, bo okazało się, że da się tam włamać.

Jak wybierasz swoje cele?

Cele też wybieramy losowo. Celem może być każda strona, na którą potrafimy się włamać.

Możesz opisać techniczny aspekt włamania?

Wykorzystałem podatność ASPX RCE. Możesz sobie wygooglać.

Rozważałeś sprzedaż dostępu do strony na czarnym rynku?

Nie, robimy to dla rozrywki.

Kilka słów o sobie? Studiujesz, pracujesz?

Większość z nas to studenci, kilku pracuje.

Komentarze

Wstajemy z kolan ale i tak nie sadze aby osoby odpowiedzialne za bezpieczenstwo zarabialy nawet 20% miesiecznie, tego co zarabiaja kroliczki prezesa.

Króliczki prezesa?

Informatyk z wieloletnim stażem w WP zarabia mniej niż świeży szeregowy…

Należy się cieszyć, że ktoś jeszcze chce dbać o tyłki panów oficerów…

WP to co jedynie .pl, w Polsce mamy SZRP

Ale króliczki mają głębsze wykształcenie.

Moga sie tez zdarzyc informatycy ktorzy nie zajmuja sie aktualizacjami, dopoki ktos im tego nie zleci.

Bo oprogramowanie i sprzet czasem tez kosztuje

Ciekawe jak docert….

A co z tym docertem?

Ten włam po raz kolejny pokazuje w jak żałosnym stanie jest cyberbezpieczeństwo w administracji. Ręce opadają!

Kiedy będzie wywiad z włamywaczami?

Za dużo Mr. Robota ;)

To tylko strona internetowa. Bank Centralny Bangladeszu stracił 81 mln USD a Bank Centralny Rosji 32 mln USD …

Jak zniknęło 81 milionów dolarów – historia prawdziwa

https://zaufanatrzeciastrona.pl/post/jak-zniknelo-81-milionow-dolarow-historia-prawdziwa/

Hacks at Russian central bank have cost 2 billion rubles

https://money.cnn.com/2016/12/02/technology/russia-central-bank-hack/

„To tylko strona internetowa” – o watering-hole/drive-by-download i kilku innych sie pewnie slyszalo.

„wymierającego” – wg kogo?

wymierający – zgaduje, że chodziło pewnie o gatunek robiący to tylko dla zabawy „bo mogą, bo potrafią” a nie dla szkód. – tak to rozumiem.

gdyby mieli więcej fantazji, to prawie nic by nie zmienili. Np. poza stopniowymi zmianami kursu jakiejś mało popularnej waluty. Potem poszukać które banki i kantory „posłuchają”. A potem 5. PROFIT!

Niezgodzę się z tobą. Bo ciągłość działania danej usługi jakim jest domena informacyjna NBP (NBP jest liczony jako Operator Uslug Kluczowyk – UOK) została skompromitowana i niedostępna, więc jak ktoś by się uparł to jest incydent który w ramach Ustawy o KSC, w którym powinien powiadomiony powinien być odpowiedni CSIRT. Ponadto zastanawiam się czy NPB certyfikowało się z normy ISO27001, bo jeżeli tak to kiepsko to wygląda w ramach cyklu Deminga na której się opiera :)

ASPX RCE? Toż to atak na sharepoint sprzed roku! Ręce opadają…

Tylko z przed roku? W jednej z polskich dużych firm z sektora energetycznego używa się przeglądarek w wersji z 2018r, albo z połowy 2019 (dla innej przeglądarki). Na tym stanęli z aktualizacjami, Litościwie pominę nazwy…

I wcale nie trzeba się włamywać żeby się o tym dowiedzieć :-) sami się tym chwalą :-)

Sporo banków wciąż używa Win XP i IE11…

Na XP ostatni IE miał wersję 8

„’Proudfeet!’ shouted an elderly hobbit from the back of the pavilion. His name, of course, was Proudfoot […]

Stopy – stóp.

za zdj hackermana z kung fury szanuje :D

Krótki ten wywiad :( Skoro to wymierający gatunek i niejako Wasi koledzy po fachu, moglibyście zadać trochę więcej pytań.

Odważnie z tą publikacją, oby nie nie skończyło się na Wilczej jak to bywalo ;)

Włamanie na stronę www KNF nijak się ma do podmiany jakichkolwiek stop procentowych i kursów walut! Widać że nie masz pojęcia jak głęboko trzeba się włamać, żeby cokolwiek zmienić w danych o jakich mówisz.

wystarczy javascripta załączyć który zmieni wygląd np.na 150% początkowej wartości

Czyli tym razem NBP miał szczęście, ale mogło być gorzej gdyby trafił na hakerów działających dla pieniędzy

Proszę o sprawdzenie. Wchodząc na stronę http://www.nbp.pl brak szyfrowania. Później po jakimś czasie dopiero pojawia się, że szyfrowana. Może z tego skorzystali. Nie mam wiedzy ale Wy macie :) Pozdro

Moi sojusznicy w wojnie z imperializmem zachodnim. Dobrze, dobrze niech żyje Czegewara

Zauważcie, że NBP nie trzyma głownej strony na swoim serwerze, tylko obecnie mają hosting w firmie Polcom ze Skawiny.

https://e-zamowienia.nbp.pl/app/demand/notice/public/283/details

I takie rzeczy miały miejsce w tym „cudownym” ośrodku?? Security niczym ser szwajcarski :)

W załączniku będącym umową do SIWZ (http://www.nbp.pl/Przetargi/PrzetargiNieograniczone/DKRZ-WPP-IT-JR-243-036-DIT-14/2014_07_30%20SIWZ.pdf) jest napisane: W przypadku Awarii polegającej na nieuprawnionej zmianie treści prezentowanej w Serwisie WWW, Wykonawca zapłaci karę umowną w wysokości 40% wynagrodzenia brutto…

UPSS

Zapytajcie Bankowe Centrum Cyberbezpieczeństwa jak zareagowali na incydent :)

Każdemu się zdarza, to kwestia czasu kiedy będzie ponownie takie włamanie. Pytanie – czy wyciągną wnioski z tego incydentu?

Ale, że takie rzeczy miały miejsce w „najlepszym polskim” Data Center – to ja się dziwię :) Najciemniej pod latarnią :)

za pol roku okaze sie, ze podmienili tez SSH a strona www byla tylko przykrywka :)

Czy ten kolo na zdjęciu to młody Snowden z ZX Spectrum?