Pewnie większość z Was nie słyszała nigdy o serwisie Glitery.pl, bardzo popularnym wśród dziewczyn w wieku 10-18 lat. Niestety pojawiła się wiarygodna oferta sprzedaży bazy serwisu, zawierającej ponad 1,3 miliona kont z hasłami otwartym tekstem!

Serwis Glitery.pl, należący do firmy Vexigo, umożliwia użytkownikom przerobienie własnych obrazków oraz wyświetlenie ich w swojej galerii i poddanie ocenie pozostałych uczestników zabawy. Większość korzystających z serwisu to nastolatki.

Kilka dni temu na forum Polish Board & Market pojawiła się oferta sprzedaży bazy serwisu, wystawiona – tu miejsce na chwilę zaskoczenia – nie przez nvm`a, lecz innego użytkownika, występującego pod nickiem h0xyS_PL.

Ustalenie źródła wycieku

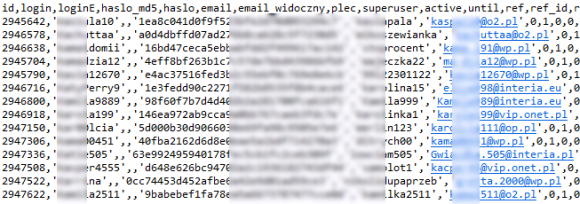

Początkowo nie znaliśmy źródła wycieku danych, jednak, na prośbę innych użytkowników forum, sprzedawca przedstawił we wpisie udostępnionym jedynie ograniczonej grupie forumowiczów fragment oferowanej bazy. Dzięki uprzejmości jednego z czytelników uzyskaliśmy dostęp do ujawnionych danych i w oparciu o nie mogliśmy jednoznacznie określić, że wyciek pochodzi z serwisu Glitery.pl.

Sprzedający bazę początkowo oczekiwał za udostępnienie jej na wyłączność 38 BTC (według aktualnego kursu ok. 5300 PLN), kolejna propozycja opiewała na 30 BTC (4200 PLN), obecnie proponuje sprzedaż bazy w częściach po 250 tysięcy kont, oczekując 5 BTC (700 PLN) za jedną część.

Hasła otwartym tekstem

Niestety okazało się, że w bazie serwisu, oprócz tradycyjnych danych takich jak nazwa użytkownika, adres email czy hash md5 hasła (nie solony), zapisane są również… hasła użytkowników! Trudno nam zrozumieć tę karygodną praktykę, jednak niestety, jak pokazuje próbka udostępnionych danych, zaraz za hashem hasła znajduje się jego forma niezahashowana.

Dodatkowo wizyta w serwisie pokazuje, że ogranicza on długość hasła do 15 znaków (co już jest złym sygnałem), a poza tym oferuje przypomnienie utraconego hasła, wysyłając je otwartym tekstem na adres poczty elektronicznej użytkownika. Praktyka, którą od dawna piętnujemy na łamach naszego serwisu, niestety ciągle jest kultywowana przez wiele dużych firm.

Oto do czego prowadzi przechowywanie haseł otwartym tekstem

Na skutek katastrofalnej polityki serwisu, hasła ponad miliona nastolatek znalazły się w niepowołanych rękach. Biorąc pod uwagę fakt, że świadomość zasad bezpieczeństwa w tej grupie użytkowników może być niewielka, istnieje spore prawdopodobieństwo, że spora część ujawnionych haseł będzie również pasować do ich skrzynek pocztowych. Co można zrobić z taką wiedzą? Za przykład niech posłuży cytat, który zamieściliśmy w artykule, opisującym podobne wydarzenie o mniejszej skali.

chciałem podziękować za tą baze, do dziś sprawdzam/czytam mejle, ale mam pytanko: wyszukałem dwa konta ftp kilka na allegro dziesiątki na nk fb kilka kont premium na chomikuj i jedno na raspidshare, doszukałem się skanów różnych dokumentów typu: zus, świadectwa, legitymacje studenckie etc etc, 2 konta na no-ip jest konto na jakiś vpn, mam klucze z avast 2012 i ashamboo do kilku programów, znalazłem konto na netia i jakiś klucz do upc guard czy coś takiego, mam konta na paypal mbank jakieś konta hazardowe, ups, wysyłki aukcje i wiele innych, przyznaje że jestem noobem i nie potrzebuje tego bo nie wiem co z tym zrobić, może ktoś to wykorzysta, i do kogo mam to na PW wysłać? tylko komuś kto zna się na tym, aha i wychaczyłem też CD Keye do kilku gier i konta z windowslive ale to dla siebie zachowam ok, jeszcze raz dzięki za tę baze kolego.

W opisywanym przez nas przypadku serwisu e-mama.pl, analiza wykradzionych haseł pokazała, że co najmniej 20% użytkowników korzysta z identycznego hasła do skrzynki pocztowej oraz do konta na forum. Obawiamy się, że w tym wypadku wartość ta może być znacznie większa.

Co robić?

Przekazaliśmy informację o wycieku danych administratorom serwisu i mamy nadzieję, że poinformują oni wszystkich użytkowników i poproszą ich o zmianę haseł nie tylko w serwisie, ale także u dostawców poczty. Użytkownikom natomiast polecamy stosowanie co najmniej odrębnego hasła do skrzynki pocztowej i do pozostałych zastosowań. A jeśli znacie jakąś użytkowniczkę Gliterów, poproście o szybką zmianę haseł.

Komentarze

„Przekazaliśmy informację o wycieku danych administratorom serwisu i mamy nadzieję, że poinformują oni wszystkich użytkowników i poproszą ich o zmianę haseł nie tylko w serwisie, ale także u dostawców poczty. ”

Myślę, że pewnie w komentarzach do takiej informacji padłoby pytanie „no i?” lub „ja tam się dalej mogę logować” ;-)

„Do LOGOWANIA użyj nazwy użytkownika i hasła takiego jak na glitery.pl i galeria.glitery.pl”

To juz chyba wiadomo dlaczego trzymali hasla w otwartym tekscie. Dla wygody podpiecia pod forum i inne uslugi :]

@Adam – te hasła w plaintext + MD5 pewnie na potrzeby audytu ;-)

Pytanie – „Czy hasła są przechowywane w formie zahashowanej?”

Odpowiedź – „Tak, stosujemy MD5”.

;-)

To chyba jedyna „sensowna” odpowiedź na pytanie „po co to MD5” :)

I po co link do tej strony? Przez was zalała mnie tona różu. :(

Powiedzcie mi jedną rzecz: co z tego?

Czy już naprawdę nie macie o czym pisać, tylko o jakichś stronach prowadzonych przez laików nie mających pojęcia o tego typu sprawach? Przecież dla nich liczy się tylko, żeby to działało, nic więcej. Wyciekły hasła do jakichś głupotek, a wy robicie z tego wielkie halo jakby zaatakowali elektrownię atomową. Tego typu artykuły nie pasują do serwisu, który na weekendową lekturę poleca analizę botnetu. To tak jakby renomowany serwis dla artystów pisał newsy o tym, że jakieś dziecko w przedszkolu namalowało obrazek i sknociło którąś z technik malarskich, albo ktoś na pijackim karaoke zaśpiewał nieczysto.

Przestańcie ścigać się z Niebezpiecznikiem, lepiej mniej artykułów, ale na poziomie. Jak tak dalej pódzie, to Sekurak Was przegoni, a Wy zostaniecie serwisem dla wykopowiczów – opamiętajcie się troche.

Marcin, odpowiadając na pytanie „co z tego?” – mamy nadzieję, że dzięki naszemu serwisowi nie tylko kilka osób będzie miało co poczytać, ale także jakiś kawałek sieci stanie się bezpieczniejszy dla jej użytkowników. W tym wypadku:

1. Ponad milion nastolatek może stać się ofiarami kradzieży tożsamości, szantażu, publikacji prywatnych danych w sieci. Jeśli dzięki temu artykułowi ta informacja dotrze choć do kilku z nich, to warto było go napisać.

2. Ciągle mnóstwo serwisów przechowuje hasła otwartym tekstem. Artykuł to świetny argument, czemu nie powinny tego robić. Może komuś trafi do wyobraźni i włączy hashowanie.

Odnośnie drugiej części komentarza – mamy czytelników, których interesują botnety, a mamy też takich, którzy chętnie czytają o wyciekach dużych baz danych. Piszemy dla jednych i drugich. I bardzo dobrze, że jest Niebezpiecznik i Sekurak i że różnią się swoimi treściami – im większy wybór, tym lepiej dla czytelników. Poza tym po tytule artykułu z reguły łatwo można poznać, czy jest interesujący – nie zmuszamy do lektury całości :)

I oczywiście dyplomatyczna odpowiedź – jak ja nie cierpię „wyrównywania” wszystkiego w dzisiejszych czasach. Już nie może być „tak” lub „nie” – dzisiaj musi być i „tak” i „nie” naraz. Artykuł jest do kosza, nie tylko ja to widzę.

Powinineś się cieszyć Adamie, że są jeszcze ludzie, którzy zwrócą na to uwagę – kontynuując drogę w tym kierunku będziesz przekraczał co raz to niższe granice poziomu artykułów, a w konsekwencji skończysz na poziomie niejednego innego portalu, który dobrze się zapowiadał.

Już proszę nie odpowiadaj na tę wiadomość, bo nie chcę się flame’ować, tylko przemyśl tę koleżeńską radę, bo wiedz, że chodzi mi o dobro Twojej witryny.

@Marcin, idź na dwór, przewietrz się (piękna zima) i przeczytaj artykuł jeszcze raz. Potem jeszcze raz i jeszcze raz. Jeżeli nadal nie potrafisz odpowiedzieć sobie na pytanie które stawiasz: „co z tego”, to idź na onet albo pudelka. Tam możesz wypowiadać się śmiało o poziomie artykułów ;)

Kogo obchodzi jakaś niesprawdzona plota! Następnym razem sprawdźcie dobrze swoje źródła bo tylko się pogrążacie.

Wiadomość została sprawdzona przed publikacją i jest prawdziwa. Na jakiej podstawie twierdzisz, że jest inaczej?

Ja nie rozumiem co Wam się nie podoba w tym artykule, pewnie mieliście konta na gliterach i się teraz denerwujecie :*

Kur.a my nic nie wiemy ;(( ale nas poinformowali, a tylko notki i forum nam zabrali od marca;/ I że jakieś prace nad notkami i forum trwają. Parę dni temu wróciły;/ To skandal w biały dzień;/