Kilka dni temu pisaliśmy o podmienionej witrynie firmy LeaseWeb. Okazuje się, że ofiar było znacznie więcej. Wszystkich łączy firma, która zarządza ich domenami – Network Solutions. Jak mogło dojść do nieautoryzowanej zmiany wpisów DNS?

Od kilku miesięcy widać, że „włamywacze”, podmieniający strony www dużych firm, coraz częściej idą na skróty. Zamiast zdobywać kontrolę nad często solidnie zabezpieczonym serwerem www, włamują się do firm zarządzających domenami lub kradną hasła ich klientów. Następnie modyfikują wpisy DNS i przekierowują ruch danej domeny na serwer kontrolowany przez siebie. W ten sposób małym nakładem środków osiągają zaplanowany efekt – odwiedzający witrynę widzi inną treść niż ta, której się spodziewał. Ten rodzaj ataku ma jeszcze dodatkową zaletę – ze względu na charakter rozprzestrzeniania się informacji w systemie DNS, efekty mogą być widoczne jeszcze wiele godzin po naprawieniu sytuacji przez właściciela domeny. Ofiarami takich scenariuszy ataków padały w ciągu ostatnich miesięcy nawet firmy takie jak Google (szczególnie w domenach mniejszych rejestratorów). Tym razem atak dotknął jednak wielkiego globalnego rejestratora Network Solutions.

O co chodziło włamywaczom?

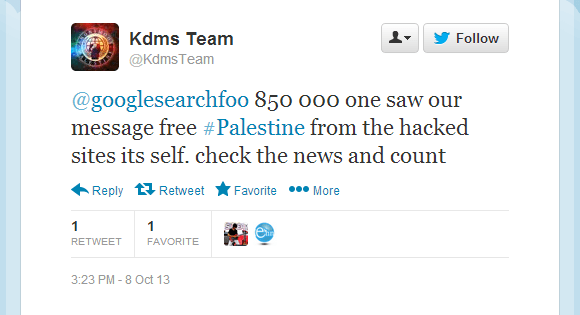

6 października znienacka zmieniła swoją zawartość witryna LeaseWeb.com, jednej z największych firm hostingowych świata. Pojawiła się na niej informacja, że witryna została zhakowana przez „KDMS Team” oraz logo „Anonymous Palestine”. W kolejnym „włamaniu”, tym razem w serwisie RedTube.com, pojawił się już manifest polityczny, który towarzyszył także kolejnym podmienionym witrynom. Do LeaseWeb i RedTube dołączyły strony dwóch producentów antywirusów – AVG i Aviry, Alexa.com oraz WhatsApp.com. Według komunikatu „hakerów” to już komplet zaatakowanych witryn. Jaka była skuteczność ataków? KDMS twierdzi, żę podmienione witryny zostały wyświetlone 850,000 razy.

Jak doszło do ataków?

Odpowiedź na to pytanie jest najciekawszą częścią całej historii. Czy włamywacze uzyskali dostęp do całej bazy Network Solutions? Co prawda firma miała już kilka lat temu problemy podobnej kategorii (włamywacze przez kilka miesiecy zbierali numery kart kredytowych jej klientów), jednak ujawnione do tej pory informacje wskazują raczej na atak socjotechniczny. Komunikaty LeaseWeb oraz AVG wskazują jedynie na przyczyny leżące po stronie firmy Network Solutions, jednak Avira wyjaśnia trochę więcej. Według Aviry Network Solutions otrzymało fałszywe żądanie zmiany hasła, które z nieznanych przyczyn wykonało, udostępniając nowe hasło atakującym. Biorąc pod uwagę fakt, że podobna sztuczka udała się z 6 różnymi kontami, można spodziewać się, że zawiniły wewnętrzne procedury Network Solutions. LeaseWeb już zmienił rejestratora.

Aktualizacja 19:00

Do Avasta też próbowali się dobrać, ale ktoś przytomnie zauważył powiadomienie o zmianie adresu email przypisanego do konta i zdążył zmienić hasła.

Komentarze

Zaczyna mi się nawyk śmiechu pojawiać za każdym razem czytając, że „strona została podmieniona”… WPIS U REJESTRATORA… strona pozostała bez zmian.

Czelność te grupy mają to tak nazywać… toż to żałosne się robi.

Ciągnąc dalej… czy warto samą domenę zaliczać do „części strony”? Bo mi się odechciewa po tych atakach…

Ma ktoś kod tej strony która się wyświetlała po wyświetleniu ?

Szacun za ten koment.