803 wykopy (i nadal rośnie) – to wynik osiągnięty przez wpis na Wykopie „Snowden wyjawia największą tajemnicę Appla: iPhone’y mają wbudowany podsłuch”. Im bliżej jednak się przyglądamy tematowi, tym dalej znajdujemy się od tytułu wykopu.

Mamy w redakcji takie hobby, że nigdy nie ufamy relacjom z szesnastej ręki i próbujemy dotrzeć do źródeł informacji. Z reguły są to dość ciekawe podróże. Nie inaczej jest i tym razem – zapraszamy na wycieczkę do internetu.

Krok po kroku

Zaczynamy naszą podróż od głównej strony Wykopu, na której czytamy nagłówek o treści Snowden wyjawia największą tajemnicę Appla: iPhone’y mają wbudowany podsłuch. Jest tajemnica? Jest. Jest główna? Jest. Atencja musi się zgadzać. Rzadko jednak się zdarza, że takie sensacyjne newsy poznajemy z głównej Wykopu – z reguły wiemy o nich kilka dni wcześniej z Hacker News, Reddita i emaili od Czytelników. Idźmy zatem krok dalej, by odkryć źródło wiadomości.

W drugim kroku czytamy zatem opis wykopu:

Brzmi poważnie, prawda? Gdzieś jednak zgubił się nam już podsłuch z tytułu wykopu, mamy za to „gromadzenie danych na temat posiadacza”. Spójrzmy zatem, co znajdziemy pod docelowym linkiem, na stronie PCLabu. Czytamy tam, że autorem cytowanej wypowiedzi jest Anatlolij Kucheren, prawnik reprezentujący Snowdena. Trudno tu o zaskoczenie, ponieważ Snowden bardzo rzadko wypowiada się dla mediów. Co dokładnie pisze PCLab?

Jesteśmy dopiero po pierwszym kliknięciu, a już wiemy, że nie podsłuch, a gromadzenie danych i nie mówi Snowden, tylko jego prawnik, a ktoś wkłada słowa w usta Snowdenowi. Ale szukajmy dalej. Kolejny link z PCLabu prowadzi nas do Neowin.net. Tam dla odmiany czytamy:

Angielskojęzyczny serwis nie wkłada już cytatu w usta Snowdena i gdzieś zgubił się nam fragment o tym, że „specjalnego oprogramowania” nie da się wyłączyć oraz że jest zainstalowane na stałe. Czyżby powstał dopiero w PCLabie? Kolejne kliknięcia w źródło informacji przenosi nas do Independent.co.uk, gdzie znajdujemy ten sam cytat co na Neowin. Stamtąd z kolei lądujemy na Sputnik.com, gdzie cytat także jest prawie identyczny. Tam brak już linka do źródła, zatem czas odkurzyć rosyjski i spojrzeć na tekst przed tłumaczeniem. Znajdziemy go np. w serwisie Forbes.ru i to w publikacji sprzed tygodnia. Cytujemy:

Dla młodszego pokolenia tłumaczenie:

Tak więc po tym, jak zniknął nam podsłuch, zmienił się autor wypowiedzi, oprogramowanie przestało być „nie do usunięcia”, teraz nie jest nawet „specjalne” ani „zainstalowane na stałe”. Trochę jak z tymi samochodami na Placu Czerwonym…

O co zatem może chodzić?

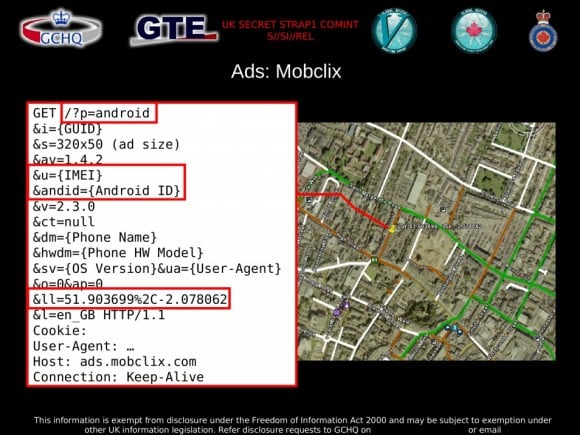

Z pomocą w rozwikłaniu tej zagadki przychodzi nam Der Spiegel, który kilka dni temu opublikował dokument opisujący projekt BADASS, w ramach którego służby wywiadowcze monitorują ruch internetowy smartfonów. Znajdują w nim mnóstwo pożytecznych dla siebie danych, pochodzących z ruchu do sieci reklamowych, serwerów aplikacji czy serwerów statystyk. Wśród metadanych przesyłanych przez aplikacje znaleźć można często lokalizację abonenta, IMEI, identyfikatory użytkownika, wersje oprogramowania itp.

Problem wycieku informacji bez interakcji użytkownika nie dotyczy tylko iPhone’a, ale w równym stopniu dotyka użytkowników Androida czy Windows Phone. Przyjrzyjmy się jednak, czy pasuje do zdania autorstwa prawnika Snowdena:

- powód używania „zwykłego” telefonu (Snowden nie przerzucił się na Androida, tylko w ogóle zrezygnował ze smartfona)

- programy wysyłają dane bez interakcji z użytkownikiem

- programy zbierają informacje o użytkowniku

- Snowden wie, że informacje te są wykorzystywane przez służby.

Jak dla nas pasuje – ale nie bronimy nikomu wierzenia w to, że Snowden ostrzega przed nieusuwalnym podsłuchem w iPhonie.

Komentarze

Polecam na te bolączki apkę Weblock na iOS, która blokuje reklamy i trackery przynajmniej w sieciach Wi-Fi.

Sam kiedyś zrobiłem sobie podobną podróż ze względu na jakieś rzekome ruchy wojsk chińskich przy granicy z Rosją, o czym napisał jeden z często cytowanych portali w kontekście wojny na Ukrainie. Ostatecznie okazało się, że ruchy były, ale o znacznie mniejszej skali niż podano w polskim portalu, a także 800 km od granicy. II wojna zatem nie wybuchła, a my mamy lekcję, aby zawsze dokładnie sprawdzać to, o czym czytamy :-)

No II to chyba wybuchła.

To co się pisze tez warto wcześniej przeczytać. II wojna wybuchła, nawet się skończyła, kilkadziesiąt lat temu.

Heh, niczym zabawa w głuchy telefon, każdy dodaje swoje 5 groszy i wychodzi całkiem szokujący, czytliwy njius który linkują setki mniej dociekliwych użytkowników. Nie mniej jednak fakt faktem, że to co się dzieje (choćby same zbieranie informacji o lokalizacji) idzie w nienajlepszym kierunku. Stale słyszy się, że kolejne bariery naszej prywatności są coraz bardziej inwigilowane. Aż strach pomyśleć jak to wszystko się pozmienia za 20 lat? Czy w imię naszego dobra będziemy już monitorowani na bieżąco w domach? Teraz ktoś może się śmiać, ale najbardziej przerażające jest to, że ten istny koszmar Orwella może się ziścić. Wszystko dąży w tym kierunku, małymi drobnymi kroczkami.

>2015

>przeglądanie wykopa

hehehe śmiechłem. Wykop był dobry do 2008, potem już równia pochyła w dół.

> Trochę jak z tymi samochodami na Placu Czerwonym…

dokładnie! Radio Erewań wiecznie żywe!

Pierwszy raz jestem na waszej stronie. (Jak większość trafiłem tu z wykopu). Ten artykuł jest pierwszym jaki przeczytałem. …jakie są moje wrażenia? Cenię rzetelne dziennikarstwo. Tutaj takie one jest- pokazywanie źródeł informacji, podział na podkategorie, podsumowanie. Adamie, szacun za wnikliwość. Miło się czyta. Pozdrawiam

Jest takie powiedzenie:

Nie Iwan Piotrowicz, tylko Piotr Iwanowicz. Nie samochód, tylko rower. I nie kupił, tylko mu go ukradli…

a telefony z java tez da sie podsluchiwac?

a telefony z java tez da sie podsuchiwac? Wypowiedzcie sie na ten temat

Mogę ci zagwarantować że zwykły telefon nie wyśle żadnych informacji po cichu. Nie zauważyłeś że mimo braku możliwości wyłączenia internetu z konta nigdy nie znikała kasa?

„Mogę ci zagwarantować że zwykły telefon nie wyśle żadnych informacji”

Ale jesteś naiwny, wystarczy że masz telefon (nie ważne czy nokia 3310 czy najnowszy smartfon) i operator gromadzi dane o tym gdzie dzwonisz, co wysyłasz.

A to że kasa nie znika z konta to bzdurny argument. Przecież jak telefon łączy się z BTSem to nie pobiera kasy, nawet nie zauważysz jak połączy się z jakimś btsem na podsłuchu.

To co gromadzi operator to inna sprawa.

Fakt jest taki że nie wyciągną danych które są w pamięci telefonu.

Kupię Nokię 6310 w dobrym stanie, cena do uzgodnienia, płatność w BTC.

Kontakt: Edward.Snoł[email protected]

—–BEGIN PGP PUBLIC KEY BLOCK—–

Version: GnuPG v2

KYiPLP98qP8wSnxeLNID++HjCTq44zYj3sGbABEBAAG0H0FkYW0gUm9rb3N6IDxh

cm9rb3N6QGDUPADUPADUPADUPADUPADUPACYC123itpitdlkCwkIBwMCAQYVCAIJ

CgsEFgIDAQIeAQIXgAAKCRAB0i+FgIDAQIeAQIXgAAKCRAB0i+FgIDAQIeAQIXgAAK

—–END PGP PUBLIC KEY BLOCK—–

Jeszcze kilka dni temu wyszedł ten post: http://securityaffairs.co/wordpress/20896/hacking/nsa-dropoutjeep-spy-iphone.html

też dotyczy iPhona, a nie wspomnieliście o nim

Bo to klasyczny „software implant”, czyli złośliwe oprogramowanie instalowane w telefonie tak samo jak np. FinSpy czy inny RAT. W artykule mowa o „wbudowanych” tylnych furtkach, a nie tych dodawanych niezależnie od producenta :)

Wiesz że zadarłeś z wykopem;)

czyli z dziećmi neo. Szkoda że nie ma żadnej alternatywy polskojęzycznej. Kiedyś był to bardzo wartościowy serwis i można było wiele ciekawych rzeczy znaleźć a teraz to jest to po prostu kalka reddit i to jeszcze nieudolna.

Są tam też specjaliści ale fakt- większość idzie drogą większości. Ktoś da plusa? Zaraz pojawi się kilka innych. Ktoś postawi minusa? Sytuacja taka sama.

Mają swoje ulubione tematy które wykopią i takie które z miejsca zakopują. Napisz coś na rząd- będziesz na głównej. Napisz coś przeciwko Windows Phone- dostaniesz 30 zakopów.

Jeśli chodzi o IOS to Snowden nie bez powodu odmówił iPhone’a. Już w lipcu 2014 było głośno o lukach w IOS, których część była znana przez parę lat. Problem w tym, że one wciąż są, nikt ich nie usunął a jeśli nawet, to jest wysoce prawdopodobne że zamienili je na nowe, lepiej ukryte. Jest całe API do zdalnego dostępu.

https://pentest.com/ios_backdoors_attack_points_surveillance_mechanisms.pdf

Ale to nie tylko dotyczy iOSa. Przecież amerykańskie służby będą zainteresowane każdym systemem, który może być wykorzystywany przez „wroga”.

Fajna wycieczka do źródeł :) Taka radiowa :)

W gruncie rzeczy chodzi to chyba o to, źe ten PC Lab podbarwił artykuł… ?