Często słyszymy o cyberprzestępcach zza naszej wschodniej granicy, ale mało kto wie, że pierwszy koń trojański, kradnący bitcoiny, był najprawdopodobniej polskiego pochodzenia. Co więcej, pojawił się w momencie, kiedy właściciela zmieniało wiele portfeli.

Wczoraj opisaliśmy historię włamania do giełdy MtGox, w którym według jednej z teorii wykorzystano dostęp do komputera byłego właściciela serwisu. W tych samych dniach, kiedy doszło do włamania, wśród osób, zajmujących się rynkiem BTC, krążyło złośliwe oprogramowanie, stworzone prawdopodobnie przez naszego rodaka.

Pechowy czerwiec

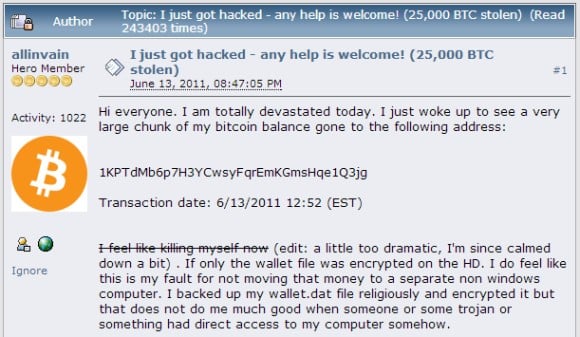

13 czerwca, a zatem tego samego dnia, kiedy na forum bitcointalk.org pojawił się pierwszy wpis użytkownika, którego konto na MtGox zostało okradzione, uwagę całej społeczności przykuł inny wpis. Użytkownik allinvain opisał w nim, jak ktoś ukradł z jego domowego komputera 25 000 BTC. Do kradzieży doszło krótko po włamaniu na jego konto w kopalni Slusha. W jaki sposób monety zniknęły z portfela? Tego nie udało się do końca wyjaśnić, chociaż wiadomo, że allinvain szyfrował swoje dane.

Zaledwie 2 dni później na forum bitcointalk pojawiły się ostrzeżenia przed atakiem złośliwego oprogramowania. Na forum zostało założone konto o nazwie bardzo zbliżonej do nazwy administratora (MoonShadow- zamiast MoonShadow), z którego rozsyłane były wiadomości prywatne o rzekomym naruszeniu regulaminu. Wiadomość wyglądała tak:

You have just been sent a personal message by MoonShadow- on Bitcoin Forum. IMPORTANT: Remember, this is just a notification. Please do not reply to this email. The message they sent you was: Hello Statements which should not be generally offensive, be excessively repeated or have bad formatting (spam), contain forbidden advertising or political or religious views, not be non-English when English is required, disclose personal data of others, or support any other rule violation. Proof can be seen at: http://images4u.hostil.pl/DSC00054.jpg One more warning and your account might be banned.

Link prowadził do folderu o takiej właśnie nazwie, w którym znajdował się plik DSC00054.SCR. Plik z kolei, jak możecie się domyślać, zawierał złośliwe oprogramowanie. Nazwane przez Symanteca Infostealer.Coinbit, zostało opisane przez samego Kevin Poulsena z serwisu Wired jako pierwszy program, kradnący portfele z bitcoinami.

Polskie tropy

Jedną z funkcji programu było wyszukanie pliku

%UserProfile%\AppData\Roaming\Bitcoin\wallet.dat

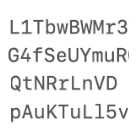

oraz przesłanie go za pomocą poczty elektronicznej. Co ciekawe, program, napisany w Delphi, używał do wysyłki emaili serwera smtp.wp.pl z zaszytymi w kodzie loginem i hasłem. Wiadomości wysyłane były z adresu [email protected] a odbiorcą było konto [email protected]. Hasło do skrzynki na WP zostało szybko przez kogoś zmienione, zatem program utracił możliwość wysyłania plików.

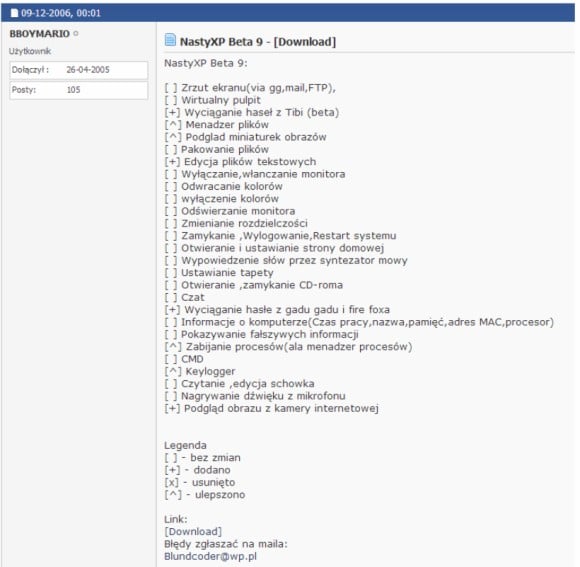

Poszukiwanie użytkownika blundcoder pokazuje, że w roku 2008 był związany z grupą Devil Team, w 2005 roku pomagał w pisaniu „kursu tworzenia trojanów” a w 2006 był autorem konia trojańskiego NastyXP (używał wtedy adresu [email protected] i pseudonimu BBOYMARIO).

Wpisanie jednego z adresów email w serwisie społecznościowym wskazuje na osobę Mariusza S., jednak przed wyciąganiem jakichkolwiek wniosków pamiętajmy, że adres email w koniu trojańskim mógł należeć do kogokolwiek, a zakładając konto w różnych serwisach nie zawsze trzeba było potwierdzać adres email.

Po co komu zaszyfrowany plik wallet.dat?

Być może zastanawialiście się, po co komuś plik wallet.dat, skoro każdy przytomny posiadacz BTC na pewno zaszyfrował swój portfel. Otóż mamy tutaj kolejny ciekawy zbieg okoliczności – w czerwcu 2011 portfele nie były jeszcze szyfrowane, a dokładnie 13 czerwca główny twórca klienta BTC ogłosił wydanie kolejnej wersji oprogramowania, informując, że priorytetem następnej wersji będzie właśnie szyfrowanie portfela (które zostało wprowadzone dopiero we wrześniu).

Trzeci tydzień czerwca był jednym z ciekawszych okresów w historii bitcoina. Jaki wkład w rozwój wydarzeń miał polski autor koni trojańskich? Kto włamał się na komputery użytkownika allinvain oraz byłego właściciela MtGox? Może kiedyś sprawca napisze pamiętniki, dzięki którym poznamy szczegóły tych wydarzeń.

Komentarze

Taka mała uwaga, o której zapomniałem Was poinformować: przegladajac wasza strone z telefonu (android 4.3, chrome) wklejany tekst do artykulu jako kod np. Tresc wiadomosci z btctalk nie jest w pelni wyswietlana z prawej strony.

Tak samo jest na Safari na iPhone.

Nie wiem po co skracacie nazwisko, w swietle polskiego prawa nie sa to dane osobowe. Tym bardziej nie jest o nic oskarzony.

Od kiedy nazwisko nie należy do danych osobowych?

Potwierdzam, u mnie też tak jest.

MoonShadow- MoonShadow Ja bym powiedział nawet że identycznie się to konto nazywało , tylko czy tak się da… ;)

da sie, o czym ostatnio pisal jeden z researcherow pokazujac jak rozne kodowania znakow umozliwiaja zalozenie np. konta 'admin(tu-inne-kodowanie-ktore-sie-nie-wyswietli-jako-czytelny-znak)’ i juz masz konto 'identyczne’ jak 'admin’ ;)

Drugie ma myślnik na końcu ;)

No i sie wydało, że jestem bogaty :(