W sieci własnie pojawiły się pliki rzekomo pochodzące z amerykańskiego systemu PRISM, podsłuchującego największych dostawców usług internetowych. Zawierają podsłuchane sesje Polaków z bankami, pocztą i innymi serwisami.

Włamywacze stojący za atakami na Netię oraz prawdopodobnego pracownika MON zagrozili publikacją logów systemu PRISM. Opublikowali właśnie rzekomo z niego wykradzione informacje, ale choć informacje wyglądają na prawdziwe, to twierdzenia włamywaczy już nie.

Wykradzione dane

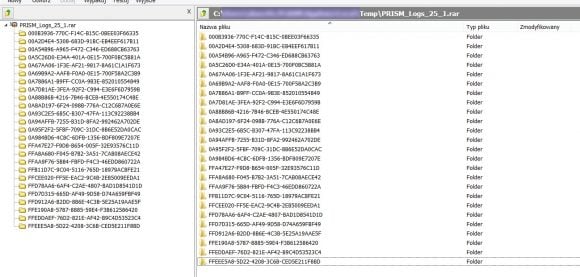

W sieci pojawił się plik archiwum zawierający 25 katalogów a w każdym z nich plik log.txt.

Same pliki zawierają zapisy żądań do serwerów HTTPS, zawierające pełne przesyłane dane.

Każdy z 25 plików zawiera sesje jednego użytkownika oraz wszystkie formularze, które w trakcie jej trwania przesyłał. Są tam loginy i hasła do poczty elektronicznej, banków internetowych, sklepów, serwisów aukcyjnych, serwisów rankowych czy innych stron posługujących się protokołem SSL. Na przykład w przypadku sesji z bankami widać składane zlecenia przelewów, w sklepach przeglądane towary a na stronach ubezpieczycieli zamawiane polisy.

Skąd pochodzą dane

Według nas przedstawiony przez włamywaczy zestaw danych wygląda jak informacje wykradzione przez klienta botnetu z komputerów poszczególnych użytkowników. Mimo opatrzenia kazdego pliku nagłówkiem typu

[

Cluster 872

Metadata 777806/2015FFB11D7C9C045116765D18979AC8FE21

******************

Za teorią o botnecie przemawiają następujące fakty:

- wszystkie dane pochodzą z połączeń SSL – jest mało prawdopodobne, by NSA łamała SSLa polskich banków i serwisów randkowych

- system PRISM nie zbierał danych z większości serwisów znajdujących się w tych plikach

- zawartość danych wskazuje na ich zapisanie na poziomie przeglądarki / komputera użytkownika

- do danych zaplątał się nawet internauta z Indii

- struktura danych podobna jest do znanych nam przypadków logów botnetowych

Wygląda zatem na to, że ktokolwiek stoi za włamaniem do Netii i wyciekiem danych z komputera MON jest marnym prowokatorem szukającym taniej sensacji i nie potrafiącym nawet porządnie spreparować danych.

Aktualizacja 2016-07-15 7:00

Tweet z linkiem do danych z „PRISM” został usunięty. Wszystko wskazuje na to, że autorzy mistyfikacji zrezygnowali z jej dalszego rozpowszechniania.

Komentarze

A może nasz rodzimy „prism” to rządowy botnet?

Ciekawe czy ktoś poinfomuje owych pechowców z logów zanim zrobi to ciemna strona internetu.

Jesli loginy i hasla do polskich bankow lataja sobie teraz swobodnie po sieci to wypadaloby chyba zrobic z tego glosna sprawe? Nawet jesli chodzi o pezypadkowych uzytkownikow nie sa to dane nieistotne.

Teraz idźcie na niebezpiecznika poczytać ich wypociny heheh i komenty GIMBA

„wszystkie dane pochodzą z połączeń SSL – jest mało prawdopodobne, by NSA łamała SSLa polskich banków i serwisów randkowych”

A skąd ta pewność ? :)

Gdzie widzisz pewność? Jest prawdopodobieństwo.

Może inaczej. Dlaczego sądzicie, że jest małe prawdopodobieństwo, że NSA łamało SSL polskich banków i portali randkowych?

Plik ma niecałe 300kB. Na dyskietce się mieści.

A dlaczego mieli łamać klucze polskich banków?

Skoro np. ING czy mBANK ma cert wystawiony przez Verisign to nie widzę powodu żeby NSA nie mogło podstawić swój.