Gdy połączone siły Ameryki i Izraela atakowały irańskie instalacje nuklearne, podstawową metodą infekcji wybranych komputerów był błąd typu 0day w obsłudze plików .LNK na dysku USB. Błąd został już dawno załatany, ale właśnie pojawił się nowy.

Jak zainstalować swój kod na komputerze, do którego nie ma dostępu sieciowego? Z pomocą przychodzą eksploity na USB – wystarczy sprowokować ofiarę do podłączenia napędu lub dostać się wystarczająco blisko komputera, by na chwilę podłączyć swój dysk. Microsoft informuje, że właśnie załatał kolejny błąd pozwalający na instalację oprogramowania bezpośrednio po podłączeniu dysku USB. Co więcej, błąd ten jest wykorzystywany w praktyce.

Jak w Stuxnecie

Stuxnet, do tej pory uważany za jedno z najniebezpieczniejszych kiedykolwiek stworzonych narzędzi cyberdestrukcji, wykorzystywał do swego działania aż 5 błędów typu 0day. Jednym z nich był problem w przetwarzaniu ikon w plikach .LNK, pozwalający na wykonanie dowolnego kodu poprzez samo podłączenie odpowiednio spreparowanego dysku USB. Błąd ten jest już dawno załatany (choć na dwa razy), jednak dzisiaj Microsoft poinformował, że stwierdzono używanie nowego błędu o tym samym skutku (CVE-2015-1769). Jeśli macie Windowsa i jeszcze nie zainstalowaliście wtorkowych aktualizacji (w tym naprawiających krytyczne błędy w Office, IE/Edge i innych komponentach), zróbcie to teraz a potem możecie wrócić do lektury.

Tym razem problem nie leży w przetwarzaniu ikon, a w funkcji Mount Manager. Jego wykorzystanie pozwala na podniesienie uprawnień oraz zapisanie na dysku i wykonanie dowolnego programu. W przeciwieństwie do błędu ze Stuxnetu, który był określony jako krytyczny, ten został sklasyfikowany jako ważny, a zatem o jedną kategorię niżej. Wynika to z faktu, że starszy błąd można było wywołać również zdalnie, a nowy da się wykorzystać tylko dzięki fizycznej obecności w pobliżu infekowanej maszyny. Błąd jest dosyć uniwersalny – występuje we wszystkich wspieranych wersjach Windows (w niewspieranych prawdopodobnie też).

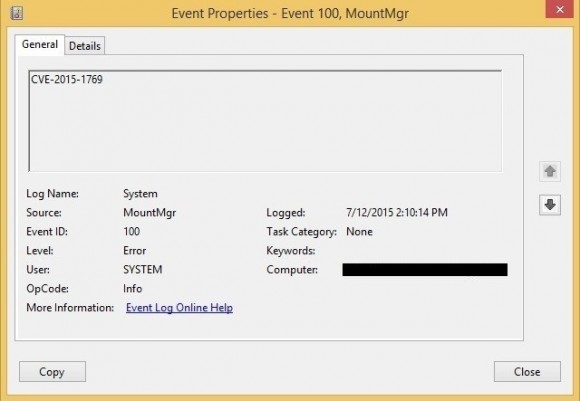

Na szczęście dosyć łatwo można stwierdzić, czy dany komputer padł ofiarą takiego ataku. Jak informuje Microsoft, wystarczy poszukać w logach Event (ID:100) generowanego przez MountMgr lub Microsoft-Windows-MountMgr. Co prawda może się zdarzyć, że taki wpis nie oznacza ataku, ale prawdopodobieństwo, że był to niewinny przypadek, jest znikome.

Do trzech razy sztuka

W tym ataku naszym zdaniem najciekawszym problemem jest jego skuteczność. O ile wydaje się, że kod eksploita może być stabilny i wykonywać się za każdym razem, to pamiętajmy, że najpierw musi dojść do prawidłowego podłączenia dysku USB. Czy zatem agenci infekujący komputery wroga są specjalnie szkoleni, by włożyć napęd USB prawidłowo już za pierwszym razem? Jak wygląda takie szkolenie i czy nie warto go przeprowadzić dla całej populacji?

Komentarze

Genialna puenta!

Adamie, co jest dokładnie odpowiedzialne za podatność przy montowaniu z tym symlinkiem?

Czy ten p##### Windows z wyłączonym AutoRun musi uruchamiać każde g###o, jakie znajdzie byle gdzie?

Tradycyjnie już, włączenie SRP na wszystkich literach dysków zatrzymuje ten atak. Po prostu ostatnia faza, czyli uruchomienie spreparowanego pliku, się nie uda.

Ogólnie prawidłowa (tj. maksymalnie restrykcyjna) konfiguracja SRP w połączeniu z pracą jako normalny user (a nie admin) zatrzymuje niemalże wszystko, bez żadnych antywirusów itp. dodatkowych zabezpieczeń.

Czyli mam rozumieć, że frazę „Elevation of Privilege” sztab MS używa od tak sobie, czy że to SRP jest nagle takie cudowne?

Jest takie cudowne, z tym że nie nagle, a od kiedy się pojawiło. Niestety rzadko kto go używa, bo wygoda…

Szczególnie osobom decyzyjnym trudno jest wytłumaczyć, dlaczego nie mogą uruchamiać samodzielnie ściąganych / wgrywanych / itp. programów, a jedynie to, co oficjalnie zainstaluje administrator.

Coś za coś. Dziękuję za odpowiedź.

SRP google rozumie jako samoobronę rzeczpospolitej p…, Society of Radiological Protection, Stowarzyszenie Rozwoju Przedsiębiorczości a nawet jest protokół SRP do auth :) http://srp.stanford.edu/design.html.

Coś to SRP to ch*** za przeproszeniem jak nie ma go na pierwszej stronie google.

PS. Jestem adminem wind (dobrze że tylko także) i nie wiem o co chodzi z tym srp.

Wpisujesz w Googla „Windows SRP” i masz :)

„srp (windows)” daje dziesiątki prawidłowych rezultatów. Jak się szuka kilkuliterowego skrótu, to czasem trzeba dać hinta odnośnie dziedziny, w której google ma szukać.

http://www.mechbgon.com/srp/

http://blog.windowsnt.lv/2011/06/01/preventing-malware-with-srp-english/