W sieci pojawił się wczoraj zrzut bazy danych należącej do firmy InPost. Baza zawiera między innymi szczegółowe dane ponad 50 tysięcy pracowników i współpracowników oraz informacje o współpracy z organami ścigania.

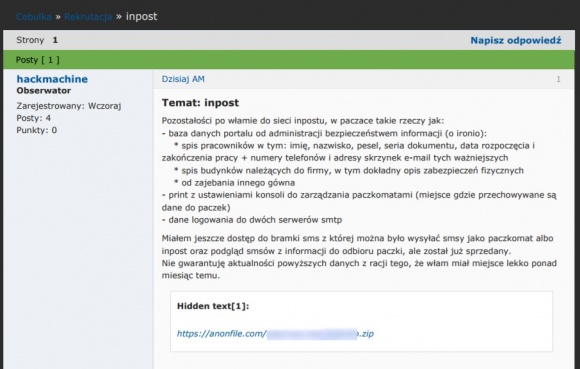

Na najpopularniejszym polskojęzycznym forum w sieci Tor, zwany Cebulka, pojawił się wczoraj wpis nowego użytkownika, który twierdził, że włamał się do systemów firmy InPost. Na dowód swoich słów zamieścił linka do danych wykradzionych z serwerów firmy. Dane niestety wyglądają wiarygodnie. Tak wyglądał wpis użytkownika hackmachine:

– baza danych portalu od administracji bezpieczeństwem informacji (o ironio):

* spis pracowników w tym: imię, nazwisko, pesel, seria dokumentu, data rozpoczęcia i zakończenia pracy + numery telefonów i adresy skrzynek e-mail tych ważniejszych

* spis budynków należących do firmy, w tym dokładny opis zabezpieczeń fizycznych

* od zajebania innego gówna

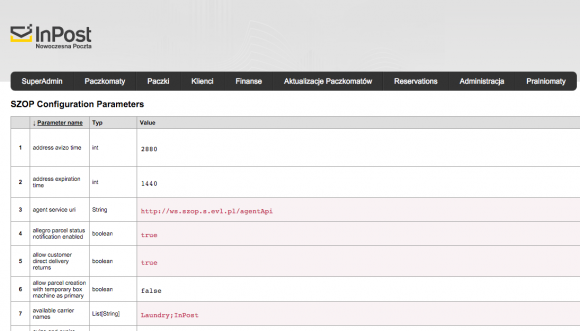

– screen z ustawieniami konsoli do zarządzania paczkomatami (miejsce gdzie przechowywane są dane do paczek)

– dane logowania do dwóch serwerów smtp

Miałem jeszcze dostęp do bramki sms z której można było wysyłać smsy jako paczkomat albo inpost oraz podgląd smsów z informacji do odbioru paczki, ale został już sprzedany.

Nie gwarantuję aktualności powyższych danych z racji tego, że włam miał miejsce lekko ponad miesiąc temu.

Zawartość pliku bazy danych o rozmiarze ponad 200 MB wskazuje, że dane pochodzą z systemu E-ABI, obsługującego (co nieco w tej sytuacji ironiczne) obszar ochrony danych osobowych. Szybki przegląd zawartości bazy pozwala na stwierdzenie, że zawiera ona między innymi w różnych tabelach dane osobowe:

- dane ponad 57 000 osób upoważnionych do przetwarzania danych osobowych, pracowników i współpracowników firmy (imię, nazwisko, PESEL, nr dowodu osobistego, data zatrudnienia, data zwolnienia – dane sięgają wstecz co najmniej do roku 2009 a kończą się 3 lipca 2017),

- dane ok. 2000 osób zawierające imię, nazwisko, numer dowodu osobistego, adres zamieszkania, numer PESEL i kod pracownika (nie wszystkie pola są wypełnione dla każdego pracownika).

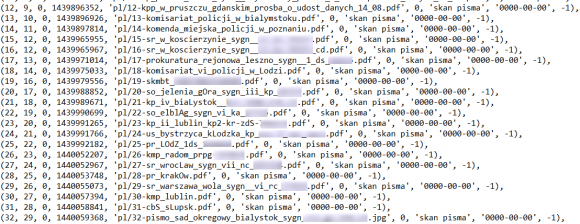

Drugim krytycznym obszarem danych są informacje o współpracy firmy z organami upoważnionymi do pozyskiwania danych – np. jednostkami policji, prokuratury, urzędami celnymi itp. W bazie można znaleźć między innymi:

- spis ok. 26 000 plików zawierających pisma od różnych organów, gdzie nazwy wskazują często na podmiot składający zapytanie oraz sygnaturę sprawy,

- sygnatury ok. 6 000 spraw, gdzie trafiają się pozycje typu „monitorowanie przesyłek dla xxx xxx”,

- listę podmiotów takich jak jednostki policji czy prokuratury.

Trzecim, chyba najbardziej kuriozalnym fragmentem, są listy użytkowników systemów wraz z ich hasłami zapisanymi otwartym tekstem:

- lista ponad 100 uzytkowników, głównie z banków (sądząc po adresach email), wraz z ich jawnymi hasłami,

- dane ponad tysiąca użytkowników najwyraźniej innego systemu (różne adresy email) wraz z hasłami i nazwami domenowymi wskazującymi na adresy IP, z których łączyli się z systemem,

- dane ponad 200 użytkowników (tym razem z wewnątrz firmy) najwyraźniej jeszcze innego systemu z hasłami otwartym tekstem.

Oprócz tego baza zawiera dane wymagane przez ustawodawcę takie jak:

- dane firmowych biur wraz z opisem używanych zabezpieczeń fizycznych (np. „niski parter(piwnica), instalacja alarmowa, szyby i drzwi antywłamaniowe, ochrona doraźna” lub „podwójne zamki w drzwiach, monitoring z kamer zewnętrznych”,

- spis przetwarzanych zbiorów danych,

- lista kontrahentów (ponad 30 tysięcy pozycji),

- spis umów (ponad 70 tysięcy pozycji).

Na samym końcu bazy znajdziemy także tablicę o nazwie `teges_lista`, zawierającą najwyraźniej imiona i nazwiska ok. 140 klientów (nie wiemy, czy nadawców, czy odbiorców), którzy powiązani są z paczkami nadanymi 30 czerwca 2017 wraz z numerami przesyłek. Nie mamy pojęcia jaki był cel zamieszczenia tej tablicy.

Włamywacz opublikował także zrzut ekranu konsoli zarządzającej:

oraz dane uwierzytelniające do dwóch serwerów SMTP.

Podsumowanie

O incydencie poinformowaliśmy niezwłocznie InPost, jak zawsze – mimo sezonu urlopowego – kontakt był ekspresowy. Wpis zaktualizujemy jak tylko otrzymamy komentarz firmy. Niestety wygląda na to, ze incydent jest dość poważny. Na szczęście w nieszczęściu w największej części dotyka on samych pracowników firmy, a nie jej klientów. Warto tez zauważyć, że wydarzył się jeszcze przed wejściem w życie drakońskich kar przewidzianych w RODO – za kilkanaście miesięcy jego skutki mogły być dużo dla firmy dotkliwsze.

Aktualizacja 2017-08-24 9:20 – mamy już stanowisko InPost

Za informację dziękujemy anonimowemu Czytelnikowi.

Komentarze

Jak mają w tym interes to kontakt jest natychmiastowy, ale jak klient czegoś od nich chce to albo odpowiedzi brak, albo po około 14 dniach (w czasie których zwykle zdążą dostarczyć lub zwrócić przesyłkę) przychodzi: „Ze względu na czasowe problemy techniczne Państwa wiadomości elektroniczne trafiły do naszego systemu z opóźnieniem, co uniemożliwiło udzielenie odpowiedzi.

Po dokonaniu niezbędnych czynności konserwacyjnych sytuacja została ustabilizowana.

Serdecznie przepraszamy za powstałe z tego powodu niedogodności.

Prosimy o potwierdzenie, czy zgłoszenie jest wciąż aktualne. Jeśli tak – z chęcią pomożemy.”

Jeśli wyciek miał miejsce lekko ponad miesiąc temu, to może ma to związek z przerwą techniczną ~20 lipca.

Przypomnialeś mi o przerwie technicznej unizeto jak to na ich stronie można było pobrać zrzut bazy danych klientów.

Które to polskie forum jeszcze żyje w torze? Torowisko – trup, ToRepublic – trup. Z którego forum pochodzi ten post?

Przyjrzyj się drugiemu akapitowi artykułu i pierwszemu zrzutowi ekranu – spostrzegawczość: 0 (słownie: ZERO). Artykuł w ogóle był czytany, czy najpierw zabrałeś/aś się do pisania komentarza?

czyżby włam przez ABW? Trzeba przeciez patrzec opozycji na ręce, a opozycją jest caly naród

To żeś się popisał…

Współpracuje z InPostem przy integracji systemów Klientów z ich API. To w jaki sposób ich API działa, jak wygląda dokumentacja, jak wygląda obsługa błędów zgłaszanych do BOK jest karygodne.

Szkoda tylko ludzi, których dane wyciekły.

Jakieś ~59k dowodów osobistych nadaje się teraz do zastrzeżenia (wyciekły PESELe) – oszuści i naciągacze na pewno z nich skorzystają.

Czy jeśli pracowałem w InPost w 2015 roku to moje dane też zostały ukradzione? czy tylko te z miesiąca o którym mowa w artykule…

Żeby w 2017 roku trzymać w bazie ważne dane w plaintekście… szkoda słów!

.

Jestem ciekaw co firma teraz powie współpracującym z nią Organom Ścigania – te wszystkie sygnatury i informacje o toczących się postępowaniach które powinny zostać niejawne.

poda ktos linka?

http://qd73mvvc7v7zewwl.onion/

…ale tutaj podałeś adres do forum, ja nie mam żadnych punktów więc mam ukryty link tj. nie wiem jak nazywa się archiwum na serwisie https:/anonfile.com/??????????.zip. Byłem ich klientem a chciałbym sprawdzić czy jestem na tej liście wyciekowej wrrrr

Też prosił bym o podanie linku.

…a jaki jest link bezpośredni do archiwum?

sraki… nie podawac zadnych linkow

Ja je**e a kolesie od danych łazili po firmie i dupę zawracali że nie masz identyfikatora. Dobrze że akurat dowód zmieniłem i nie podawałem nowego Oo

PESEL też Ci się zmienił w nowym dowodzie? xD

PESEL nie, ale zmieniła się:

– seria i nr DO

– termin ważności

– do starego DO, jeśli został wymieniony przed upłynięciem terminu ważności, została „przyklepana” data unieważnienia

iksDe iksDe iksDe

Dobrze że mi to wylistowałeś, bo bym nie wiedział;)

.

Nadal twierdzę że wyciek PESELu – mimo iż nie jest zaliczany do danych wrażliwych – wraz z imieniem i nazwiskiem jest problemem, bo to istotny identyfikator który podajemy np. w zeznaniach podatkowych, podpisując najróżniejsze umowy, itp.

iksDe iksDe iksDe

Hehehe, dokładnie! Firmom wydaje się, że jak mają ISO27001 to są bezpieczni. Śmiać mi się chce z tych wszystkich audytów.

Jak to kiedyś powiedział dość mądry gość, różnica pomiędzy audytami a pentestami jest jak:

Audytor: Macie backupy?

Pentester: Mamy Wasze backupy!

Pozdro!

Przeciez te dane są bezwartościowe, bo naprawdę komu to i do czego potrzebne? Czym to się ekscytować, że takie coś wykradli. To tak jak by mi wykradli listę zakupów planowanych w tesco.

Ferdek, serio? Ciekawe co byś mówił, gdyby to akurat Twoje dane wyciekły i ktoś by je użył do jakiegoś przekrętu… Albo gdyby to była Twoja firma, działałby już GDPR i musiałbyś zapłacić karę w wysokości 4% rocznego obrotu.

Swoją drogą ja już nie mogę doczekać się momentu, w którym GDPR będzie już działać i frimy zaczną słono płacić za swoje zaniedbania. Może wtedy zrozumieją, jak ważne jest bezpieczeństwo danych osobowych i inwestycje w Cybersecurity. W obecnych czasach to dział bezpieczeństwa powinien być z najważniejszy w organizacji, a nie np. HRy, które często ostatecznie decydują jakiego “specjalistę” zatrudnić i za ile – a wiadomo, że wybiorą najtańszego ;)

w końcu coś dobrego z tej UE wynikło hehe

Ferdek, jak bezwartościowe?

„…podgląd smsów z informacji do odbioru paczki, ale został już sprzedany.”

Przecież z takim czymś możesz odebrać paczki ze wszystkich paczkomatów zanim prawdziwy odbiorca to zrobi.

„Dział Bezpieczeństwa InPost” <- HAHAHAH

Coś takiego nie istnieje!

Za moich czasów pracowała pani Halina harpia nie kobieta ;D jedyne co to kare za brak identyfikatora potrafiła dopieprzyć hahaha

Podobno dział ABI został rozwiązany w InPoscie w zeszłym roku, a dział bezpieczeństwa informacji w maju.

Nie miał się kto tym zajmować, ci co jeszcze zostali w IT się nie interesowali póki działalo.

Wszystko ponoć ze względu na oszczędności, żeby nowy właściciel jednak chciał wyłożyć kasę.

Mam nadzieje, ze to bedzie koniec tej g…anej firemki.

Niecałe 3 lata temu byłem pracownikiem tej firmy. Jestem zaniepokojony, że moje dane prawdopodobnie gdzieś teraz latają po necie. Jak mogę sprawdzić czy na pewno tak się stało i jakie środki zaradcze mogę podjąć? Zmienić dowód, zastrzec gdzieś aktualny numer?

Zastrzeż dowód, już!

Pracownicy o „incydencie” zostali poinformowani dopiero w dniu dzisiejszym.

Pytanie troche z boku: jak taki wyciek moze zaszkodzic osobie, ktorej dane wyciekly?

W koncu nazwisko i adres sa w miare jawne i latwo dostepne, PESEL wlasciwie tez jakis super tajny nie jest.

Warto nadmienić, że byłych pracowników (których dane też wyciekły) ma się po prostu w d**ie i nie informuje się ich w żaden sposób. Wszyscy, którzy nie przeglądają takich stron jak ta, pewnego dnia mogą się obudzić z kredytem do spłacenia…

Masz rację!!

Aleco mozna zrobić, ta firma tak działała i tak będzie działać…

Jaki „dział bezpieczeństwa” o czym oni mówią ?!?!?!

Panowie z „ABI” pewnie szukają tych bez identyfikatorów…:) a nie zajmują sie „takimi” pierdołami jak informowanie kogokolwiek…

Czy ktoś może wrzucić link do downloadu?

Serio? Może link do innych wycieków też chcesz? Albo do takich, które jeszcze nie wyciekły.

Przecież każdy link udostępniający te dane jest takim samym przestępstwem jak pierwszy :) Więcej linków, żeby wszyscy mogli pobrać dane innych.

Redakcja powinna zrobić coś takiego, że wpisujesz maila i sprawdzasz czy wyciekło, oraz zgłosić link może by usunęli a autora zamknęli na dobre za kratkami

Jest taki serwis: have i been pwnd

Także prosił bym o link do downloadu, bo nie każdy ma uprawnienia na forum.

Też byłbym wdzięczny za link do pliku, żeby sprawdzić czy moich danych tam przypadkiem nie ma :( Na forum cebuli, nie potrafię znaleźć tego tematu, może został usunięty.

Czy jako pracownik inpostu mam prawo do jakiejś rekompensaty za to, że wyciekły moje dane?

Rozpocznij walkę o rekompensatę z aktualnym pracodawcą w polskiej neoliberalnej kapitalistycznej i dzikiej rzeczywistości. Jeśli przetrwasz później w tej firmie, opiszesz to ładnie na swoim blogu. Chętnie poczytamy xD

Jako pracownik InPost nie masz żadnych praw. Brzoska nie mówił?

Zaniepokojeni wyciekiem swoich danych podobno mogę pisać z zapytaniem na adres: [email protected].

ja wiem, że gościem który najpierw sprzedal ta baze był znany w darknecie [email protected] który oferuje od wielu lat różne tego typu rzeczy. Chcesz żeby Ci zarejestrowal numer? nie ma problemu. Chcesz przyjac 100tys na konto a nie masz do kogo? Harry Ci przyjmie za 20% :D A teraz ten inpost… człowiek orkiestra normalnie :D Ale włamał sie tam na pewno kto inny

A wiecie ze PORYGON=Mbank Konsultant wiecej informacji o tej osobie niedlugo na Cebulce

porygon i ralts to 100% psy. forumowe escrow sluzy tylko korelacji kto co z kim robi. nie dziwicie sie ze kazdy diler znika max po tygodniu? 100% potwierdzone ze to psy

A od kiedy to forum nie działa ? jeszcze z dwa tygodnie temu działo normalnie.

Czyżby padło jak reszta ?

http://qd73mvvc7v7zewwl.onion/