Rozpoczynanie ataków na użytkowników w momencie, kiedy grupa hakerów świeżo po konferencji siada do burgera, powinno być zakazane przepisami. Efekt tego jest taki, że burgery wystygły, ale poniżej opisujemy najnowszy atak na klientów ING.

Dawno nie widzieliśmy „zwykłego” ataku na klientów banku – najpierw przychodzi wiadomość poczty elektronicznej, a potem przestępcy wyłudzają kody SMS od ofiary. Oto opis scenariusza krok po kroku.

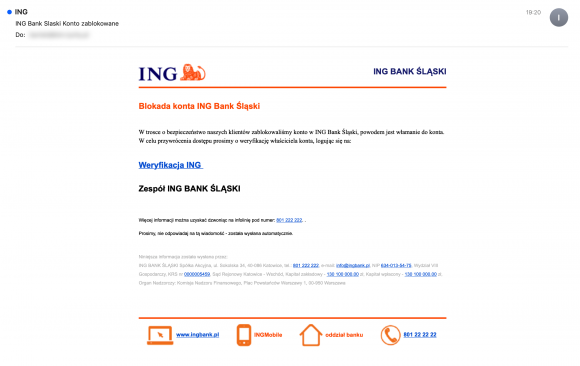

ING Bank Slaski Konto zablokowane

Wiadomość wygląda następująco:

Blokada konta ING Bank Śląski

W trosce o bezpieczeństwo naszych klientów zablokowaliśmy konto w ING Bank Śląski, powodem jest włamanie do konta.

W celu przywrócenia dostępu prosimy o weryfikację właściciela konta, logując się na:

Weryfikacja ING

Zespół ING BANK ŚLĄSKI

Link prowadzi do strony:

https://www.ospace.com.pl/code/style.html?id=140

która przekierowuje pod adres:

https://ingbank.pl.bezpieczne.logowanie.ssl.ngbezpieczna.pw/ing/9331f2799582a07ce91109520d1e92c8/login/?ref=62674741239

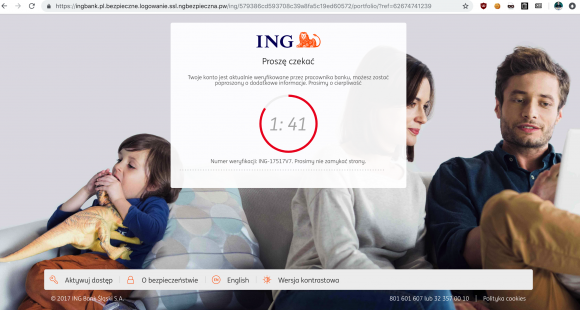

Tam klient widzi taką oto witrynę:

Następnie ofiara jest proszona o podanie całego swojego hasła (zamiast losowej maski):

Następnie klientowi pojawia się okno z informacją:

Proszę czekać

Twoje konto jest aktualnie weryfikowane przez pracownika banku, możesz zostać poproszony o dodatkowe informacje. Prosimy o cierpliwość

1: 50

Numer weryfikacji: ING-17517V7. Prosimy nie zamykać strony.

W trakcie tych dwóch minut przestępca loguje się wykradzionym loginem i hasłem do prawdziwego banku, gdzie zapewne definiuje przelew zaufany. Do klienta przychodzi SMS z kodem potwierdzającym transakcję, który wyłudzany jest na kolejnym ekranie:

Jeśli u klienta trzeba wykonać kolejną operację (zerwanie lokaty czy podniesienie limitów transakcji), może zostać poproszony o drugi kod SMS:

Choć w opisanym ataku występuje sporo elementów pozwalających na zorientowanie się, że to oszustwo, to wielu użytkowników bez wątpienia da się oszukać przestępcy. Ostrzeżcie znajomych, popsujmy biznes przestępcy.

Komentarze

Firefox już zgłasza tę stronę (https://ingbank.pl.bezpieczne.logowanie.ssl.ngbezpieczna.pw/ing/?ref=62674741239&id=20) jako podejrzaną, na podstawie Google Safe Browsing.

Maila otrzymałem dziś o 18:54.

U mnie zareagował uBlock. Strona jest już na liście „Polskie Filtry do Adblocka i uBlocka”

Po zignorowaniu ostrzeżenia przeglądarki o możliwym oszustwie, podstawiona strona wyświetliła się dopiero jak odblokowałem ją w No Script. Po podaniu fałszywego loginu i hasła, ekran „Proszę czekać” wyświetlił się na krótką chwilę (<5s), po czym przekierowało do prawdziwej strony logowania (https://login.ingbank.pl/mojeing/app/#login ; certyfikat na login.ingbank.pl, wystawiony przez Entrust Inc., ważny do 24.04.2019). Widocznie mają automat do podstawowej walidacji podawanych informacji.

Myślałem, że w dzisiejszych czasach wszyscy wchodzą na stronę banku przez sesję przeglądarki zabezpieczoną przez program antywirusowy. Wtedy jasno widać że coś jest nie halo, jeśli antywir nie ogarnie takiego adresu i nie otworzy odrębnego okna bezpiecznej sesji.

O to ciekawe. Raczej spodziewałem się stwierdzenia że nikt juz nie używa programów antywirusowych skoro większość ich funkcjonalności posiada Windows Defender a wielu miejscach pojawiają się negatywnie opinie o prawdziwych intencjach autorów.

Sorry ale zabezpieczenie WD to prawie jak prezerwatywa…

Podobno działa. Wszystkie znaki na niebie i ziemi mówi ą że powinna działać… Ba logika też. Jednak głębsze poznanie problemu przenoszenia się robaczków i innych mikrobów pokazuje że niekoniecznie zabezpiecza a co najwyżej zmniejsza ryzyko.. Tylko że przekonanie o działaniu zachęca do działań ryzykowanych a to zwiększa ogólne ryzyko.

Syf na komputerach z samym WD jest ciekawa szkołą skuteczności. Niestety jest słabo. Jak się uzyszkodnik raz czy dwa sparzy to kupuje inny AV albo instaluje Avasta :D:D:D To prawie jak założyć drugą gumkę ;)

Co do samego trybu bezpiecznego do bankowości to…. Cóż ma swoją wadę. Nie zawsze zadziała automatyczne przełączenie. Spotkałem się z tym w kazdym AV posiadającym ten tryb. Co więcej czasem banki zmieniają coś i zanim AV zareagują mija czas. A użyszkodnik nie jest obcykany więc się nie skapnie że coś jest nie tak. Wyjdzie co najwyżej z założenia że znowu AV nawalił. Widziałem już sytuację w której użytkownik na okrągło korzystał z trybu bezpiecznego i w nim się mu otwierały linki z poczty… :D:D:D Przekonanie o bezpieczeństwie miał silne…. Najlepsze że ktoś go skasował za taka konfigurację.

Niestety banki nie mają zawsze tych samych stron logowania.

Powinno tak być że mamy zaufane źródło takich stron. Wtedy by można próbować wprowadzić skuteczne systemy zabezpieczające.

Dodatkowym problemem jest to że jak robimy przelew z stron operatorów płatności to też nie wrzuca nas w tryb bezpieczny. ING dało opcję płatności blikiem z strony logowania do takiej płatności co trochę poprawia sytuację i nawet jak operator nie udostępnia blika daje nam to opcję zapłaty tym kanałem. Choć to też nie rozwiązuje problemu całkowicie.

Masz jakieś dane na podparcie tej tezy? Bo w testach, które ja widziałem Windows Defender dorównuje skutecznością innym programom AV.

Marku tylko praktykę. Sporo praktyki. W sumie nie wiem skąd to wynika bo jak piszesz testy wskazują na co innego. Choć mam pewne wątpliwości co do niezależności i rzetelności testów. (któreś polecasz?)

A może to kwestia nie tyle skuteczności co komunikacji z ofiarą? Nie wnikam oceniam na podstawie tego co widzę i co powoduje że mam mniej roboty za tą samą kasę.

Pomijam kwestie wsparcie w problemach z gadaniem av z np softem plotera albo jakiejś innej nieprzewidzianej sytuacji. Niby mniej ważne w kwestii AV ale czasem sam av potrafi dać bardziej w kość niż wirusy :D

A ja myślałem, że w dzisiejszych czasach nikt nie wchodzi na stronę „banku” z linka w emailu.

Ktoś, kto tak robi, nie dorósł do bankowości internetowej. Tyle w temacie.

Ciekawie kiedy Ciebie ktoś naciągnie na taki sposób i jeśli tak, to czy przyznasz się, ze jesteś niedojrzały do korzystania z bankowości internetowej

Jeżeli z zasady nie klikam w linki w mailach z „banku”, to niby jak ktoś miałby mnie naciągnąć taki sposób?

Mnie też już okradli z karty kredytowej pociągi mi 4901zl

Tą samą sztuczką ? Zgłosiłeś charge-back ?

Ing w smsa podaje informacje czego dotyczy potwierdzenie,

[ https://imgur.com/a/lRgxtkm ] <- wzięte z wykopu |

Czy ktoś z obecnych ma konto w ing i może potwierdzić czy bank wystarczająco jasno informuje w smsie, że ktoś ustanawia zaufanego odbiorce, zrywa lokaty itd ?

Zarówno maile i SMSy z ING są jasne i przejrzyste. Dodam też, że ING przy każdej możliwej okazji przypomina, że NIGDY nie prosi klientów o wpisanie całego hasła. I co z tego, jeśli spora liczba użytkowników w SMSie wychwytuje tylko kod do przeklepania, a nie opis, czego dotyczy?

Dziś znalazłam ten mail w spamie, ale nie jestem i nigdy nie byłam klientem ING Banku.