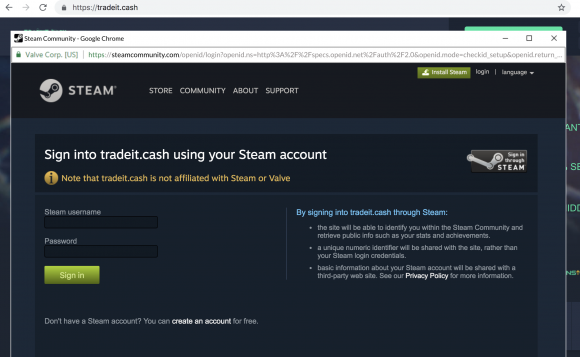

Otwiera się nowe okno przeglądarki. Wszystko pasuje. Adres prawidłowy co do literki. Certyfikat SSL – obecny. Nazwa firmy obok certyfikatu – też. Okno wygląda jak prawdziwe – tylko że wszystko jest jedynie sprytną iluzją.

Uczymy naszych mniej świadomych znajomych, jak rozpoznawać fałszywe witryny. Pokazujemy im błędy w adresach, tłumaczymy, czym są certyfikaty i jak powinien wyglądać pasek przeglądarki, gdy są na oryginalnej witrynie. A wszystko to jak krew w piach, bo autorzy ataków są sprytniejsi.

Okienko przeglądarki, które nim nie jest

Pewien badacz analizuje ataki phishingowe na użytkowników platformy Steam. Wiele już widział, ale jeden go bardzo zaciekawił – na tyle, że opisał go na swoim blogu. Przyjrzeliśmy się tematowi i faktycznie wart jest on nagłośnienia.

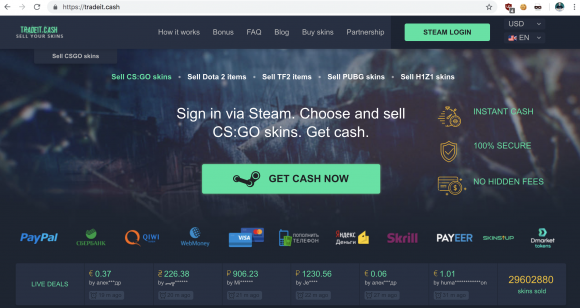

Zaczyna się standardowo – ktoś odzywa się na czacie gry z propozycją atrakcyjnej transakcji, po czym podsyła link do strony udającej platformę do handlu przedmiotami w grze. Strona oszusta to https://tradeit.cash.

Na pierwszy rzut oka jest dokładną kopią popularnej witryny https://skins.cash. Kiedy jednak próbujemy wykonać jakąkolwiek operację, jesteśmy proszeni, by najpierw zalogować się do konta Steama. A wtedy dzieją się rzeczy niezwykłe.

Po chwili ładowania pojawia się nowe okno przeglądarki.

Wszystko działa prawie prawidłowo. Najechanie myszą na prawy górny róg okna powoduje prawidłowe reakcje na poszczególnych guzikach, tak samo prawidłowo reagują krawędzie okna. Dopiero próba przesunięcia go w inne miejsce kończy się ucieczką górnej belki pod okno wyżej. Jest certyfikat, jest nazwa firmy, naprawdę łatwo dać się oszukać. Oszukać – bo całe „okno przeglądarki” zostało spreparowane przez skomplikowane skrypty wewnątrz okna głównej strony oszusta. Bardzo przekonujący scenariusz.

Analiza sposobu przeprowadzenia oszustwa także nie jest trywialna – autor strony poszedł tak daleko, że utrudnia wywołanie konsoli Chrome, a sam kod JS jest solidnie zaciemniony. Trzeba przyznać, że ktoś włożył sporo wysiłku w wykradanie zwykłych kont Steama. Nie zdziwimy się, jeśli podobna technika zostanie użyta w innych atakach – potencjał jest spory. Zanim to jednak nastąpi, dołączamy opis tego ataku do naszych materiałów pokazujących pracownikom firm, jakich sytuacji w sieci unikać, by nie zrobić krzywdy sobie i pracodawcy. Jeśli chcesz zobaczyć to szkolenie na żywo, to zaproś nas do swojej firmy. Lepiej się pospieszyć z kontaktem – październikowy kalendarz jest już pełen, a w listopadzie zostały pojedyncze terminy.

Komentarze

Sam bym się dał nabrać zapewne, gdyby imitowało Firefoxa pod 7-ką.

Ale ze względu na m.in. takie rzeczy, zawsze staram się logować bezpośrednio na stronie Steama z innej karty, a potem polegać na sesji, aby na danej stronie zalogowało mnie bez pytania o dane.

„logować bezpośrednio na stronie Steama z innej kart”

– Proponuje logowac sie po wyczyszczeniu ciastek i pustej stronie w trybie prywatnym. Sztuczka polega na pewnej izolacji miedzy trybem zwyklym, a prywatnym. Miedzy kartami nie ma, bo otwierajac ta sama strone w nowej karcie bys musial sie ponownie logowac.

Przepraszam, ale nie rozumiem za bardzo Twojej wypowiedzi.

To, że z nowej karty nie ma tu szczególnego znaczenia – chodzi mi głównie o to, że loguję się jedynie wchodząc ręcznie na stronę Steama – nie z przekierowania, czy popup-u. Na nowej karcie jest to po prostu najwygodniejsze. I właśnie sprawdziłem – opisany przeze mnie sposób przy pomocy kart działa (na nie-phishingowych stronach, oczywiście)

Tak jest. Wszystkie karty, to ta sama sesja. Dopiero okno incognito tworzy osobną.

Tym się różni tryb incognito od trybu gościa

Patrząc po wyglądzie tego okna, to użytkownik windowsa 10 może się łatwo nabrać, na 7 wygląda to bardzo nienaturalnie. Wygląda na to, że niestandardowa „skórka” systemu i przeglądarki może człowiekowi uratować tyłek.

Nie problem przygotować też standardowe widoki pod 7ke, maca itp. Rzekłbym, że pod 95% rynku. Warto pamiętać aby w takim okienkach kliknąć powiększ okno albo zminimalizuj i sprawdzić czy okienko to jest windowsa czy popup.

za bardzo wierzysz w ludzi…

Człowiek naciśnie Ci wszystko co ma guzik, nie ważne co tam będzie napisane, bo nie przeczyta tego, nawet jeżeli będzie coś mrugało i informowało o zagrożeniu.

Atakujący mógłby się bardziej postarać i np. najpierw skryptem sprawdzić wersje systemu a później jakimś ifem zaserwować użytkownikowi odpowiedni wygląd okienek.

W W7 dało się jeszcze zmieniać skórki interfejsu Aero. Ale w W10 to już tylko manipulacja kolorami okienek i ramek pozostaje.

Ale faktycznie spostrzeżenie bardzo trafne.

Po wpisaniu danych logowania do steam wszystko leci do https://tradeit.cash/auth.php, który to zwraca 200 i pusty response. btw. ctrl+F8 i problem blokowanego debuggera rozwiązany.

Brak ikonek rozszerzeń przy pasku adresu powinien dać już jakiś alarm.

Chyba, że można javascriptem to dorobić?

I przy przewijaniu strony okienko się chowa. Wymaga jeszcze dopracowania.

Swoją drogą nie lepiej byłoby otworzyć nowe okno przeglądarki bez interfejsu i tam zaimitować pasek adresu?

Na Mac niedostosowane :) Ostro ktoś poszalał, bo nawet piksel fejsa i yandexa jest.

Ale co tu nowego? To się pojawia już od miesiąca.

https://youtu.be/ZAFqICPbDwE

Czytaj ze zrozumieniem.

Niedopracowania są widoczne wszędzie na tej stronce. Wystarczy że spróbuje się zobaczyć więcej opini lub wybrać co innego niż zgarnięcie kasy lub zalogowanie to od razu jest przeciążenie serwerów Steam które rzekomo zniknie po zalogowaniu :D :D

Nie ma szans. W końcu wszyscy damy się na tego typu ataki nabrać bez względu ile lat siedzimy w temacie.

bez jaj, każdy tego typu atak ma cechy wspólne – nieprawidłowy nagłówek email albo podejrzana nazwa strony. O ile nagłówka nie da się podrobić (demaskuje to technikę spoofingu) to nazwa strony można co najwyżej przerobić na punycode żeby był wiarygodny. Na starcie można odrzucić 80% scamu.