Do fali złośliwego oprogramowania atakującego przez skrzynki email komputery Polaków dołączyła dzisiaj rano nowa kampania, tym razem skierowana na użytkowników telefonów z systemem Android i zagrażająca bezpieczeństwu kont bankowych.

Od wczorajszego wieczora rozsyłane są wiadomości udające komunikację od firmy antywirusowej Kaspersky, zachęcające użytkowników do zainstalowania załączonej złośliwej aplikacji. Aplikacja ta potrafi między innymi kraść wiadomości SMS, w których przychodzą kody autoryzujące z banku.

Szczegóły kampanii

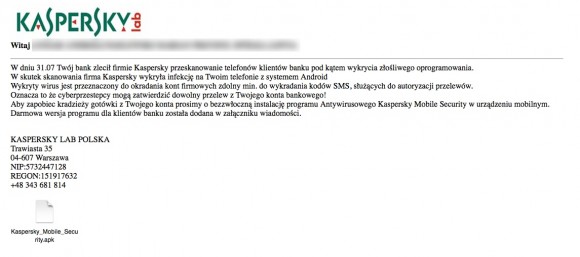

Wiadomość pod tytułem „Uwaga! Wykryto szkodliwe oprogramowanie w Twoim telefonie !” wygląda następująco:

Jej treść to:

W skutek skanowania firma Kaspersky wykryła infekcję na Twoim telefonie z systemem Android

Wykryty wirus jest przeznaczony do okradania kont firmowych zdolny min. do wykradania kodów SMS, służących do autoryzacji przelewów.

Oznacza to że cyberprzestepcy mogą zatwierdzić dowolny przelew z Twojego konta bankowego!

Aby zapobiec kradzieży gotówki z Twojego konta prosimy o bezzwłoczną instalację programu Antywirusowego Kaspersky Mobile Security w urządzeniu mobilnym.

Darmowa wersja programu dla klientów banku została dodana w załączniku wiadomości.

KASPERSKY LAB POLSKA

Trawiasta 35

04-607 Warszawa

NIP:5732447128

REGON:151917632

+48 343 681 814

a do wiadomości załączony jest plik Kaspersky_Mobile_Security.apk. Sama kampania wydaje się mieć mniejszy zasięg niż wcześniejsze, masowe ataki z wykorzystaniem wizerunku operatorów usług telekomunikacyjnych lub pocztowych.

Złośliwa aplikacja

Plik APK zawiera złośliwą aplikację, która prosi o wiele uprawnień, z których najistotniejsze z punktu widzenia bezpieczeństwa użytkownika wydaje się możliwość odczytywania i wysyłania wiadomości SMS. Oznacza ona, że aplikacja ta może odbierać w imieniu użytkownika jego kody autoryzujące przesyłane przez bank i przekazywać je swoim twórcom. Inne uprawnienia aplikacji to dostęp do mikrofonu, kamery, internetu, lokalizacji urządzenia czy listy połączeń lub kontaktów. Jest to prawdopodobnie oprogramowanie typu RAT, czyli Remote Access Trojan. Wykorzystywane nazwy zmiennych (np. com.zero1.sandrorat.GPSLocation) wskazują, że może to być Sandrorat.

Aplikacja po zainstalowaniu łączy się z serwerem pod adresem winrar.nstrefa.pl do którego próbuje przesłać swoje zgłoszenie. Obecnie próba ta kończy się niepowodzeniem, ponieważ operator strony szybko zareagował i zablokował do niej dostęp. Pełen raport z analizy aktywności złośliwej aplikacji znajdziecie pod tym linkiem lub także tutaj.

PS. Osoby dysponujące pełnymi nagłówkami otrzymanej wiadomości prosimy o kontakt z redakcją.

Komentarze

Zawsze dziwiło mnie, że ludzie łapią się na takie socjotechniki jak „Twój bank” (użytkowniku, przypomnij sobie w którym banku masz konto i wypełnij lukę w tekście) oraz nie widzą żenujących błędów ortograficznych lub interpunkcyjnych.

Nie wspominając już o tym, że ludzie wierzą w magię (zdalnie przeskanowali mój telefon i wykryli wirusa, ale zdalnie usunąć go już nie mogą lub nie chcą ;)) zamiast pomyśleć „jak by to miało niby działać?”.

Brak krytycznego myślenia mas jest wspaniałą pożywką dla oszustów wszelkiej maści.

Haha dobre. Pomijając brak logiki, który naświetlił kolega powyżej, to jednak uważam, że troche osób sie nabierze.

Wygląda na to, że ktoś zainwestował pieniądze i zakupił troche malwaru (Sandorat z tego art, Tinba i Papras z trwających „fakturowych” kampanii).

„oprogramowanie typu RAT, czyli Remote Access Trojan”

Jcucycyvivypssucvjuysydvi

Najlepsze jest to, że tekst wiadomości nie wygląda na przetłumaczony. Został prawdopodobnie napisany przez słabo ogarniającego ortografię i interpunkcję Polaka.

Brawo.

od 10 lat mam nokie 6310i i nie straszne mi żadne trojany :)

@stefan

gratulacje, moze jeszcze zaproponuj ognisko zamiast kaloryfera?

Błędy jezykowe nie budzą podejrzeń – w pismach z uczelni, urzędów, sądów zawsze znajduję co najmniej interpunkcyjne. W bankowych (autentycznych) regulaminach również.