Przypisywanie unikatowych identyfikatorów do urządzeń o charakterze osobistym zawsze tworzy ryzyko dla prywatności użytkownika. Pół biedy, kiedy wykorzystuje je dostawca do zbierania informacji – gorzej, jeśli zebrane dane trafiają do organów ścigania.

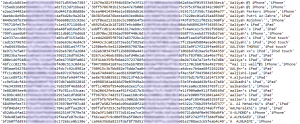

Kilka godzin temu konto AnonymousIRC na Twitterze opublikowało link do pliku, zawierającego dane miliona urządzeń Apple, rzekomo wykradzionego z komputera agenta FBI. Wg oświadczenia zamieszczonego w serwisie Pastebin, kompletny wykradziony plik zawierał dane ponad 12 milionów urządzeń i ich użytkowników.

Co wyciekło?

Jak twierdzi opublikowany wpis z Pastebina, w pliku znajduje się jedynie część danych, w posiadanie których weszła grupa odpowiedzialna za wyciek. Plik zawiera bowiem UDID, token APN a także nazwę i rodzaj urządzenia. Co oznaczają te magiczne skróty?

UDID to Unique Device Identifier, czyli unikatowy ciąg 40 znaków, identyfikujący urządzenie, używany w komunikacji z Apple. Kiedyś aplikacje korzystały z niego, by móc np. przywrócić ustawienia użytkownika po tym, jak skasował program z telefonu i ponownie go zainstalował. Obecnie Apple wydaje się odchodzić od jego użycia, zabroniło m. in. korzystania z niego do identyfikacji użytkowników w aplikacjach. Jeszcze całkiem niedawno można było znając tylko UDID innego użytkownika < a href=”http://corte.si/posts/security/udid-must-die/index.html”>wiele się o nim dowiedzieć.

Token APN to token usługi Apple Push Notification, czyli kolejny identyfikator, na podstawie którego serwer może rozpoznać urządzenie. Ten ciąg znaków służy identyfikacji w trakcie wysyłania żądań pobrania danych z serwera.

Nazwa i rodzaj urządzenia – jak sama nazwa wskazuje, w tym polu zamieszczono nazwę, nadaną urządzeniu przez jego posiadacza oraz identyfikator określający, czy jest to iPhone, iPad czy iPod. W ujawnionym fragmencie bazy znalazły się dane 590 tysięcy iPadów, 346 tysięcy iPhonów oraz 64 tysięcy iPodów touch.

Czy wyciekły dane użytkowników?

Według autorów oświadczenia dane osobowe znajdowały się w wykradzionym pliku, jednak zostały usunięte przed jego publikacją. Autorzy twierdzą, że plik zawierał takie dane jak imię i nazwisko, adres z kodem pocztowym oraz numer telefonu komórkowego. We wpisie znalazła się także informacja, że niektóre rekordy w bazie posiadały pełne dane osobowe, a inne zaledwie kod pocztowy. Niestety nie ma możliwości weryfikacji tego twierdzenia – wiemy jedynie, że dane osobowe nie zostały opublikowane.

Skąd i jak zostały wykradzione dane?

Według autorów wpisu dane zostały skradzione w marcu z notebooka Dell Vostro agenta FBI Christophera K. Stangla z nowojorskiego biura agencji, pracującego w zespole odpowiedzialnym za dowody rzeczowe. Podobno włamano się do jego komputera wykorzystując lukę w Javie (AtomicReferenceArray, CVE2012-0507, aktywnie wykorzystywana w marcowych atakach) i w pliku o nazwie NCFTA_iOS_devices_intel.csv znaleziono dane 12,367,232 urządzeń Apple. „NCFTA” z nazwy pliku może sugerować, iż stanowi on element współpracy w ramach programu National Cyber-Forensics & Training Alliance, łączącego prywatne firmy oraz organa ścigania w walce z przestępczością internetową.

Co ciekawe, agent Stangl był „twarzą” akcji rekrutacyjnej FBI, skierowanej w 2009 roku do społeczności specjalistów ds. bezpieczeństwa. Ten sam agent był również jednym z uczestników słynnej telekonferencji organów ścigania na temat Anonymous, podsłuchanej przez Anonymous.

Co z tego wynika?

Ujawnienie danych nie prowadzi bezpośrednio do żadnego zagrożenia dla użytkowników (chyba, że jakiś deweloper Apple wyprowadzi nas z tego błędu). Na pierwszy rzut oka informacje z wycieku nie mogą być wykorzystane do kradzieży kont, pieniędzy czy tożsamości. Prawdopodobnie w oparciu o UDID można (a przynajmniej można było) uzyskać wiele informacji o użytkowniku. Niewykluczone jednak, że tokeny APN mogą grać rolę w procesie uwierzytelnienia urządzenia – ten wątek wymaga dalszej weryfikacji.

Jeśli ujawnione dane są prawdziwe, scenariuszy może być kilka. Mogły być to dane otrzymane od Apple i wykorzystywane przez FBI do śledzenia przestępców. Biorąc pod uwagę miejsce pracy agenta oraz ilość ujawnionych danych, mogły one być odnalezione na komputerach przestępców, wykradzione z serwerów Apple (lub np. dostawcy dużych aplikacji). Oczywiście istnieje także taka możliwość, że ktoś poświecił dużo czasu na przygotowanie pliku i strollował pół internetu.

Dane prawdziwe, źródło wycieku sfałszowane

Naszym zdaniem najbardziej prawdopodobne jest, że dane zostały wykradzione z serwerów dostawcy aplikacji przez autorów oświadczenia, którzy użyli następnie publicznej tożsamości agenta FBI (ścigającego Anonymous) oraz znanego błędu w Javie do uwiarygodnienia rzekomego źródła wycieku. Przemawia za tym nie tylko ilość rekordów w bazie (zupełnie normalna dla dostawcy aplikacji, daleka od liczby użytkowników sprzętu Apple) a także nazwa pliku, delikatnie wskazująca na współpracę Apple z organami ścigania. Zapewne jednak internet zagłosuje za totalną inwigilacją amerykańskiego społeczeństwa przez służby specjalne.

Aktualizacja 1: Lista wygląda na zawierającą rzeczywiste dane. Znajduje się na niej np. kilkanaście urządzeń, które w nazwie mają ciąg „Fairmont Heritage Place, Ghirardelli Square”. Jest to nazwa hotelu, który w każdym pokoju udostępnia gościom iPada. Na liście znajdują się także urządzenia, których nazwa sugeruje, że należą do firm Roche Polska czy DCS.pl.

Aktualizacja 2: Ujawnione dane są na pewno rzeczywiste. Okazuje się, że UDID można zdeanonimizować.

Aktualizacja 3: Tu możecie sprawdzić, czy Wasz UDID znalazł się w ujawnionym fragmencie bazy (tu drugi serwis o tej samej funkcjonalności).

Komentarze