Oprogramowanie antywirusowe ma to do siebie, że jeden drobny błąd może wyłączyć komputer. Pół biedy, kiedy to dotyczy pojedynczej stacji klienta – gorzej, gdy nagle przestają działać komputery w całej firmie a antywirusa nie da się wyłączyć.

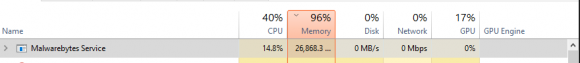

Kilka godzin temu Malwarebytes opublikowało aktualizację sygnatur swojego modułu ochrony ruchu WWW. Okazała się jednak uszkodzona, przez co klient nie był w stanie jej prawidłowo przetworzyć. Najwyraźniej Malwarebytes pozazdrościł Chrome, ponieważ efektem usterki była bardzo szybka konsumpcja całej dostępnej w komputerze pamięci RAM.

Gdzie mój RAM i jak wyłączyć Malwarebytes

Około godziny 18 pierwsi użytkownicy zaczęli zgłaszać problemy na Reddicie. Szybko okazało się, że „uszczęśliwieni” błędem zostali wszyscy użytkownicy programu. Jeden z naszych Czytelników podesłał nam zrzuty ekranu efektów działania wadliwej poprawki.

Program zjadał wszystko, co dostał.

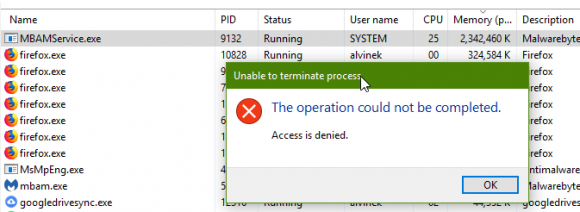

Jak słusznie zauważa internauta, to nowy tryb ochrony – zjemy cały RAM, by złośliwe oprogramowanie nie mogło prawidłowo działać. Przykładów niezadowolonych klientów można znaleźć setki. Co gorsza, wyłączenie wadliwego programu okazało się nie być łatwym zadaniem – antywirus chroni sam siebie przed wyłączeniem.

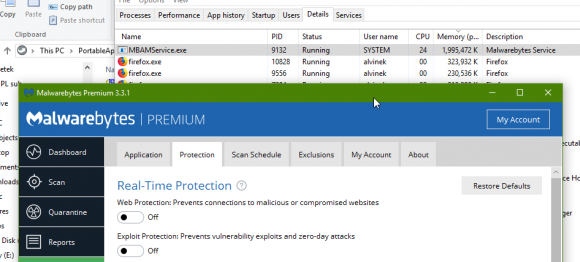

Nie pomagało także wyłączenie wadliwego modułu.

Okazało się, że jedynym sposobem tymczasowego usunięcia problemu było wyłączenie usługi i bardzo szybkie zabicie procesu, by nie ratowały się nawzajem. Na szczęście po ok. 3h Malwarebytes opanowało sytuację i wydało nową aktualizację. Wystarczy zaktualizować program i zrestartować komputer – czasem restart trzeba powtórzyć i wtedy już wszystko działa.

Nie oni pierwsi ani ostatni

Historia zna wiele przypadków wpadek antywirusów – trudno znaleźć takiego, który nigdy nie popsuł komputerów wszystkich klientów (czasem w sposób trudno odwracalny). Dlatego chcieliśmy Was zapytać – czy aktualizacje antywirusa w swojej organizacji wrzucacie od razu na produkcję? Jeśli tak, to może warto napisać procedurę jego awaryjnego wyłączenia…

Dziękujemy Czytelnikowi, który zgłosił problem i wykonał zrzuty ekranu.

Komentarze

Często nawet w małych organizacjach aktualizacje na końcówkach wycofuje się w konsoli ;)

Miałem taki przypadek z tym softem, że zaczął zjadać procka na 100%, nawet w trybie awaryjnym nie dało się go wyprzedzić i zamknąć zawczasu. Na szczęście przywracanie systemu załatwiło sprawę. Chwała mi za to, że tworze punkt przed instalacją czegokolwiek.

Tworzenie punktu przywracania przed instalacją czegokolwiek to już chyba *automatyczne* od Visty było. Zdarzało mi się z tego korzystać, ale nie przypisałbym sobie całej zasługi za skorzystanie z automatycznego narzędzia.

To ja tylko pragnę zauważyć, że musiało dojść do wypuszczenia nieprzetestowanego produktu. Taki błąd nie mógł zostać przeoczony podczas testów, bo już samo włączenie Firefoxa stałoby się niemożliwe a testy zgodności to moim zdaniem obowiązek. Dlaczego wszyscy po kolei (był już Kaspersky) zaczynają dawać d**y? poza tym antywirus nie chroni przed wszystkim. Gdyby miał mieć sygnatury wszystkiego to zabrakłoby miejsca na dysku. Większość starszych wirusów przejdzie niewykryta.

Myślę, że większym problemem nie jest samo zdarzenie, ale to, że nieprawidłowa sygnatura powoduje wyciek pamięci. Może ktoś napisze „wstępnego” wirusa, którego dodanie do bazy danych Malwarebytes spowoduje rzeczywistą infekcję poprzez wykorzystanie błędów w silniku/parserze bazy sygnatur ;)

U mnie bez przerwy sypało komunikatami, że mbam zablokował

dostęp do podejrzanej strony.

Sprawdziłem IP, okazało się że to serwer Microsoftu!

bo serwer microsoftu to istny wirus. Na prawdę. Ta firma powinna zniknąć z globu ziemskiego razem z tym szpiegiem zwanym Windows 10 niezgodnym z RODO. Tak więc wykrycie poprawne. Teraz w związku z RODO planują dodać 2 atrapy i to dosłownie atrapy – dalej nie zablokujesz wycieku swoich danych i co najważniejsze danych microsoftu na ich serwery.

Winzgroza.

Jak powiedziałby Kazimierz Pawlak antywirus to przeżytek :)

Na każdego w końcu trafi, mnie clamav załatwił na pół dnia w piątek.

Po wypuszczeniu nowej wersji 0.99.3 wrzucili do pliku aktualizacji jakąś sygnaturę , która „uruchomiła” zadawniony problem z deskryptorami plików. Poprawka poszła kilkanaście godzin później.

Cytując :

„All — We have isolated the ClamAV signature that is causing the issue. We have dropped the signature and are shipping a new daily.cvd soon. We apologize for the issue, we know this was not a minor problem”

blog.clamav.net/2018/01/update-on-recent-file-descriptors-issue.html

Lubię malwarebytes głównie z artykułu jak konkurencyjna firma podbierała im bazę sygnatur wirusów. Aby im udowodnić kradzież tejże bazy, malwarebytes dodało do swojej bazy fake sygnaturę, którą nie/świadomie konkurencja również pozyskała. :)