Oprócz Chrome i Firefoksa na rynku jest dostępnych wiele przeglądarek, które to zyskują, to tracą na popularności. Które zasługują na uwagę? Jak je skonfigurować, by zwiększyć swoją prywatność? Na co uważać? Dowiecie się z tego artykułu.

W poprzednim poradniku z cyklu Podstawy Bezpieczeństwa omówiliśmy, jak skonfigurować Chrome i Firefoksa, by ograniczyć ryzyko. Dziś skupimy się na bardziej i mniej znanych przeglądarkach, z którymi mogliście mieć styczność. Będzie o Tor Browserze, Ungoogled-Chromium, powiemy też, co nam nie odpowiada w Brave, o który wielokrotnie nas pytaliście.

Przeglądarki Microsoftu

W Polsce o Internet Explorerze prawie już zapomnieliśmy, ale na świecie – według statystyk udostępnianych przez StatCounter – w ciągu ostatnich dwunastu miesięcy korzystało z niego nadal około 4% użytkowników. Nic dziwnego, skoro Microsoft nie zaprzestał dostarczania łatek, chociaż sam w lutym 2019 r. doradzał firmom porzucenie IE na rzecz bezpieczniejszych rozwiązań. Wsparcie techniczne tej przeglądarki zostanie zakończone dopiero za rok, konkretnie 17 sierpnia 2021 r. – co ciekawe, później niż w przypadku Microsoft Edge z silnikiem EdgeHTML, z którym Microsoft chce się pożegnać 9 marca 2021 r. Firmie oczywiście zależy, by użytkownicy przerzucili się na nową edycję Edge, która bazuje na Chromium. I tu się z Microsoftem zgadzamy: jeśli z jakiegoś powodu chcecie lub musicie korzystać z domyślnej przeglądarki systemu Windows, to zaktualizujcie ją do najnowszej możliwej wersji. Edge aspiruje zresztą do bycia aplikacją wieloplatformową – powstały już wersje na macOS, iOS i Androida, od miesięcy chodzą też słuchy o planowanym udostępnieniu tej przeglądarki na Linuksa.

Pod względem bezpieczeństwa Edge wypada nie gorzej niż Chrome czy Firefox, co może być efektem przejścia na Chromium, czyli otwartoźródłowe oprogramowanie, nad którym czuwa rzesza niezależnych programistów wyłapujących błędy w kodzie (choć sam Edge kod źródłowy ma zamknięty). Z drugiej strony Microsoft dysponuje niemałym zespołem specjalistów, którzy dbają o bezpieczeństwo jego produktów i sami też znajdują luki. Szykując co tydzień Weekendową Lekturę, nie zaobserwowaliśmy, by w nowej wersji Edge odkrywano więcej groźnych podatności niż w innych popularnych przeglądarkach. Czekamy na kolejną edycję konkursu Pwn2Own, by się przekonać, jak poradzą z nią sobie doświadczeni hakerzy.

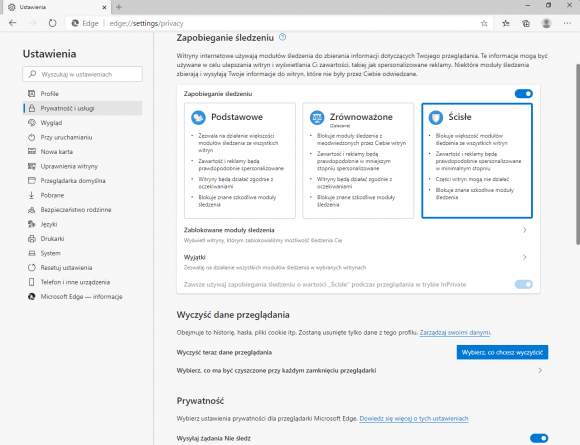

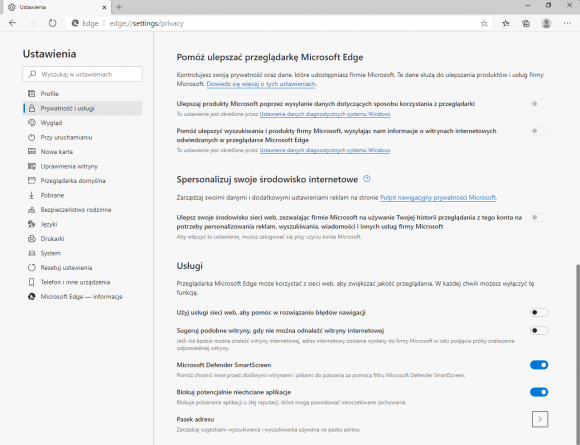

Z zachowaniem prywatności jest niestety gorzej, ale czy ktoś naprawdę się spodziewał, że przeglądarka Microsoftu nie będzie komunikować się z serwerami producenta? Możemy oczywiście te zapędy ograniczyć i to na dwa sposoby: albo w ustawieniach Edge, przechodząc do zakładki „Prywatność i usługi”, albo odgórnie, w ustawieniach systemu Windows 10, gdzie wybieramy najpierw opcję „Prywatność”, następnie „Diagnostyka i opinie” (w ten sposób skonfigurowano przeglądarkę widoczną na zrzutach ekranu). Szkoda tylko, że firma ma tendencję do przywracania tego typu ustawień do wartości domyślnych niemal po każdej większej aktualizacji systemu – nasze zmiany mogą więc okazać się nietrwałe. Choćby dlatego warto pomyśleć o zainstalowaniu chroniących prywatność wtyczek, których możemy poszukać zarówno na stronie Dodatki do Microsoft Edge, jak i w Chrome Web Store (dzięki temu, że Edge opiera się teraz na Chromium).

Warto też wspomnieć o badaniu Douglasa J. Leitha z Kolegium Świętej Trójcy w Dublinie (Trinity College Dublin), którego wyniki opublikowano w lutym br. Pod lupę trafiło sześć przeglądarek z domyślną konfiguracją: Chrome, Firefox, Brave, Safari, Edge i Yandex. Badacz sprawdził, jakie dane wysyłają one na serwery swoich twórców zaraz po uruchomieniu, a także w trakcie wklejania i wpisywania adresów URL w pasku adresu. Edge wypadł fatalnie m.in. z powodu przypisywania użytkownikom trwałych identyfikatorów powiązanych ze sprzętem, na którym został zainstalowany (co może Microsoftowi ułatwić profilowanie konkretnych osób).

Safari, czyli co oferuje Apple

Z Safari możemy korzystać tylko w ekosystemie firmy Apple, czyli na platformach macOS i iOS (chociaż do 2012 r. istniała też wersja na Windows). Mamy tu do czynienia z kolejną dużą firmą, którą stać na zatrudnienie wykwalifikowanych ekspertów ds. bezpieczeństwa. O poważnych lukach w Safari dowiadujemy się niezbyt często. W zeszłym tygodniu Paweł Wyleciał z firmy Read Team poinformował o możliwości kradzieży lokalnych plików za pośrednictwem Web Share API, z którego korzysta ta przeglądarka. Apple dowiedział się o podatności już w kwietniu, długo ociągał się z odpowiedzią i w końcu stwierdził, że rozwiąże problem… wiosną 2021 r. Zdegustowany tym ekspert postanowił ujawnić szczegóły. Z reguły jednak firma reaguje szybciej, np. w trakcie przeprowadzonych ostatnio zawodów Pwn2Own jedna z drużyn przejęła kontrolę nad systemem macOS, wykorzystując błędy w Safari – Apple załatał je w ciągu dwóch miesięcy.

Z badania Douglasa J. Leitha wynika, że Safari przekazuje producentowi mniej wrażliwych danych niż Edge, ale i tak podczas wpisywania adresu URL przez użytkownika generuje aż 32 różne żądania do serwerów Apple i Google, m.in. sprawdzając, czy szukana strona nie znajduje się na liście niebezpiecznych. Ekspert podzielił testowane przeglądarki na trzy kategorie, Safari umieścił w środkowej, obok Chrome i Firefoksa – co oznacza, że wszystkie trzy dbają o prywatność lepiej niż Edge, który wraz z rosyjskim Yandeksem trafił do trzeciej kategorii (o zwycięzcy testu napiszemy później).

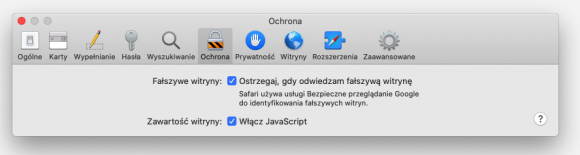

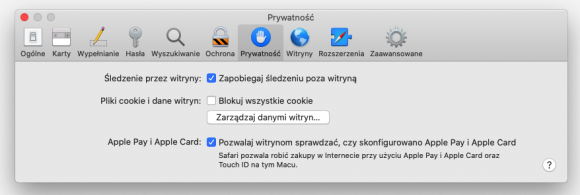

W porównaniu z innymi przeglądarkami Safari nie pozwala na zbyt duże zmiany w ustawieniach, co widać na zrzutach ekranu. W poprzednim artykule wspominaliśmy też o usunięciu z Safari opcji Do Not Track, która w założeniu miała chronić przed śledzeniem w sieci, ale została uzależniona od dobrej woli właścicieli stron i usług – wielu z tych, którzy respektowali ją zaraz po wprowadzeniu, z biegiem lat zmieniło zdanie. Z drugiej strony twórcy DuckDuckGo ustalili, że tylko jedna czwarta użytkowników przeglądarek świadomie tę opcję włącza – na tyle mało, że według niektórych badaczy można to wykorzystać do fingerprintingu.

Są i dobre wieści. Obecna w Safari funkcja Intelligent Tracking Prevention w marcu stała się bardziej restrykcyjna i zaczęła domyślnie blokować ciasteczka firm trzecich, znacznie utrudniając reklamodawcom profilowanie użytkowników (webmasterzy też mogą być niezadowoleni, bo część z wdrażanych przez nich komponentów mogła przestać w tej przeglądarce działać). Warto też wspomnieć, że na konferencji WWDC 2020, która odbyła się w czerwcu, Apple udostępnił narzędzie, które umożliwia proste portowanie rozszerzeń z innych przeglądarek. Dotychczasowy wybór wtyczek dla Safari – zatwierdzonych przez producenta i dostępnych w App Store – nie był zbyt obszerny, teraz może się to jednak zmienić. Do Safari mogą niedługo trafić rozszerzenia znane z Chrome, Firefoksa czy Edge, co podniesie funkcjonalność tej przeglądarki, zapewne także w zakresie bezpieczeństwa i prywatności.

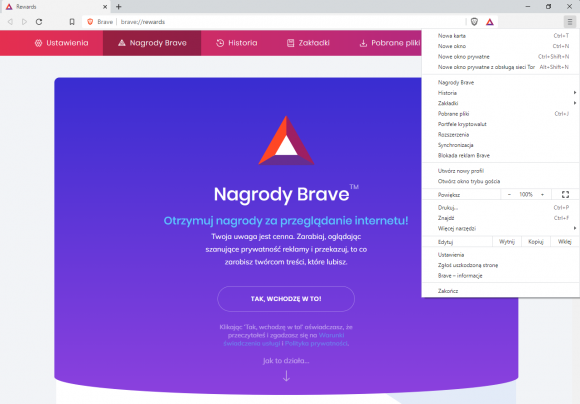

Co nam nie odpowiada w Brave

Brave uchodzi za przeglądarkę, która wyjątkowo dobrze dba o prywatność użytkowników – poleca ją z tego względu część ekspertów z polskiego podwórka. Potwierdza to także badanie Douglasa J. Leitha, zgodnie z którym nawet domyślnie skonfigurowana przeglądarka nie wysyła na zdalne serwery stałych identyfikatorów, które mogłyby pomóc w profilowaniu korzystających z niej osób, nie generuje też zbędnych połączeń w trakcie wklejania i wpisywania adresów stron, które użytkownik chce odwiedzić. Jak się pewnie domyślacie, to właśnie Brave zwyciężył w omawianym teście – ale nie wszyscy badacze oceniają go tak entuzjastycznie. Serwis PrivacyTools usunął Brave z listy polecanych przeglądarek już w sierpniu 2019 r. (ruch ten poprzedziła dyskusja, z którą możecie zapoznać się na GitHubie). Spyware Watchdog, inna strona skupiająca się na przeglądarkach, przydzieliła Brave do kategorii Low Tier – Poor Privacy, do której trafiły także Firefox, Waterfox, Vivaldi i Dissenter (na pocieszenie powiemy, że Chrome uplasował się jeszcze niżej).

Czytelnikom, którzy pytali nas o zdanie na temat tej przeglądarki, odpowiadaliśmy dotychczas krótko, że nie mamy zaufania do jej modelu biznesowego. Dziś napiszemy o tym trochę więcej. Brave szczyci się m.in. domyślnie włączoną blokadą reklam i skryptów śledzących, jednocześnie proponuje „nagrody za przeglądanie internetu”. Innymi słowy, oferuje własną kryptowalutę BAT (Basic Attention Token) za oglądanie – tak, zgadliście – reklam. W ustawieniach możemy przeczytać: „Reklamy te odpowiadają Twoim zainteresowaniom, które określane są na podstawie sposobu przeglądania przez Ciebie stron internetowych. Twoje dane osobowe oraz historia odwiedzin przez cały czas pozostają w Twojej przeglądarce”. Twórcy Brave nie pozwalają więc poszczególnym reklamodawcom na profilowanie użytkowników, ale sami – i owszem – robią to na bieżąco (reklamodawcy płacą im za wyświetlanie reklam konkretnym grupom, bez profilowania nie da się tego osiągnąć i nie ratuje sytuacji rzekoma nieinwazyjność podsuwanych użytkownikom reklam).

Jakby tego było mało, w czerwcu Brave został przyłapany na podpinaniu własnych linków referencyjnych po wykryciu przekierowania na adres z puli wspieranych serwisów afiliacyjnych. Działo się to bez pytania użytkowników o zgodę, a dotyczyło giełd Binance i Coinbase oraz portfeli kryptowalutowych Ledger i Trezor. Jak wiemy, gdy użytkownik przechodzi na stronę, używając linku referencyjnego, to po dokonaniu przez niego zakupu ten, kto link stworzył, otrzymuje prowizję. W tym przypadku zarabiali twórcy Brave, ale robili to, wykorzystując nieświadomość użytkowników, co bez wątpienia mija się z etyką. CEO firmy stojącej za przeglądarką tłumaczył, że to tylko błąd, do którego doszło w wyniku niewłaściwego określenia atrybutu autouzupełniania. Badacze raczej w to nie uwierzyli, a „błąd” przy okazji kolejnej aktualizacji usunięto.

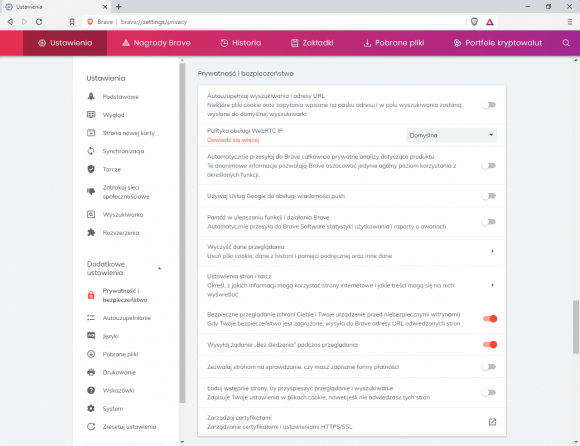

Jeśli mimo przedstawionych wyżej zastrzeżeń, chcecie używać Brave, po pierwszym uruchomieniu zajrzyjcie do ustawień i dopasujcie je do własnego poziomu ryzyka. Warto zapoznać się nie tylko z widoczną na zrzucie ekranu zakładką „Prywatność i bezpieczeństwo”, ale też innymi, bo np. „Wygląd” zawiera kilka opcji dotyczących autouzupełniania, a w zakładce „Strona nowej karty” można wyłączyć wyświetlanie obrazów sponsorowanych. Sekcja „Tarcze” pozwala zarządzać blokadą reklam, skryptów i ciasteczek (przeglądarka standardowo blokuje ciasteczka firm trzecich, co zasługuje na pochwałę). Jeśli natomiast chcecie, by nie śledziły was Facebook i Twitter, umieszczone przez twórców Brave na białej liście, to nie pomijajcie sekcji „Zablokuj sieci społecznościowe” – w przypadku przeglądarki dbającej o prywatność to się może wydać dziwne, ale domyślnie blokuje ona tylko skrypty LinkedIna, inne ochrony trzeba włączyć samodzielnie. Można też rozszerzyć funkcjonalność Brave, instalując wybrane wtyczki z Chrome Web Store, jest to bowiem kolejna przeglądarka bazująca na Chromium. Na koniec warto wspomnieć o obsłudze sieci Tor w trybie prywatnym, co przy rozsądnym korzystaniu może użytkownikowi pomóc w zachowaniu anonimowości.

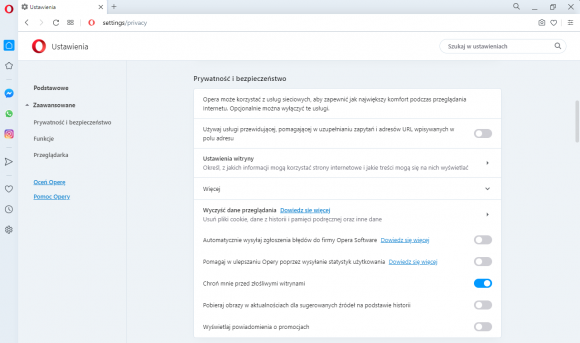

Opera i Vivaldi

Opera wywodzi się z Norwegii i najpierw była rozprowadzana jako trialware, następnie na licencji adware, czyli z reklamami, za usunięcie których trzeba było zapłacić. Dopiero w 2005 r. przeistoczyła się w oprogramowanie w pełni darmowe (freeware), a w 2013 r. zaczęła bazować na Chromium, co z uwagi na znaczne ograniczenie funkcjonalności nie spodobało się wielu użytkownikom – dlatego do 2016 r. równolegle była rozwijana także „klasyczna” wersja tej przeglądarki, oparta na silniku Presto. Przejście na Chromium (i opracowany przez Google silnik Blink), podobnie jak w przypadku Edge, podniosło poziom bezpieczeństwa, ale nie przysporzyło Operze zwolenników wśród osób dbających o prywatność. Serwis Spyware Watchdog umieścił ją w kategorii Rock Bottom – No Privacy (razem z Chrome i kilkoma innymi przeglądarkami o zamkniętym kodzie).

Badacze krytykują Operę m.in. za zbytnią integrację z usługami dostarczanymi przez partnerów – zerknijcie na powyższy zrzut ekranu, na pasku bocznym bez problemu rozpoznacie ikonki Facebook Messengera, WhatsAppa i Instagrama, a zaglądając do konfiguracji, znajdziecie kolejne, należące do Telegrama, rosyjskiego VK (dawniej VKontakte) i Twittera. To może i wygodne, jeśli jednak chcemy ograniczyć ilość zbieranych o nas danych, nie powinniśmy się logować do tych usług z poziomu przeglądarki. Z oświadczenia, które nam przesłał przedstawiciel Opery po publikacji tego artykułu, wynika, że „zakładki są z natury pasywne, więc dopóki nie zostaną kliknięte, to żadne dane nigdzie nie popłyną. (…) Proces logowania się do tych usług, jak i dalszej ich obsługi, realizowany jest w ramach strony internetowej, nie zaś przez UI przeglądarki”. Zapytaliśmy, czy na serwery Opery przesyłane są informacje, z jakich konkretnie usług korzysta użytkownik. Dowiedzieliśmy się, że dzieje się tak w przypadku użytkowników, którzy wyrazili zgodę na wysyłanie anonimowych statystyk, o czym w sekcji Anonymous usage statistics informuje polityka prywatności. Przedstawiciel Opery zapewnił: „nie zbieramy informacji o częstotliwości ani długości korzystania z tych usług, jedynie fakt, czy dany komunikator z paska bocznego był użyty w trakcie sesji browsera czy też nie”. Na pytanie, w jaki sposób Opera ocenia, czy dodanie określonej ikony w pasku bocznym jest dla użytkowników przydatne, otrzymaliśmy odpowiedź: „Na podstawie statystyk opisanych powyżej oraz feedbacku użytkowników na naszym blogu, jak również w mediach społecznościowych i innych portalach”.

Niepokój mogą budzić doniesienia o rzekomej zapaści finansowej Opery. Według firmy Hindenburg Research chińskie konsorcjum, które w 2016 r. zapłaciło Norwegom za przeglądarkę 600 mln dolarów, nie ma dobrego planu jej rozwoju, a obecny CEO spółki stojącej za Operą, zamiast na niej, bardziej się skupia na reklamowaniu innych produktów (jak aplikacja do karaoke) czy nawet na udzielaniu pożyczek, tzw. chwilówek. Stąd już tylko krok do zaniechań zarówno w kwestiach bezpieczeństwa, jak i prywatności – oczywiście, gdyby opisywana sytuacja okazała się prawdziwa, tymczasem Opera wszystkiemu zaprzecza i twierdzi, że opublikowany raport ma na celu obniżenie wartości akcji firmy. Oświadczenie, które do nas dotarło, głosi: „Najważniejsza część raportu Hindenburg Research jest napisana na samym dole drobnym drukiem. Czytamy tam, iż autorzy raportu i ich współpracownicy grają na spadek akcji Opery i w razie gdy rzeczony spadek nastąpi, zarobią duże pieniądze. Tym samym należy mieć świadomość, że nie jest to rzetelny raport sporządzony przez bezstronnego obserwatora, a do zawartych tam informacji należy podchodzić z dużym dystansem”. Osobom zainteresowanym rzeczywistą sytuacją finansową Opery biuro prasowe poleca oficjalne publikacje giełdowe oraz stanowisko firmy w sprawie wspomnianego raportu.

Na razie nie odradzamy więc korzystania z Opery, jeśli komuś ta przeglądarka odpowiada, zalecamy tylko staranne jej skonfigurowanie. Można w niej już np. włączyć usługę DNS-over-HTTPS (DoH), która umożliwia wysyłanie zapytań do serwerów DNS za pośrednictwem szyfrowanego połączenia HTTPS, co zwiększa prywatność użytkowników. Jak w każdej przeglądarce bazującej na Chromium, w Operze również możemy skorzystać z wtyczek dostępnych za pośrednictwem Chrome Web Store, nadal też działa strona Opera Addons.

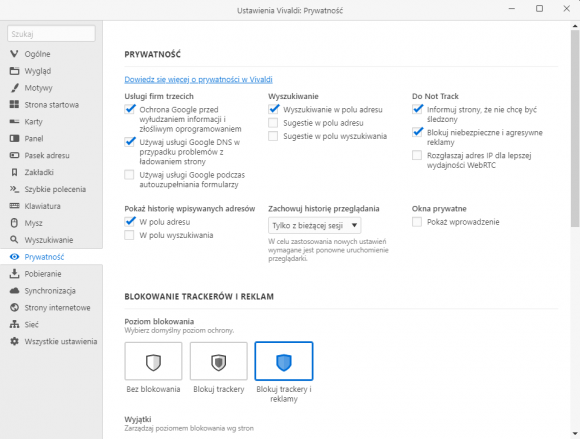

Innym rozwiązaniem dla osób, które przyzwyczaiły się do interfejsu Opery, jest sięgnięcie po przeglądarkę Vivaldi, która wywodzi się od wspomnianej wcześniej wersji klasycznej i zbiera zdecydowanie mniej danych (choć zdążyła już przerzucić się na Chromium). Twórcy serwisu Spyware Watchdog ulokowali ją poziom wyżej niż Operę, czyli obok Firefoksa i Brave. Vivaldi korzysta z usług Google, ale w mniejszym zakresie niż większość przeglądarek, np. zamiast Google Analytics używa Matomo, otwartoźródłowego narzędzia do analizy statystyk (dawniej Piwik). Nie uświadczymy tu także integracji z popularnymi komunikatorami, co z punktu widzenia prywatności jest dobrym posunięciem.

Niby Chrome, ale bez Google

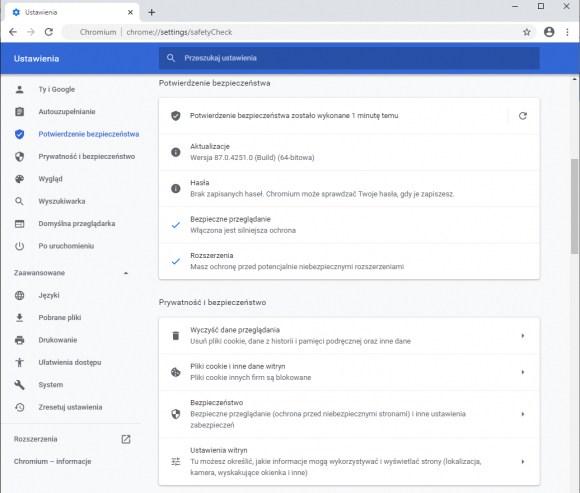

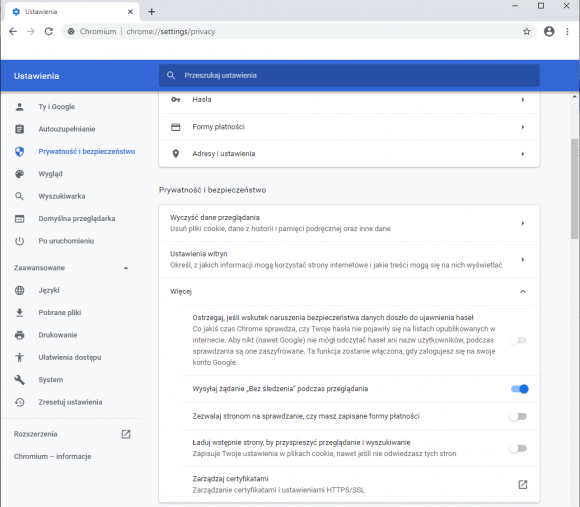

Instalując Chromium w systemie Windows 10, mamy szansę zobaczyć komunikat o tym, że Microsoft Defender SmartScreen zablokował uruchomienie aplikacji, która „może spowodować zagrożenie komputera” – choć na otwartoźródłowym odpowiedniku Chrome opiera się już nawet Edge. Lepiej więc pobrać wersję portable, czyli niewymagającą instalacji. Jeśli korzystaliśmy dotąd z Chrome, to na pierwszy rzut oka nie zobaczymy zbyt wielu różnic. Dopiero grzebiąc w ustawieniach, możemy zauważyć brak niektórych opcji związanych z przesyłaniem danych na serwery Google – Chromium integruje się bowiem z usługami tej firmy w mniejszym stopniu niż Chrome. To dobre z punktu widzenia prywatności, ale niekoniecznie wygodne.

Problem stanowi np. synchronizacja danych użytkownika pomiędzy urządzeniami. Niby możemy tę funkcję włączyć w zakładce „Ty i Google”, w praktyce jednak trafiamy na stronę błędu 404. W Chromium brakuje pewnych kluczy interfejsu Google API, o czym przeglądarka informuje zaraz po uruchomieniu – usunięto je trzy lata temu, zostawiając chętnym furtkę do ich uzyskania (i włączenia synchronizacji), ale dla początkujących użytkowników może to być twardy orzech do zgryzienia.

Innym problemem, który sygnalizowaliśmy w poprzednim artykule z cyklu Podstawy Bezpieczeństwa, jest brak automatycznych aktualizacji, co w przypadku odkrycia poważnych luk może skutkować przejęciem kontroli nad systemem, zanim ofiara dowie się o zagrożeniu i zainstaluje stosowne poprawki. Jeden z naszych Czytelników napisał w komentarzu: „Chromium jest automatycznie aktualizowany w Linuksach. W Fedorze, w Ubuntu (jako snap), w Debianie i Arch Linuksie znajdziemy ten program jako paczkę dostępną w domyślnym systemowym repozytorium, aktualizowaną na bieżąco”. Miał rację, dziękujemy! W innych systemach, np. na Windowsie, nie jest to niestety możliwe, dlatego w tym przypadku polecamy Chromium tylko osobom, które nie zapomną o regularnym aktualizowaniu przeglądarki.

Na uwagę zasługuje także Ungoogled-Chromium, który zgodnie ze swoją nazwą nie przesyła żadnych danych na serwery korporacji z Mountain View i dlatego w serwisie Spyware Watchdog uplasował się w kategorii Top Tier – Best Privacy. Za sprawą łatek opracowanych przez deweloperów Debiana, przeglądarki Iridium i projektu Inox wyłączono wiele funkcji wykorzystywanych przez usługi Google do profilowania użytkowników (jak Google Host Detector, Google URL Tracker, Google Cloud Messaging, Google Hotwording itp.), pozbyto się nawet mechanizmu Safe Browsing, z którego przeglądarki oparte na Chromium z reguły nie rezygnują. Odwołania do stron Google w kodzie źródłowym zastąpiono przekierowaniami do nieistniejącej domeny qjz9zk. Wyjątek stanowi Chrome Web Store – z dostępnych w tym sklepie wtyczek mogą korzystać obie omawiane wersje przeglądarki (twórcy Ungoogled-Chromium polecają uBlock Origin i uMatrix).

Tor Browser – przeglądarka do zadań specjalnych

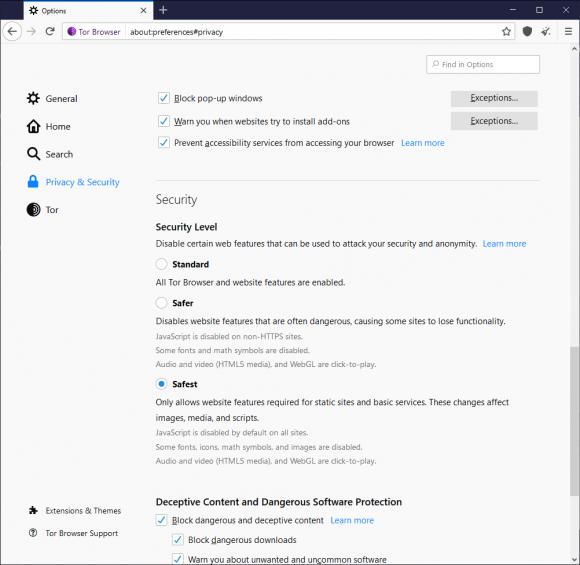

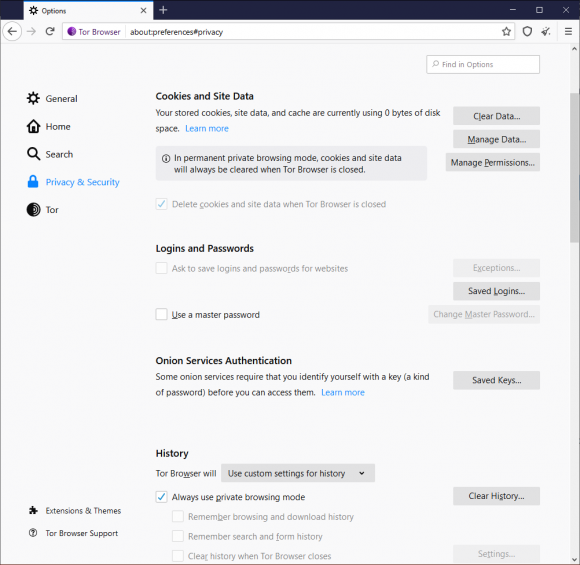

Tor Browser jako jedyny w tym zestawieniu nie bazuje na Chromium. Jego podstawę stanowi Firefox ESR – patrząc na poniższe zrzuty ekranu, łatwo zauważyć podobieństwo. Wybaczcie, że nie zainstalowaliśmy wersji polskojęzycznej. Aby zachować anonimowość w sieci Tor, nie wystarczy używać obsługującej ją przeglądarki, trzeba jeszcze zrezygnować z cech wyróżniających nas w tłumie, np. z wybierania w ustawieniach języka innego niż angielski. Przeglądarki informują odwiedzane strony o swojej konfiguracji, na tej podstawie tworzony jest fingerprint (z ang. odcisk palca), który pozwala stronom z dużym prawdopodobieństwem rozpoznać, czy otwieraliśmy je już wcześniej. Stąd wniosek: im bardziej uniwersalną będziemy mieć konfigurację, tym trudniej będzie potwierdzić naszą tożsamość. Tor Browser reklamuje się jako przeglądarka chroniąca przed fingerprintingiem, konieczne są jednak pewne zmiany w ustawieniach, by rzeczywiście to robił.

Podobnie jak w Firefoksie, możemy tu włączyć jeden z trzech poziomów ochrony – tylko „Safest”, który blokuje uruchamianie JavaScriptu na wszystkich stronach, definitywnie zapobiega tworzeniu fingerprintów (skutkiem ubocznym może być ograniczenie funkcjonalności niektórych stron). W marcu Tor Project naprawił zresztą błąd, który umożliwiał wykonanie napisanego w JavaScripcie kodu mimo włączonego trybu „Safest”. To dobry powód, by zawsze korzystać z najnowszej wersji przeglądarki – Tor Browser, na szczęście, potrafi aktualizować się automatycznie.

Serwis Spyware Watchdog ulokował tę przeglądarkę w kategorii Top Tier – Best Privacy, tak samo jak Ungoogled-Chromium. PrivacyTools z kolei do codziennego korzystania poleca Firefoksa, sugerując, by Tor Browser był używany w sytuacjach, gdy potrzebujemy „dodatkowej warstwy anonimowości”. Ma ją zapewnić m.in. stale aktywny tryb prywatny, w którym przeglądarka nie zachowuje historii odwiedzanych stron i pobieranych plików oraz usuwa ciasteczka w trakcie zamykania programu. Warto jednak pamiętać, że zarówno w przypadku Tor Browsera, jak i każdej innej przeglądarki, tryb prywatny ukrywa naszą aktywność przede wszystkim przed innymi osobami, które używają tego samego sprzętu co my. Nie stajemy się dzięki niemu niewidzialni online – jeśli się odpowiednio nie zabezpieczymy, otwierane strony dalej będą śledzić naszą aktywność. W przypadku przeglądarek innych niż Tor Browser poczynania użytkowników w trybie prywatnym mogą monitorować także dostawcy usług internetowych i pracodawcy udostępniający służbowe komputery. Jeśli użyjemy Tor Browsera, to ukryjemy przed dostawcą i pracodawcą nasze działania w sieci, ale nie sam fakt połączenia z Torem. Żeby i to utajnić, musielibyśmy przed uruchomieniem przeglądarki skorzystać z VPN-a – a wtedy ujawnimy fakt korzystania z VPN-a.

Tryb prywatny nie chroni też przed złośliwym oprogramowaniem, na które możemy natknąć się w sieci – powinniśmy więc w ustawieniach włączyć „Deceptive Content and Dangerous Software Protection”. Warto też wspomnieć o dwóch domyślnie zainstalowanych wtyczkach: NoScript pozwala na selektywne blokowanie skryptów tworzonych w JavaScripcie i apletów Javy, Silverlighta oraz Flasha, natomiast HTTPS Everywhere – zgodnie ze swoją nazwą – wymusza na przeglądanych stronach stosowanie szyfrowanego protokołu HTTPS. Inne wtyczki możemy pobrać ze strony Firefox Add-ons.

Podsumowanie

Wybór przeglądarki idealnej nie jest prostym zadaniem. Najczęściej stajemy przed trzema potencjometrami – bezpieczeństwo, prywatność i wygoda. Problem polega na tym, że w większości przypadków nie da się wszystkich ustawić na maksimum. Oto propozycja dla kilku profili użytkowników:

- wygodnicki (ma działać, mieć dużo wtyczek, synchronizować wszystko ze wszystkim i być automatycznie aktualizowane): Chrome lub Firefox,

- nieświadomy (a co to jest przeglądarka?): Chrome, Firefox lub Edge,

- fanatyk (Apple najlepsze!): oczywiście Safari,

- prywaciarz (może być wolno, ale żeby nikt nie wiedział, kim jestem): Tor Browser,

- paranoik (wolę, żeby nic nie działało, niż żeby komputer miał kiedykolwiek wysłać choć 1 pakiet do Google i sam sobie wszystko skonfiguruję): Ungoogled-Chromium,

- tekściarz (tryb graficzny to zło): Lynx lub Elinks.

Dla zachowania pełnej przejrzystości: Patronem cyklu jest Aruba Cloud. Za opracowanie i opublikowanie tego artykułu pobieramy wynagrodzenie.

Komentarze

Ciekaw jestem kiedy polscy „eksperci” zrozumieją dlaczego ie jest jeszcze używane. No ale może kiedyś któryś ekspert będzie pracował dla dużej firmy.

Ano niestety. Masy sprzętu i systemów nie skonfigurujesz bez IE.

Jak MS wywali IE z Windowsa, to pewnie się okaże, że połowa systemu zniknęła.

co nie odpowiada brave? to co w każdym klonie chromium: jest po prostu bezużyteczny

a quantumfox z każdym wydaniem jest bliżej tego poziomu

szkoda,że rynek przeglądarek to takie bagno, ale jest jak jest i lepiej niż wpadać w paranoję i instalować coś bezwartościowego po prostu poprawnie skonfigurować uBO w Waterfoksie Classic i przeglądać sieć komfortowo i bezpiecznie (najbezpieczniej w ogóle nie pobrać podejrzanego kodu, prawda?)

Trochę Safari potraktowaliście po fanbojowemu. A przecież to domyślna przeglądarka systemowa, która działa też na telefonie i ma z nim synchronizację, a przy tym nie jest taka jak Internet Explorer, by szukać alternatyw. ;-)

> a przy tym nie jest taka jak Internet Explorer, by szukać alternatyw. ;-)

Pod względem kompatybilności ze standardami Safari to trochę taki Internet Explorer naszych czasów. Nie w tej samej skali, w dużo mniejszej, ale jednak. To, że tego nie widzisz, wynika jedynie z tego, że programiści tworzący witryny muszą włożyć dodatkowy czas pracy w to, żeby coś, co w pozostałych przeglądarkach już działa, zadziałało jeszcze w Safari.

Z tego, co wiem, to na Safari np. brak wyższych rozdzielczości na YT. Być może pod względem bezpieczeństwa Safari tak bardzo nie ustępuje, ale pod względem kompatybilności — już tak.

A Palemoon nie ma za dużo problemów z bezpieczeństwem? ;)

„Jeśli użyjemy Tor Browsera, to ukryjemy przed dostawcą i pracodawcą nasze działania w sieci, ale nie sam fakt połączenia z Torem. Żeby i to utajnić, musielibyśmy przed uruchomieniem przeglądarki skorzystać z VPN-a – a wtedy ujawnimy fakt korzystania z VPN-a.”

autor/ka chyba zapomniał/a o funkcji mostków obfs4 w tor browser…

Mostki wbudowane w Tor Browsera, pozwalają nawiązać połączenie w sieciach które rozpoznają i blokują specyficzny ruch jaki generuje Tor (Wielki Firewall w Chinach, sieci ISP w opresyjnych państwach takich jak Syria, Iran, itp.). Sprawiają że ruch z Tora wygląda jak zwykły ruch HTTP/HTTPS – w ten sposób oszukują wszelkie zapory, itp.

Nie można porównywać Torowego mostka z VPNem włączonym przed nawiązaniem ruchu z Torem i dającym odmienny poziom anonimowości.

@Duży Pies

Jasne że VPN i mostki to dwie różne rzeczy, ale jeśli służby danego kraju nie znają adresów mostków, to trudniej im stosować atak polegający na korelacji ruchu „to the guard node” i „from the exit node”, bo nie wiedzą, że dana osoba połączyła się z Torem. Pod tym względem mostek jest podobny do VPN-a, który też utrudnia korelację połączeń Tor.

Poprawcie mnie w razie gdy nie mam racji w tym co napisałem.

Można wykryć mostki obfs4 (hackerfactor: Finding Bridges) i śledzić ich użytkowników (hackerfactor: Tracking Bridge Users). Tor Project przez lata to ignorował.

Artykuł wspomina o automatycznych updateach ungoogled chromium na linuksie poprzez package managera – jak idziemy w tą stronę to na Windowsie w Chocolatey (package manager dla Windows) też się da ustawić auto updates.

Z tego co pamietam rozwój Opery Presto zatrzymał się w 2013 roku, z wyjątkiem wersji Win, która jedynie dostała kilka łatek bezpieczeństwa do 2016 roku. Natomiast Vivaldi od samego początku bazował na silniku chromium/blink, ale interfejs użytkownika był wzorowany na Operze Presto. Vivaldi nie zawierał żadnego kodu z Opery Presto. Dla zachowania większej higieny polecam systemy operacyjne typu LiveCD.

Mam jedno poważne zastrzeżenie do artykułu – w rozdziale dotyczącym Tor Browser pojawiło się stwierdzenie, że „Inne wtyczki możemy pobrać ze strony Firefox Add-ons.”.

Nie powinno się pobierać zewnętrznych dodatków do Tor Browsera – głównie ze względu na możliwość łatwiejszego fingerprintingu. Do tego dochodzi zwiększony wektor ataku (dodatki od luk wolne nie są) oraz to, że dodatek sam w sobie może zawierać złośliwy kod.

Prawda . Ustawień Vidalii nie ruszamy. Nie instalujemy żadnych dodatków . Zostawiamy wszystko na ustawieniach domyślnych (oprócz security level).

Autorzy Tor fingerprinting ograniczać się starają, nierealne lecz jest zlikwidowanie wszystkich wektorów jego. Do zastosowań krytycznych Tails lub Whonix używamy. Vidalia wiele unikalnych parametrów systemu-gospodarza przepuszcza.

> Ustawień Vidalii nie ruszamy.

> Nie instalujemy żadnych dodatków .

„Vidalia”?

Tak nazywał się launcher Tor Browsera dobrych kilka lat temu.

> Vidalia wiele unikalnych parametrów

> systemu-gospodarza przepuszcza.

Parametry unikalne jakie na myśli masz?

A jak ma się kwestia zwolnień w dziale bezpieczeństwa w Mozilli, a sam Firefox…?

+1

Poruszony temat Opery, muszę więc coś dodać. Może coś się zmieniło (nie dotykam już tego syfu), ale 2 lata temu w wersji na Windowsa kliknięcie domyślnej zakładki do bodajże RTV Euro AGD zamiast prowadzić bezpośrednio na stronę sklepu, na co wskazywałby nawet adres widoczny po wejściu w edycję zakładki, najpierw wchodziło na stronę bodajże tradedoublera (biała strona, pewnie tylko zliczanie i może zbieranie pewnych informacji) i dopiero przekierowywało na stronę sklepu.

Idźmy dalej – Opera na Androida (tak, oficjalna apka, nie pomyliłem się) – podmiana ekranu blokady na jakiś syf z odnośnikami do stron typu onet. Powiedzmy, że z 3 lata temu.

Postanowiłem sobie – nigdy więcej nic wspólnego z „Operą”.

@Paweł

Dzięki że to napisałeś, też miałem podobne złe doświadczenia z Operą i myślałem że to tylko u mnie ;)

Ja akurat lubię Operę, ale Operę… Mini. Taką na telefony be Androida,z obsługą J2ME. Jakby nie Opera Mini, to byłyby internetowo bezużyteczne.

Przy Operze brakuje opisu jej funkcjonalności nazwanej „VPN” przez twórców Opery, która jest tylko przekierowaniem ruchu z – tylko! – Opery na serwer proxy, dający jakiś tam mały stopień anonimowości.

.

Brakuje opisu rzadko używanej przeglądarki JonDoFox oferującej anonimowość i korzystającej z własnej sieci anonimizującej:

https://anonymous-proxy-servers.net/en/jondofox.html

https://anonymous-proxy-servers.net/en/jondo.html

.

Warto byłoby dodać też jakiś akapit o SeaMonkey. Bo w nim też jest przeglądarka webowa. To dość rzadko używany pakiet, ale ostatni released (v.2.53.3) jest datowany na lipiec 2020. Kiedyś go krótko używałem, nawet nieźle działał.

.

Na upartego można by też dodać zdanie o kliencie poczty Thunderbird. Bo nim też można przejrzeć stronę internetową (ma wbudowany ten sam silnik co Firefox). To dość ciężkie przeglądanie, ale da się.

.

Pani Anno, dzięki za bardzo ciekawy i dobrze przygotowany artykuł.

Przeczytałem i wydrukowałem go sobie.

A co z przeglądarką Iridium? Też zdaje się jest polecana jako bezpieczna i dosyć anonimowa.

Sama się nie uaktualnia, ostatnia wersja z kwietnia tego roku, po uruchomieniu nie różni się niczym od innych na silniku chromium… słabo jak na współczesny produkt.

Zwłaszcza ten kwiecień nie porywa, bo sam silnik jest bardzo często aktualizowany. Od kwietnia to już n-razy. Brave w tym czasie miał kilkanaście apdejtów, a były i takie, że sam silnik był tylko apgrejdowany. Iridium szału nie zrobi z takim podejściem programistów. Przeglądarka to taki program, który ma działać z pudełka i użytkownik nie ma pamiętać o aktualizacji. 90% nie będzie pamiętało. To jednak jeden z najważniejszych programów w komputerze, zaraz po systemie operacyjnym.

Tak trzeba ręcznie aktualizować.

Ale w odróżnieniu od Brave faktycznie nie pozwala na zapisywanie ciasteczek i całej reszty.

Za każdym razem jak otwieram sesję, tu muszę zamykać zgody RODO i cookies. Tak samo z wyszukiwarką, każdorazowo żąda zgody na regulamin.

A Brave? Pamięta ciastka, loginy, nie wylogowuje ze stron nawet po miesiącu. Ba na nowej zakładce ma licznik zablokowanych trackerów i ads. I teraz najlepsze. Miałem otwartą tylko jedną pustą zakładkę, gdzie ten licznik cały czas szedł w górę. Co niby blokował skoro nic nie było otwarte?

Kolego, moim celem nie jest dyskusja lepsze Iridium czy Brave, poddałem tylko w wątpliwość używanie przeglądarki, gdzie ostatnia stabilna wersja pochodzi z kwietnia, co nijak ma się do bezpieczeństwa.

A dodatkowo przejrzałem sobie tę stronę https://github.com/iridium-browser/tracker/wiki/Differences-between-Iridium-and-Chromium i widzę, że ma jedynie domyślnie powyłączane opcje, które rozsądnie jest mieć powyłączane co i w Brave jest zrobione, lub da się zrobić w menu ustawień.

Do tego brak wersji mobilnej, brak synchronizacji, a Brave dodatkowo obsługuje sieć TOR. Nie widzę też na ich stronie jakiegoś forum, gdzie społeczność i deweloperzy na bieżącą by się kontaktowali. Sprawdź sobie Brave czy Operę, co się dzieje na ich forach.

Kasowanie ciasteczek w Brave oraz ich zapamiętywanie i kasowanie po skończonej pracy również jest konfigurowalne z menu, dwa kliknięcia. Podobnie loginy, hasła i inne rzeczy – można wyłączyć.

Bloker działa bardzo skutecznie (a można go jeszcze wzmocnić), a dlaczego licznik szedł Ci w górę, raczej nie wywróżę. Mnie nic takiego nie spotkało.

W każdym razie przede wszystkim ze względu na opieszałość w rozwoju przeglądarki Iridium jest ona dla MNIE zupełnie poza zainteresowaniem i trudno polecać coś takiego.

Z tego samego powodu odszedłem swego czasu od Cent Browsera, bo potrafili przez pół roku nic nie robić (mało ludzi, rozumiem, ale co mnie to obchodzi?). A i teraz, kiedy wszedłem na ich stronę, to widzę wersję przeglądarki z kwietnia, a wcześniej z grudnia 2019. Nie do przyjęcia w przypadku tak ważnego programu.

Rozumiem, że z jakiegoś powodu Iridium ma u Ciebie plusy i jesteś zadowolony, ale dla mnie ma same minusy w porównaniu do tego, czego używam obecnie. Wróżę jej niebyt.

Dużo jest takich programów, opartych o chromium, które chcą być przeglądarkami (może łatwo się używa tego silnika, nie wiem), ale zapału, czasu i ludzi autorom nie wystarczy. Przeglądarka to nie zabawka, trzeba mieć zasoby do stworzenia i utrzymania liczącego się produktu.

Dlaczego Paweł Wyleciał z Read team? Wydaje się być specjalistą..

Dobra, przepraszam, nie mogłem się powstrzymać :-)

to nie tłumaczy buractwa

Obawiam się, że „nie mogłem się powstrzymać” doskonale tłumaczy buractwo.

> Dobra, przepraszam, nie mogłem się powstrzymać :-)

Możesz jaśniej?

O co tu chodzi??

Autorka zapomniała wspomnieć, że prawdziwi programiści do przeglądania Internetu używają Emacsa, który jest najbezpieczniejszy.

chyba tylko rms ma takie nawyki :)

Czyli jednak Brave. Używam od ok. 2 lat. Jestem zadowolony. Udział we wszelkich coinach można wyłączyć, także BAT jest opcjonalny. Właściwie opcje prywatności są bardzo rozbudowane i jasno pokazane w menu, nie ma się na czym zaciąć.

Przeglądarka stabilna, aktualizowana, z dużą społecznością, szybka, ufam, że bezpieczna (mam dodatkowe wtyczki Privacy Badger, DuckDuckGo Privacy Essentials) a według niejednego testu jednak godna zaufania. Na razie zostanę przy niej, bo nie lubię zbyt częstych zmian przeglądarek. Lubię stałość w tej materii. Przeglądarkę zmieniam tylko wtedy, gdy coś zaczyna być nie po mojej myśli z jej rozwojem i w ciągu ostatnich kilkunastu lat zrobiłem to kilka razy.

Wygląda spoko. Jednak ma za dużo dodatków jak na mój gust, typu jakiś portfel, którego nie chcę, reklamy, napiwki. To są zawsze dodatkowe kawałki kodu z potencjalnymi błędami i zasobożerne. Dopiero po długim czasie zorientowali się, że jeśli ktoś nie używa BAT, to i tak chodzi mu w tle proces zjadający kilkaset MB pamięci. Poprawili, ale co jakiś czas są różne niespodzianki. A user agenta na Androidzie wciąż nie chcą zmienić tak, żeby utrudnić profilowanie. Ważne, że działa podstawowa funkcja, czyli napędzanie kasy.

A lepsza alternatywa to…?

Na Androida – Bromite (dostępny w F-Droid). Na desktopie nie widzę obecnie nic lepszego niż Brave (przy wszystkich jego wadach).

Na Androidzie też mam Brave, a zwłaszcza od czasu jak znowu działa synchronizacja, bo to przydatna rzecz.

Ale sprawdzę Bromite.

Trafiłem jeszcze na taką ciekawostkę jak Pale Moon, podobno bardzo spoza mainstreamu i alternatywna, ale solidna. Taki dawny Firefox, zanim kilka lat temu wszystko się w Mozilli posypało i solidna przeglądarka stała się polem eksperymentalnym do eksperymentów wszelkich, głównie cierpliwości jej użytkowników.

Zobaczymy, co szkodzi spróbować. Poużywam, skonfiguruję pod siebie jak lubię, może to będzie coś warte.

@michu

Co masz na myśli pisząc „posypało”?

Uważasz że Quant, nowy silnik Firefoksa napisany w języku Rust, jest gorszy od poprzedniego? Czy może jakieś inne zmiany oceniasz negatywnie?

Mi nowy silnik przypadł do gustu, przeglądarka działa zdecydowanie sprawniej.

@Darek

Odpowiadając na Twoje pierwsze pytanie: dla mnie przygoda z FF skończyła się jakieś 5-6 lat temu. Przeglądarka zaczęła być przede wszystkim niestabilna. Mając kilkadziesiąt otwartych kart miałem po 2 wysypy dziennie. Nie do przyjęcia. Po drugie mułowata, nie miała szans ze Slimjetem, którego zacząłem wtedy próbować.

Nie jestem programistą i rodzaj silnika nie ma dla mnie znaczenia, tylko jakość działania.

Bardzo mnie to zabolało, bo przyzwyczajam się do programów i jak nie muszę to nie zmieniam, szkoda mi czasu na zmienianie czegoś co działa dobrze. Ale nie dało się. Obcowanie z tym programem kosztowało mnie sporo nerwów i traciłem czas.

Odpowiadając na Twoje drugie pytanie:

Już wtedy ludzie zarządzający Mozillą (o czym jeszcze nie wiedziałem, widziałem tylko coraz słabszą jakość oprogramowania) mieli zagwozdkę – czy z przeglądarki zrobić światopoglądowy manifest o równości (co nie przeszkadzało im zwalniać ludzi za PRYWATNE poglądy), czy walczyć jednak o jakiś fragment rynku przeglądarek dla siebie?

Przy okazji tego artykułu trafiłem na inną, interesującą stronę:

https://digdeeper.neocities.org/

i ciekawy artykuł:

https://digdeeper.neocities.org/ghost/mozilla.html#intro

Zamiast robić robotę i oprogramowanie to zajmijmy się promocją stylu życia. Nie idzie to w parze ani z moim światopoglądem, ani podejściem do pracy. Staram się nie wspierać swoimi pieniędzmi czy czasem żadnej firmy, która oprócz swoich produktów wciska też „równość po naszemu”. Ale nie będę tu wchodził w szczegóły, bo to bez znaczenia. Jeśli chodzi o pracę to lubię podejście „rób swoje i nie pieprz bez sensu”, a ideologię i styl życia eksponuj w czasie prywatnym. Tak się pracuje znacznie lepiej i środowisko pracy jest zdrowsze, równiejsze. Tu nie ma miejsca na rozpychanie się ze swoją osobowością, bo ludzie są różni i każdy musi z czegoś zrezygnować, żeby dało się żyć na tak małej przestrzeni.

I w związku z tym nie mam bladego pojęcia jak na FF wpływa nowy silnik, ponieważ nie używam od lat i nie będę. Czytam jednak newsy na temat oprogramowania, komentarze i wiem, że z FF nie jest lepiej niż było. Trwa upadek, który trochę zajmie, bo ekipa siedziała na wysokim koniu. Moim zdaniem, szkoda czasu. Jest w czym wybierać. Czasy Firefox vs. Internet Explorer dawno minęły.

@michu

Ja również pamiętam przed laty gdy Firefox był czymś o niebo lepszym od IE. Pamiętam też, gdy zaczął mulić (chociaż nie przypominam sobie, żeby się wysypywał). Ale…

> nie mam bladego pojęcia jak na FF wpływa nowy

> silnik, ponieważ nie używam od lat i nie będę.

> (…) wiem, że z FF nie jest lepiej niż było

… nowy silnik zmienił wszystko i dzisiaj znów siedzę na FF. Dlatego polecam wypróbować zarówno FF, jak i Brave.

Nawiasem mówiąc, Chrome nie wchodzi w grę w ogóle, bo to tak naprawdę agresywne spyware od Google’a z dodatkową funkcją – trzeba przyznać że przyjemnego, na swój sposób zabezpieczonego i stabilnego – przeglądania.

Słusznie odwołujesz się do https://digdeeper.neocities.org/, uwagi autora na temat przeglądarek jak i w ogóle całą tę stronę, na pewno warto dokładnie przeczytać i uważnie rozważyć. (naprawdę, nie będzie to stracony czas!). Nie trzeba jednak dość do tych samych wniosków. Tak czy inaczej, raz jeszcze: strona *bardzo* warta odwiedzenia.

To trudne pytanie, bo trudno o coś lepszego. Teraz testuję Vivaldi i jak dla mnie jest spoko. Na Androida warto wypróbować Privacy Browser. Ma mnóstwo opcji i nieźle można ją przystosować.

Chromium należałoby rozpatrywać z uwzględnieniem systemu operacyjnego, jeśli w ogóle chcemy brać tę przeglądarkę pod uwagę. O ile – jak jest wspomniane w artykule – Linux otrzymuje automatyczne aktualizacje bezpieczeństwa, to jest jeszcze jeden aspekt – stabilność. Cały projekt Chromium to developerka silnika, przeglądarka jest niejako skutkiem ubocznym i w ogóle nie ma cyklu wydawniczego wersji stabilnych – są po prostu snapshoty. Nie chodzi nawet o bezpieczeństwo, a o stabilność. O ile do dystrybucji Linuksa trafiają w miarę stabilne, przetestowane, raczej bezproblemowe snapshoty (wnioskuję na przykładzie Debiana), o tyle na macOS czy Windows użytkownik jest zdany na samodzielny wybór i testy.

Użytkowniom Linuxa polecam sprawdzić qutebrowser, zwłaszcza ludziom pracującym głównie klawiaturą (i3, vim etc).. a biorąc pod uwagę co Mozilla chce zrobić z FF niedługo może okazać się jedyną sensowną alternatywą.. a tu link do info o zmianach w FF https://www.ghacks.net/2020/01/06/please-mozilla-dont-touch-the-user-js-functionality-in-firefox/

Z Firefoksa powoli trzeba się ewakuować… Mozilla w tej chwili jest zbyt zajęta propagowaniem lewackiego obłędu, żeby zajmować się oprogramowaniem (zobaczcie ich blogi, Twittera, etc.). Właściwie wszystko, za co się ostatnio zabierają, potrafią zepsuć: tragiczny FF 79+ na Androida, Thunderbird 78 z działającymi zeroma dodatkami, zamknięta usługa Firefox Send, zerowy rozwój Lockwise na Androidzie i iOS. Do tego dochodzi zwolnienie w tym roku już 320 osób (70 na początku roku i 250 niedawno) – oczywiście według takich kryteriów, aby broń Boże nie naruszyć parytetów rasowych, seksualnych i płciowych.

Może nie zaraz obłędu, ale jednak ideologii. Mozilla od samych początków brnęła w lewicowe klimaty i symbolikę, wystarczy popatrzeć na ich starsze grafiki. Za twoją radą poczytałem bloga i chyba rzeczywiście zajmują się za bardzo ideologią zamiast technologią. Cytat z bloga z czerwca:

„What we build: Our outreach with our products

Educating ourselves is how we can begin dismantling systemic racism, and to do that we started with surfacing content via Pocket through Firefox. These collections of works by Black writers and thought leaders are being distributed through our Pocket product with companion promotion through Firefox product messaging. It was new for us to use our products in this way.”

https://blog.mozilla.org/blog/2020/06/18/first-steps-toward-lasting-change/

Nawet ze swoich produktów robią użytek ideologiczny. Chyba czas się pożegnać z FF.

Faktycznie – zaangażowanie ideologiczne twórców oprogramowania to najważniejszy element wyboru. Guzik mnie to obchodzi, co ktoś na potrzeby marketingu robi, interesuje mnie produkt. Tyle w temacie

@Duży_Pies:

Panie Psie, Chiny nie blokują „specyficznego” ruchu tylko ipiki torowe są publicznie dostępne. Jeżeli pobierasz adres mostka ze strony tor project to ktoś może się pokusić i również je spróbować skatalogować. O ile się orientuję to w Chinach stosuje się domain fronting do połączeń z torem, ale pewny nie jestem. Jak wchodzisz na stronę która nie lubi tora to ona nie rozpoznaje „specyficznego” ruchu tylko ma liste ipików torowych która jest apdejtowana i na sztywno wrzucona do waf’a który ci wyświetli jakiś mądry komunikat, że używasz tora i żebyś sobie poszedł.

Lista nodów z flagami:

https://pastebin.com/GZT1kWZy

Albo taka do łatwego zaimportowania do wafa albo fw.

https://check.torproject.org/torbulkexitlist

Dodam jeszcze, że twórcy mostków niejednokrotnie wykazują się nieodpowiedzialnością.

Przykładowe mostki które dostałem właśnie ze strony tor project:

obfs4 2.202.119.232:41902 9BA4CF70177E315D0F1CBF2DC8DED4FF761A5AB6 cert=8ru1uyWl5C1w9r/+BQ1TArNVzAEahiNTZUIUdNIcPxg3lrgl+y7NnoiH5Bt+j7aivw2uAQ iat-mode=0

obfs4 185.220.101.183:12346 C1F88557EA8F48FAB7BD9824368AA2E921DA7274 cert=p9L6+25s8bnfkye1ZxFeAE4mAGY7DH4Gaj7dxngIIzP9BtqrHHwZXdjMK0RVIQ34C7aqZw iat-mode=0

obfs4 172.245.205.173:34703 0C6D6FD32104742F8F0E3D4FCC79D5F3E0F60362 cert=r3TNctmPbh9mu6f0Qibl13B7KwYl0hQkkCXk+xbuIKw5qf/ShlqQT6TZyTViZb6eQajFcA iat-mode=0

Wrzuć sobie 185.220.101.183 w przeglądarkę xD

Zobacz tego: https://www.shodan.io/host/2.202.119.232 (oflagowany jako serwer tor)

Ktoś to na bank kataloguje.

Co do plugina obfs4 i jego działania to odpal sobie tcpdumpa i zrzuć swoją rozmowę z serwerem. Nie wygląda to na naturalną korespondecję xD

Dobry mostek to własny mostek. Gdzieś u amazona czy jakiegoś innego normalnego dostawcy.

Oczywiście że w Chinach blokuje się Torowe IP będące w ogólnodostępnym katalogu mostków. Ale jak już wspominałem, sieci ISP w opresyjnych państwach, np. w Chinach – właściwie to aktywne urządzenia tych sieci – potrafią także rozpoznawać specyficzny ruch jaki generuje sieć Tor. Taki ruch rozpoznają niektóre komercyjne (droższe) zapory. Rozmawiałem z osobą która ma takie urządzenie w sieci którą zarządza, gdzie oprócz rozpoznawania ruchu Torowego, także rozszywają SSL :D

Co do Wielkiego Firewalla w Chinach, wiem tylko że Chinole gmyrają w nim nieustannie. Bo całkowicie odciąć od świata się nie mogą. Niektóre komercyjne VPNy działają na nim, osobna sprawa jak długo i w jaki sposób (bezpiecznie?) tunelują ruch.

Twoja wypowiedź nie stoi w sprzeczności z tym co pisałem. Dzięki za ciekawy komentarz.

Psisko pozdrawia z Tora, bez mostków :)

> rozszywają SSL

Nie jest to proste nawet przy zwykłym szyfrowanym połączeniu.

A już zupełnie nie wiem jak to zrobią skoro sieć cebulowa szyfruje warstwami.

Czy twierdzisz że udaje mu się rozpruć trzy warstwy SSL?

Nieprecyzyjnie się wyraziłem. Miałem na myśli „rozszywanie SSLa przy zwykłym szyfrowanym połączeniu”. Mowił mi to człowiek który zarządza takimi sieciami, gdzie pracują urządzenia rozpoznające ruch z Tora lub zwykły ruch szyfrowany SSLem.

Protokół Torowy domyślnie uruchamia 3 węzły w routingu dla nawiązanego połączenia. Ale można ręcznie zwiększyć ilość tych węzłów. Co znacząco zwiększa i tak już sporą anonimowość jaką daje Tor.

Gdyby udało się rozszyć co najmniej 3-warstwowe szyfrowanie z sieci Tor, byłoby już o tym głośno. Czytalibyśmy o tym w porannych wiadomościach :D

korekta, miało być:

„gdzie pracują urządzenia rozpoznające ruch z Tora lub zwykły ruch szyfrowany SSLem, którego to SSLa potrafią rozszyć”

Już późno, Psisko jest zmęczone i się myli xD

https://pastebin.com/RXfTQgLz

sudo bash script.sh

gdzie ip to publiczne ip serwera, listener to port nasłuchujący a or port to or port ;) Własny mostek w 1.5 minuty. Niech psisko używa, bo przyjdzie kot i ugryzie w łapkę. Koty są sprytniejsze.

twoje zachowanie jest irracjonalne. z jednej strony twierdzisz że ktoś monitoruje ruch sieciowy. z drugiej strony ujawniasz bardzo specyficzny sposób w jaki łączysz się z internetem, a nawet dokładne adresy IP z którymi cię połączyło

pardon:

sudo bash script.sh ip listener orport

Bardzo pobieżny artykuł. Nie ma dobrych przeglądarek opartych o Chrominium: SRIron i Slimjet, tą pierwszą mam na stałe swoich windowsach. Na Androida z kolei polecam produkt.. Microsoftu ponieważ działa na nim najlepiej, zdecydowanie lepiej niż np Firefox. A żeby coś odradzić to UC Browser instalowany masowo w telefonach z Chin. Jest szybka ale dla mnie ma zerowy poziom zaufania. Odinstalowałem od razu.

Niezręcznie: 'nie ma’ miałem na myśli w artykule bo tak w ogóle to są :)

Nie zgadzam się ze zmianą ustawień tor browser. Ideą jest nie wychylanie się z tłumu (jak np. użytkownicy Tails z domyślną konfiguracją).