Wpisy z tagiem "ESET"

Archiwum

- listopad 2024

- październik 2024

- wrzesień 2024

- sierpień 2024

- lipiec 2024

- czerwiec 2024

- maj 2024

- kwiecień 2024

- marzec 2024

- luty 2024

- styczeń 2024

- grudzień 2023

- listopad 2023

- październik 2023

- wrzesień 2023

- sierpień 2023

- lipiec 2023

- czerwiec 2023

- maj 2023

- kwiecień 2023

- marzec 2023

- luty 2023

- styczeń 2023

- grudzień 2022

- listopad 2022

- październik 2022

- wrzesień 2022

- sierpień 2022

- lipiec 2022

- czerwiec 2022

- maj 2022

- kwiecień 2022

- marzec 2022

- luty 2022

- styczeń 2022

- grudzień 2021

- listopad 2021

- październik 2021

- wrzesień 2021

- sierpień 2021

- lipiec 2021

- czerwiec 2021

- maj 2021

- kwiecień 2021

- marzec 2021

- luty 2021

- styczeń 2021

- grudzień 2020

- listopad 2020

- październik 2020

- wrzesień 2020

- sierpień 2020

- lipiec 2020

- czerwiec 2020

- maj 2020

- kwiecień 2020

- marzec 2020

- luty 2020

- styczeń 2020

- grudzień 2019

- listopad 2019

- październik 2019

- wrzesień 2019

- sierpień 2019

- lipiec 2019

- czerwiec 2019

- maj 2019

- kwiecień 2019

- marzec 2019

- luty 2019

- styczeń 2019

- grudzień 2018

- listopad 2018

- październik 2018

- wrzesień 2018

- sierpień 2018

- lipiec 2018

- czerwiec 2018

- maj 2018

- kwiecień 2018

- marzec 2018

- luty 2018

- styczeń 2018

- grudzień 2017

- listopad 2017

- październik 2017

- wrzesień 2017

- sierpień 2017

- lipiec 2017

- czerwiec 2017

- maj 2017

- kwiecień 2017

- marzec 2017

- luty 2017

- styczeń 2017

- grudzień 2016

- listopad 2016

- październik 2016

- wrzesień 2016

- sierpień 2016

- lipiec 2016

- czerwiec 2016

- maj 2016

- kwiecień 2016

- marzec 2016

- luty 2016

- styczeń 2016

- grudzień 2015

- listopad 2015

- październik 2015

- wrzesień 2015

- sierpień 2015

- lipiec 2015

- czerwiec 2015

- maj 2015

- kwiecień 2015

- marzec 2015

- luty 2015

- styczeń 2015

- grudzień 2014

- listopad 2014

- październik 2014

- wrzesień 2014

- sierpień 2014

- lipiec 2014

- czerwiec 2014

- maj 2014

- kwiecień 2014

- marzec 2014

- luty 2014

- styczeń 2014

- grudzień 2013

- listopad 2013

- październik 2013

- wrzesień 2013

- sierpień 2013

- lipiec 2013

- czerwiec 2013

- maj 2013

- kwiecień 2013

- marzec 2013

- luty 2013

- styczeń 2013

- grudzień 2012

- listopad 2012

- październik 2012

- wrzesień 2012

- sierpień 2012

- lipiec 2012

- czerwiec 2012

- maj 2012

- kwiecień 2012

- marzec 2012

- luty 2012

- styczeń 2012

-

10.12.2021

Sandboxing w chmurze, czyli jak wykrywać nowe zagrożenia6

W wyścigu zbrojeń między producentami antywirusów a twórcami wirusów ciągle nie ma oczywistych zwycięzców. Szczególnie w przypadku nowych zagrożeń ich identyfikacja jest dużym wyzwaniem. Jak zatem być o krok przed...

-

05.04.2021

Instalować czy kasować? Pomagają czy narażają? O antywirusach słów kilka18

Rzadko jaka kategoria narzędzi z obszaru bezpieczeństwa budzi aż takie kontrowersje i dzieli ekspertów. Czy narażają nas na większe ryzyko niż to, przed którym nas chronią? Czy ich używanie ma...

-

17.10.2018

Nowe ataki na infrastrukturę krytyczną, z Polską na celowniku włamywaczy6

Choć w Polsce nie doświadczyliśmy jeszcze skutków wyłączenia prądu czy wysadzenia rurociągu przez komputerowych włamywaczy, to nie znaczy, że sieci dostawców usług krytycznych nie są na celowniku hakerów. Ślady kolejnej...

-

25.05.2018

Klienci PKO BP, BZ WBK, mBanku, ING i Pekao na celowniku nowego malware34

W sieci pojawiło się niedawno nowe złośliwe oprogramowanie, które za cel obrało sobie konta klientów pięciu największych polskich banków. Metody jego działania są dość kreatywne, a jego twórcy bardzo pracowici....

-

29.02.2016

ESET trochę zwariował37

Programy antywirusowe ESETa mają błąd w najnowszej bazie danych i alarmują o infekcjach na niewinnych stronach. Potrafią ostrzegać przed atakami na przykład na stronach Allegro, Wykopu lub Wirtualnej Polski -...

-

02.02.2015

Polskie konsulaty na Białorusi celem nowego botnetu0

Słyszeliśmy już o atakach botnetów na infrastrukturę krytyczną, ale to, do czego wykorzystywany jest niedawno odkryty botnet, jest dla nas nowością. Zadaniem sieci przejętych komputerów jest umawianie wizyt w polskich...

-

30.10.2012

Gruzja kontratakuje, czyli jak rosyjskiego hakera jego trojanem zhakowali1

Kto mieczem wojuje, ten od miecza ginie. Boleśnie przekonał się o tym rosyjski botmaster, zarządzający botnetem wymierzonym w gruzińskich użytkowników, którego Gruzini namierzyli po zainfekowaniu jego komputera jego własnym koniem trojańskim....

-

21.06.2012

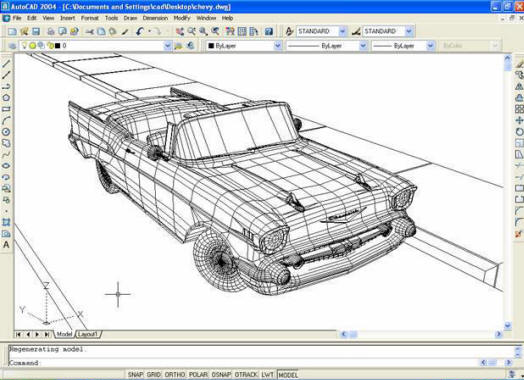

Wirus napisany w LISPie infekuje AutoCADa i kradnie projekty0

Szpiegostwo przemysłowe w sieci staje się coraz bardziej popularne - niedawno odkryty wirus Flame był tego najlepszym przykładem. Zainteresowanie mediów Flame'm powoli mija, podczas kiedy inne, przez nikogo nie niepokojone...

-

05.04.2012

Jak exploit www unika wykrycia przez skanery0

Witryny zawierające złośliwy kod atakujący internautów staja się coraz bardziej popularne. Firmy antywirusowe tworzą coraz bardziej wyrafinowane skanery, przeszukujące sieć by oznaczyć niebezpieczne miejsca. Twórcy exploitów jednak również nie próżnują....