W sieci trafiam na wiele absurdalnych rekomendacji i historii dotyczących bezpieczeństwa. Sporą ich kolekcję pokazałem dzisiaj na CONFidence ONline – czas teraz opisać najpiękniejszą (lub najstraszniejszą) perełkę, na jaką natrafiłem.

Serwis wszczecinie.pl opisał wydarzenia, które nie śniły się filozofom. Nie śniły się też bezpiecznikom. Nie śniły się chyba nikomu oprócz autora artykułu. A zaczynało się tak ciekawie… Możecie zacząć od samodzielnej lektury (na wszelki wypadek kopia archive.org), a możecie prześledzić z nami kolejne paragrafy tekstu. Zapraszamy.

Szczecinianka straciła wszystkie pieniądze z konta

Historia zapowiada się ciekawie. W pierwszym paragrafie dowiadujemy się, że ktoś stracił pieniądze. Nie wiemy jeszcze jak.

Początek brzmiał wystarczająco ciekawie, by przeczytać całość. Czytajmy zatem razem.

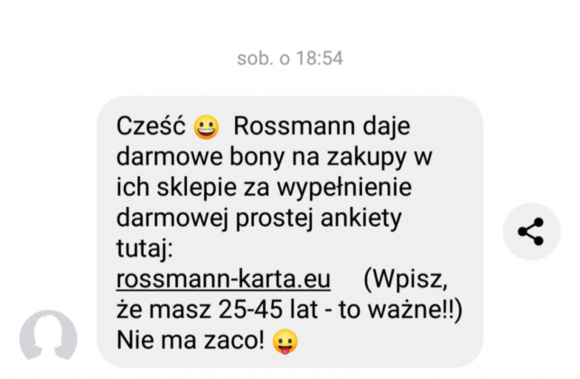

Sytuacja nie jest jeszcze dziwna – tego rodzaju ataki zdarzają się na skutek wyłudzenia loginu i hasła do konta Facebooka, to dzisiaj codzienność wielu nieświadomych ofiar.

Poniższego ekranu nie było w artykule, ale prawdopodobnie o to mogło chodzić – takie ataki miały miejsce plus minus w tym właśnie czasie.

Ich celem jest wyłudzenie danych osobowych pod pretekstem wygranej w konkursie, a następnie ich odsprzedanie najbliższemu call center i spamowanie klienta telefonami z ofertami. I tyle. Bez związku z kontem bankowym ofiary.

Chętnie poznamy tego kolegę, który najpierw odłącza się od internetu, potem zmienia hasła (siłą woli?), potem odinstalowuje wszystkie ważne aplikacje (po co, na miłość boską, po co?), a potem sprawdza, co się w nich wydarzyło (silna wola po raz drugi). To kwintesencja absurdu.

Dlaczego bohaterka sprawdzała WhatsApp, nie wiem. Ale nie zaszkodziło. Cyrk zacznie się dopiero w kolejnym akapicie.

Tu robi się już zupełnie magicznie. Pieniądze wyparowały i to się zdarza – chociaż nie jest normą. No to chyba dobrze, że nie jest normą, prawda? Głupio by było, gdyby parowanie pieniędzy było normą, a ich stan stały ewenementem. Bank tu w sumie pociesza, bo mówi, że po reklamacji (?) pieniądze wrócą. Co tam się stało? Nie wiemy. Nie wiemy też, jaki jest związek parujących pieniędzy z przejęciem konta na Facebooku.

Mistrzostwem (choć poprzeczka w tym akapicie była wysoko postawiona) jest natomiast twierdzenie, że nie ma sensu zgłaszanie sprawy na policję, ponieważ nie było świadków. Nie mam siły tej bzdury komentować.

Na szczęście oazą rozsądku w tym artykule jest rzecznik Komendy Miejskiej Policji, który jednak namawia, by przestępstwa zgłaszać. Chociaż nie wiemy, jak zgłoszenie kradzieży internetowej ma wpłynąć na zwiększenie bezpieczeństwa w naszej okolicy. Ale wybaczamy, bo na tle całości to i tak wyjątkowo przytomna wypowiedź.

Ach, ten doradca… Współczujemy bankowi, o ile to prawdziwa postać. Doradca z tej opowieści najpierw mówi o ataku przez zainfekowaną sieć Wi-Fi, jakby zapomniał, że przecież połączenia do banku są szyfrowane (SSL), a potem nawiązuje do słynnej miejskiej legendy o kradzieżach z kart w technologii NFC, która to kradzież nigdy nie miała miejsca. Ale skoro ktoś wierzy w jednorożce, może łatwiej wtedy uwierzyć w yeti?

Problemy z Wi-Fi trudno zrozumieć – jednak zdarzają się, choć są bez związku z incydentem. Ale „grupa ludzi, którzy szarpali za klamki”? Aby rzekomo sprawdzić, kto pracuje na home office? Zaraz… jak drzwi są zamknięte, to pracuje czy nie pracuje na home office? Ja na home office zamykam drzwi tak samo, jak gdy mnie tam nie ma. I to urządzenie stawiane pod drzwiami – może ktoś przyjechać i mi postawić? Jestem na home office, obiecuję! Chętnie je zobaczę i przeanalizuję.

Wypowiedzi rzecznika to jedyne sensowne fragmenty tego artykułu – rekomendacje są ogólnie trafne.

Chociaż w ostatnim akapicie nie ma już tak dużych absurdów jak w poprzednich, to instalowanie antywirusów na telefonie to raczej strata czasu. Pozostałe rekomendacje brzmią już lepiej, chociaż niestety nie ratują całego artykułu.

Co tu się stało

Mamy teorię, która próbuje to wytłumaczyć. Najpierw mąż bohaterki dał sobie ukraść login i hasło do Facebooka i z jego konta rozesłano spam. Potem zbieg okoliczności sprawił, że saldo rachunku bohaterki zostało wyzerowane, prawdopodobnie przez błąd w banku. A na koniec ktoś wziął jakiś mocny środek odurzający, połączył te fakty plątaniną miejskich legend i domysłów, po czym zaniósł do redakcji. Tam ktoś inny przyklepał i opublikował, bo kliki się liczą. Tak oto powstała ta perła dziennikarstwa.

Jak uczyć bliskich o bezpieczeństwie

Niestety takie artykuły czytają Wasi rodzice i bliscy, którzy dzięki temu są coraz bardziej zagubieni w świecie cyber. Jeśli chcecie im zafundować prawdziwą, rzetelną i ciekawie podaną wiedzę, która podniesie ich poziom bezpieczeństwa, to zafundujcie im (albo polećcie) mój kurs Security Awareness pod tytułem Bezpieczeństwo dla Każdego. Obiecuję, że wiedza w nim przekazywana jest bardziej praktyczna i rzetelna niż z opisywanego powyżej artykułu. A z kodem „RATUJRODZICA” 20% taniej. Bo rodziców warto uratować, zanim zostaną bohaterami kolejnego artykułu.

Komentarze

Najwyraźniej środek, który zażył autor był zbyt mocny :) Innego tłumaczenia nie widzę.

Co do antywirusa: Xiaomi w swoich telefonach ma już wbudowanego antywirusa, prawdopodobnie większość telefonów już takiego posiada.

Pewnie po to żeby ktoś nie instalował innych antyvirów, które mogłyby wykryć jakiś „dziwny” ruch z telefonu do chińskich służb :)

Antywirusy na telefon to świetne zabezpieczenie. Tak zamulą ci system, że żaden wirus się nawet nie da rady uruchomć.

5G. Zapomnieli o 5G. Zapewne w ich okolicy testują 5G na 500% mocy i stąd wszyscy złodzieje impulsów mogą bezkarnie buszować.

Masakra!! … Gratuluję wytrwałości w pisaniu p0o0tego artykułu. Mi już w połowie czytania zwoje się zagotowały, a zmarszczki w mózgu wyprostowały. Nie dam rady czytać tego na jeden raz… Późnym wieczorem odważę się przeczytać resztę. Za dużo złych emocji. Bzdury niszczą szare komóry. Synapsy mi się zawiesiły. *ERROR* Idę ćwiczyć jogę.

P. S.

Niestety tacy ziemianie jak autor tamtego artykułu istnieją i często można ich spotkać w codziennie rzeczywistość. Wychylają się niczym Żubr z za rogu. Boże widzisz ale nie grzmisz.

„Chętnie poznamy tego kolegę, który najpierw odłącza się od internetu, potem zmienia hasła (siłą woli?), potem odinstalowuje wszystkie ważne aplikacje (po co, na miłość boską, po co?), a potem sprawdza, co się w nich wydarzyło (silna wola po raz drugi). To kwintesencja absurdu.” – Ważne, że działa.

Ale, ze ci sie chcialo Adam komentowac artykul typu: „Nie spie bo trzymam kredens” albo „koldra mnie chciala udusic” Od razu widac, ze ten kto to pisal dostal zlecenie od szefa aby cos w temacie napisac, wiec opisal historie uslyszana w kolejce w sklepie albo w autobusie. Wyimaginowany list od czytelnika itp.

Jest jeszcze inna możliwość – w ogóle nie było żadnego incydentu, a całość jest całkowicie wyssana z palca, od początku do końca. Wierszówka wyklepana, przełożony i tak nic nie zrozumiał, przyklepał. Poszło.

Piętnujcie takie piętrowe bzdury!

Pietnowac to sobie mozesz. Ci, ktorzy czytaja Fakt, SE czy wiadomosci na WP nie zagladaja tutaj. Wiecej, oni w wiekszosci i tak nie rozumieja tego co czytaja.

„Mamy teorię, która próbuje to wytłumaczyć.”

Jeśli już – to hipotezę.

Teoria to udowodniona hipoteza. :-)

Fake news nie jedno ma imię :)

Zasada jest prosta, wyłącz Facebooka, włącz myślenie :)

Mam wrażenie, że ludzie w wieku <30 na fejsbuku szukają nie tylko drogi do spożywczego, ale często nawet drogi życiowej. Gdyby wyłączyć im serwisy społecznościowe (de facto smartfona) to ich życie przestaje istnieć. Mało tego, przestaje istnieć życie w ogóle, a za oknem nastaje wieczna ciemność. Dopóki nie naładuje się baterii, zamiera ruch Ziemi wokół własnej osi.

zdziwiłbyś się ile osób własnie ma za istne bóstwo facebook. 5 minut bez niego to prawdziwa kara. Cóż, takie czasy, wymiera powoli pokolenie, które cokolwiek mogło zrobić bez dostępu do Internetu i wszechmocnego face…. smutne.. a tak nawiasem: podejrzewam, że więcej strat spowodowałaby awaria na tydzień face niż wirus

Tak to jest, jak portal nie związany z bezpieczeństwem, bierze się za opisywanie przypadków związanych z bezpieczeństwem. Ale spokojnie, jak by się przyjrzeć reszcie tekstów, to znajdziecie takich więcej.

„Chociaż w ostatnim akapicie nie ma już tak dużych absurdów jak w poprzednich, to instalowanie antywirusów na telefonie to raczej strata czasu.”

Nie, nie jest stratą czasu. Obecnie większość smartfonów ma nieaktualny system. A przez luki można przejąć kontrolę nad urządzeniem. Taki InterceptX od Sophosa jest darmowy i wykrywa rootowanie oraz odblokowywanie telefonu. A to może być zwiastun ataku.

Szkodliwe apki też odsiewa i ma filtrowanie szkodliwych stron. Dla ZU taka ochrona będzie przydatna.

Natomiast jeśli „wirus” jest brane w klasycznym tego słowa znaczeniu, to i tak nie powinno się negować używania antywirusa. Bo InterceptX jest właśnie antywirusem, szerzej pakietem zabezpieczającym z modułem antywirusowym. Ale nadal jest to antywirus.

>Taki InterceptX od Sophosa jest darmowy

Free download czy Free trial nie oznacza, że program jest darmowy.

IMO darmowa wersja SIX dobrze się sprawuje, osobiście najciekawsza funkcja to „app protection” dzięki której można dodatkowo odciskiem palca zabezpieczyć uruchamianie dowolnej apki w telefonie. Wiadomo, że trudno znaleźć w sklepie Play nieszpiegujące programy i jak się da, to do instalacji korzystam z zasobów F-droid’a. Sam InterceptX w Exodus pokazuje 4 trackerów tj. Google analytics, crashlytics, firebase analytics i tag manager.

Czy na któryś z tych szpiegów jest szczególnie niewskazany i trzeba uważać?

Akurat darmowa wersja InterceptX ma pełną funkcjonalność i nie ma nawet wersji trial lub demo. Nie ma także reklam.

interceptx na kompa to taki wannabe-edr, w raporcie gartnera szoruje po dnie:

https://www.gartner.com/reviews/market/endpoint-detection-and-response-solutions

wątpie, że mobilny działa lepiej

w różnych testach InterceptX na mobile zbierał zawsze maksymalną lub prawie maksymalną liczbę punktów.

https://www.av-test.org/en/antivirus/mobile-devices/android/november-2019/

Na desktopie z niego nigdy nie korzystałem, bo i on nie był nigdy do desktopu przeznaczony. Dlatego nie jest dziwne, że ocena marna. Ale z czasem i ona wzrośnie. Będzie tak jak z MS Defenderem.

Gartner, to ściema. Jak zapłacisz, to dostaniesz nawet „laur konsumenta”, „dobre bo polskie” i „odkrycie roku”.

Tutaj nie ma nic śmiesznego.

Ewidentnie Reptilianie za pomocą 5G opracowali metodę parowania środków z konta poprzez podgrzanie temperatury WIFI.

Jako ekspert w cyber security nie zgadzam się z tym artykułem albo pan żadnym ekspertem nie jest. Sam robiłem testy z raspberry pi jako wifi evil Twin z force downgrade SSL na nie SSL i da się ładnie być mitmem jeśli ofiara nie będzie zaglądać za bardzo czy ma kłódkę ;-) mozna na dodatek backdoor jej zainstalować używając lukę radio przez myszkę/klawisz. A co do pudełka pod drzwiami to raspberry pi potrzebuje zwykła baterie z telefonu aby działać…

Misiu, a ile to rpi podziala w takim konfigu na bateryjce z telefonu?

Takich zabaw nie robi się na baterii do telefonu, za niewiele ponad 100 zł kupujesz akumulator 12V 18Ah oraz prostą elektronikę do obniżenia napięcia z 12 do 5V, zgadnij ile dni pracuje taki zestaw (RPi + Wifi USB) schowany w gazomierzu na klatce schodowej?

„Początek brzmiał wystarczająco ciekawie, by przeczytać całość”

po „zniosłam się histerycznym płaczem, nie mogłam nawet oddychać” dla mnie to jedzie clickbajtem, i pisze to z doświadczenia

Generalnie, podziwiam za szyderę, jaką włożyłeś w ten artykuł. Masz jednak pewne braki w wiedzy na podstawowe tematy, przez co sam możesz paść ofiarą artykułu takiego, jak Twój. Szarpanie za klamki, aby sprawdzić czy ktoś jest w domu, jest bardzo powszechnym zjawiskiem. Tobie może się nie przytrafiło, ale mi, przy Czeskiej granicy, gdzie masa Romów grasuje, tak. Podszedłeś do problemu od złej strony i założyłeś, że chodzi o próbę otwarcia drzwi. Otóż nie – chodzi o to, aby sprawdzić, kto zareaguje. Sposób ten stosuje się zwłaszcza w budynkach, gdzie nie ma domofonu lub po jego naciśnięciu nie słyszymy dźwięku – może to świadczyć od jego wyciszeniu lub odłączeniu. Taki sposób pozwala badać czas obecności mieszkańców i planować włamania. Podstawianie lewych sieci WiFi to też żaden problem – adresy można przekierowywać. Szok, że tego nie wziąłeś pod uwagę. Mit o skanowaniu kart jest takim samym mitem, jak kradzież samochodów na walizkę z radiem, a jednak samochody znikają, a nagrania pokazują, że to wcale nie mit. Cały Twój artykuł można sprowadzić do tego, że masz wąskie zainteresowania.

Wow. Szarpanie za klamki nie ma nic wspólnego z WiFi. Nie ma żadnego udokumentowanego ataku w bloku przez przejęcie WiFi. Nikt nigdy nie widział takiej skrzynki używanej przez przestępców. Nigdy. Ataki na walizkę są udokumentowane, nawet je chyba kiedyś opisywałem. Ataków na NFC nie ma w świecie rzeczywistym. Zero. Null. Nada. Próbuj dalej.

Ja mam inną teorię. To z mężem się zgadza. Natomiast ktoś mógł się złapać na jakiś atak z udostępnianiem kodu z blika czy coś i stąd atakujący mogli wyprowadzić pieniądze z banku – więc tu uwierzę, że pieniądze zniknęły poprzez atak. Natomiast wątpię w istnienie pani z banku – jej porady i stwierdzenia są tak absurdalne, że bym się nie zdziwił gdyby nikt z nikim z tego banku nie rozmawiał, a wszystko zostało wymyślone.

jeśli to nie jest zmyślona historia to pasuje coś takiego:

1. mąż wpisuje swoje hasło na stronie phishingowej banku

2. pieniądze znikają

3. email i hasło z banku pasują do facebooka

4. bot rozsyła phishing facebook

Do jakiego banku logujesz się emailem?

do bramek dotpay i payu

ale raczej to zmyślona historia

Ale wiesz że to się kupy nie trzyma? Przecież do bramek się nie logujesz, najwyżej podajesz email, a do banku nie logujesz się emailem, więc to się po prostu nie mogło w ten sposób wydarzyć.

Nie wiem czego nie rozumiecie. Pieniądze wyparowały. Dobrały się w pary i wyszły z konta.