Przestępcy uwielbiają atakować nas emailami – to metoda praktycznie darmowa i w miarę skuteczna. Najwyraźniej jednak skuteczność takich ataków maleje, ponieważ widzimy, że oszuści coraz częściej eksperymentują z innymi metodami.

Czytelnicy zgłosili nam otrzymywanie złośliwych wiadomości SMS. Wygląda na to, że choć wysłanie SMSa kosztuje atakującego dużo więcej niż emaila, to musi to być opłacalne, gdyż odbiorcy, częściowo uodpornieni na ataki emailowe, mogą bardziej ufać temu, co przychodzi w wiadomościach tekstowych. Co ciekawe, skutki kliknięcia w link z SMSa mogą być bardzo różne a analogiczne ataki trwają od wielu miesięcy.

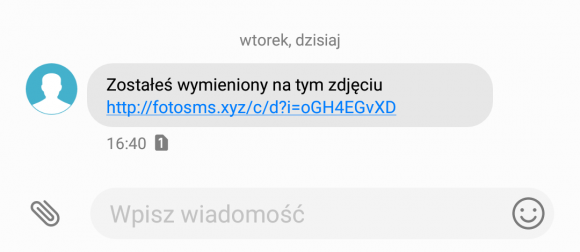

Zostałeś wymieniony na tym zdjęciu

Wiadomość od przestępców wygląda następująco:

Gdy przyjrzeć się jej treści (Zostałeś wymieniony na tym zdjęciu http://fotosms.xyz/c/d?i=

ChatOZZ – komunikator, którego nie ma ale kradnie

Przy pierwszej próbie odwiedzenia złośliwego linka, gdy udawaliśmy urządzenie mobilne, trafiliśmy na link

https://play.google.com/store/apps/details?id=com.app.chatozz&referrer=aff%3Dbuzz%26m%3Ddash%26utm_source%3Dbuzz%26clickid%3D5fb32970-0b5e-11e8-b4ef-00215add6c89

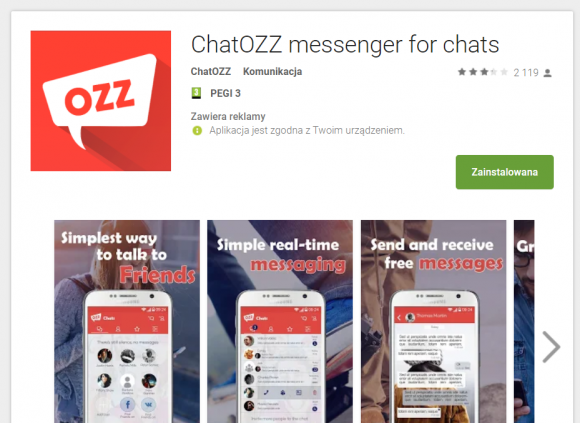

Prowadzi on do sklepu Androida, a konkretnie do aplikacji komunikatora ChatOZZ. Wygląda to tak:

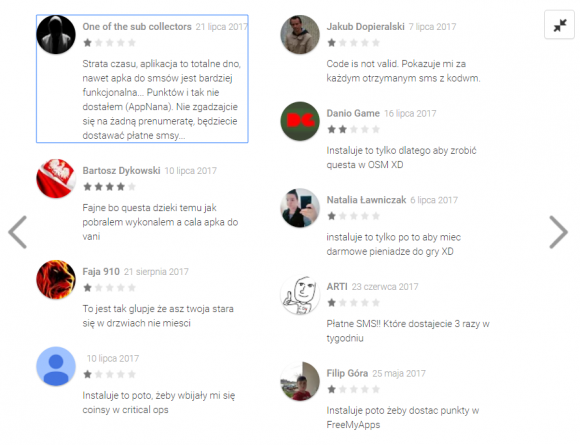

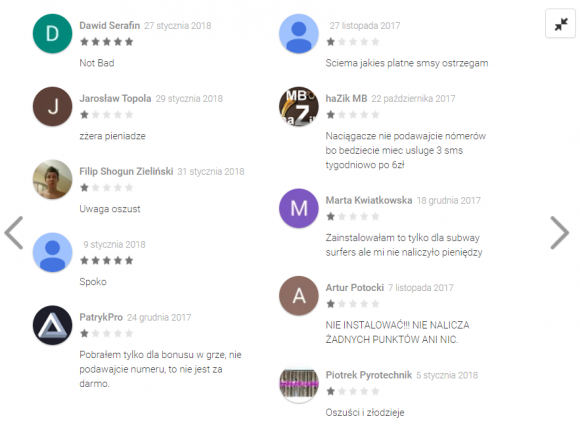

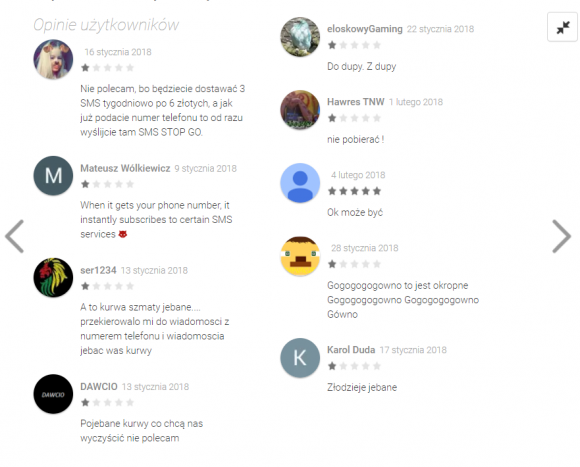

Szybki przegląd opinii użytkowników nie pozostawia zbyt wielu wątpliwości – coś z tą aplikacją jest nie tak. Zobaczcie sami.

W komentarzach przewijają się dwa wątki. Jeden to rzekome punkty, które w innych grach miały dostać osoby instalujące aplikację (popularny sposób promowania podejrzanych aplikacji), drugi to oskarżenia o kradzież środków z konta usługi telefonicznej przez subskrypcje SMS. Brzmi wystarczająco ciekawie, by zainteresować się tematem.

Może ukradnie, ale czy działa?

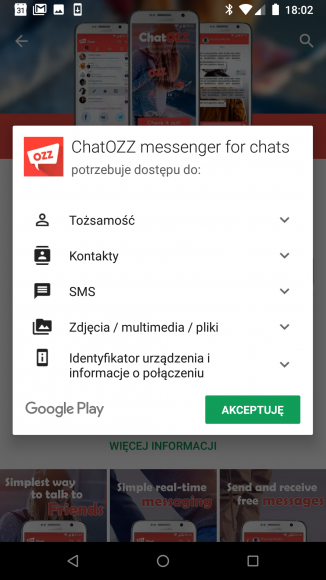

Postanowiliśmy sprawdzić, co robi aplikacja. Wyjęliśmy nasz testowy telefon i zainstalowaliśmy program. Już na początku poprosił nas o uprawnienia do odbierania i wysyłania wiadomości SMS, które w innych okolicznościach mogły być podejrzane – ale to w końcu komunikator, prawda?

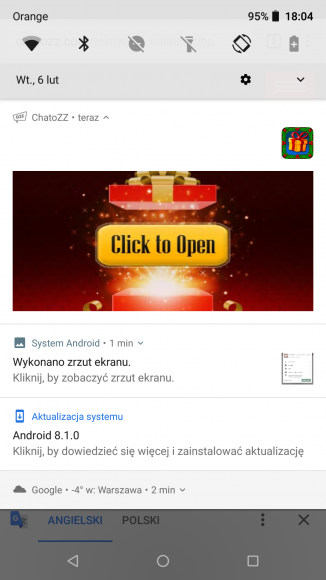

Zgodziliśmy się na wszystko. Gdy tylko uruchomiliśmy aplikację po jej zainstalowaniu, natychmiast pojawił się jej komunikat na liście powiadomień.

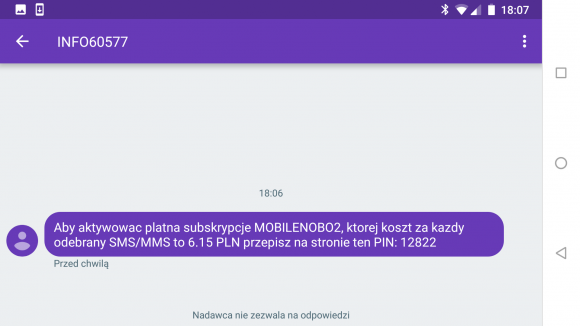

Co ciekawe, kliknięcie w link zabierało nas znowu do sklepu Androida, na stronę tej samej aplikacji. Najwyraźniej mechanizm namawiania użytkownika do instalowania innej aplikacji działa, ale nie został skonfigurowany. Po uruchomieniu aplikacji otrzymaliśmy SMS z kodem aktywacyjnym. Sekundę później przyszła taka oto wiadomość.

Niestety nie mieliśmy żadnej strony, gdzie moglibyśmy przepisać PIN. Liczyliśmy na to, że pokaże się w aplikacji, ale ta zawiesiła się podczas ładowania i nie dało się jej już uruchomić.

Ubolewamy. Na koncie usługi nie pojawiły się żadne obciążenia. Obstawiamy, że gdyby aplikacja się uruchomiła, to przeczytałaby kod z wiadomości SMS i automatycznie zapisała nas do subskrypcji – jak opisują to inni użytkownicy w swoich recenzjach.

Sama aplikacja też po krótkiej analizie okazała się potwierdzać nasze podejrzenia. Ostatni wpis na Twitterze jej twórców pochodzi z roku 2015 a tymczasem ostatnia aktualizacja w sklepie Androida miała miejsce w styczniu 2018. Podejrzewamy, że ktoś po prostu kupił opuszczony komunikator i postanowił uczynić z niego źródło mniej legalnego dochodu. Na ślady tego samego oszustwa trafiliśmy także w innych językach i wiele miesięcy wcześniej. Sama domena fotosms.xyz założona była już w kwietniu 2017 i to prawdopodobnie jest data, od której zaczęły się ataki.

Nie tylko Android

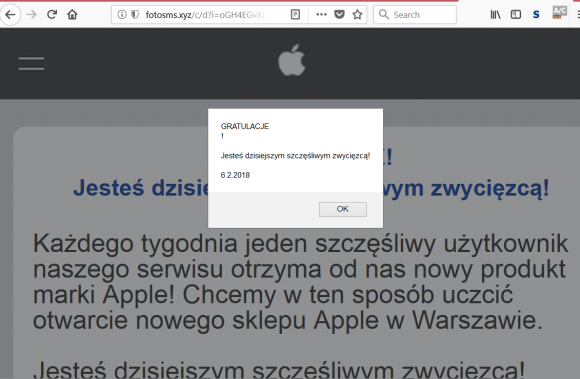

Trochę poeksperymentowaliśmy z linkiem i jego przekierowaniami i okazało się, że trafić można na różne witryny – nie tylko na aplikację dla Androida. Raz udało się nam wylądować na takiej oto stronie (niestety bez możliwości jej analizy, bo nic nie działo się po kliknięciu).

Gdy nasza przeglądarka „była iPhonem” to czasem (bo nie zawsze) lądowaliśmy na stronie

https://itunes.apple.com/us/app/tokensapp-free-chat-messenger/id953068051?mt=8

gdzie była kiedyś aplikacja, ale została już usunięta. Najczęściej jednak trafialiśmy na witrynę

https://expo.fxcuffs.pl/?utm_source=adavice&utm_medium=sms&utm_campaign=fxcuffs

wyglądającą tak:

Tutaj już się poddaliśmy – nie mamy pojęcia, czy jest powiązana z atakującymi, czy po prostu przekierowali tam ruch, którego już nie potrzebowali.

Wnioski

Po pierwsze, nie klikajcie w podejrzane linki. Po drugie, uważajcie na wszystkie linki z domeny .XYZ – 99% z nich jest złośliwa. Po trzecie uważajcie przy instalowaniu aplikacji – nawet ze sklepu producenta systemu operacyjnego, bo nigdy nie wiecie, na co traficie. Po czwarte zgłaszajcie nam takie ataki, a my je przeanalizujemy, opiszemy i ostrzeżemy pozostałych. Po piąte, przeszkolcie swoich pracowników – na przykład na naszych bardzo wysoko ocenianych wykładach – by nie klikali (lub szybko informowali, że kliknęli). Mamy też w ofercie wykład dedykowany tylko zagrożeniom ze strony urządzeń mobilnych – a kto dzisiaj nie nosi ze sobą smartfona.

PS. Już po stworzeniu artykułu zauważyliśmy, że sznurki, które pociągnęliśmy wczoraj wieczorem, zadziałały – aplikacja zniknęła już ze sklepu Androida.

Komentarze

Zróbcie test i zgłoście do apple i google, zobaczymy jak zareagują.

Ale obie aplikacje są już usunięte o czym piszemy w artykule?

Patrząc na treść opinii tego Chatozz czy jak to się tam nazywa, to trafił swój na swojego. Co poniektórych wytypowałbym nawet na sprawców tej 'malwersacji’

Witam, moje smsy (17) wyglądały tak samo, ale opatrzone były imieniem:

kasia zostałeś wymieniony… po wpisaniu w laptopie przerzuciło mnie na stonę fxcuffs (IC Kraków – darmowa rejestacja). Dobrze, że wpadłam na pomysł, żeby ich wygooglować i tak trafiłam do Was. Dzięki za info, smsy już skasowałam, telefon mam nie chroniony, więc mogłabym wpaść w kłopoty.

Dziekuję, pozdrawiam i będę polecać witrynę

Kasia

Kasiu, koniecznie ochron telefon. Proponuję kewlarowe etui z allegro.

Jak to

przeciez Chatoz instalowalem jeszcze wczoraj by z platformy Tapjoy dostac profity do gry