Jedną z ofiar wielkiej operacji FBI przeciwko nielegalnym marketom w sieci Tor został Doxbin, serwis specjalizujący się w publikacji cudzych danych. Nie podzielił on jednak losu innych stron. Jego administrator jest na wolności a przejęte domeny zostały odbite.

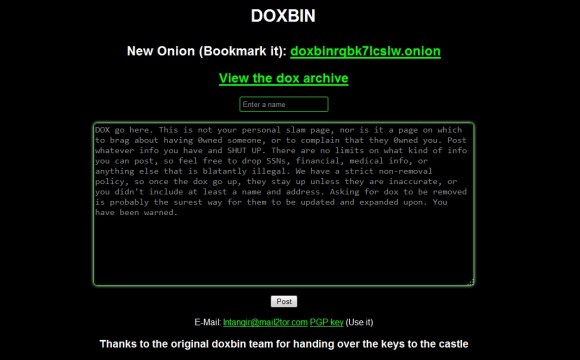

Doxbin od kilku lat pełnił rolę Pastebinu dla danych osobowych w sieci Tor. Serwis miał prostą politykę – nie usuwał żadnych wpisów. Przetrwał wiele zawieruch i ataków, zniknął w trakcie ostatniej wielkiej akcji FBI ale kilka dni później zmartwychwstał. Jego właściciel podzielił się przy okazji ciekawymi informacjami.

Przypadkowa ofiara?

Głównym celem akcji FBI sprzed kilku dni były markety oferujące narkotyki, fałszywe banknoty, broń czy podrabiane dowody tożsamości lub karty kredytowe. Zniknięcie Doxbinu w tym samym momencie kiedy zamykany był Silk Road 2.0 było zatem sporym zaskoczeniem. Co ciekawe Doxbin nie pojawił na żadnej z oficjalnie opublikowanych list przejętych serwisów. Czy to znaczy, że mógł być przypadkową ofiarą całej akcji? Przy takim rozmachu (ponad 400 domen .onion zajętych przez FBI) nietrudno o pomyłki.

Doxbin, choć nie handlował narkotykami, święty nie był. Znajdujące się w nim wpisy z danymi wielu osób bez wątpienia naruszały legislację większości cywilizowanych krajów. Trafiał nawet czasami do mediów, chociażby wtedy, kiedy opublikowano w nim dane sędzi, która prowadzi sprawę Rossa Ulbrichta, założyciela oryginalnego Silk Road. Nie sposób dzisiaj ocenić, czy domena (a nawet kilka domen) została przez FBI przejęta celowo czy tylko „z rozpędu”.

To ja, internetowy przestępca

W zablokowaniu Doxbinu pierwszą ciekawostką był fakt, że jego właściciel, ukrywający się pod pseudonimem nachash, krótko po zniknięciu serwisu odezwał się do świata informując, że dalej jest na wolności choć wszystkie domeny serwisu, włącznie z tymi, których już nie używał, zostały przejęte. FBI przejęło także adres jego prywatnego serwisu .onion, na którym rzekomo nie było ani grama nielegalnych treści.

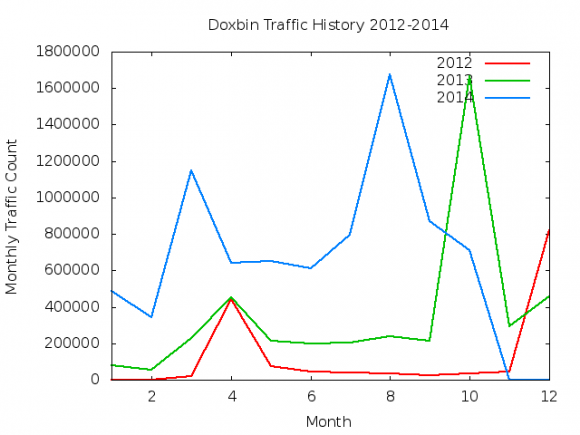

Krótko potem nachash poinformował, że ma ciekawe logi dotyczące możliwych prób deanonimizacji serwera. Najpierw opublikował wykres ruchu swojej strony.

Widać na nim wyraźnie okresowe anomalie, co ciekawe występujące konsekwentnie o podobnych porach roku od 3 lat. Nachash poszedł także krok dalej i na liście dyskusyjnej dla programistów sieci Tor opublikował swoją analizę sytuacji wraz z dziwnymi logami, pokazującymi niezrozumiałe żądania dostępu, które jego serwer otrzymywał w dużych ilościach w sierpniu. Teorie spiskowe zostały jednak szybko rozwiązane, ponieważ okazało się, że dziwne logi generował jeden z robotów przeszukujących strony .onion.

Jak nie znaleziono Doxbina

Przypadek Doxbina jest bardzo ciekawy, ponieważ pokazuje, jak FBI nie znalazła jego serwisu. Teorie, które można obalić:

- FBI wykorzystało ujawnione niedawno podatności Tora w połączeniu z BTC: Doxbin nie miał nic wspólnego z BTC

- FBI zidentyfikowało operatora: operator serwisu nadal jest na wolności

- FBI użyło błędów typu SQLi: Doxbin nie posiadał bazy danych, tylko pliki PHP i TXT

Co zatem pozostaje? 0day na PHP? Czy też analiza ruchu internetowego wielu dużych serwerowni, która pozwoliła na zidentyfikowanie ukrytych usług sieci Tor? Nachash przyznaje, że korzystał z usługi VPS, choć podkreśla też, że jego konfiguracja PHP i nginxa była dość bezpieczna.

Nam całkiem wiarygodna wydaje się zatem teoria mówiąca, że FBI wykorzystało w swoim ataku listę serwerów zidentyfikowanych przez badaczy na początku tego roku w ramach wykorzystania istniejącej wówczas luki w sieci Tor.

Marny los konkurencji i odrodzenie serwisu

Ktoś próbował wykorzystać sytuację Doxbinu i fakt, że jego właściciel opublikował już wcześniej pełny kod serwisu i jego bazę danych. Powstał TheNewDoxbin, jednak jego żywot nie potrwał długo. Poprzednikom nie spodobał się fakt, że następcom nie przeszkadzają treści pedofilskie i najpierw ukradli klucz prywatny nowego serwisu a potem skasowali jego zawartość i ujawnili jego prawdziwy adres IP. Dla przypomnienia – to właśnie jeden z administratorów Doxbinu, Intangir, swojego czasu usunął z sieci Hidden Wiki zawierające największą kolekcję linków do stron z pedofilią.

Najśmieszniejszy etap historii zaczął się dopiero 2 dni temu, kiedy to nachash przekazał komuś zaufanemu klucze prywatne przejętych domen .onion. Każdy użytkownik, posiadający te klucze (czyli obecnie nowy operator serwisu oraz FBI) może próbować opublikować swoją witrynę i od odrobiny szczęścia zależy, czyja strona będzie w danym momencie widoczna. Nowy szef Doxbinu wykorzystał ten fakt, by przejąć skradzione przez FBI domeny i ogłosić na nich nowy adres serwisu.

Co najmniej kilka starych adresów Doxbinu ciągle wyświetla witrynę o przejęciu przez organy ścigania (łącznie FBI przejęło kilkanaście domen Doxbinu), ale niektóre przekierowują już ruch do nowej, na razie bezpiecznej domeny. Przykład ten pokazuje, jak trudno będzie FBI usunąć ukrytą usługę z sieci jeśli jej operator zachowuje podstawowe zasady bezpieczeństwa.

Komentarze

„Serwis miał prostą politykę – nie usuwał żadnych wpisów”

„Poprzednikom nie spodobał się fakt, że następcom nie przeszkadzają treści pedofilskie”

nie rozumiem

to na prawdziwym doxbinie były linki pedofilskie, czy nie?

Nie umiesz czytać ze zrozumieniem?

Ja widocznie tez nie umiem czytać

I ja też niestety:)

Mateusz polecam nauke czytania z zrozumieniem

albo też nachash od dawna współpracował, a teraz 'obalając’ teorie na temat tora, utrudnia załatanie sieci.

You can use InserTor – http://54ogum7gwxhtgiya.onion/insertor/ – instead Doxbin!

NIE WIEM XD